You are here

【网络安全常用工具】Wireshark抓包工具使用技巧,从入门到精通! wireshark 视频教程 简单操作过滤 捕获 有大用 有大大用 有大大大用

来自 https://www.bilibili.com/video/BV1uV4y1x7mb

可以看看 /node-admin/18726 常用过滤使用方法 本文也有许多过滤方法 有大用

1) 过滤 tcp (这里 TCP 不区分大小写)

2) 如下试试各种条件

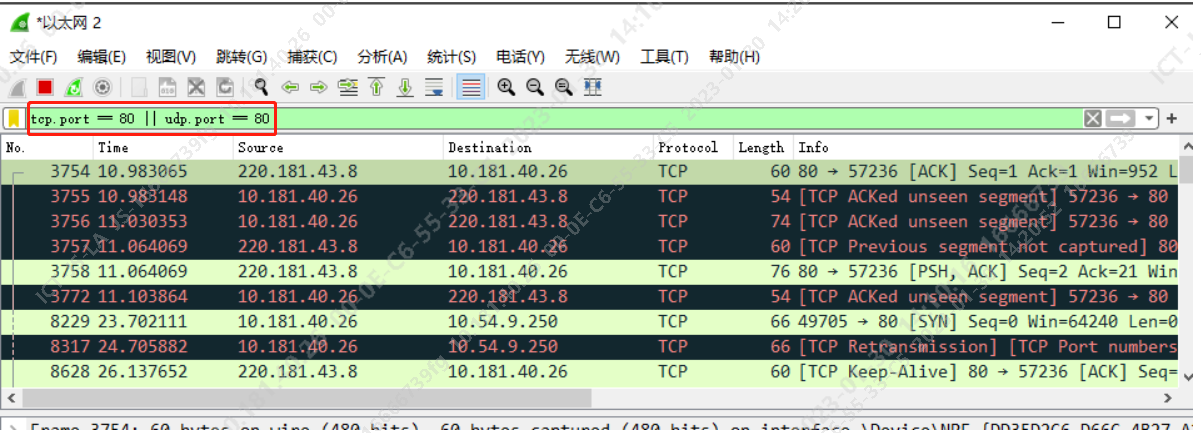

tcp.port == 80 || udp.port == 80

! tcp.dstport == 1433 # tcp目的地端口不含 1433

tcp.flags.fin == 1

tcp.flags.ack == 1

tcp.flags.syn == 1

3) 如下试试各种条件

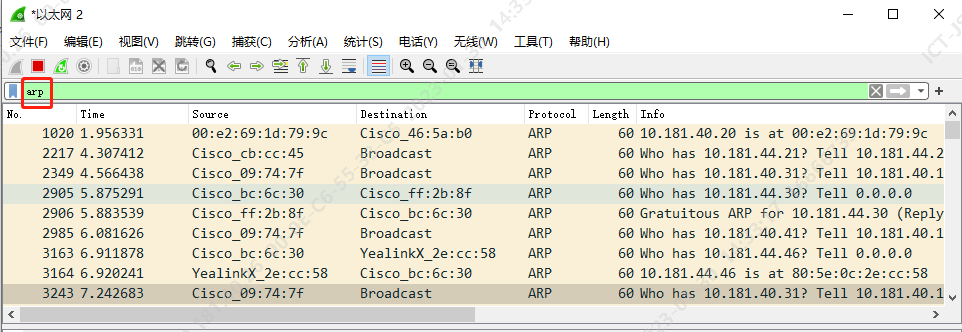

arp

4) 如下试试各种条件

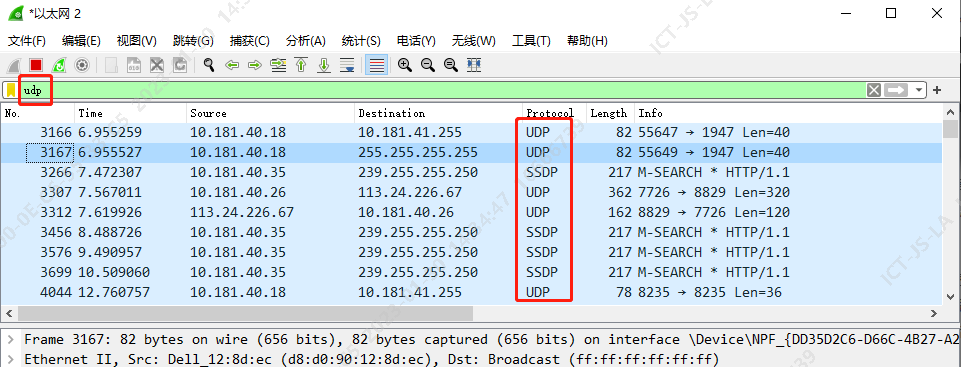

udp

5) 如下试试各种条件

http

dns

6) 如下试试各种条件

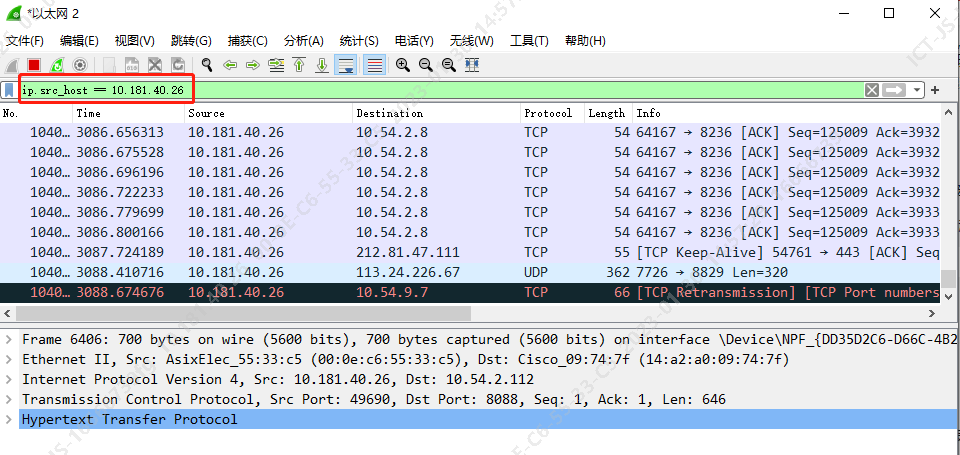

ip.src_host == 10.181.40.26 #本机上的某个ip (10.181.40.26) 向外发送的数据包都筛选出来了

ip.addr == 10.181.40.26 #这个ip地址是不分源ip地址和目的地ip地址

7) 如下试试各种条件

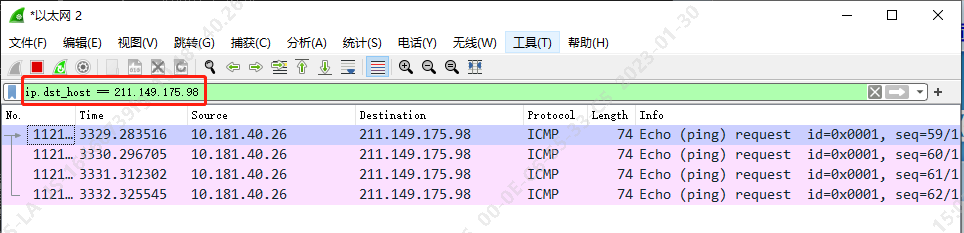

ip.dst_host == 211.149.175.98 #向外面某个远程ip (211.149.175.98) 发送的数据包都筛选出来了

ip.src_host == 10.181.40.26 or ip.dst_host == 211.149.175.98 #有个 or 两者是或者关系

ip.src_host == 10.181.40.26 and ip.dst_host == 211.149.175.98 #有个 and 两者是并且关系

8) 如下试试各种条件

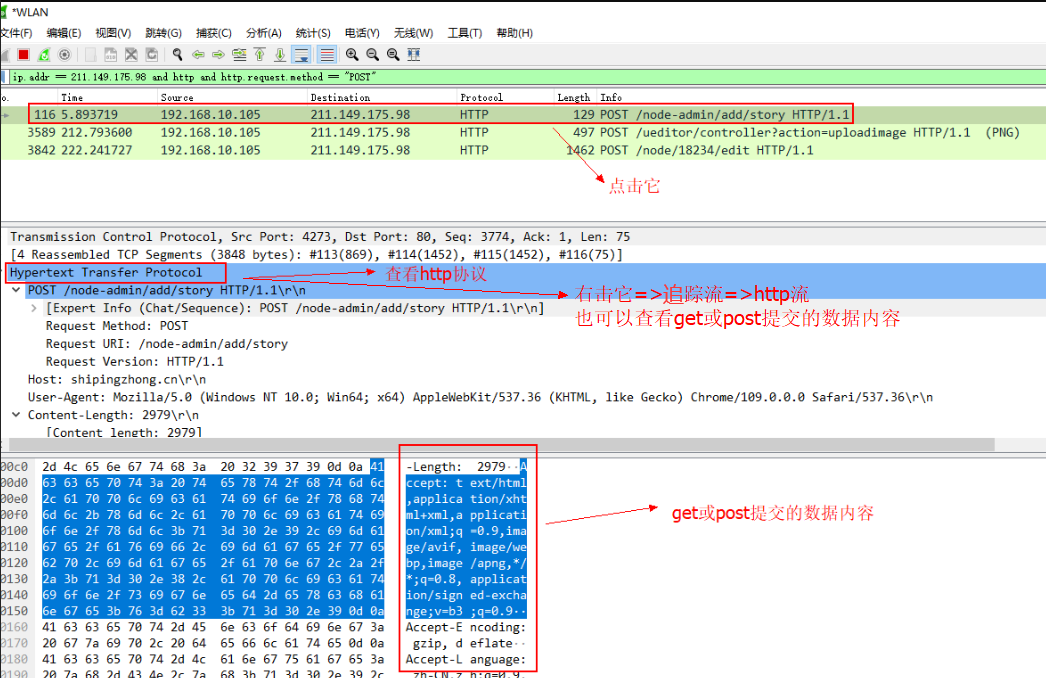

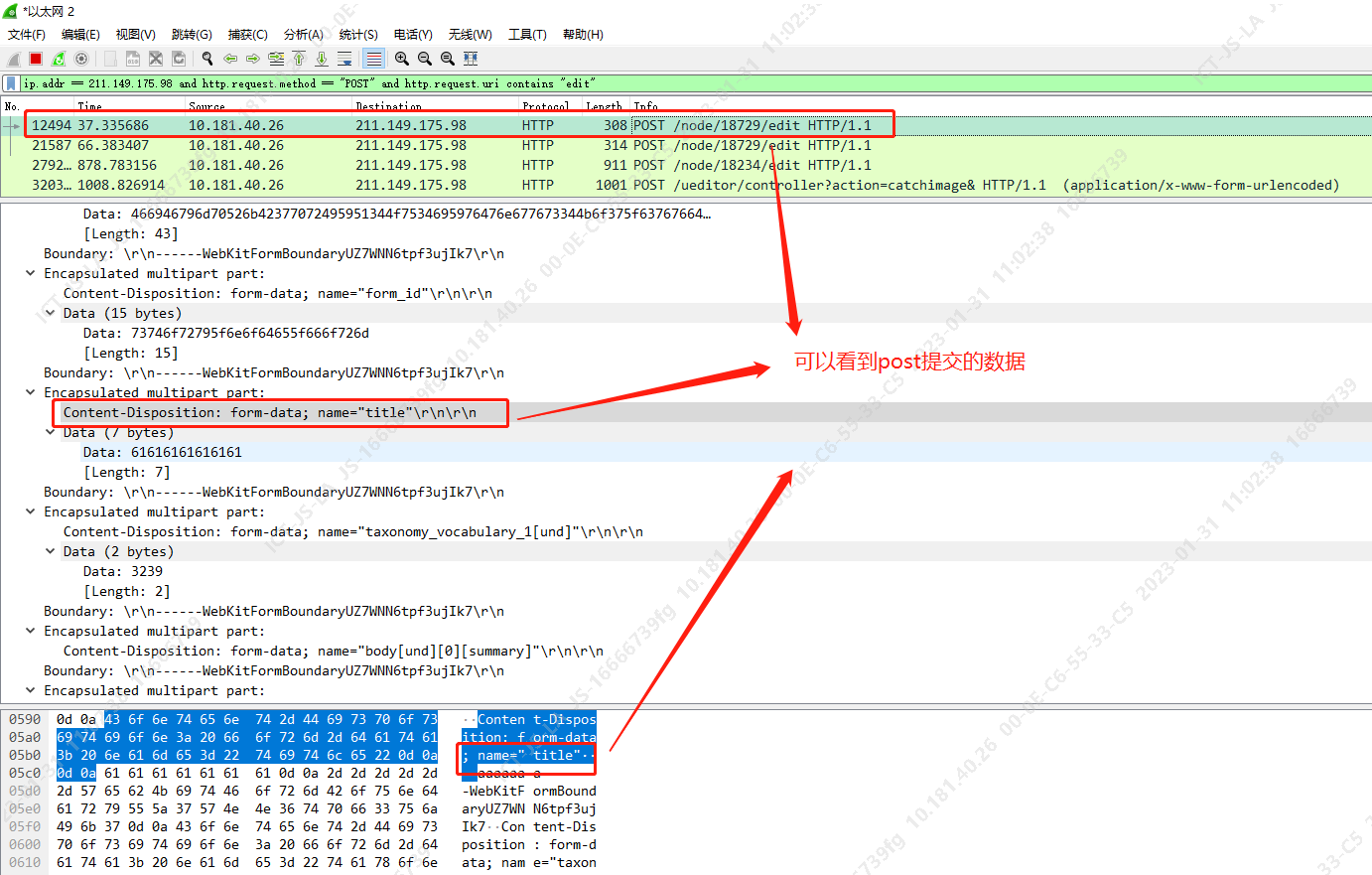

http.request.method == "POST" #post过滤,post必须为双引号括起来的大写

http.request.method == "GET" #get过滤,get必须为双引号括起来的大写

9) 如下试试各种条件

http.host == shipingzhong.cn #过滤经过指定域名的http数据包,这里的host值不一定是请求中的域名

http.host contains shipingzhong.cn #host包含

http.request.uri matches ".gif$” 匹配过滤HTTP的请求URI中含有”.gif”字符串,并且以.gif结尾(4个字节)的http请求数据包($是正则表达式中的结尾表示符)

http.request.uri contains ".gif$” 注意区别:http.request.uri contains ".gif$” 与此不同,contains是包含字符串”.gif$”(5个字节)。匹配过滤HTTP的请求URI中含有”.gif$”字符串的http请求数据包(这里$是字符,不是结尾符)

data contains "aaaa" 发送或接收的数据中包含 aaaa 的数据

追踪流=>http流 可看 post,get提交的数据内容

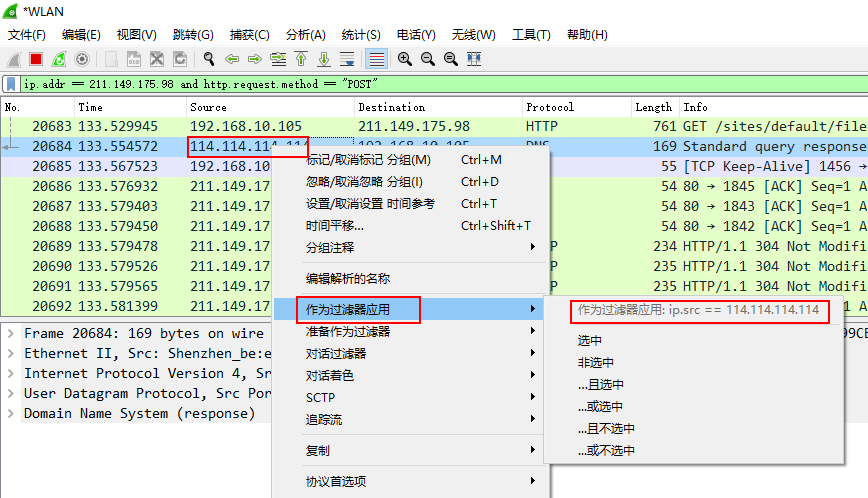

如下图,右击,可以作为添加过滤器的应用

查看 http 的 get,post 提交的数据内容