You are here

windows server 2016 ad 视频教程 B站 bilibili 有大用 有大大用 有大大大用

https://www.bilibili.com/video/BV1Rw411N7L8?vd_source=346847773d1f74962a4daab9ddf7f228&spm_id_from=333.788.videopod.episodes&p=6 看到一半

第一次未看 https://www.bilibili.com/video/BV1Rw411N7L8/?p=74&spm_id_from=pageDriver&vd_source=dc680bf12084f74c551f474664c2b741

https://www.bilibili.com/video/BV1Rw411N7L8/?spm_id_from=333.337.search-card.all.click

Windows Server 2016 网络操作系统教程

https://www.bilibili.com/video/BV1zt421t7qH/?spm_id_from=333.337.search-card.all.click

https://blog.si-yee.com/2021/03/09/Windows-Server-2012-2016%E6%90%AD%E5%BB%BAVPN%E6%95%99%E7%A8%8B/ VPN教程

https://www.y2b.com/results?search_query=Windows+Server+2016+vpn VPN教程

Windows Server 2016 网络操作系统教程

P1

1-1 认识网络操作系统

P2

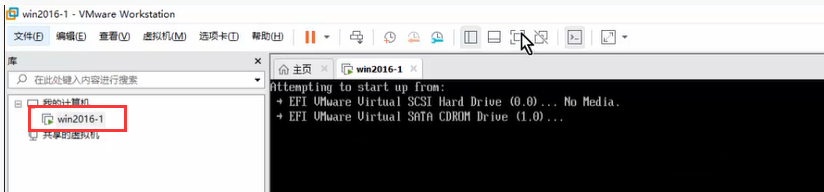

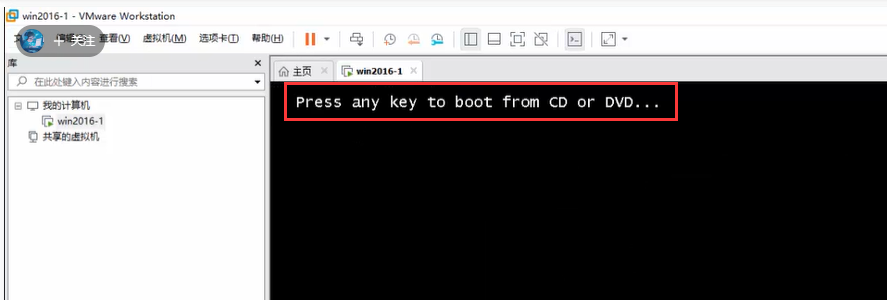

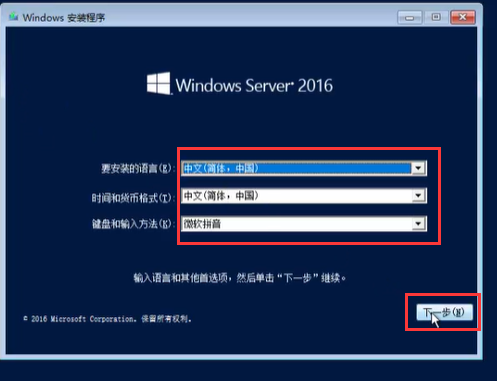

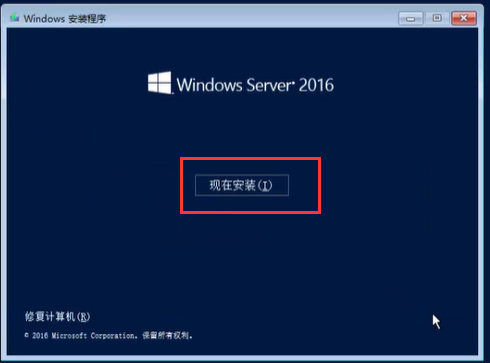

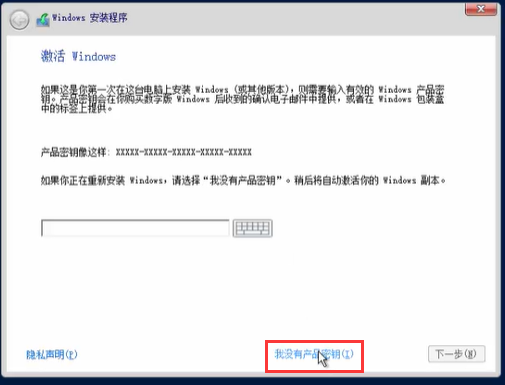

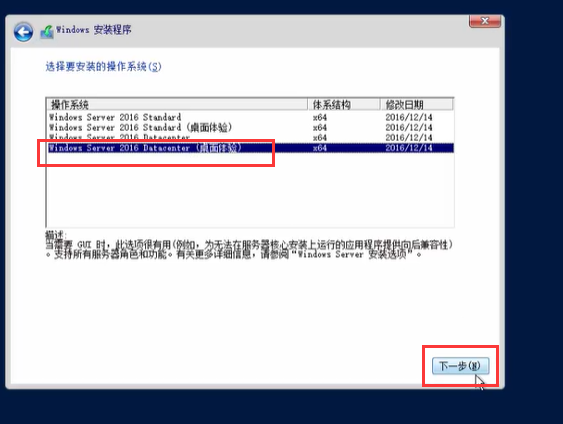

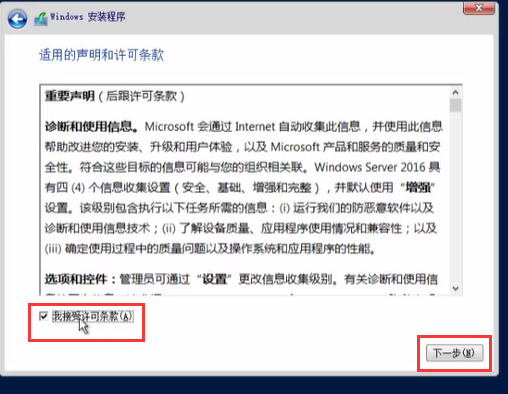

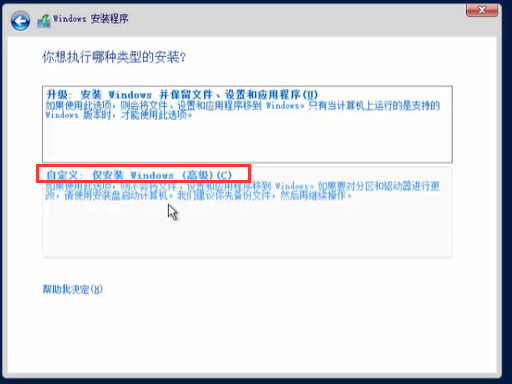

2-1 安装与规划Windows Server 2016

我们一般安装 "包含桌面体验的服务器"

vmware安装 2016 OK 有大用

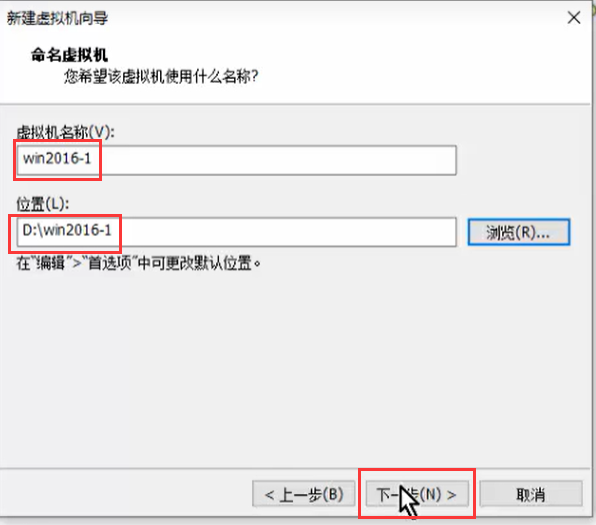

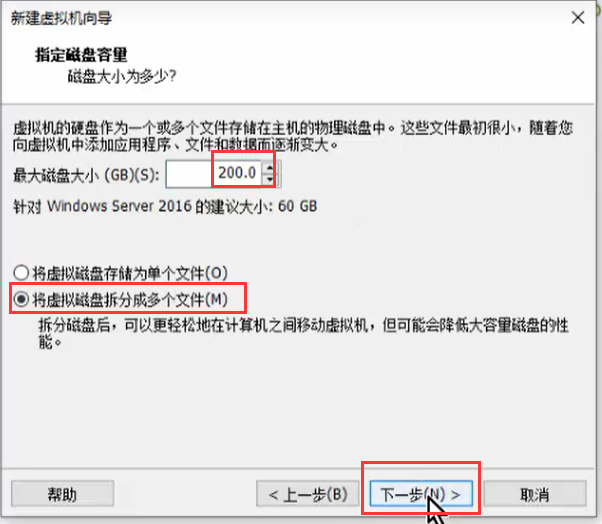

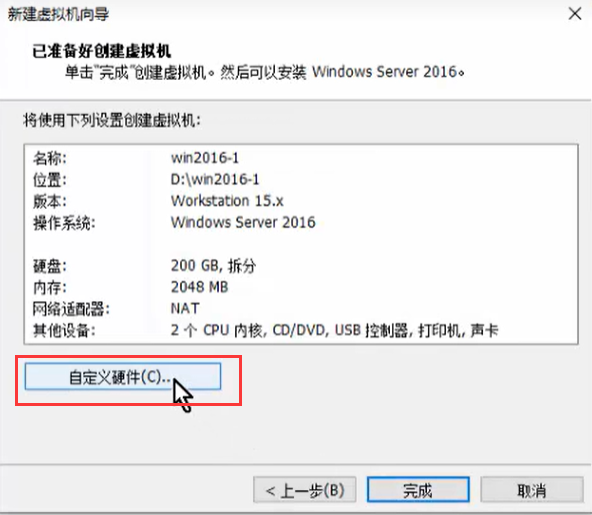

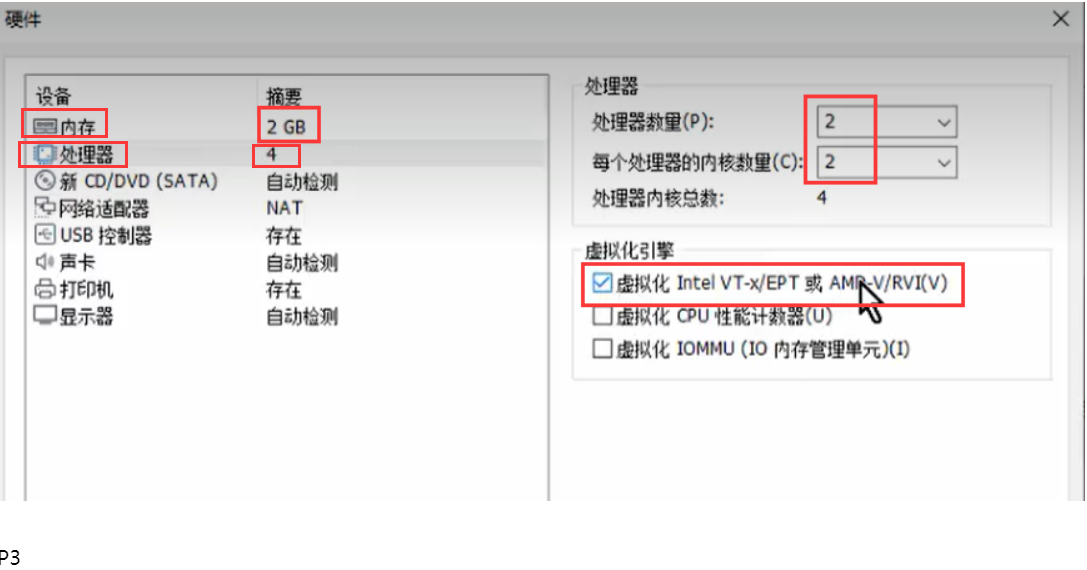

P3

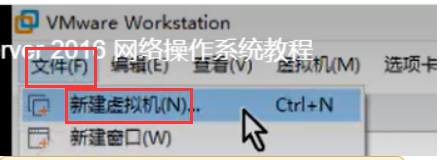

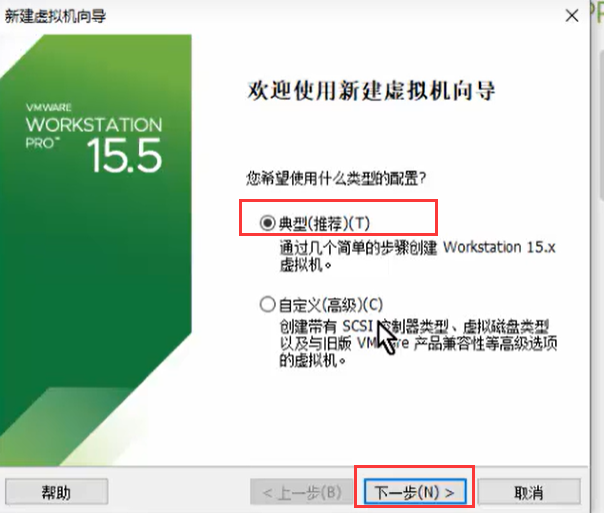

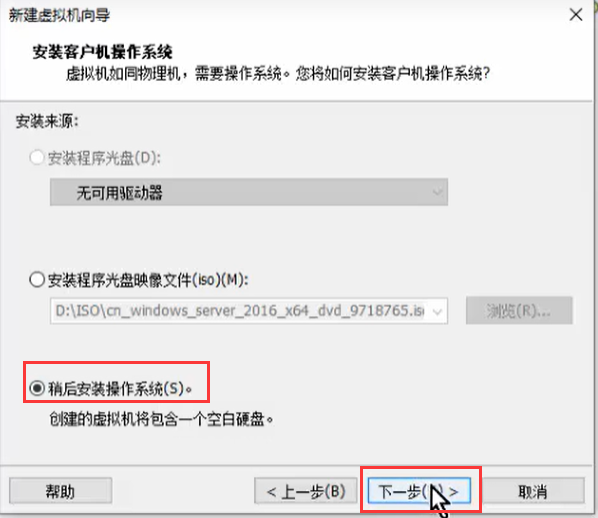

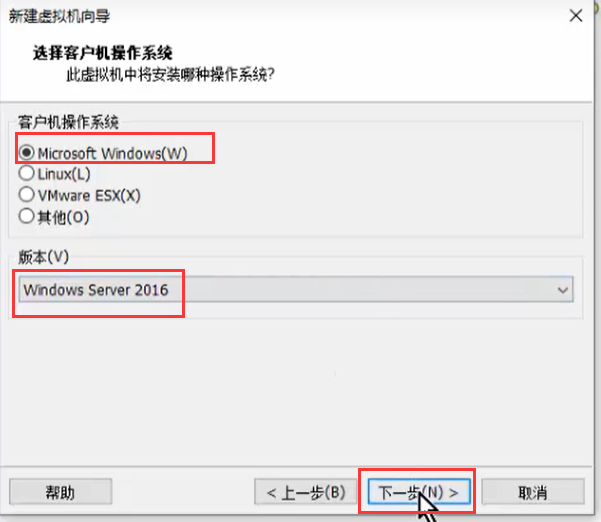

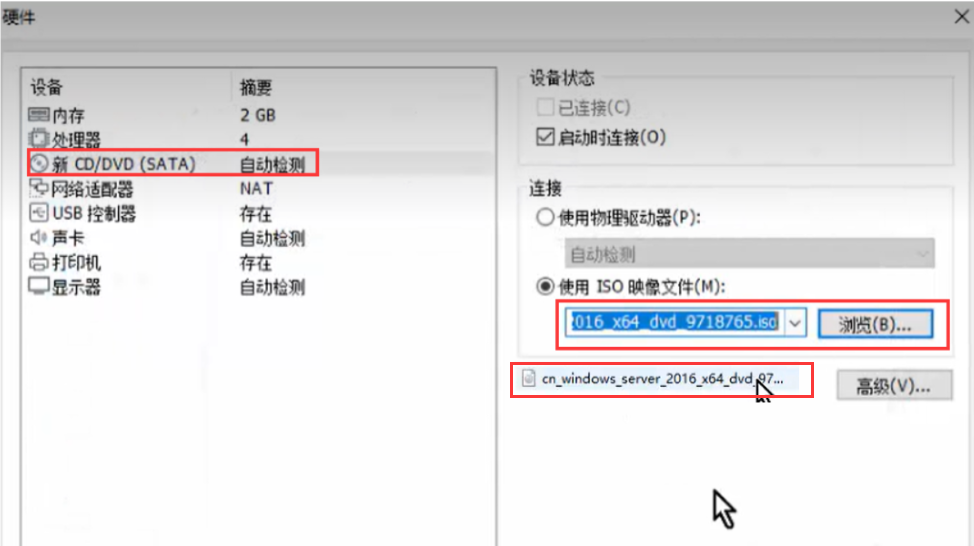

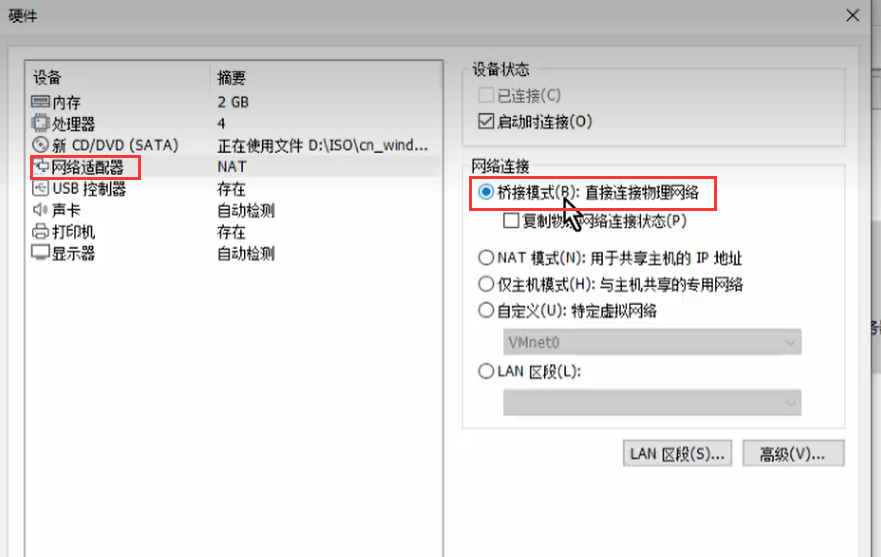

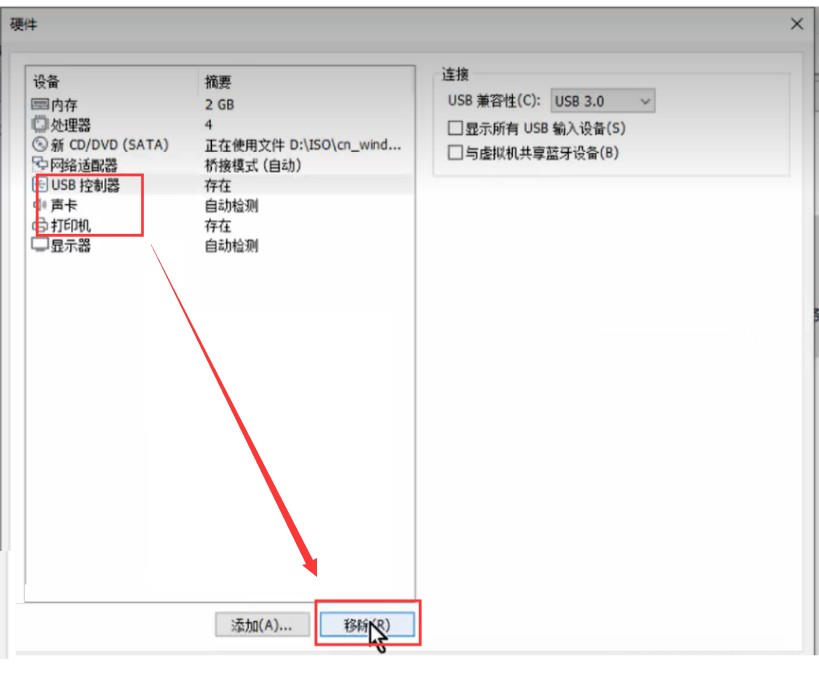

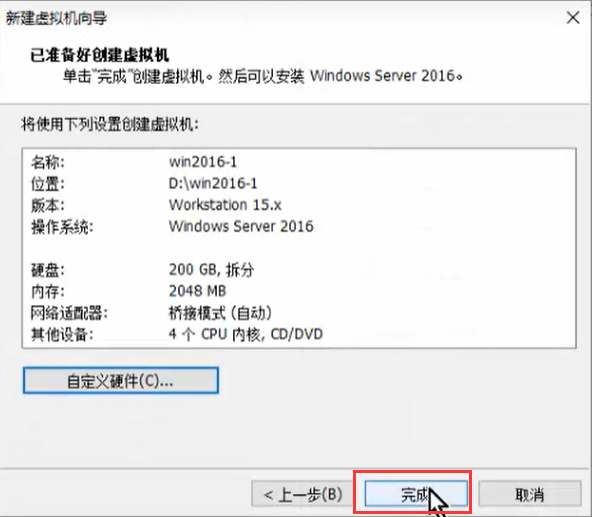

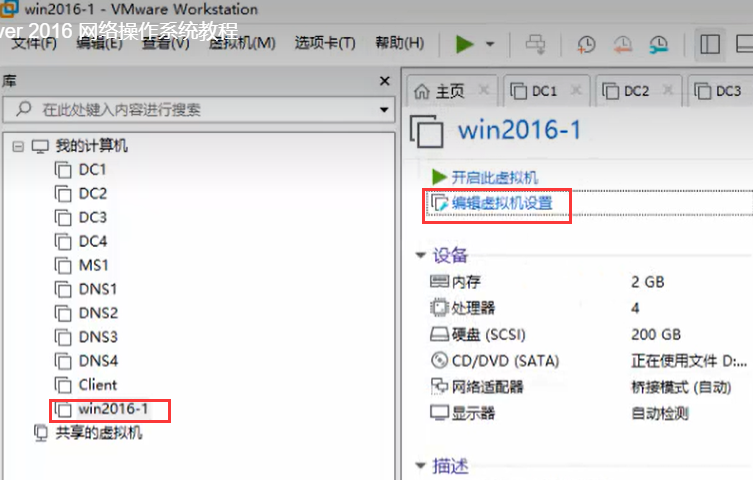

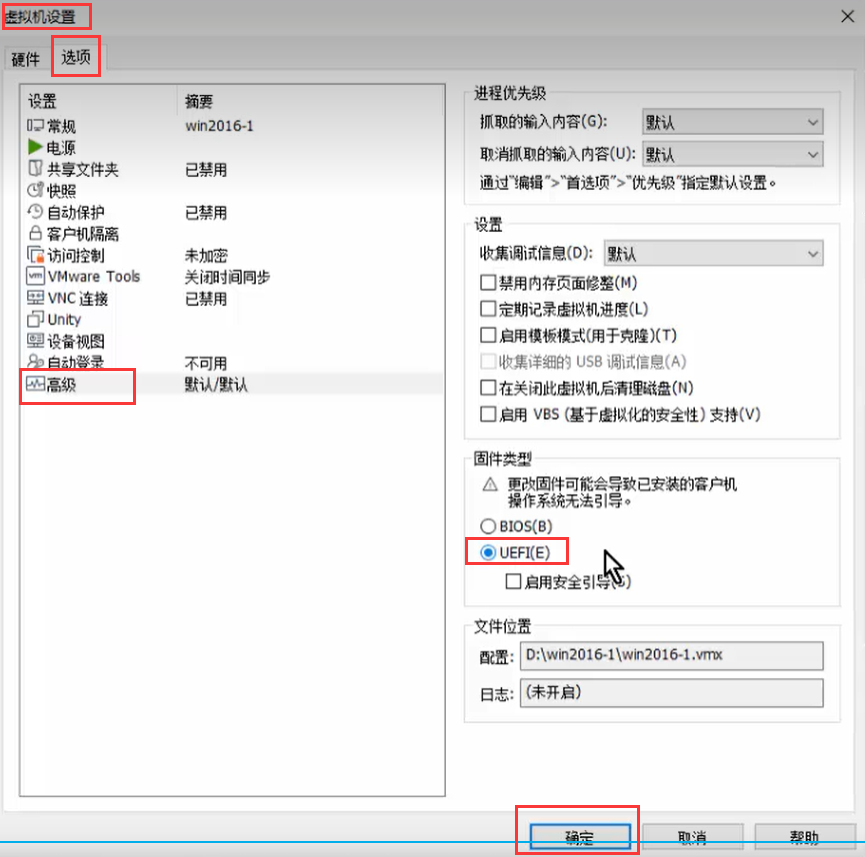

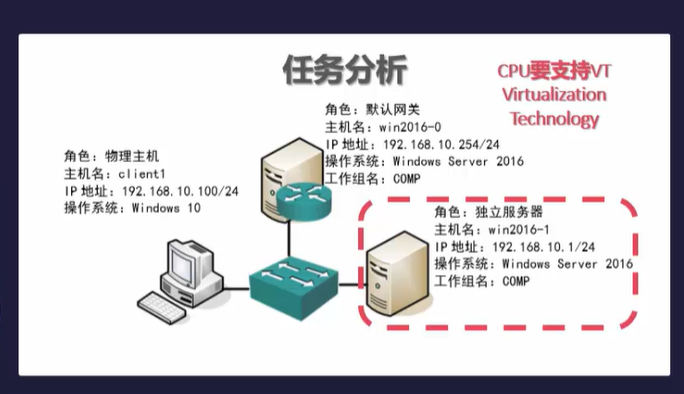

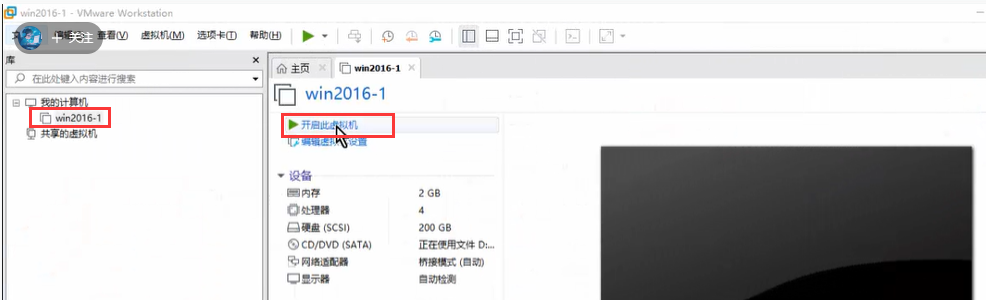

2-2 安装与配置VM虚拟机

来自 https://www.bilibili.com/video/BV1Rw411N7L8?p=3&vd_source=346847773d1f74962a4daab9ddf7f228

cpu 要支持虚拟化技术 Virtualization technology

或者下图

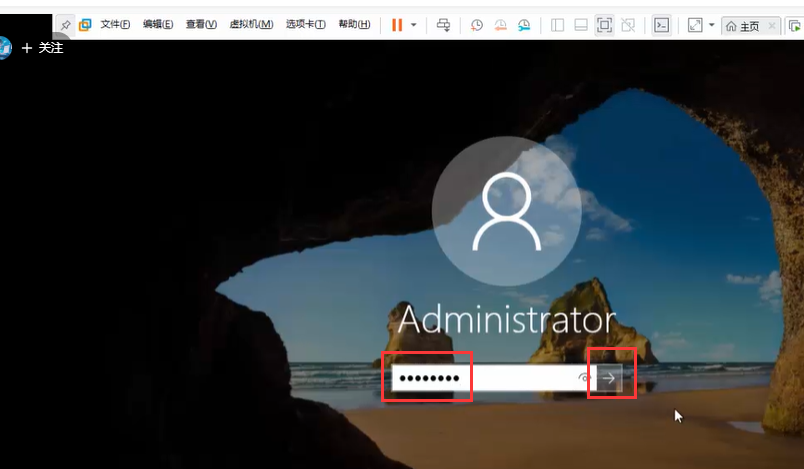

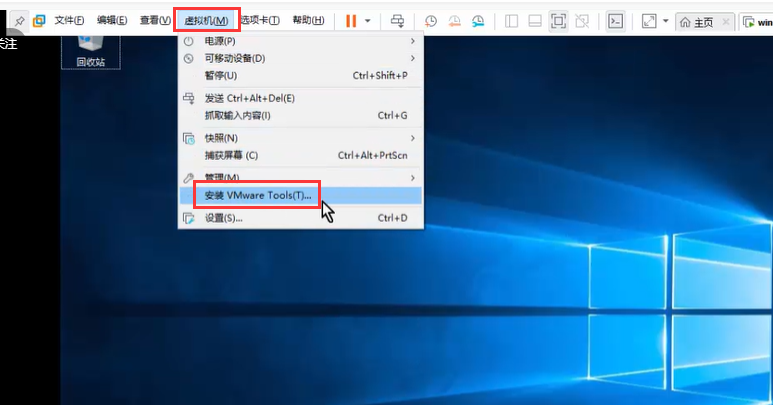

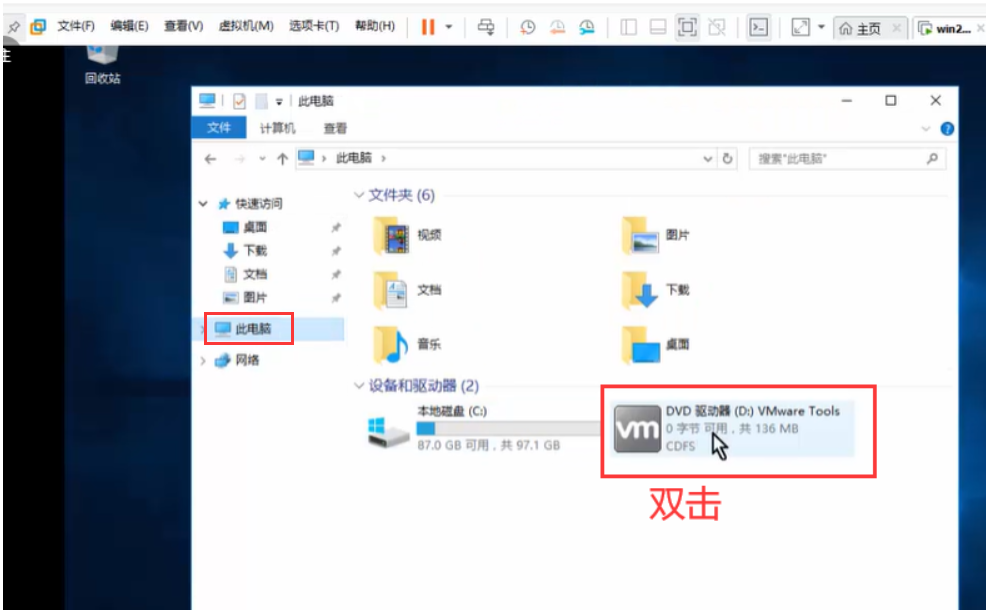

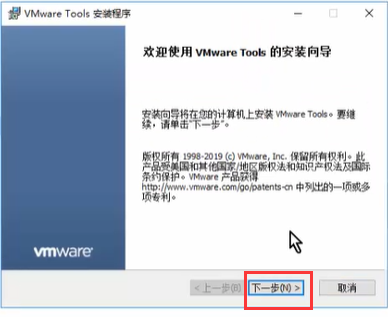

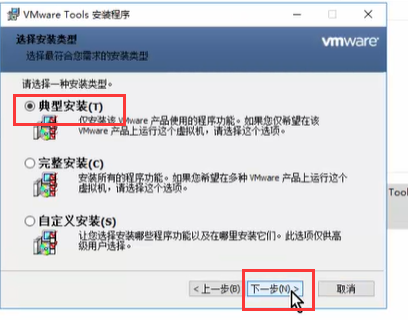

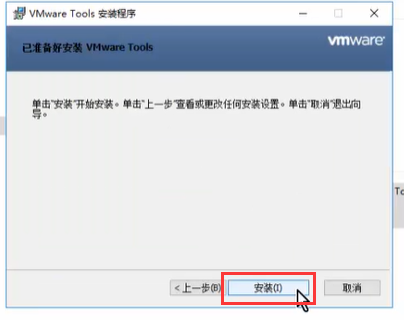

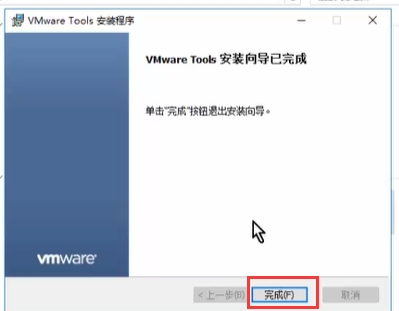

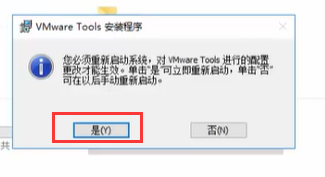

安装 vmware tools

此时,正常情况下,虚拟机设置的ISO镜像文件就变成了 这个VMware Tools 了

安装虚拟机工具 VMware Tools 之后,鼠标可以自由的在物理机与虚拟机之间切换!可以在物理机与虚拟机之间共享剪贴板!虚拟机的性能也能够得到更好的发挥!

P4

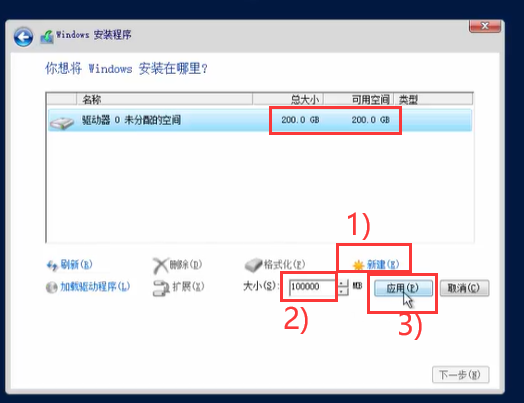

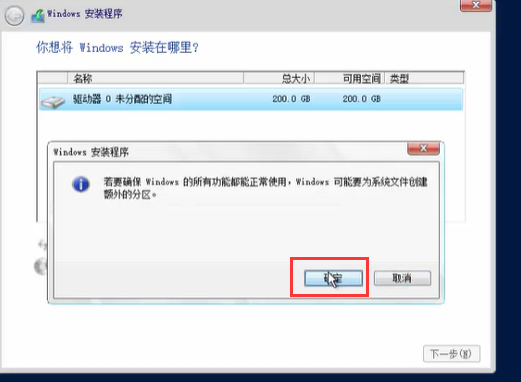

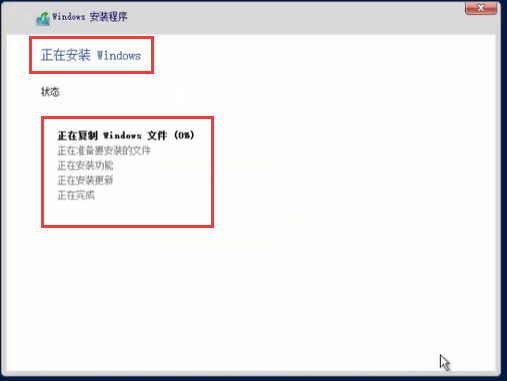

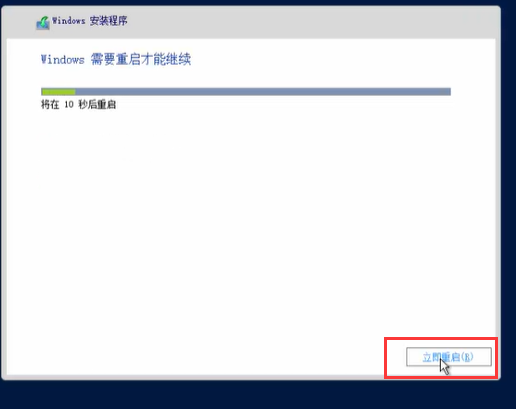

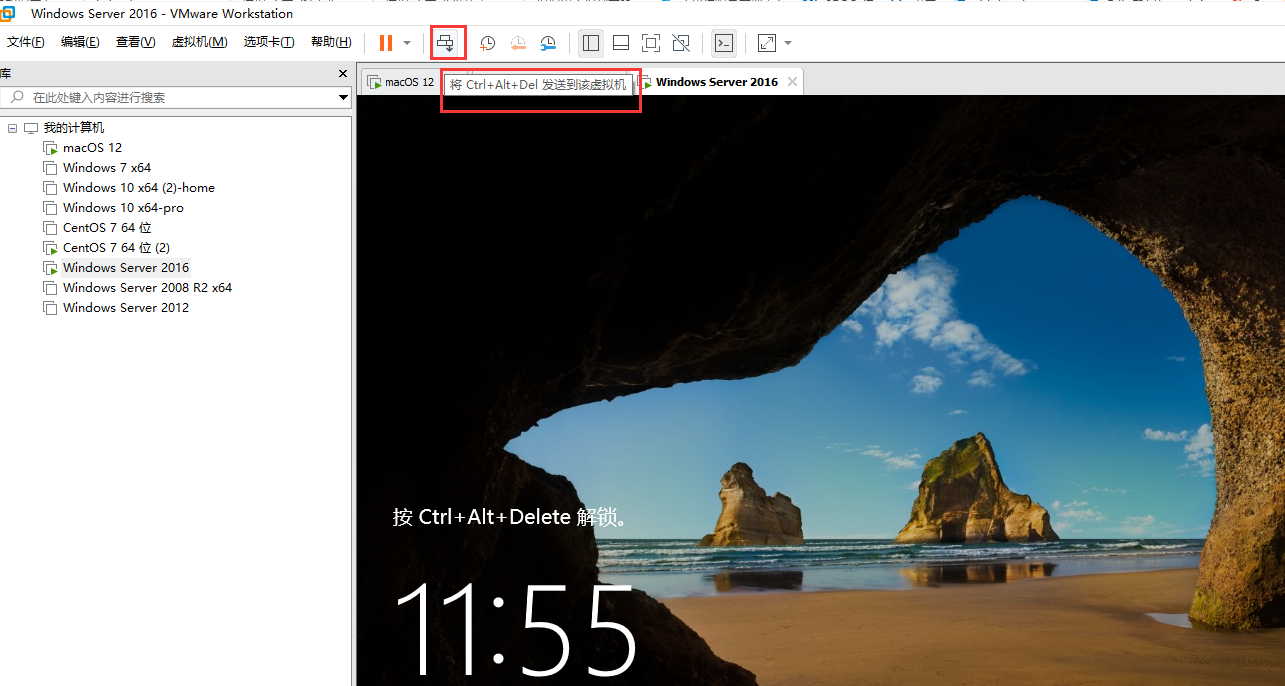

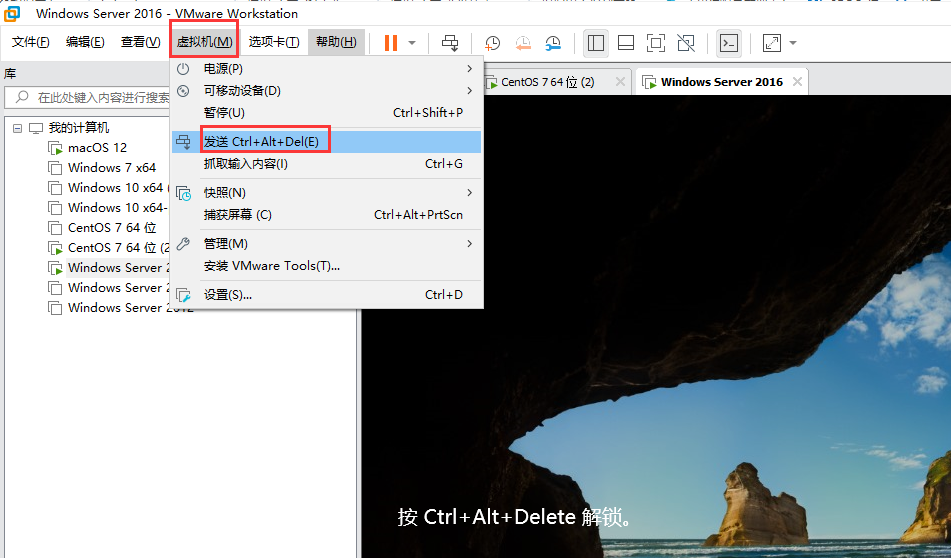

2-3 安装Windows Server 2016

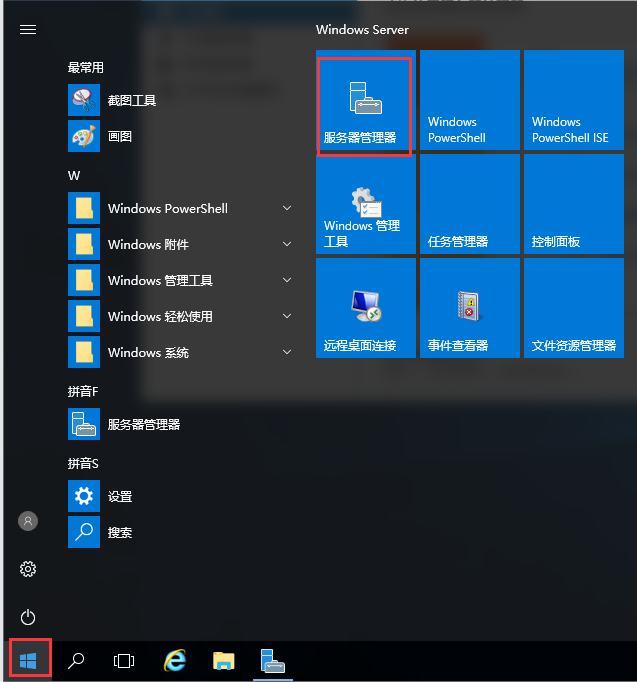

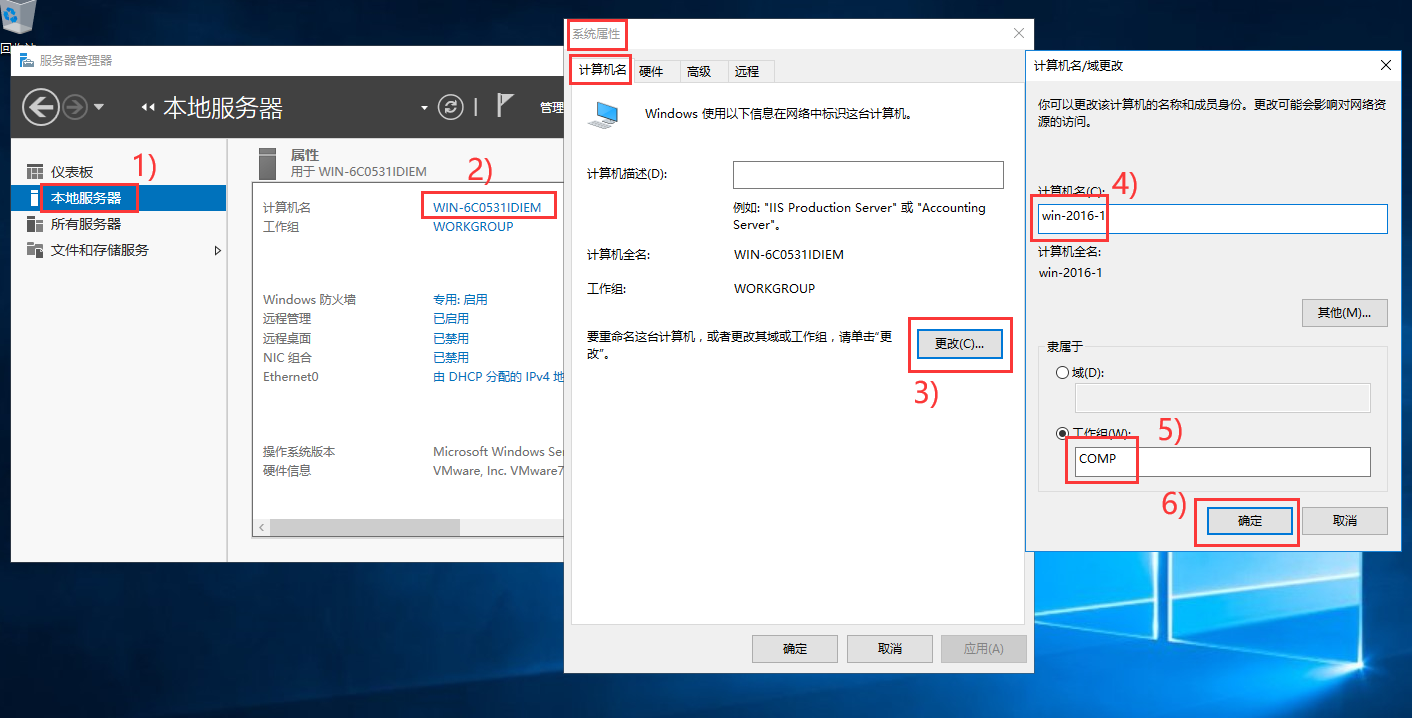

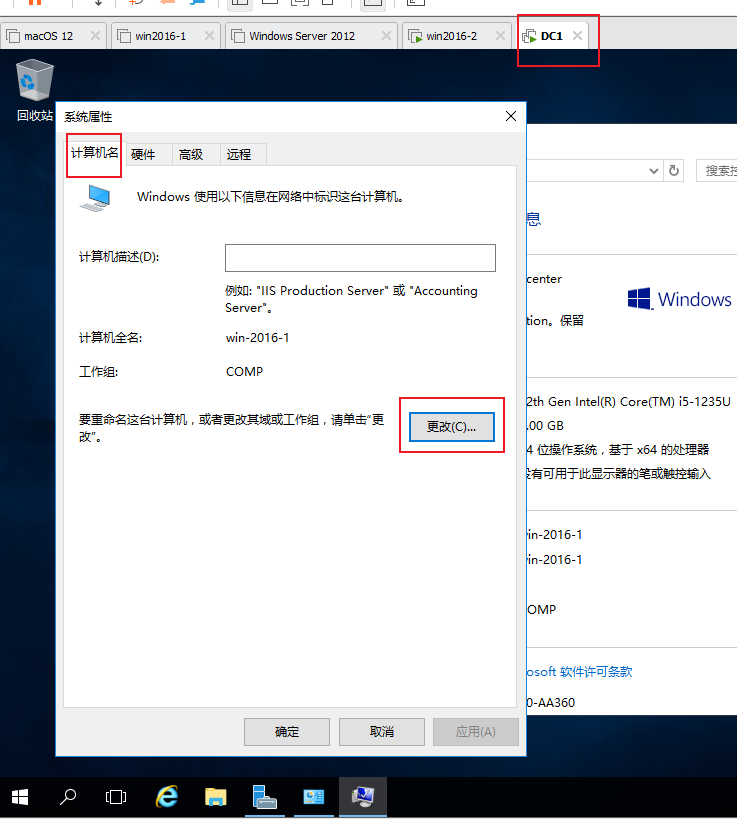

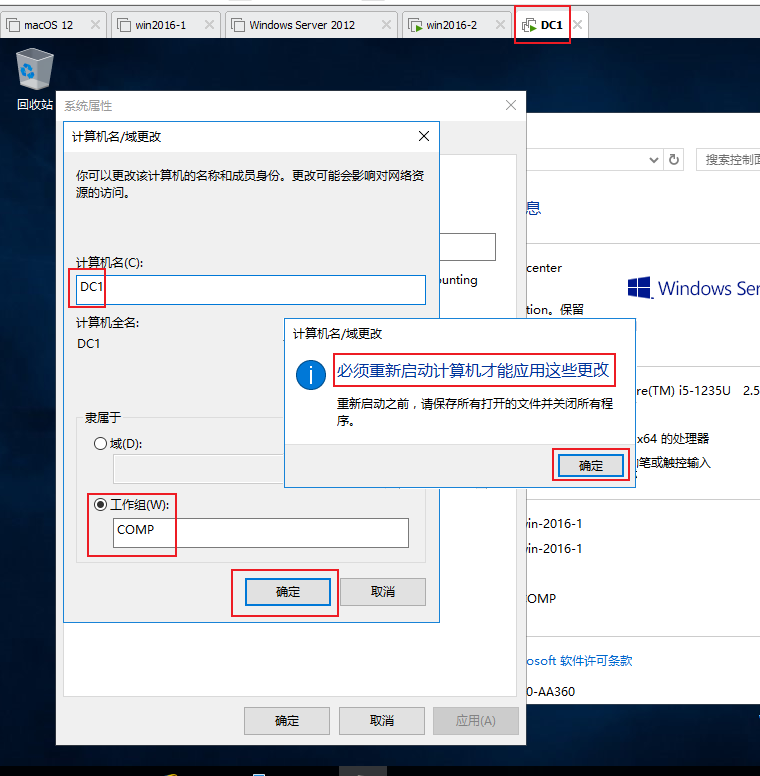

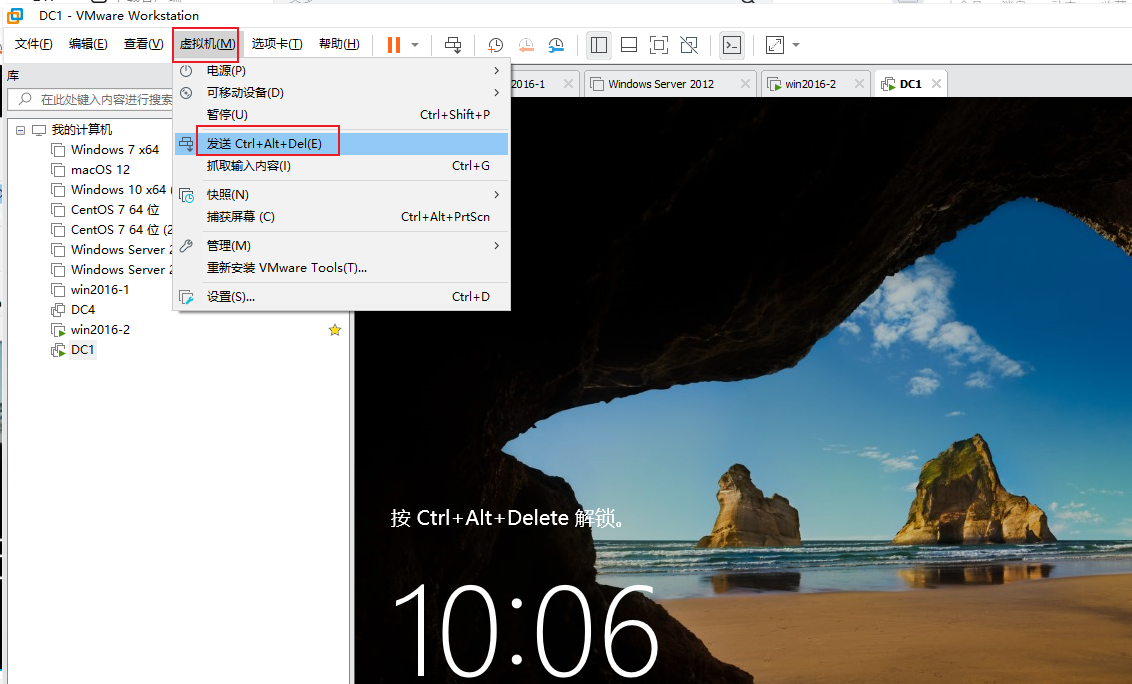

更改计算机名

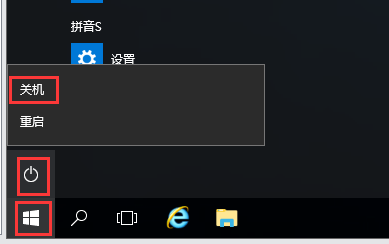

我们进行关机

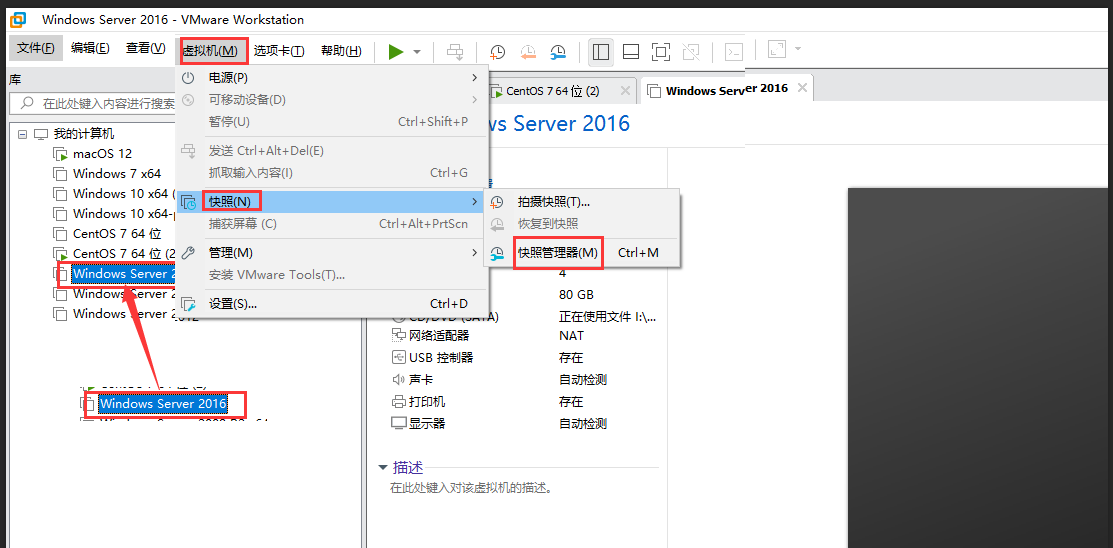

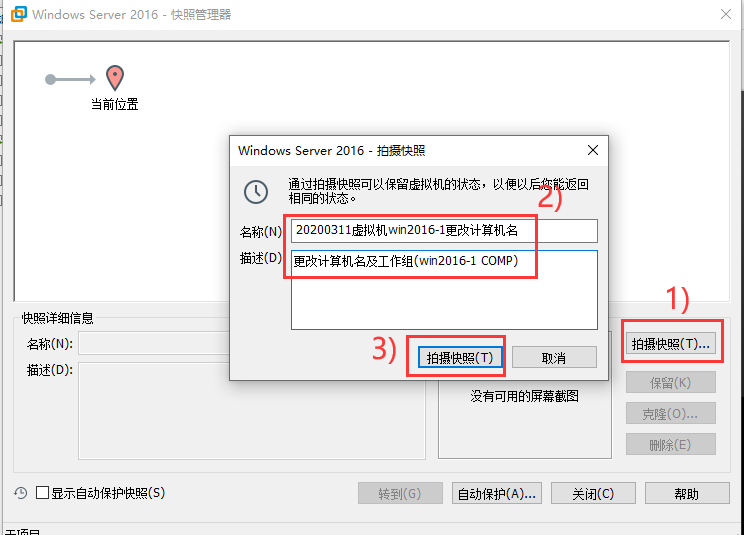

给系统打快照

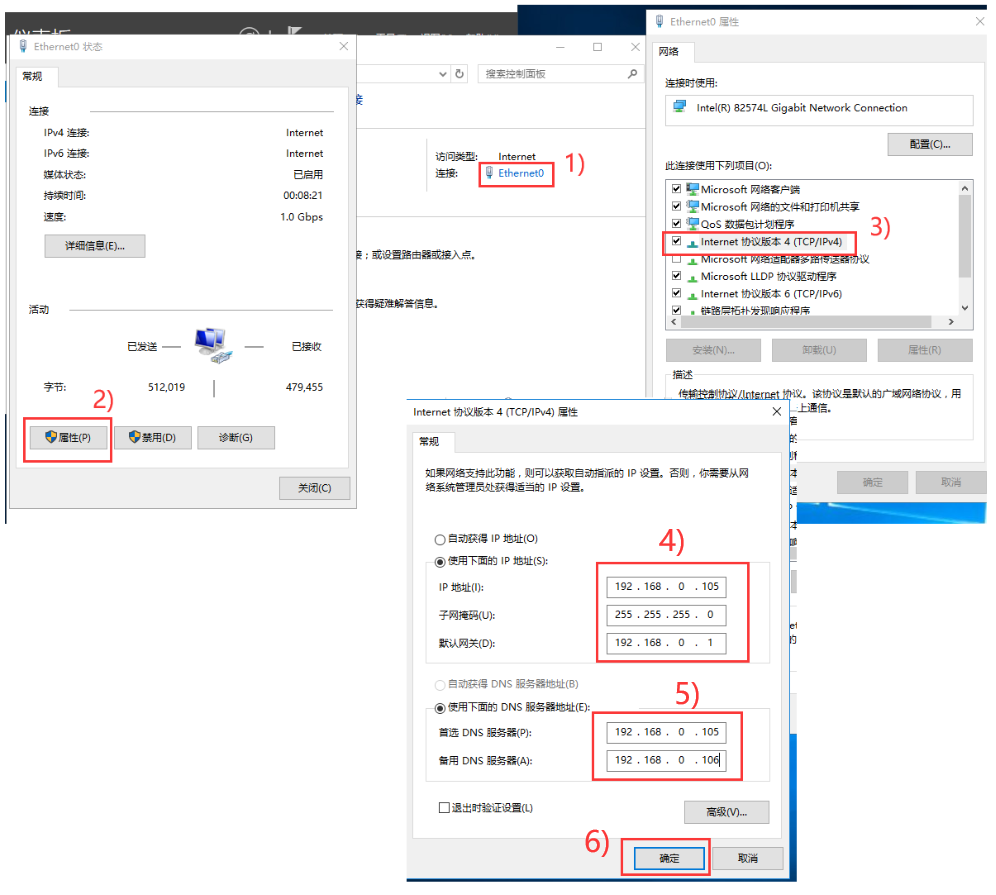

网络基本配置

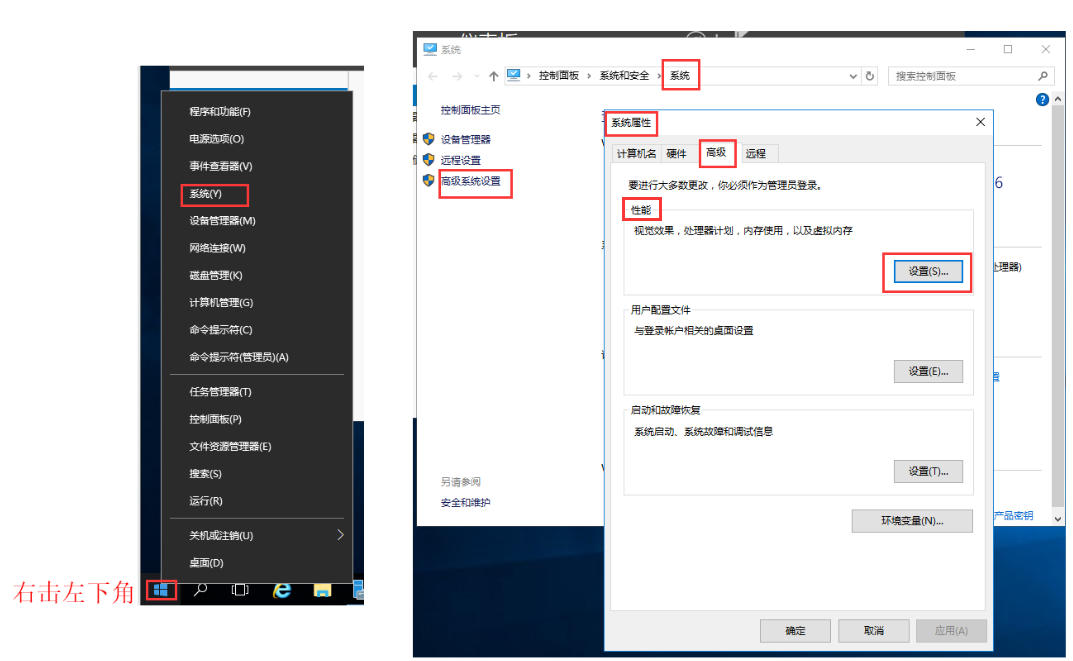

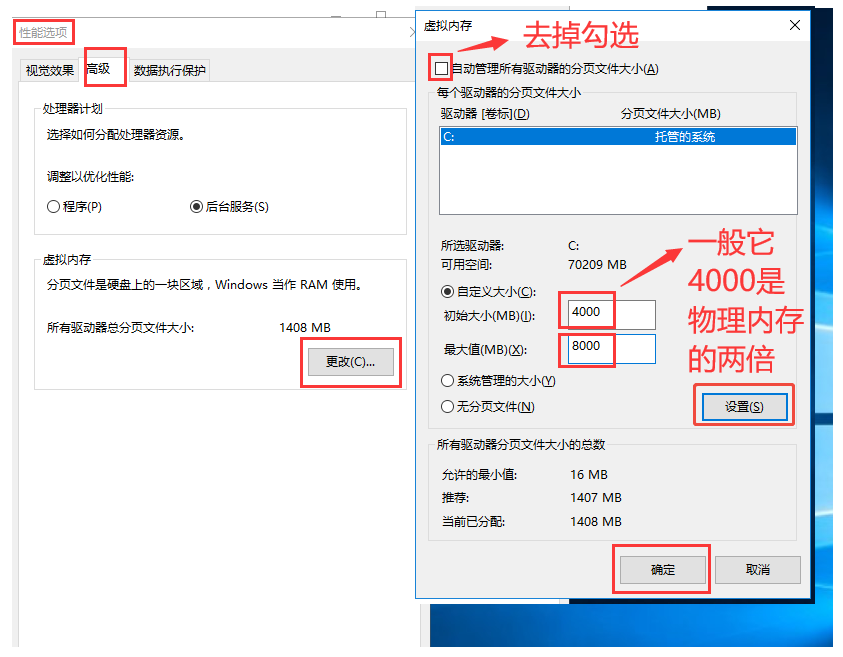

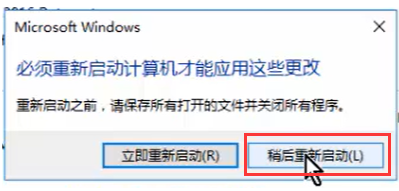

设置虚拟内存

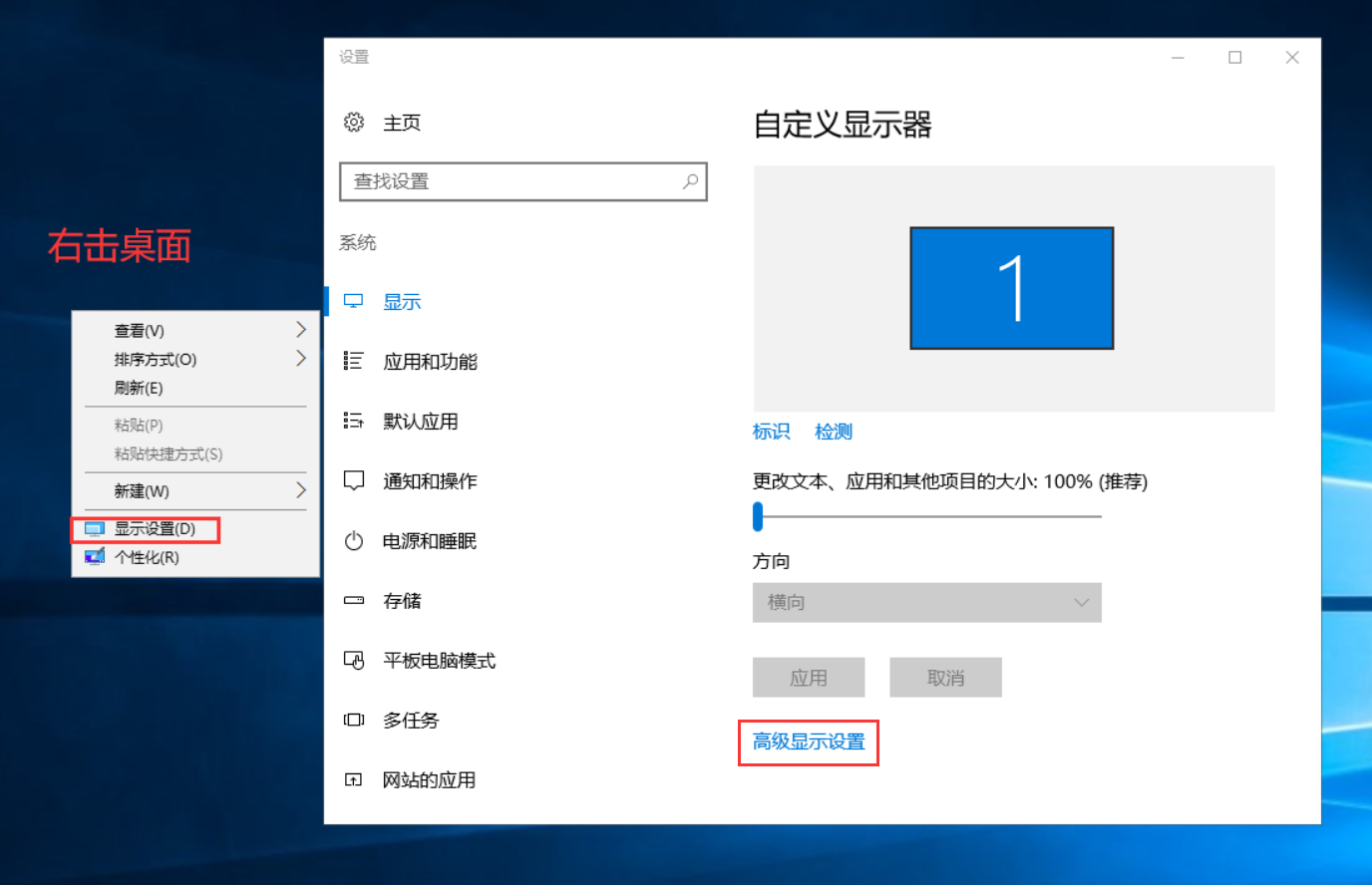

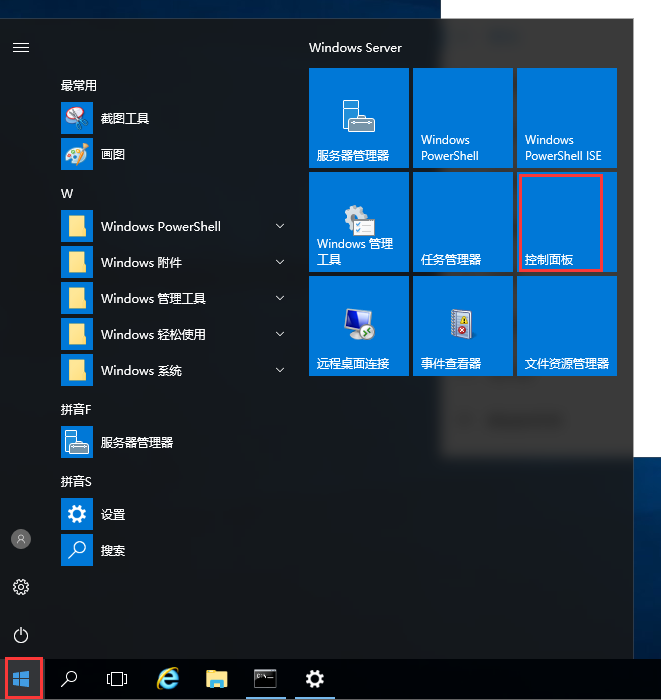

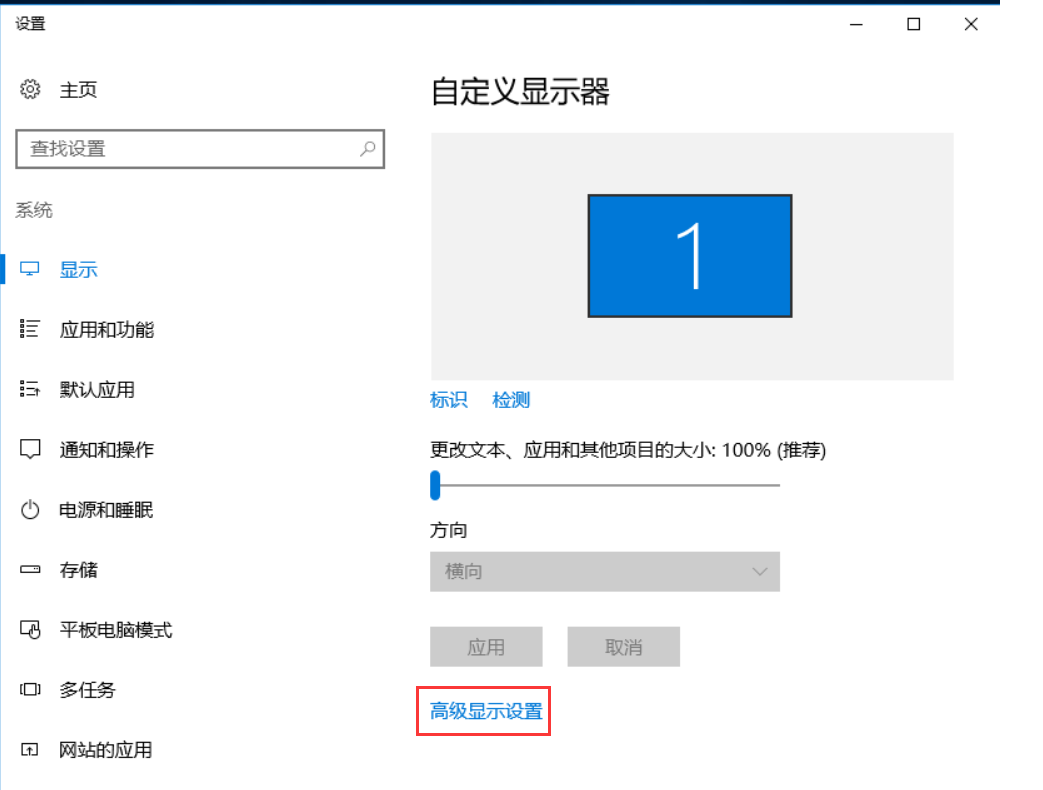

显示属性 在桌面设置 显示属性处可以设置分辨率等等

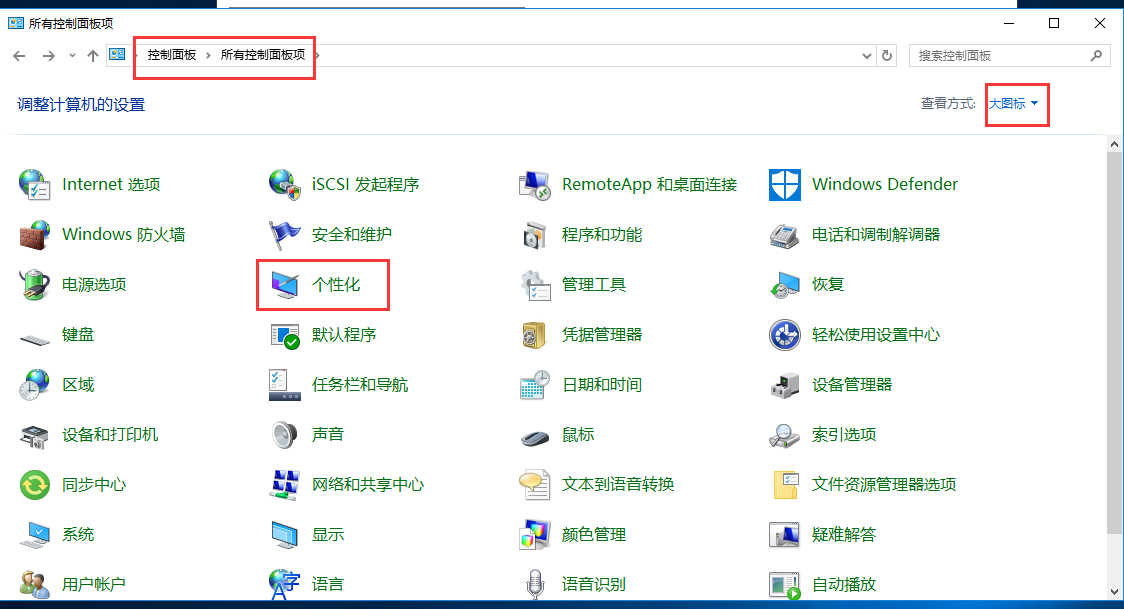

或者 显示属性 在控制面板设置

P5

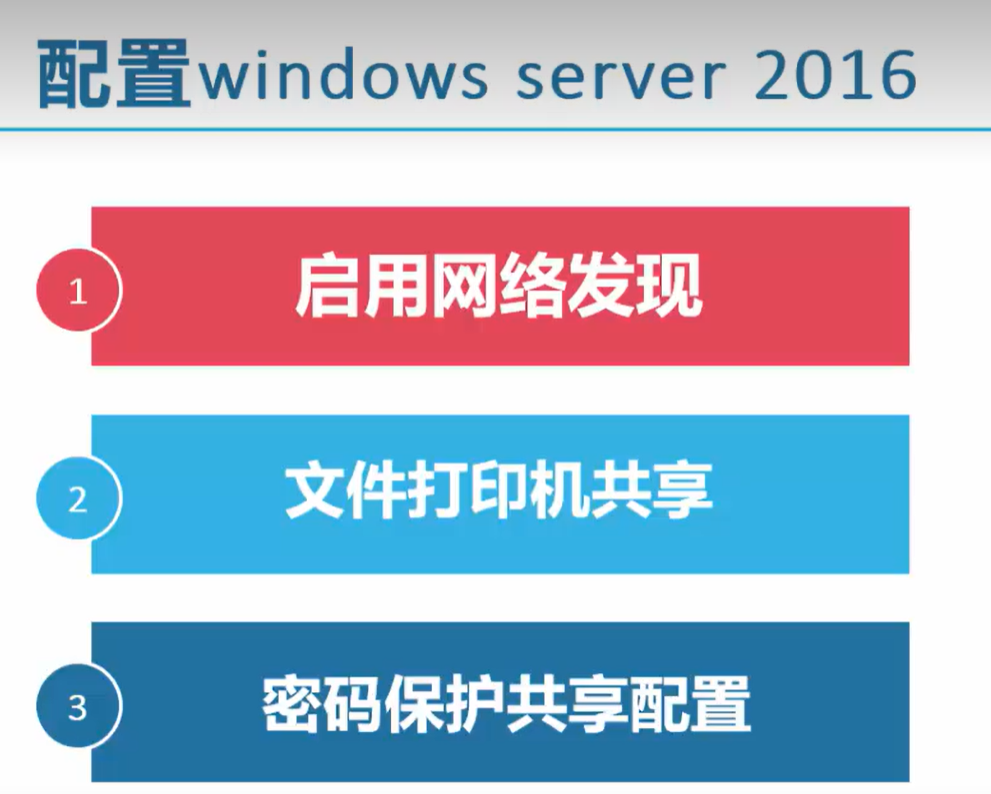

2-4 配置windows server 2016(一)

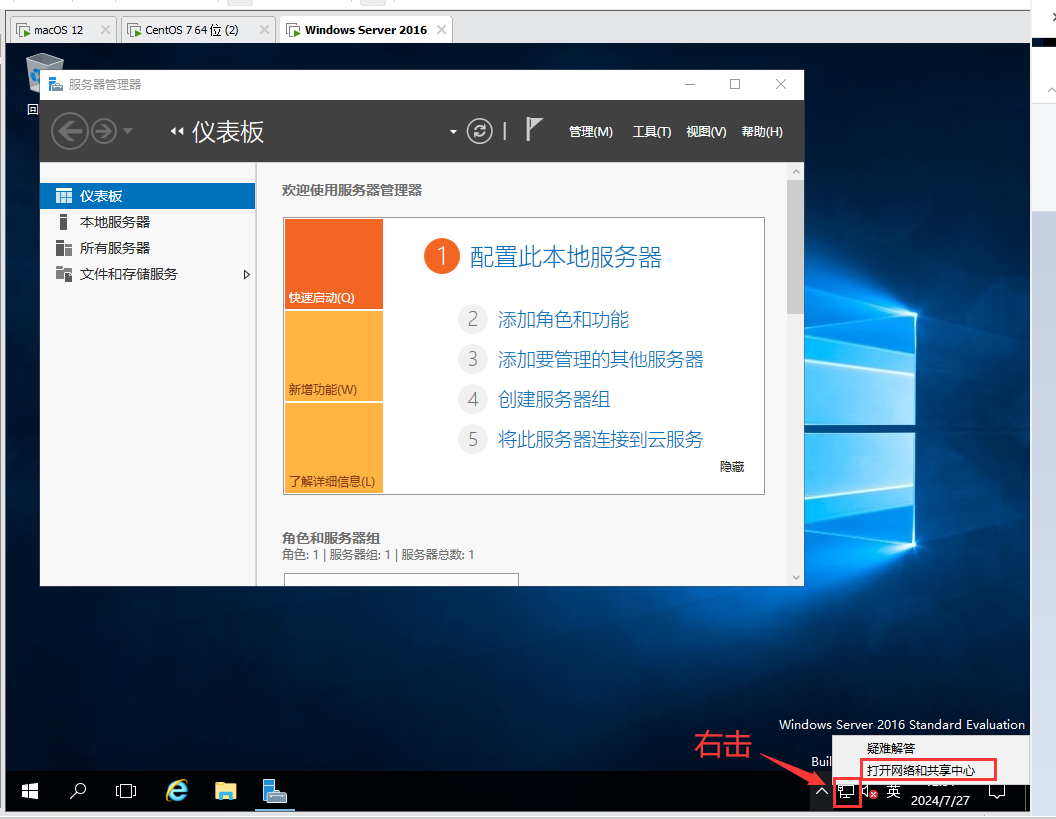

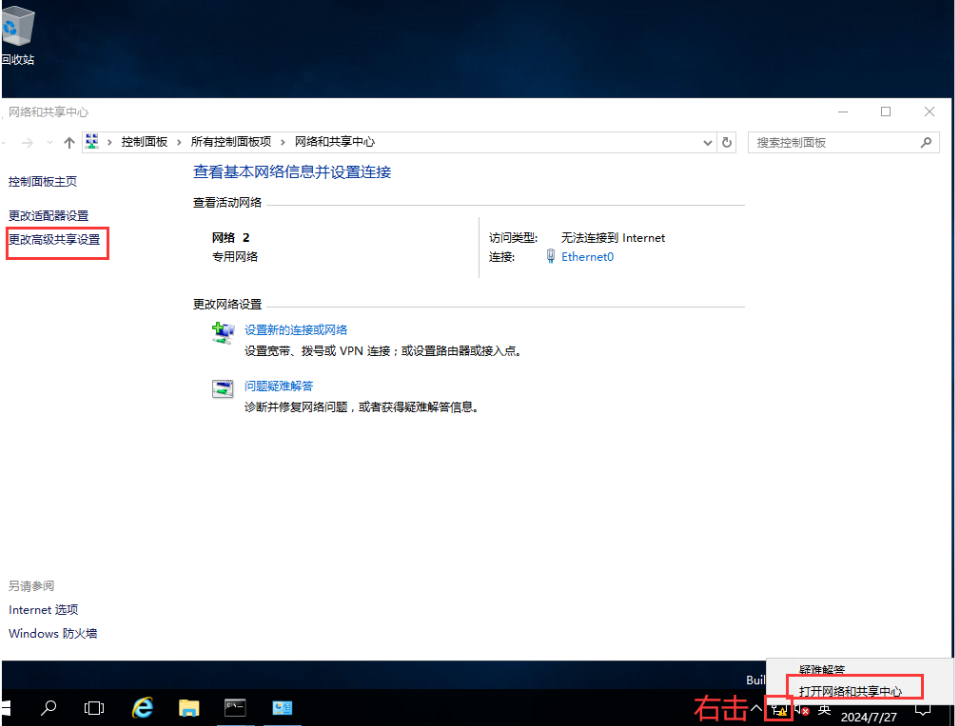

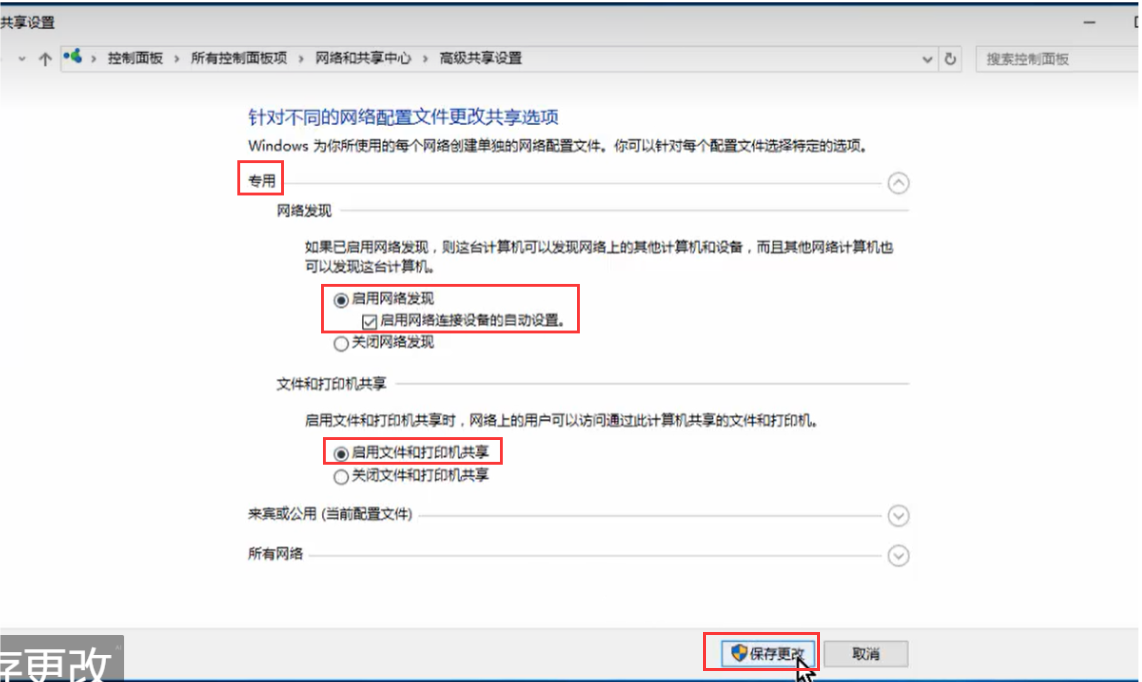

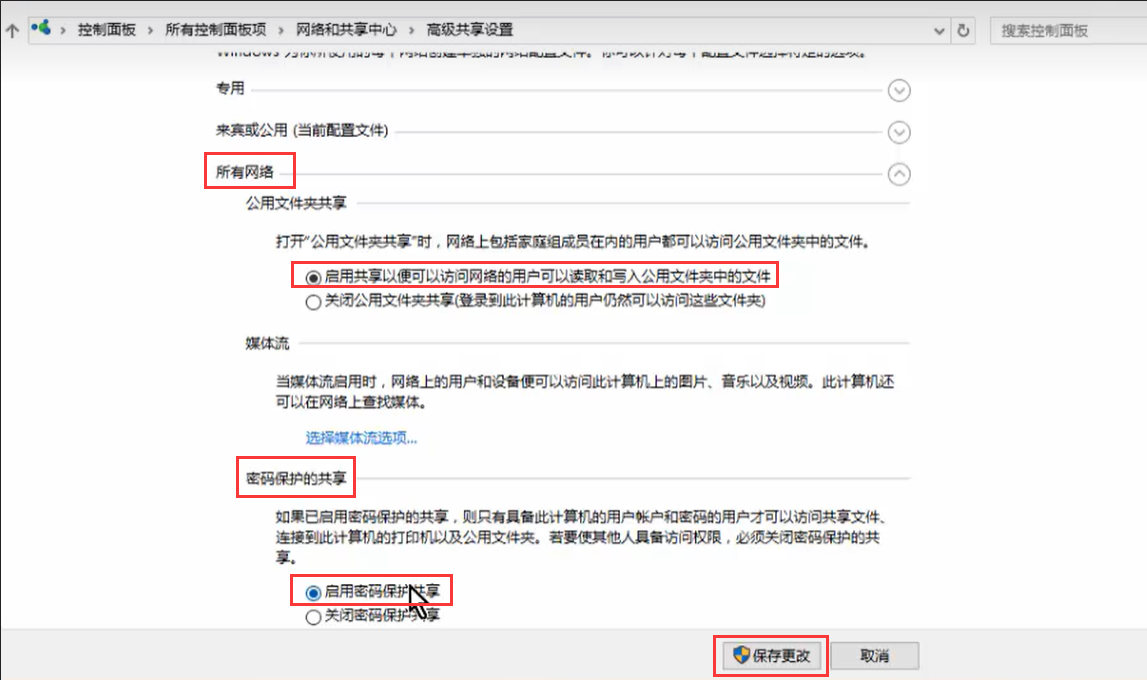

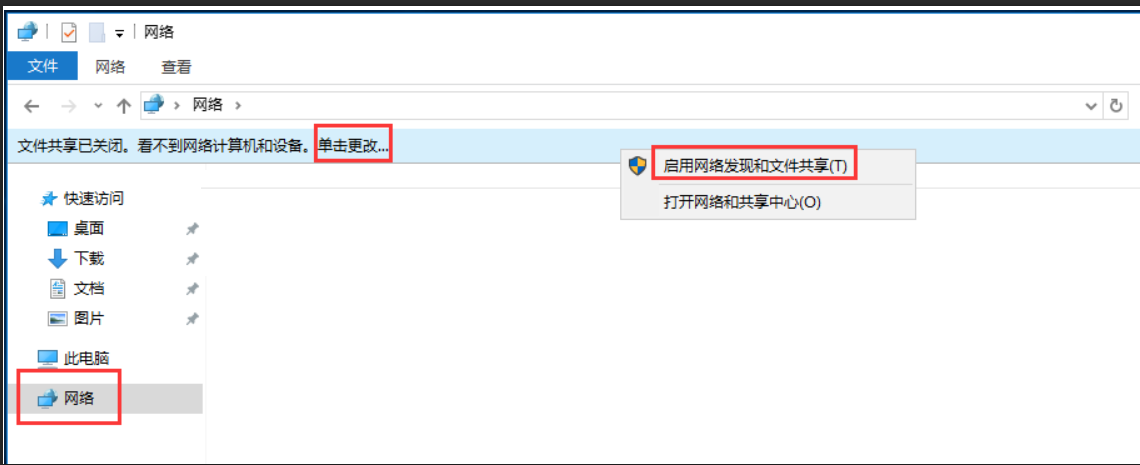

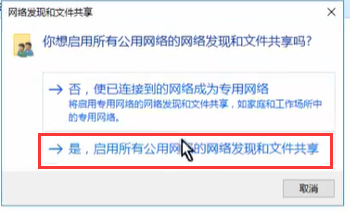

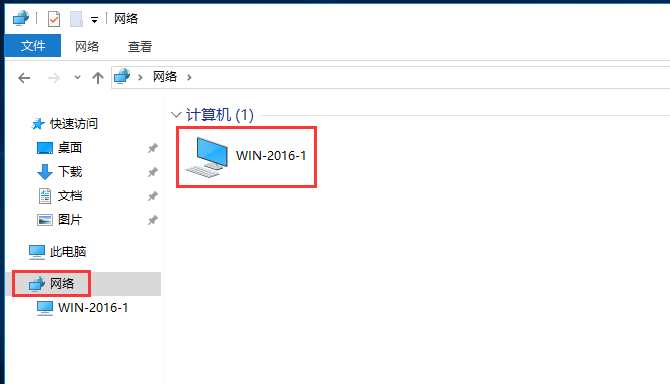

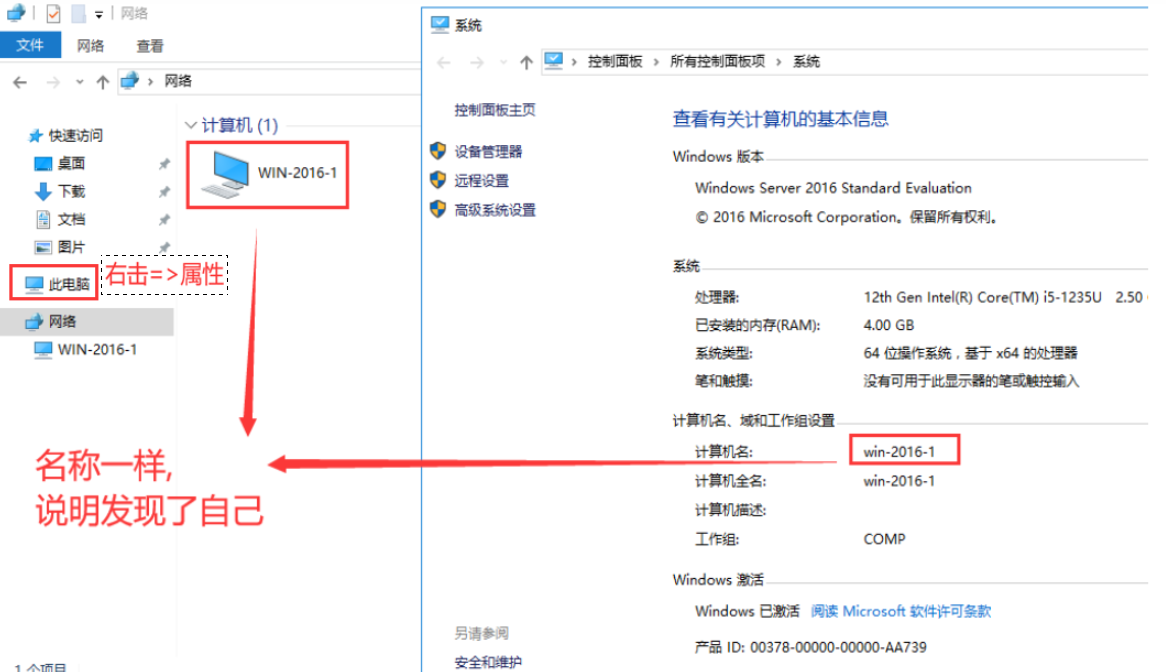

启用网络发现

网络发现 就是网络邻居中发现其它计算机的一个功能

文件和打印机共享 就是为其他用户提供服务,,或者访问其他计算机共享资源的一个功能

密码保护共享 就是其它用户必须使用当前计算机的有效用户和密码才能够访问我们的资源

验证网络发现和共享设置 是否配置成功

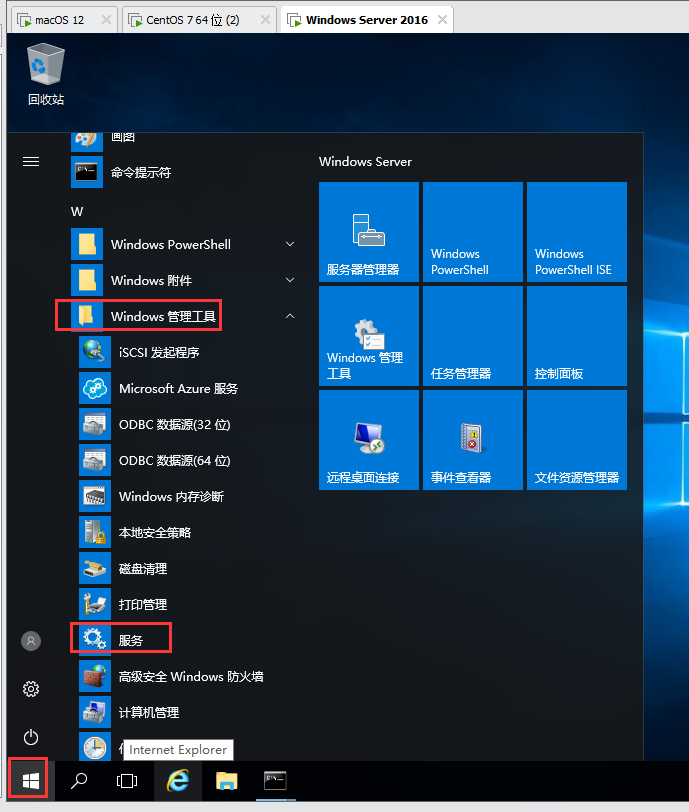

找到三个服务 设为自动,并且 启动它们

1) Function Discovery Resource Publication 自己的被别人发现的共享资源 ( Function Discovery Resource Publication,,,Function Discovery Resource Publication(FDResPub)翻译成中文是“功能发现资源发布”) 见 /node-admin/21207

2) SSDP Discovery 发现别人的共享资源,是 UPnP 技术的重要组成部分 ,, ( 即简单服务发现协议Simple Service Discovery Protocol) (当发现使用SSDP协议的网络设备和服务,如UPnP设备,同时还报告了运行在本地计算机上使用的SSDP设备和服务。如果停止或禁止此服务,基于SSDP的设备将不会被发现,那么任何依赖此服务的服务都无法正常启动) 见 /node-admin/21208

3) UPnP Device Host 也是发现别人,,,,,,,,,,,,,,, 两个主机都有UPnP Device Host ,能互相的自动的发现,自动连接 ( Universal Plug and Play,即通用即插即用 ) 见 /node-admin/21209

UPnP Device Host的功能

设备发现:UPnP Device Host服务使得计算机能够自动发现网络上的其他UPnP设备,如打印机、媒体服务器、路由器等。

自动连接:一旦设备被发现,UPnP Device Host服务会自动建立与这些设备的连接,无需用户干预。

通信支持:它支持UPnP设备之间的通信,允许设备共享资源、发送通知和接收控制命令。

P6

2-5 配置windows server 2016(二)

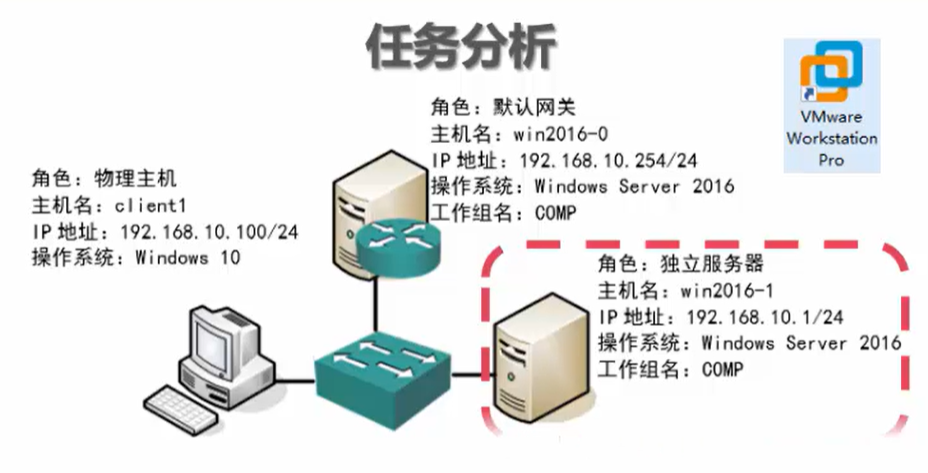

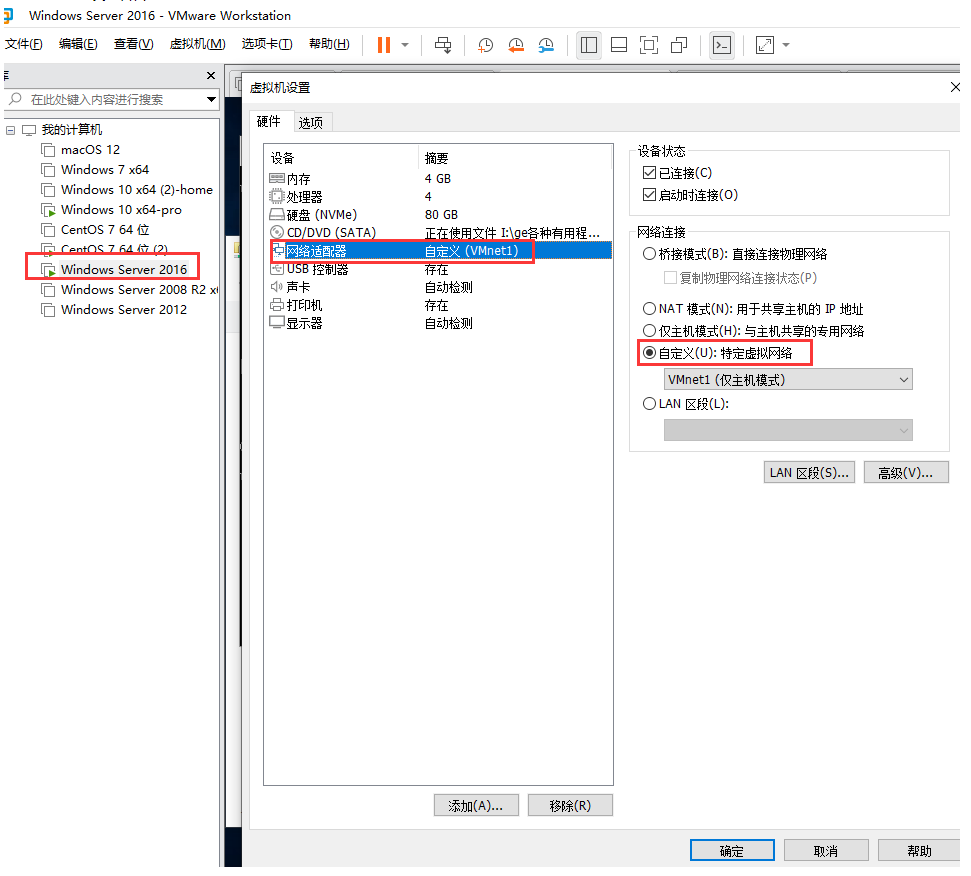

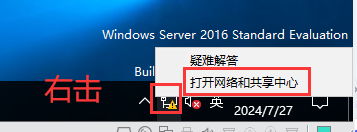

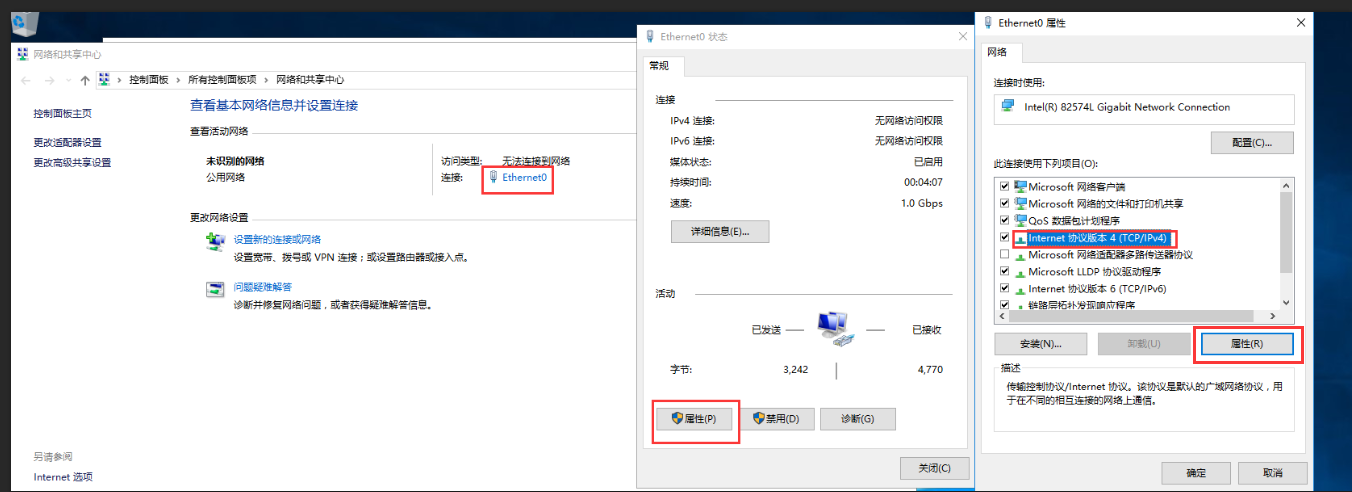

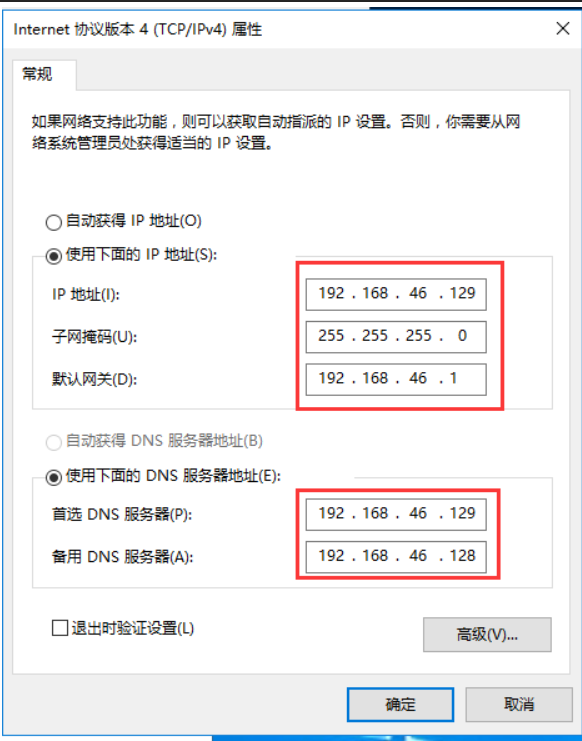

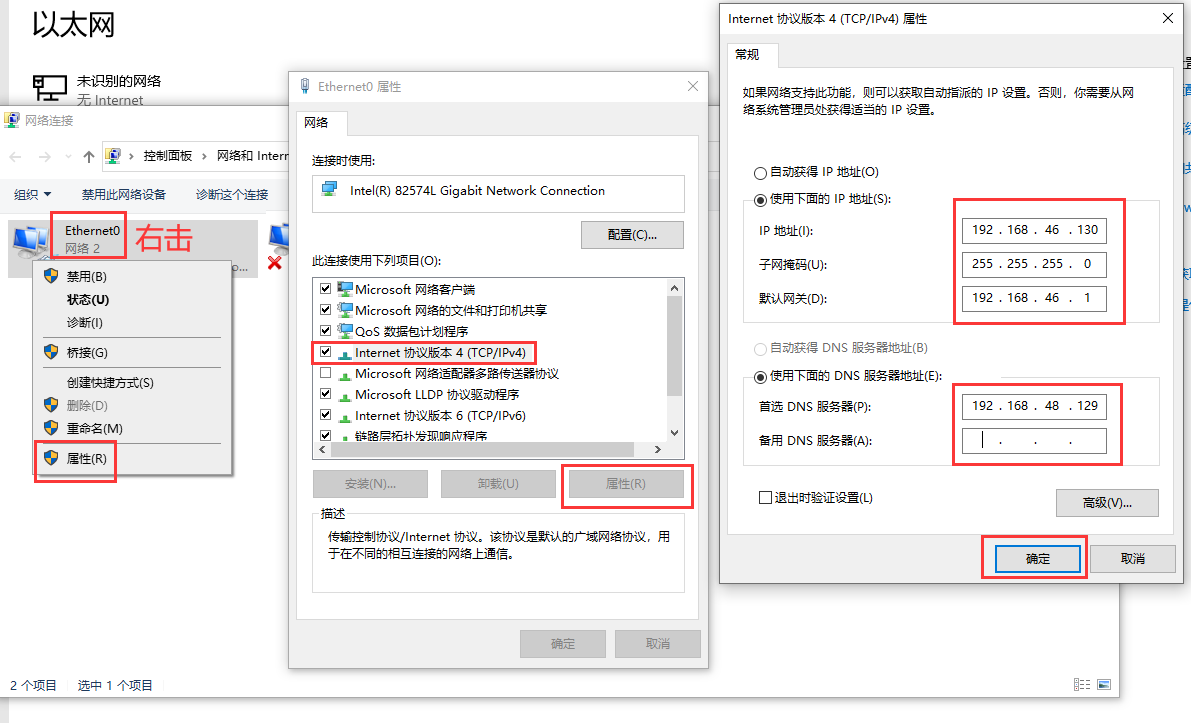

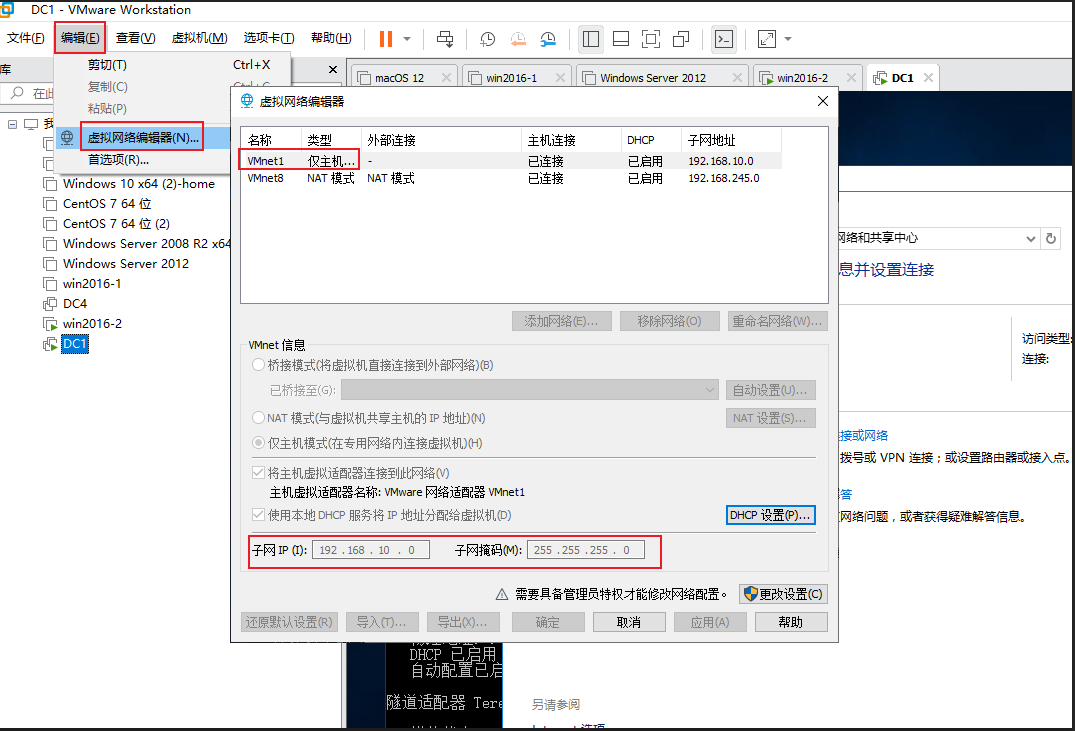

两台电脑 win2016-1 和 win10 ( 视频教程叫做DC4 )网络都设置成 仅主机模式,,以及ip设置

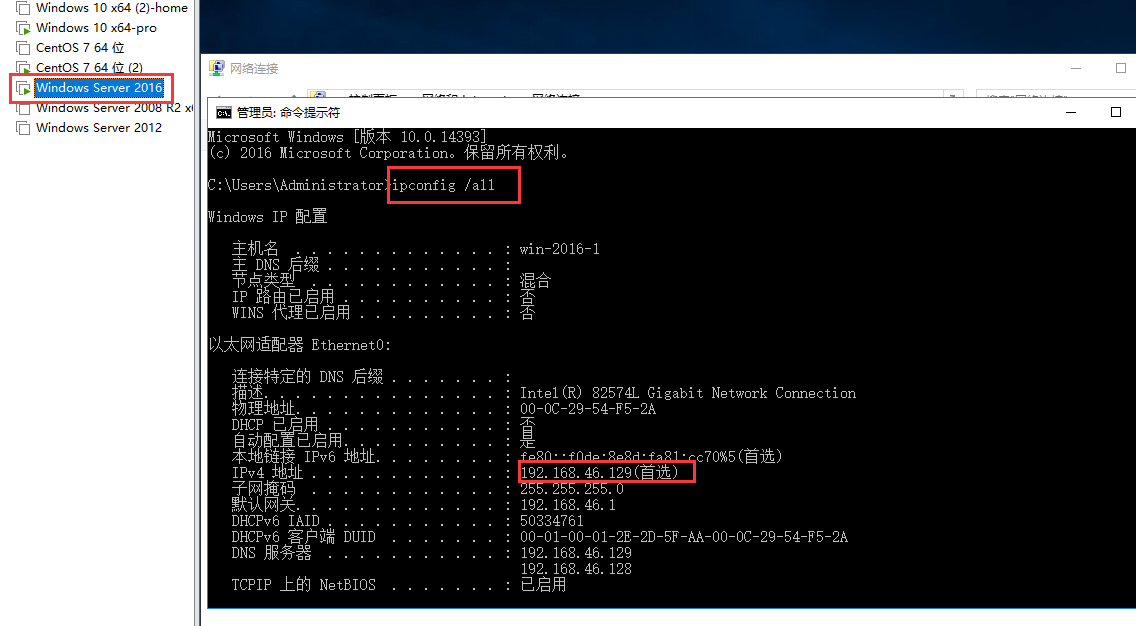

win2016-1 设置如下

win2016-1上

win2016-1上

win2016-1上

默认网关指向 Host宿主机 VMnet1虚拟网卡的IP

win2016-1上

win2016-1上

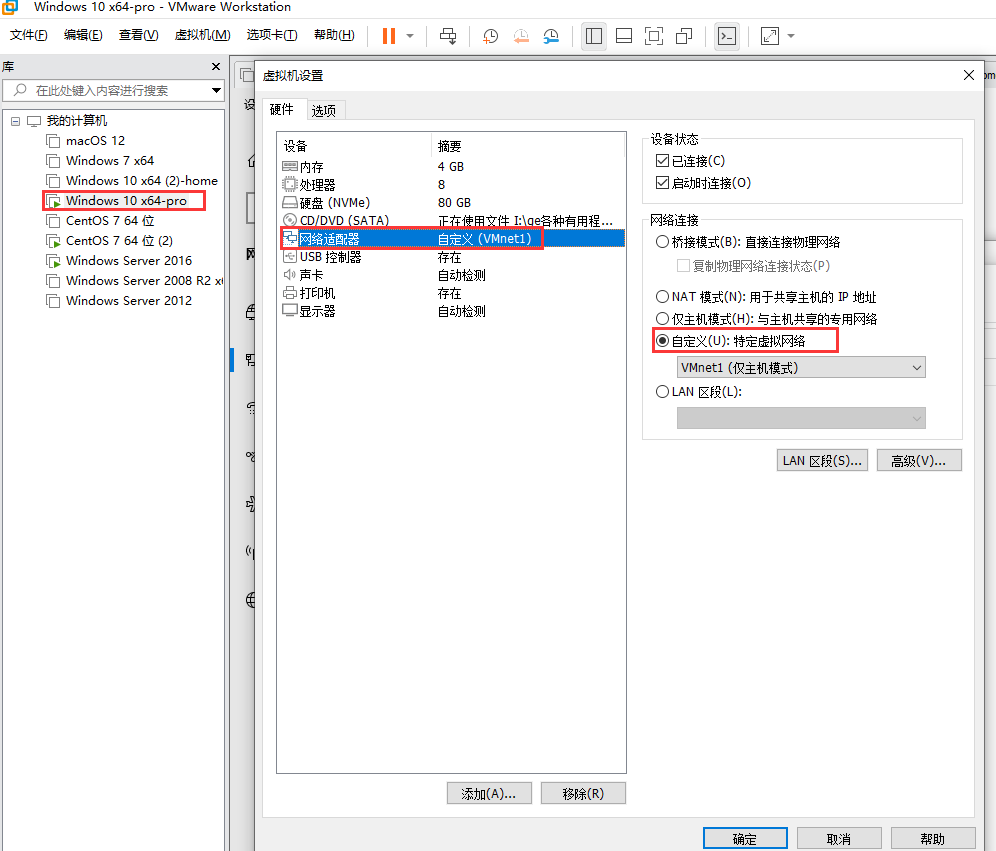

win10 设置如下

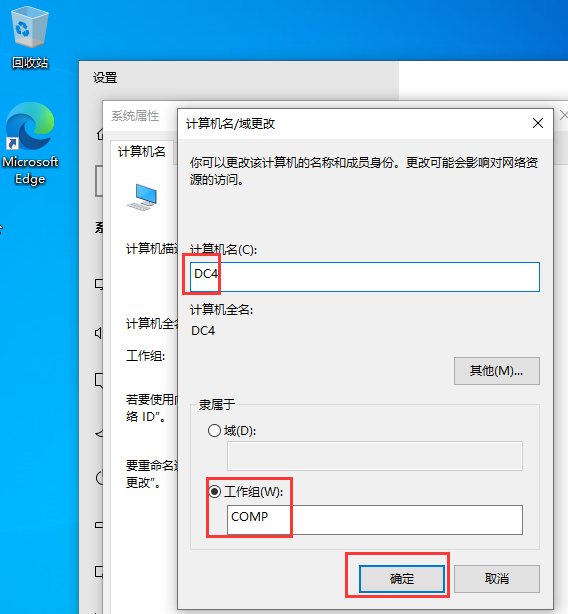

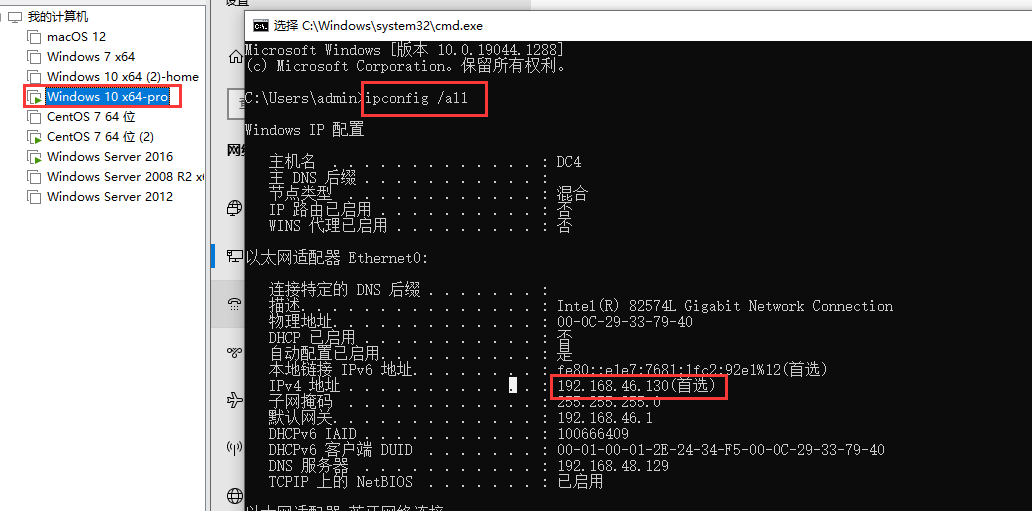

DC4上 ( 视频教程叫做DC4 )

DC4上

DC4上

DC4上

DC4上

DC4上

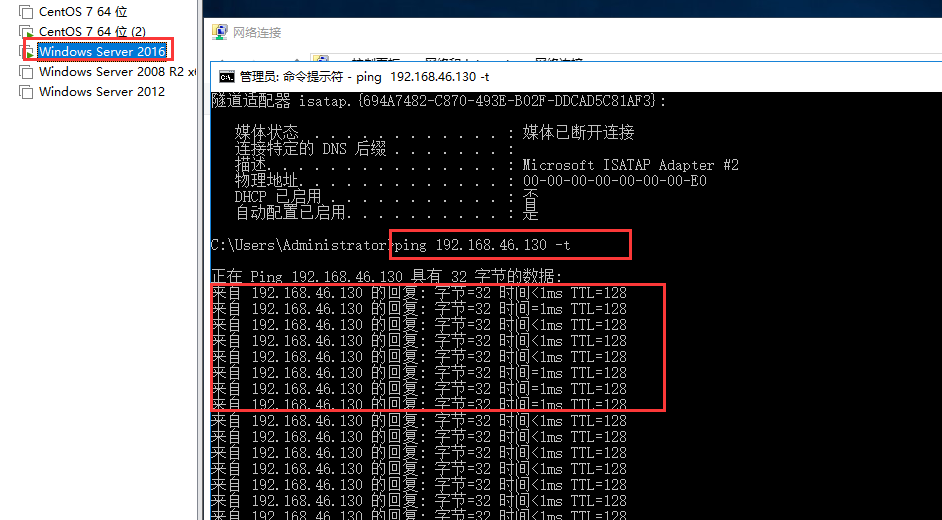

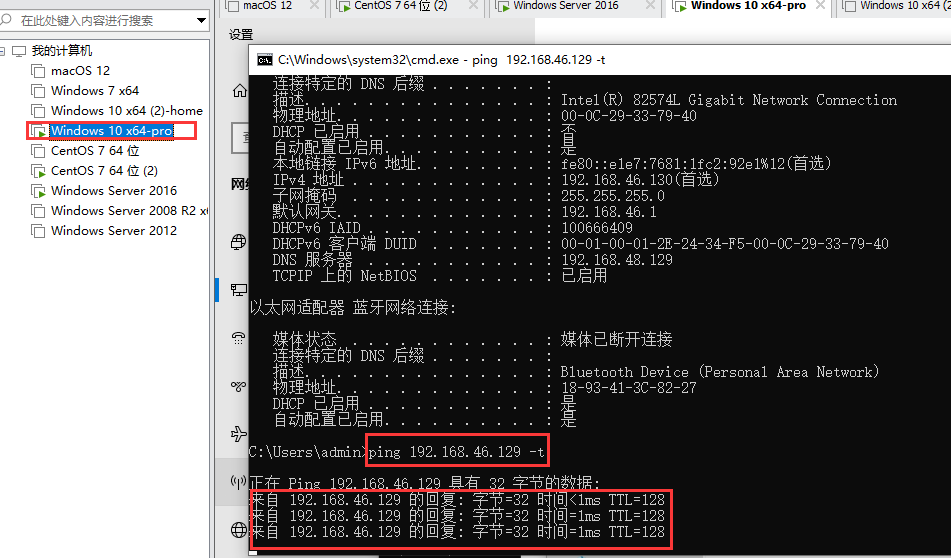

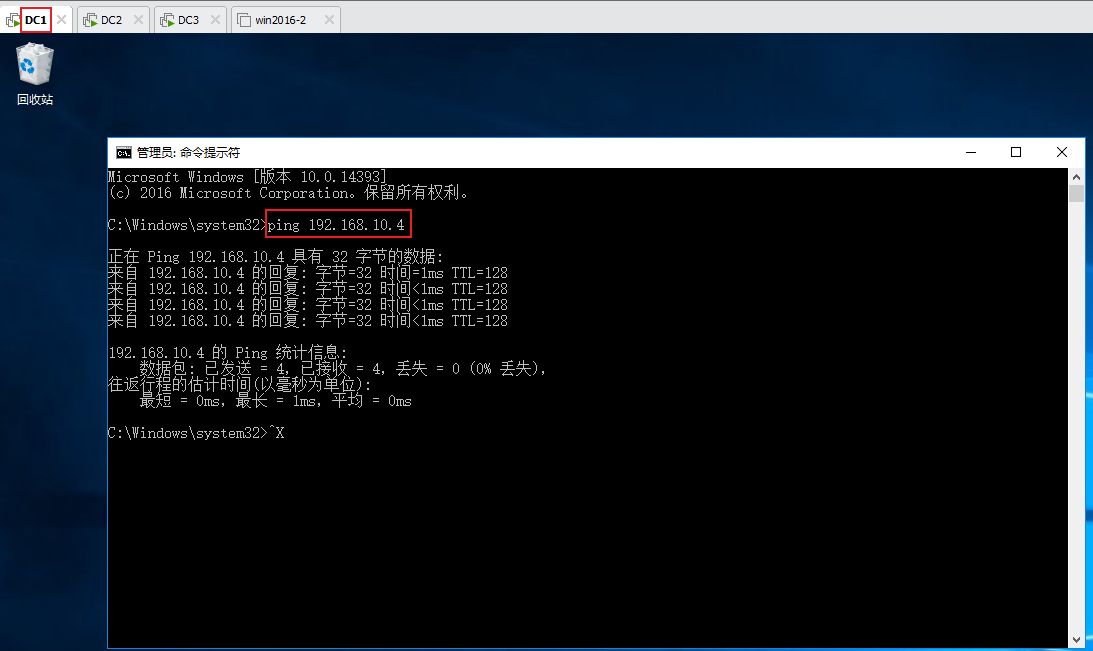

在 win2016-1 上可以ping 能 DC4

win2016-1 上

DC4 上

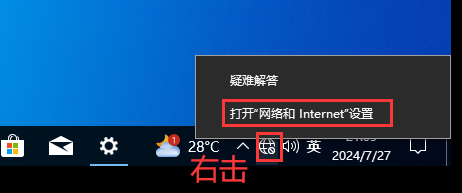

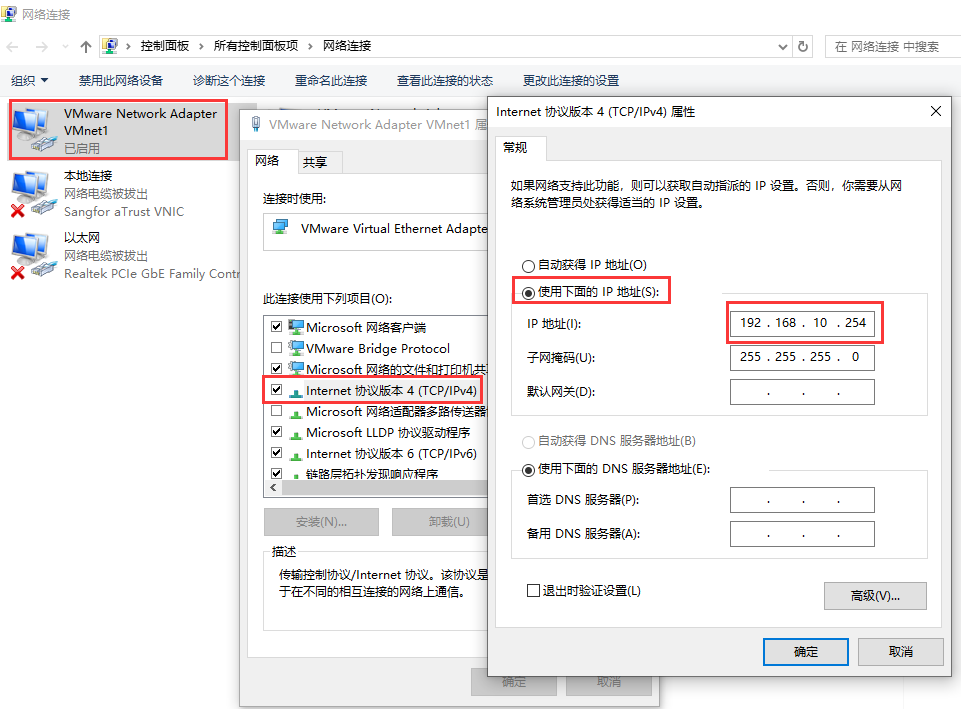

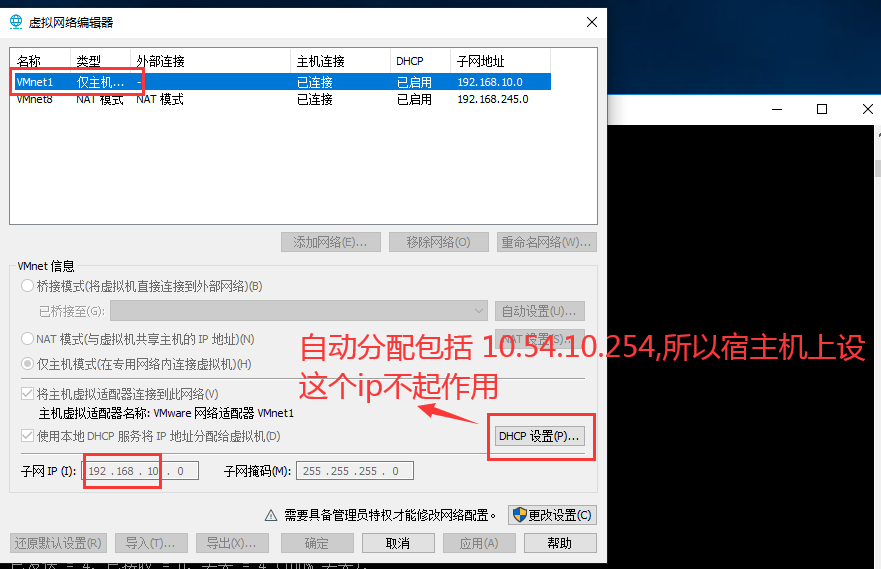

如下图,在宿主机上 设ip地址为什么不成功

是因为 DHCP 自动分配 包括 10.54.10.254,所以宿主机上设这个ip不起作用

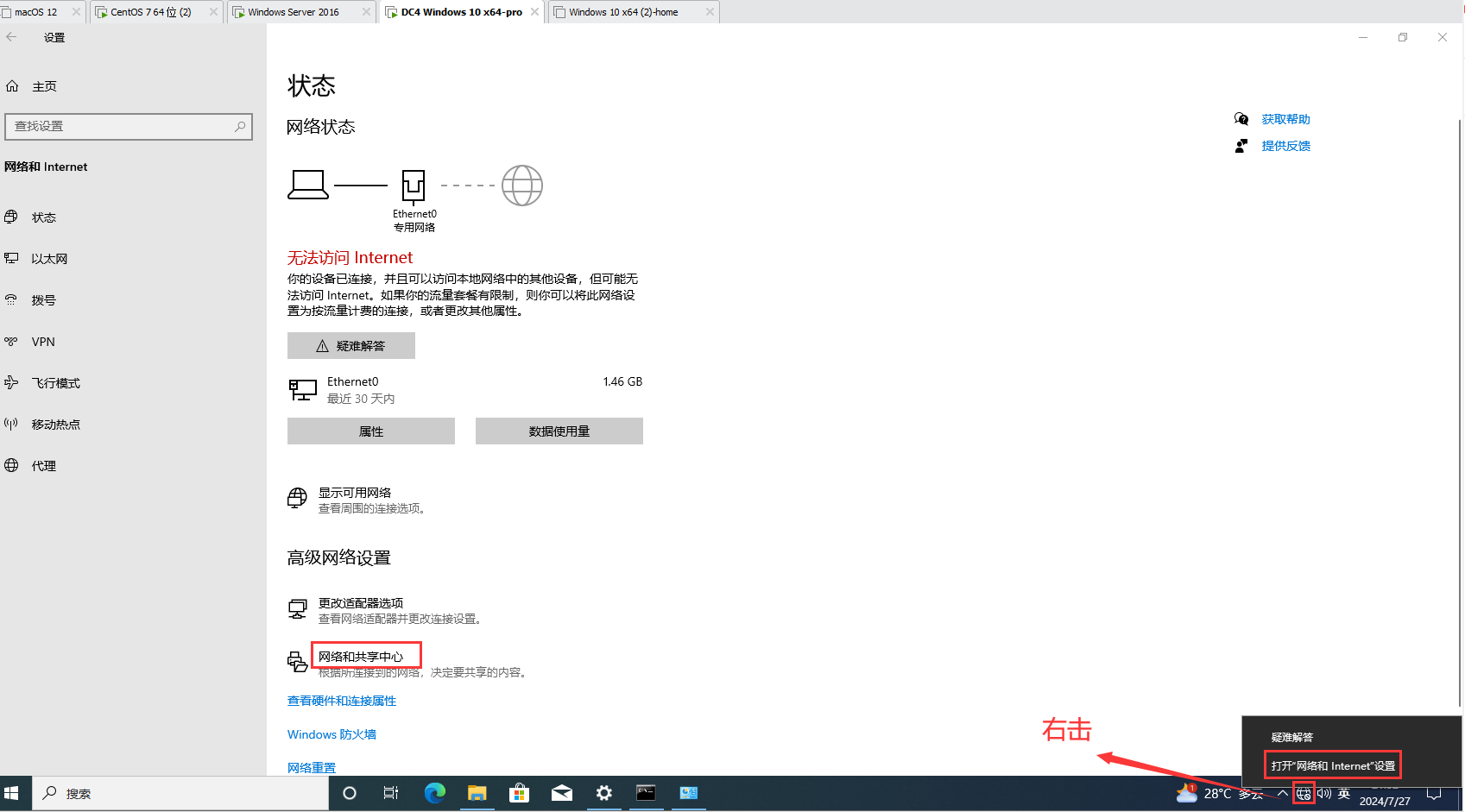

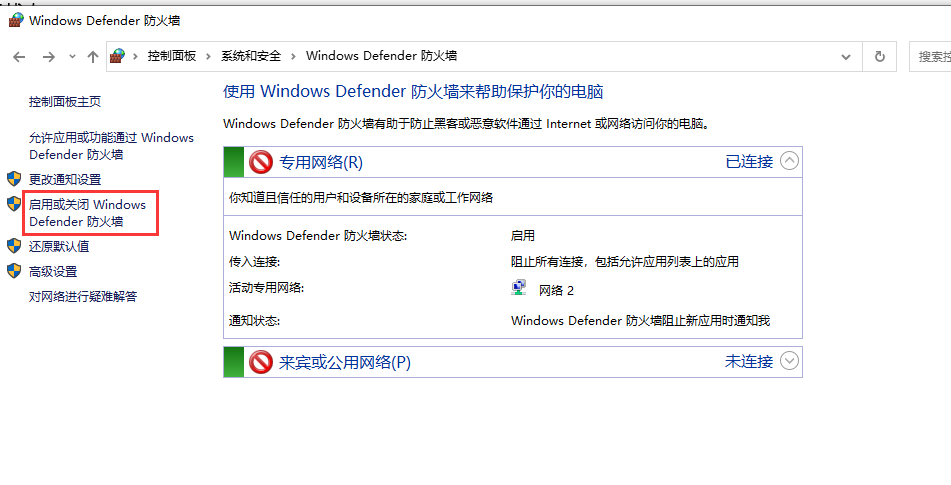

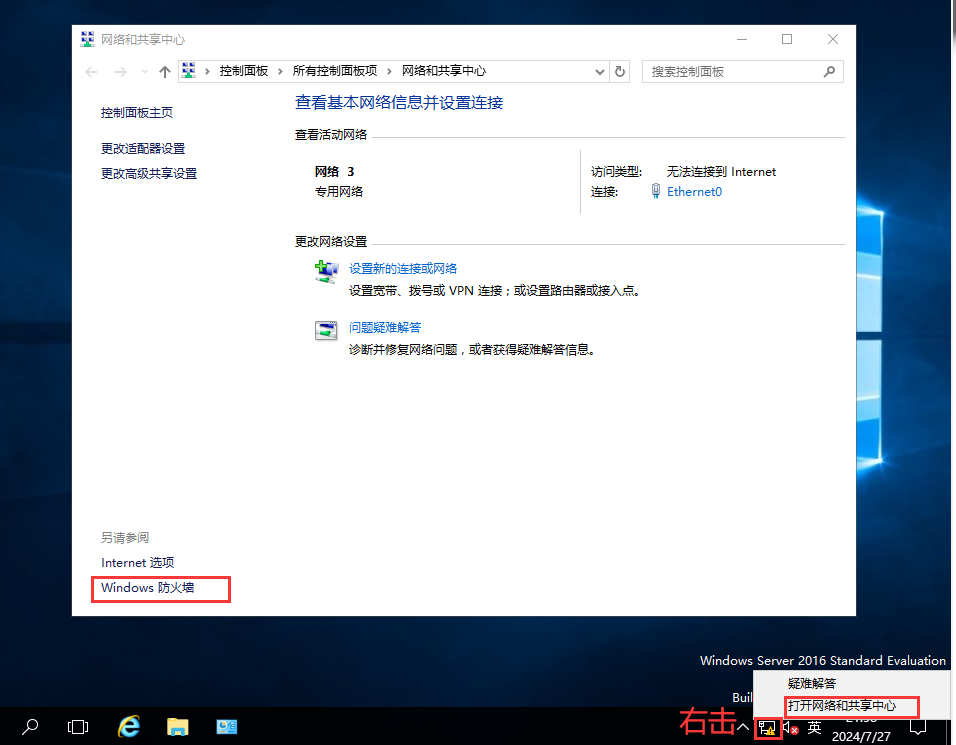

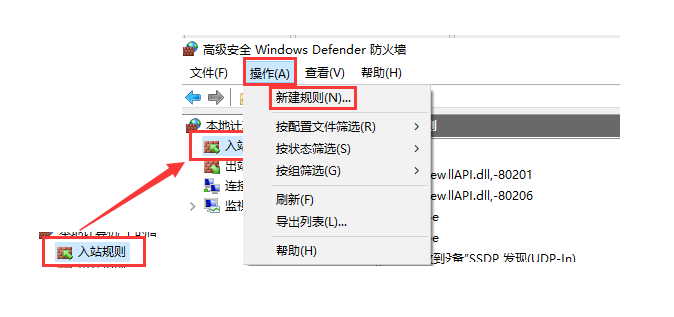

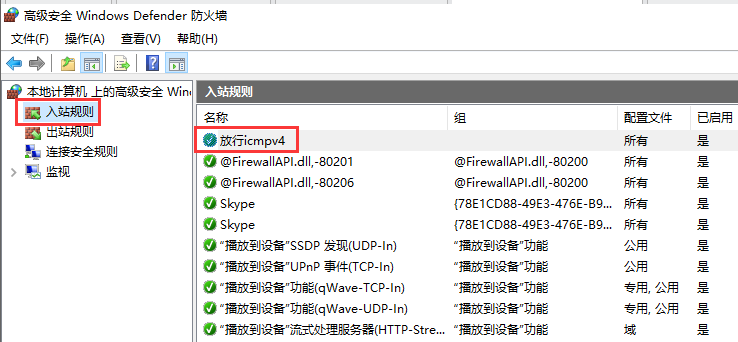

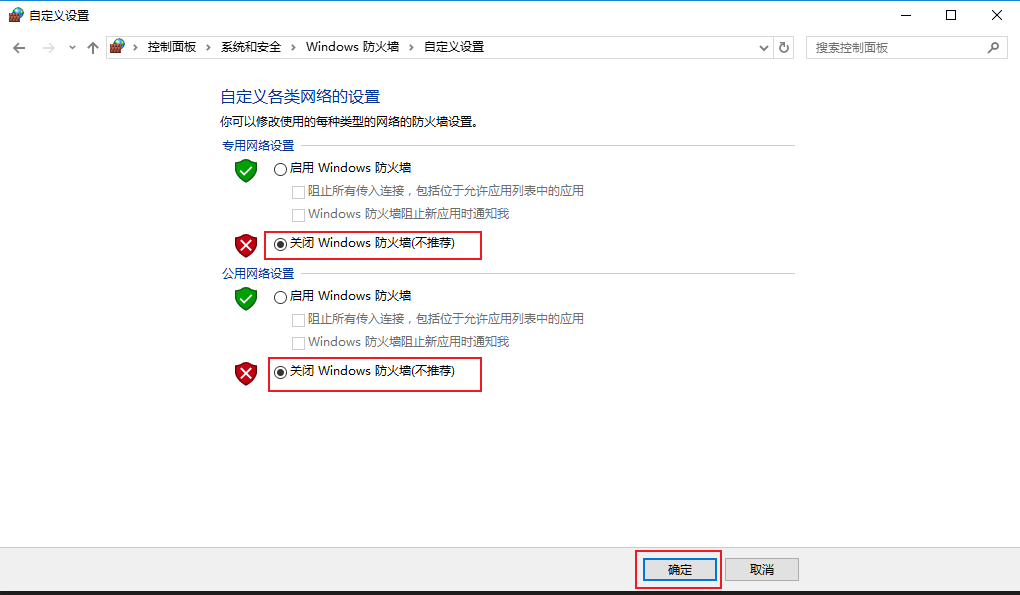

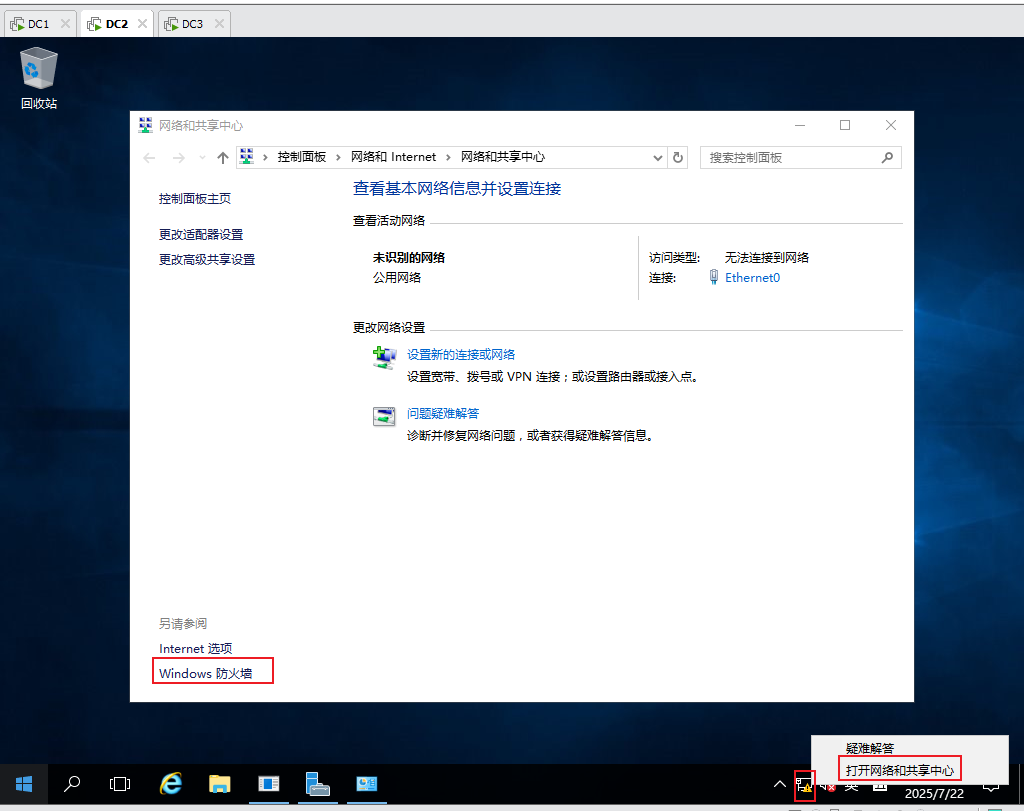

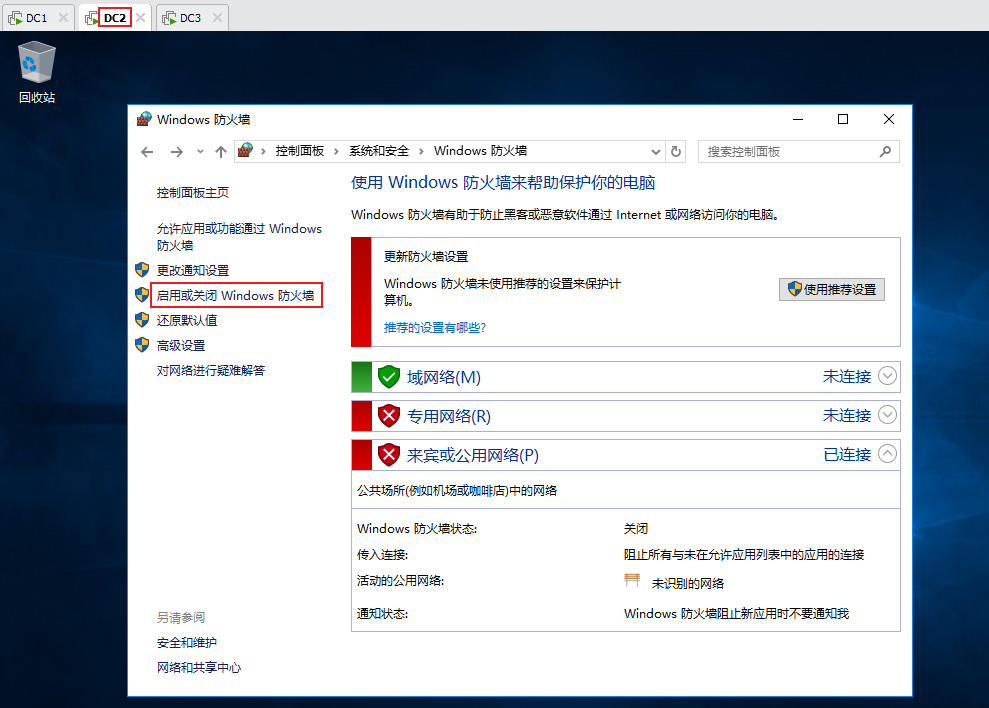

在 DC4 上 打开防火墙

DC4 上

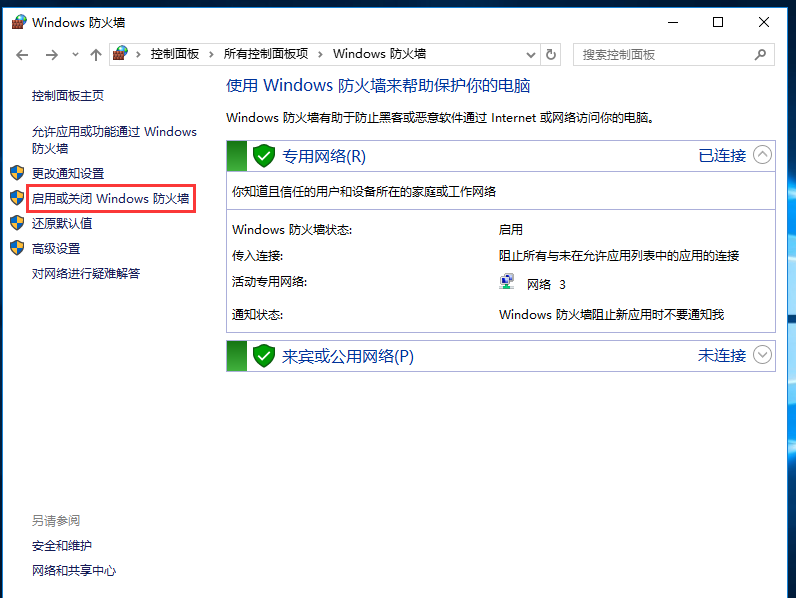

DC4 上

DC4 上

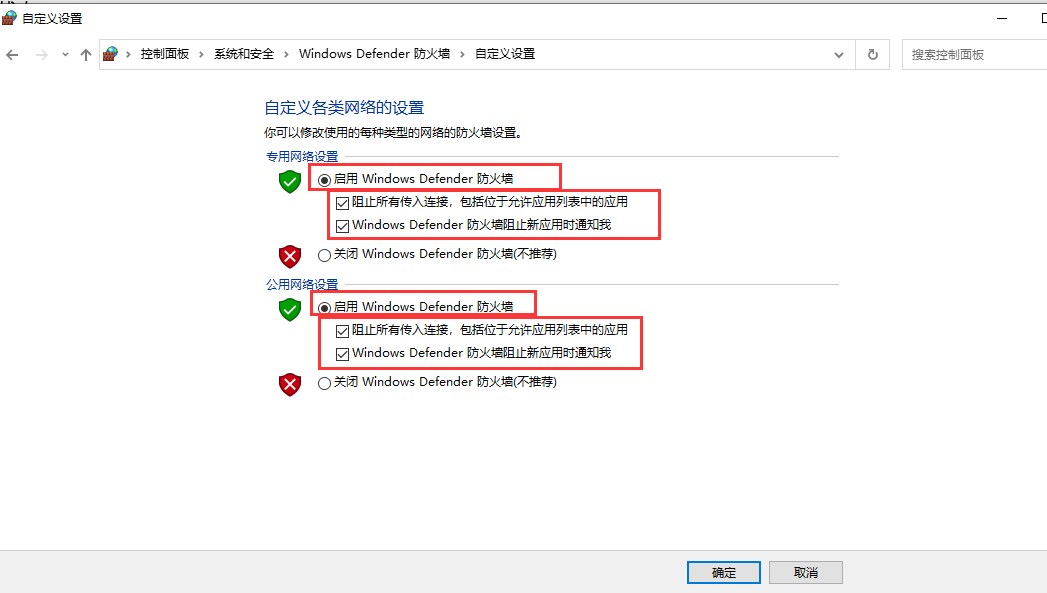

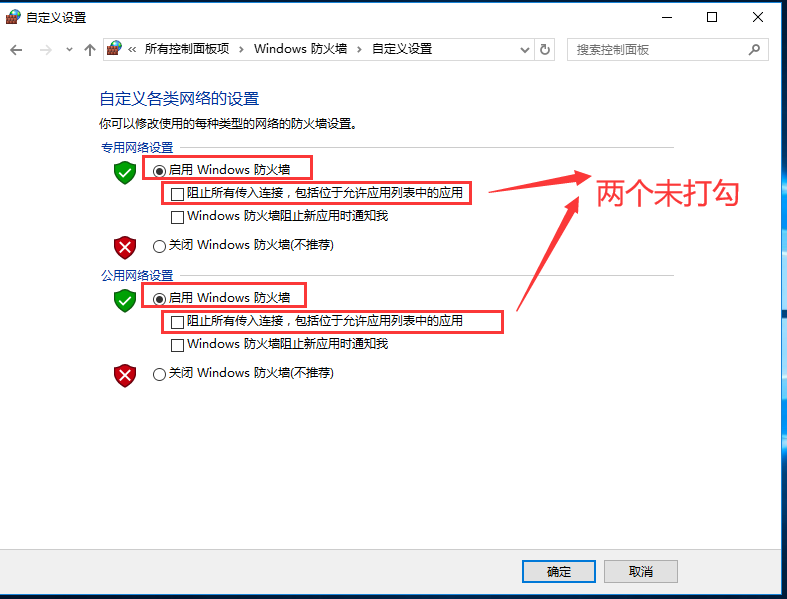

下面这样设置, win2-16-1 就ping 不通 DC4 (192.168.46.130 )了

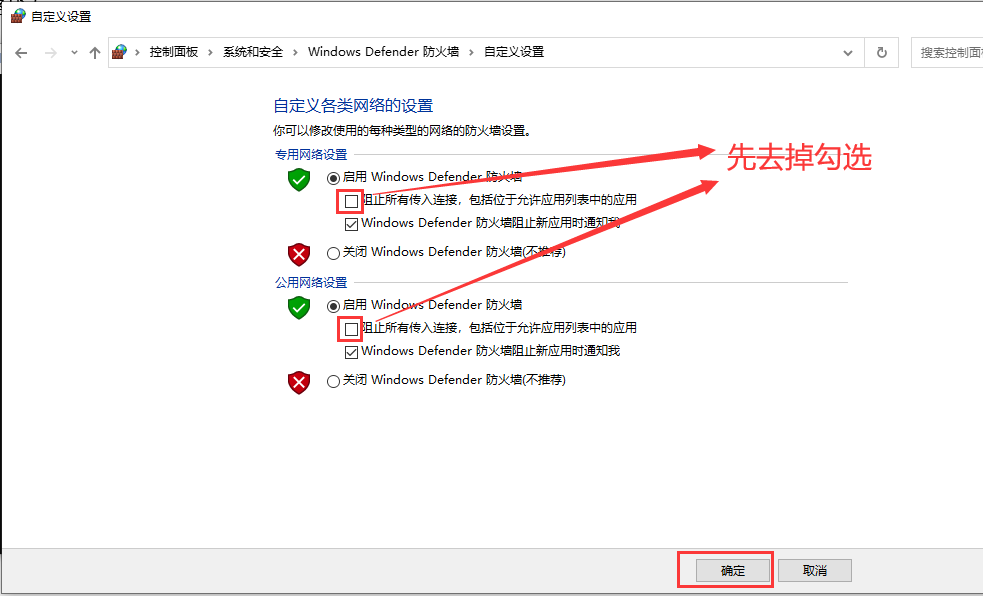

把下面的 两个 "阻止所有传入连接,包括位于允许应用列表中的应用" 去掉勾,win2-16-1 就可以 ping 通 DC4 (192.168.46.130 )了

DC4 上

DC4 上

DC4 上

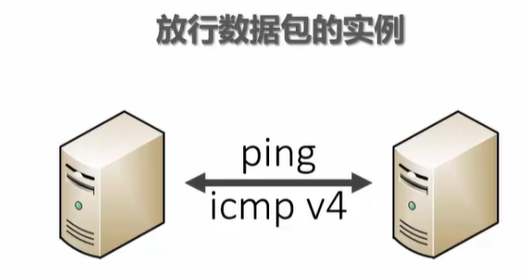

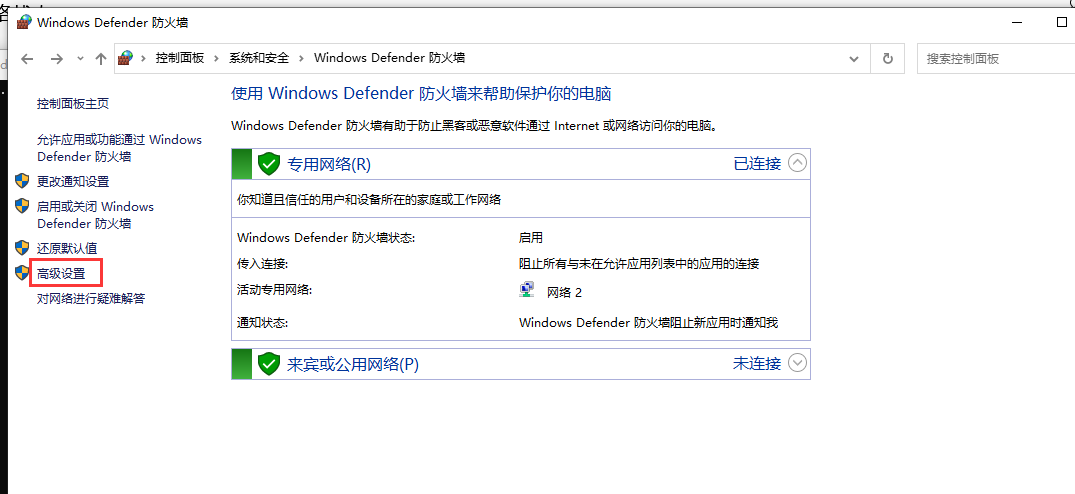

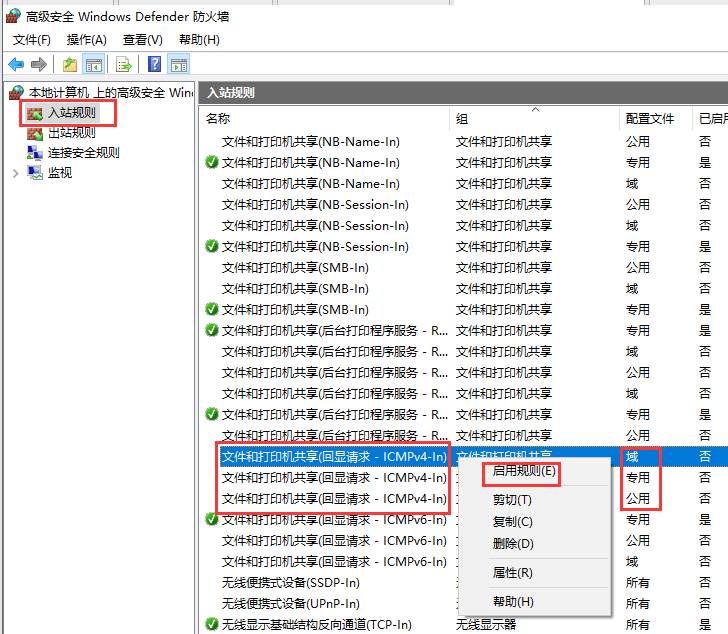

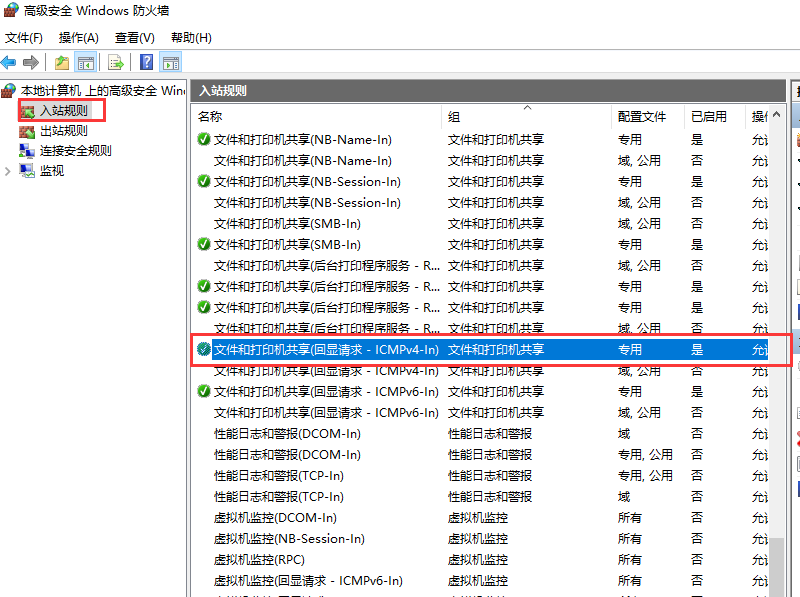

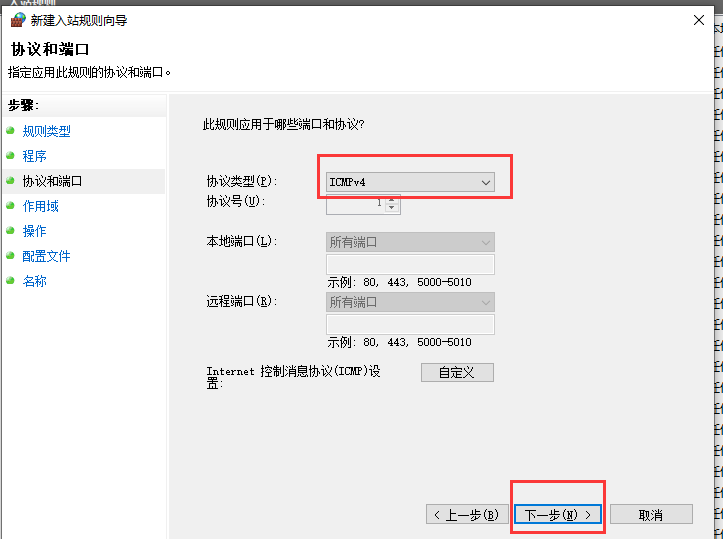

入站规则 文件和打印机共享(回显请求- ICMPv4-In) 三个都启用吧

(经发现,我这里起作用的是 文件和打印机共享(回显请求- ICMPv4-In) 专用 ),所以我这里只要启用 专用 即用

当防火墙打开时,,,又当启用 文件和打印机共享(回显请求- ICMPv4-In) 专用 时, win2016-1 可以 ping 通 DC4 (192.168.46.130 )

当防火墙打开时,,,又当禁用 文件和打印机共享(回显请求- ICMPv4-In) 专用 时, win2016-1 ping 不通 DC4 (192.168.46.130 )

DC4 上

win2016-1上

win2016-1上

win2016-1上

win2016-1上

win2016-1上,当防火墙打开时,,,又当启用 文件和打印机共享(回显请求- ICMPv4-In) 专用 时, DC4 可以 ping 通 win2016-1 (192.168.46.129 )

win2016-1上,当防火墙打开时,,,又当禁用 文件和打印机共享(回显请求- ICMPv4-In) 专用 时, DC4 ping 不通 win2016-1 (192.168.46.129 )

win2016-1上

(上面的 更改高级共享设置 和上面的三个服务是否开启,影响到防火墙这里的 有几个(专用,,,,域,公用 等等) 文件和打印机共享(回显请求))

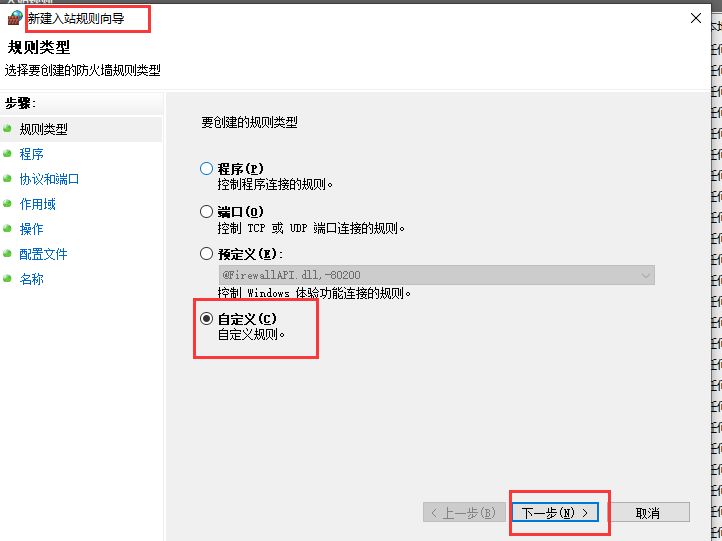

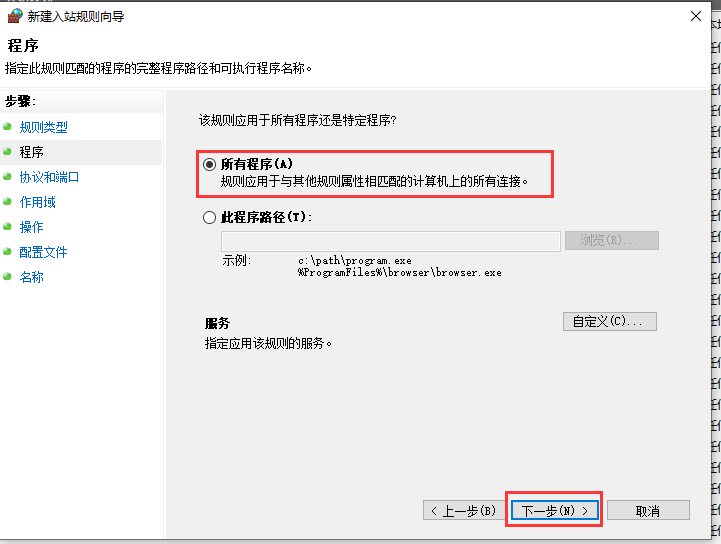

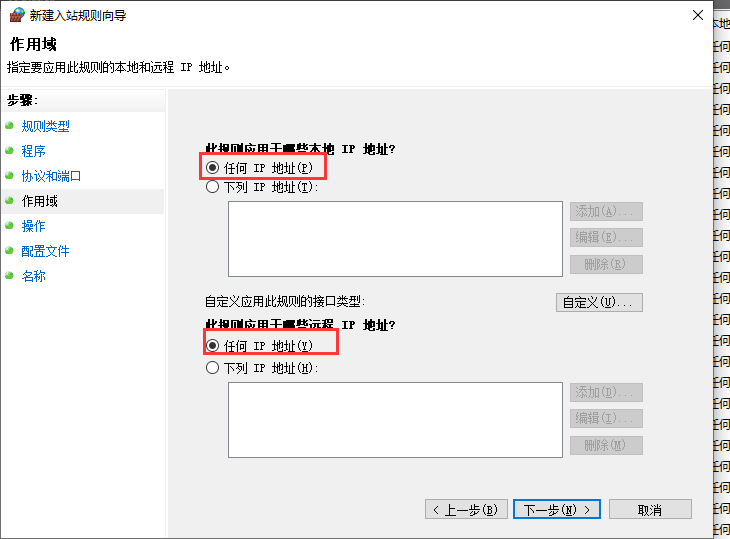

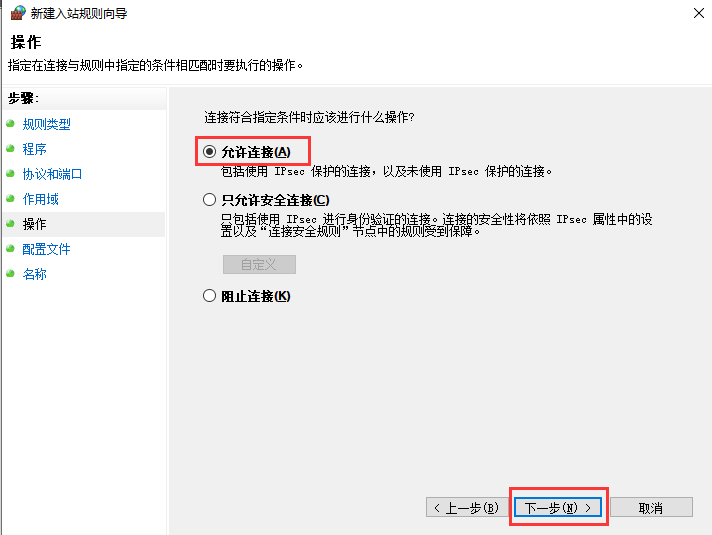

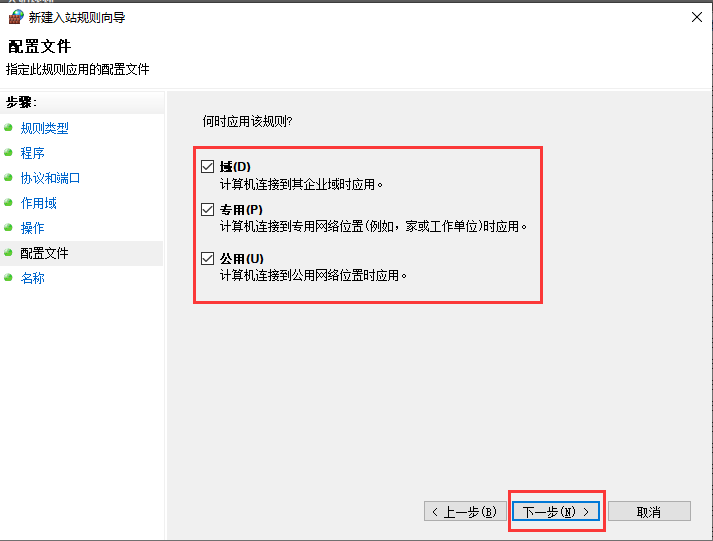

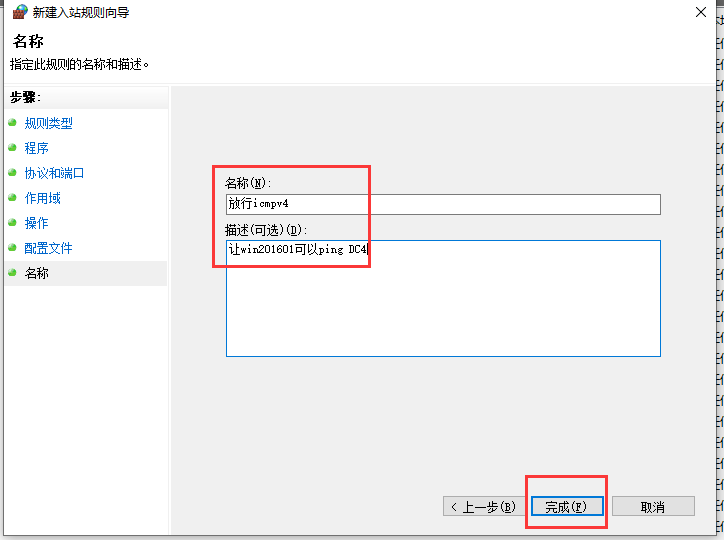

新建自己的防火墙规则

DC4 上

DC4 上

DC4 上

DC4 上

DC4 上

DC4 上

DC4 上

DC4 上

规则在下图 此时 win2016-1 可以 ping 通 DC4 (192.168.46.130 )

DC4 上

P7

2-6 配置windows server 2016(三)

来自 https://www.bilibili.com/video/BV1Rw411N7L8?p=7&vd_source=346847773d1f74962a4daab9ddf7f228

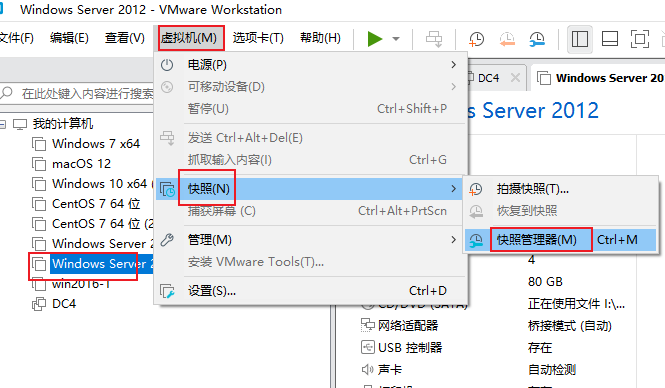

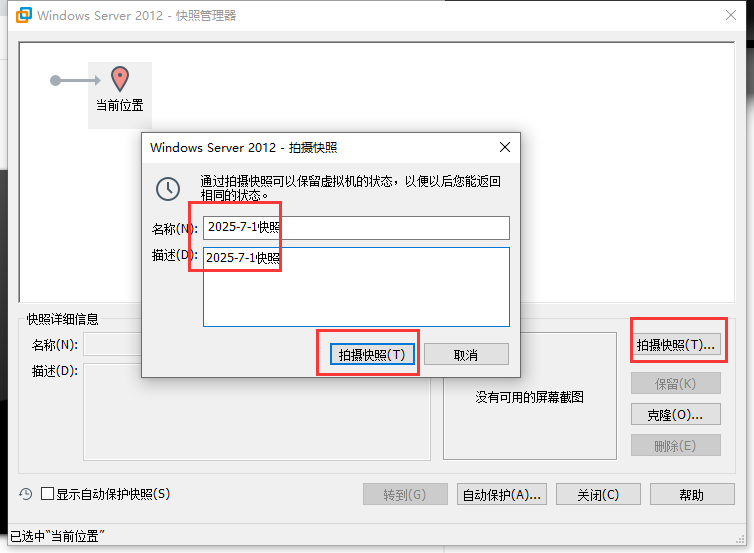

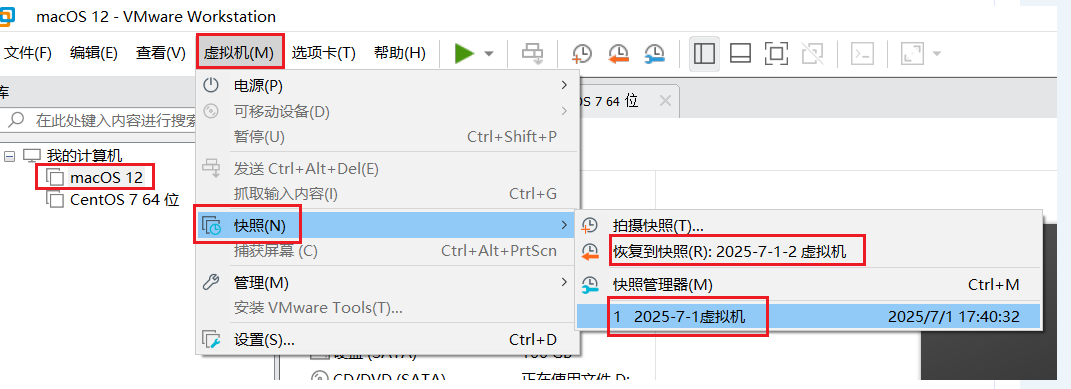

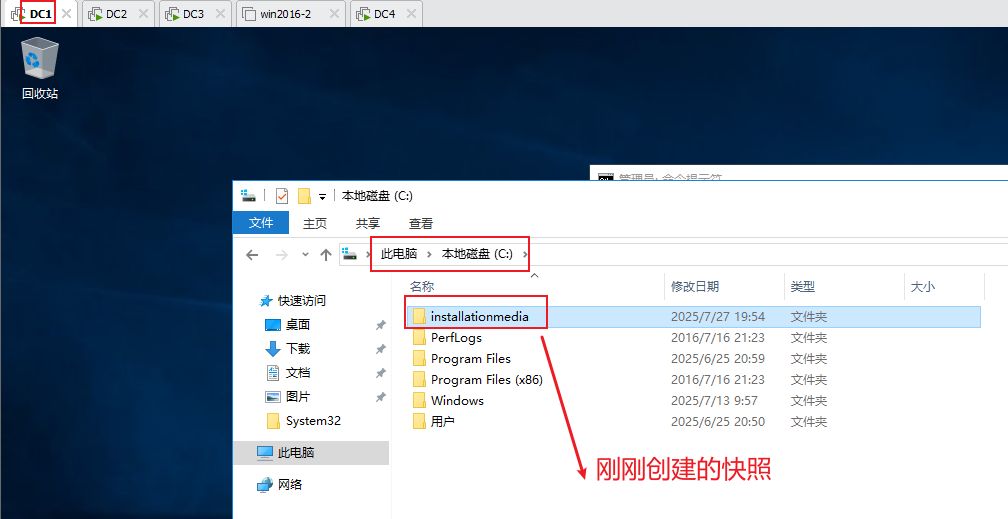

快照功能

可以看到刚刚拍到的快照 并进行选择恢复

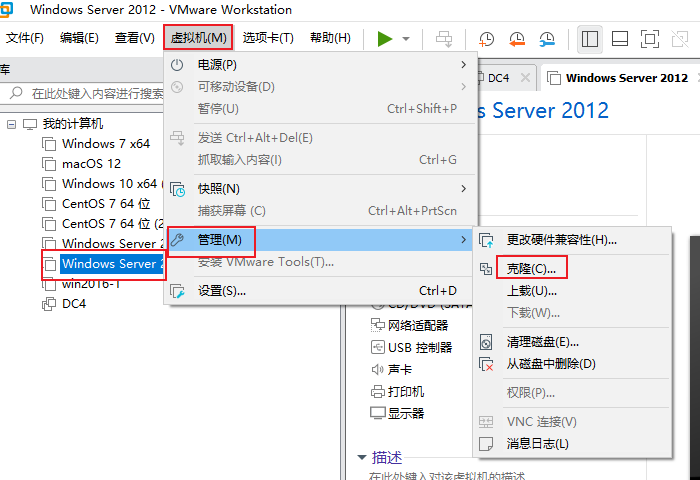

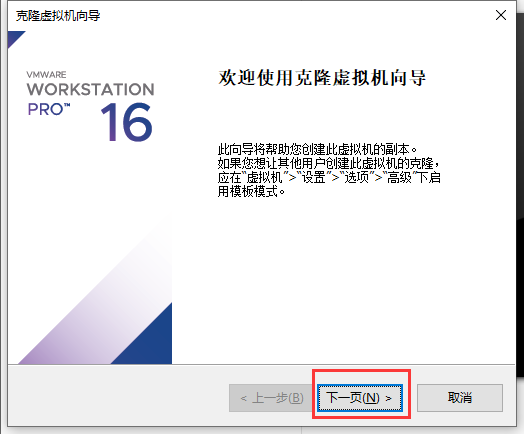

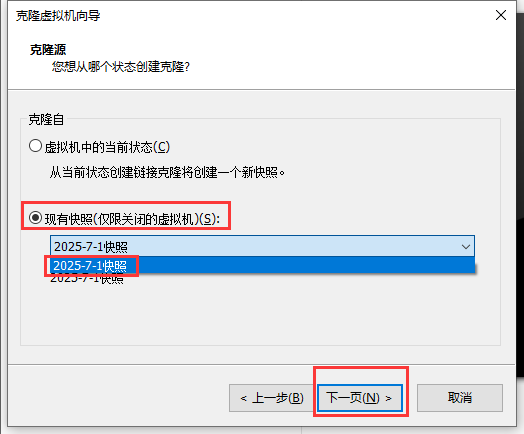

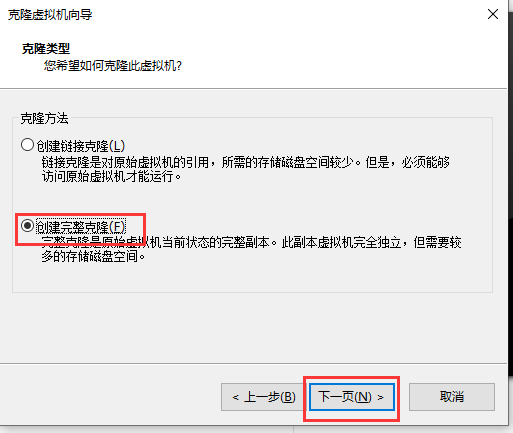

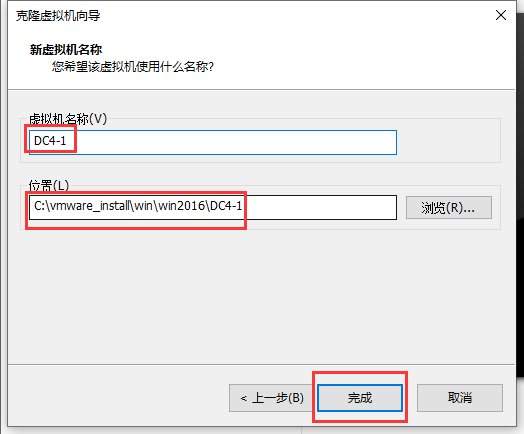

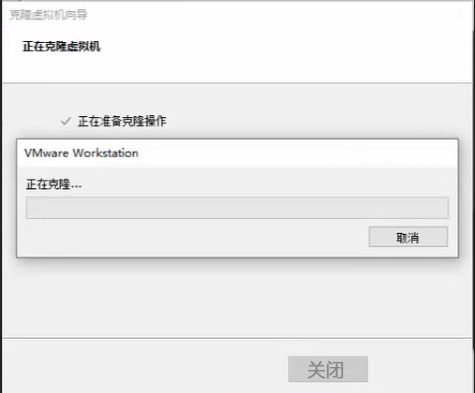

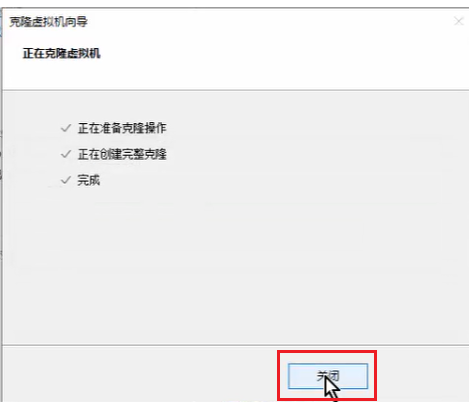

克隆功能

等待克隆完成

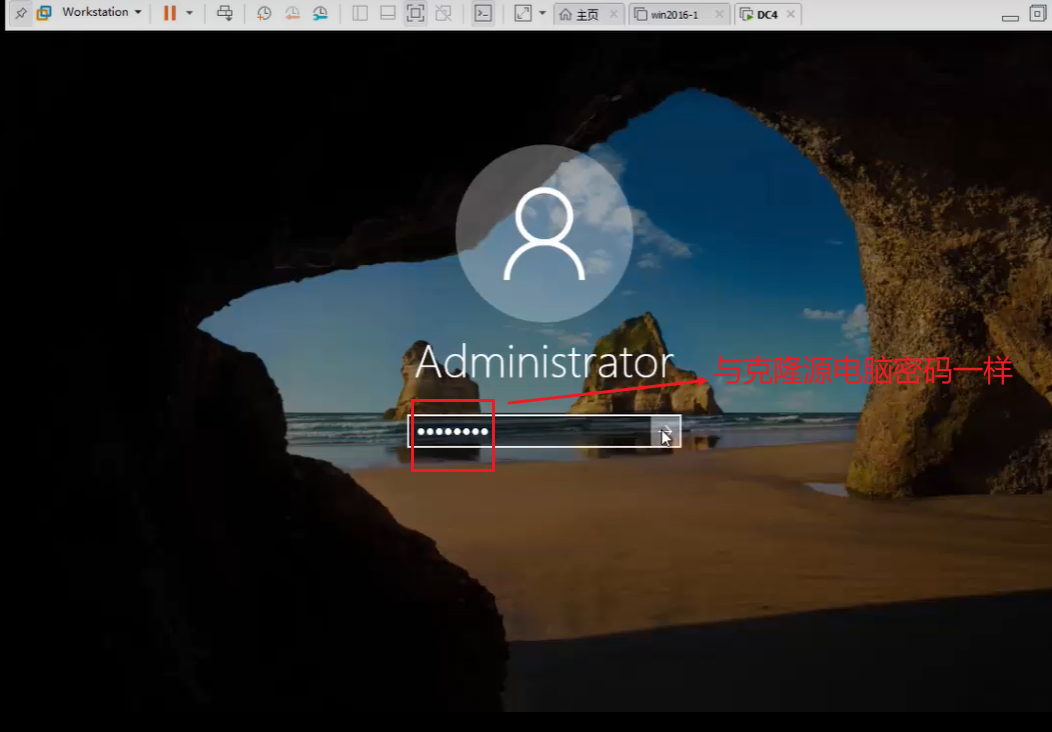

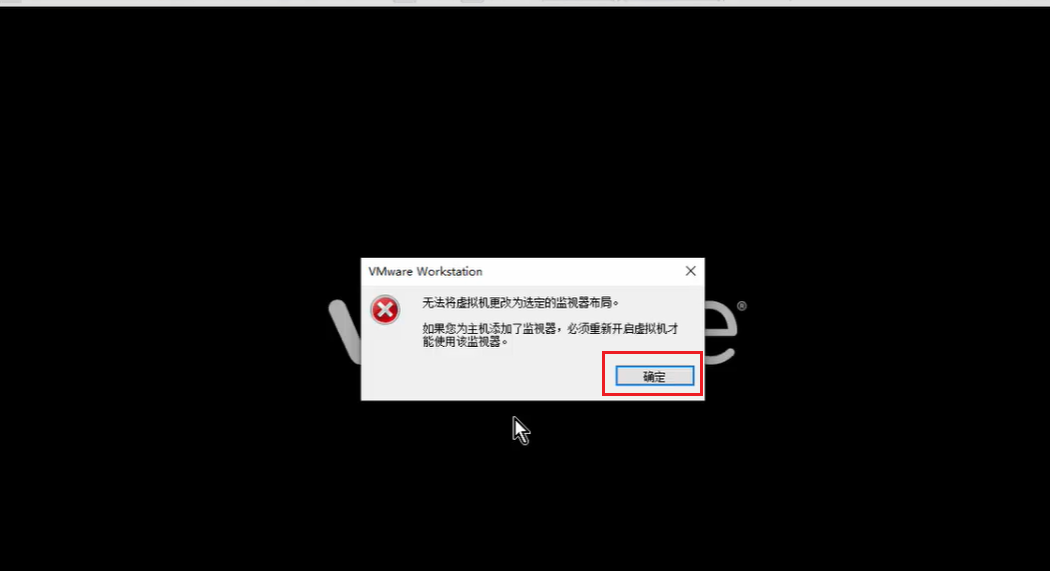

DC4 由 Win2016-1 克隆而来的,,,,,我们要对 DC4 进行重整,以消除克隆的影响

此时要勾选 通用选项

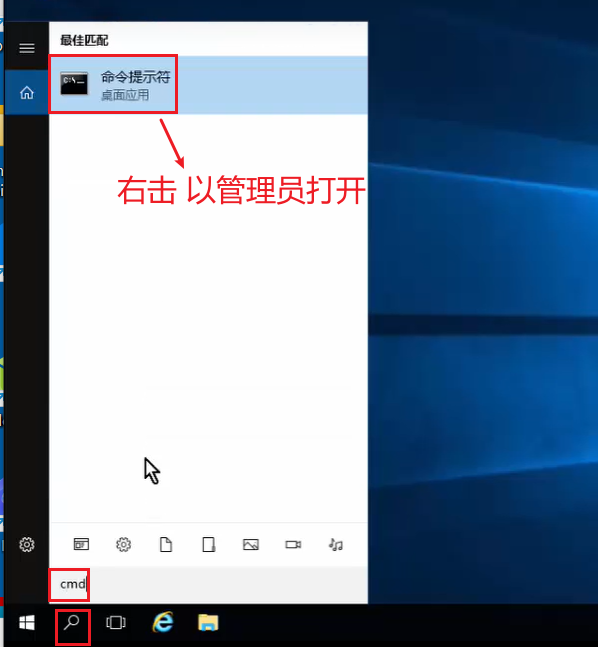

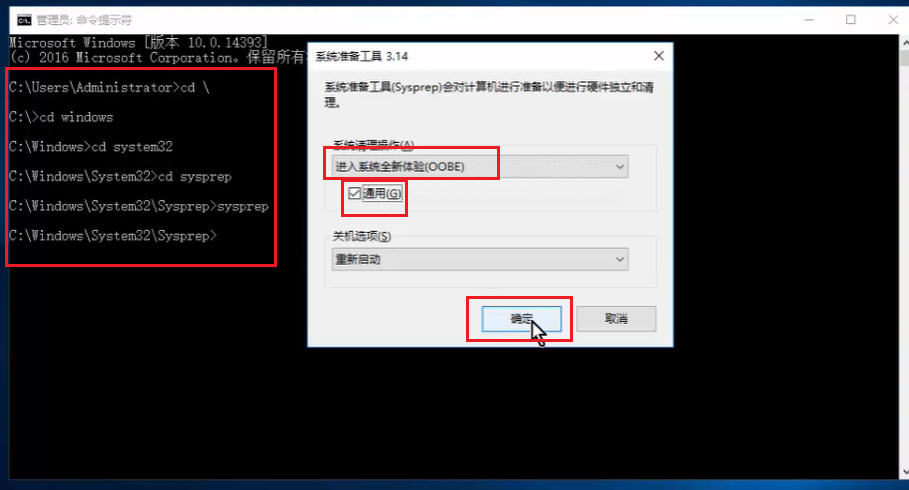

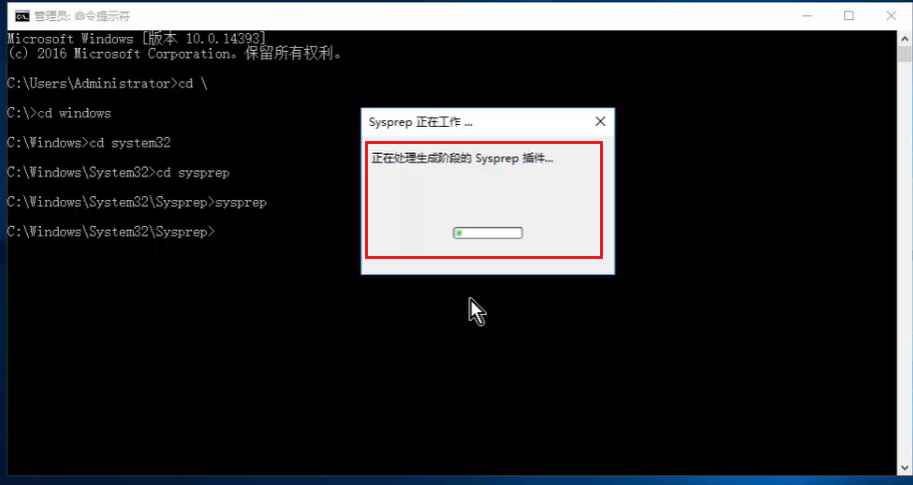

C:\Users\Administrator>cd \

C:\>cd windows

C:\Windows>cd system32

C:\Windows\System32>cd sysprep

C:\Vindows\System32\Sysprep>sysprep # 执行这个命令后弹出窗口

C:\Vindows\System32\Sysprep>

sysprep 是进行系统的重整,,,,我们通过重整,来消除克隆的影响,,,,,

P8

2-7 使用VM的快照与克隆

P9

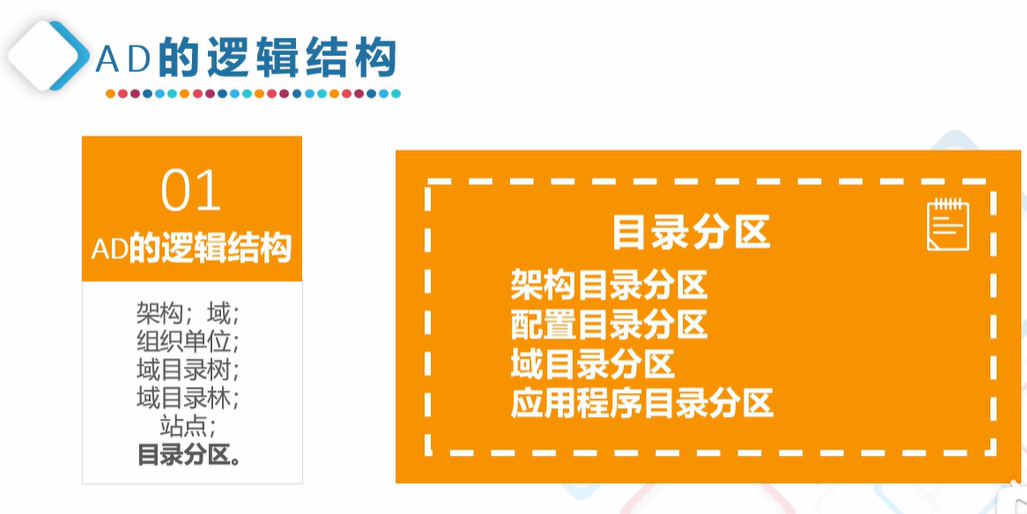

3-1 Active Directory域服务

\

\

P10

3-2 Active Directory的结构

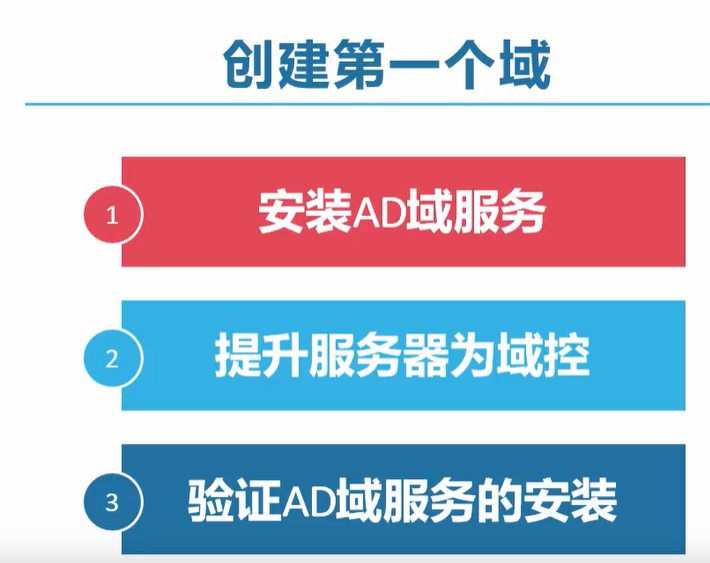

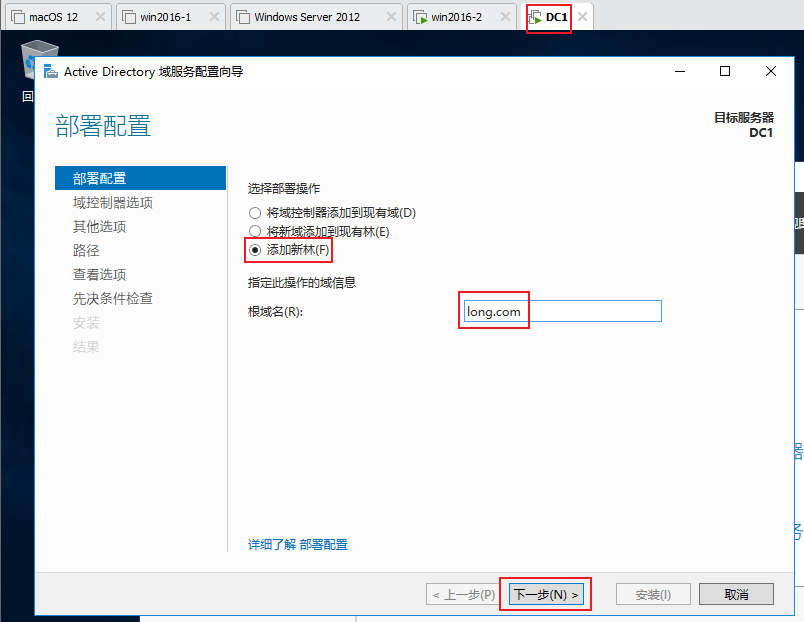

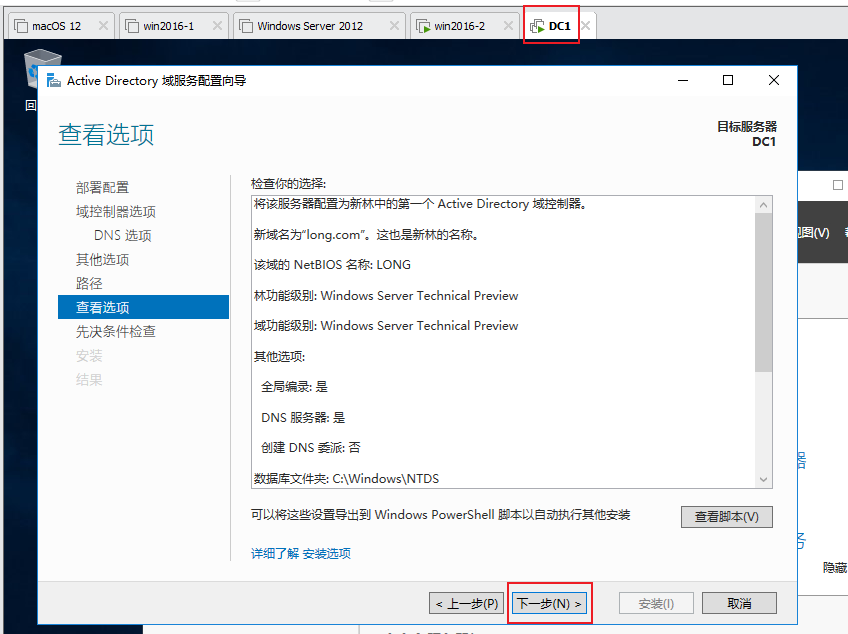

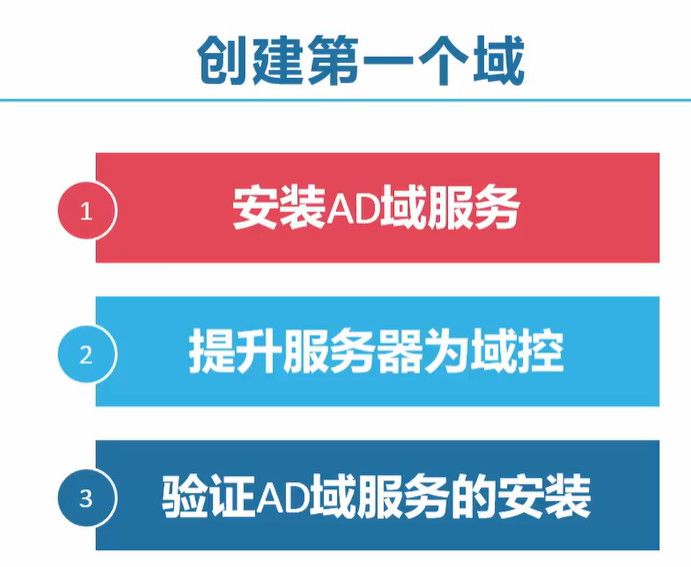

创建第一个域

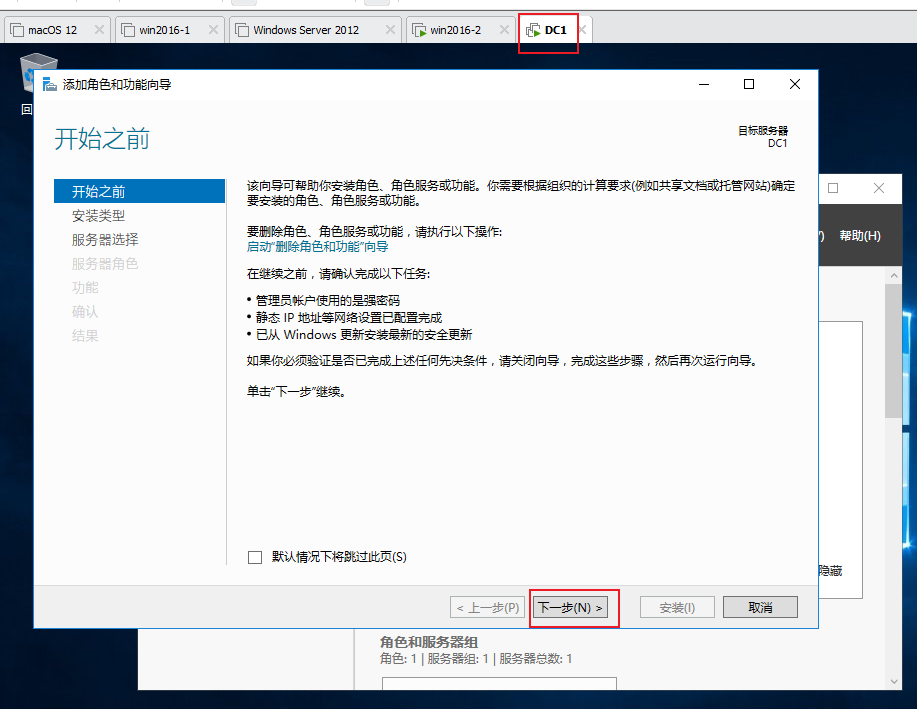

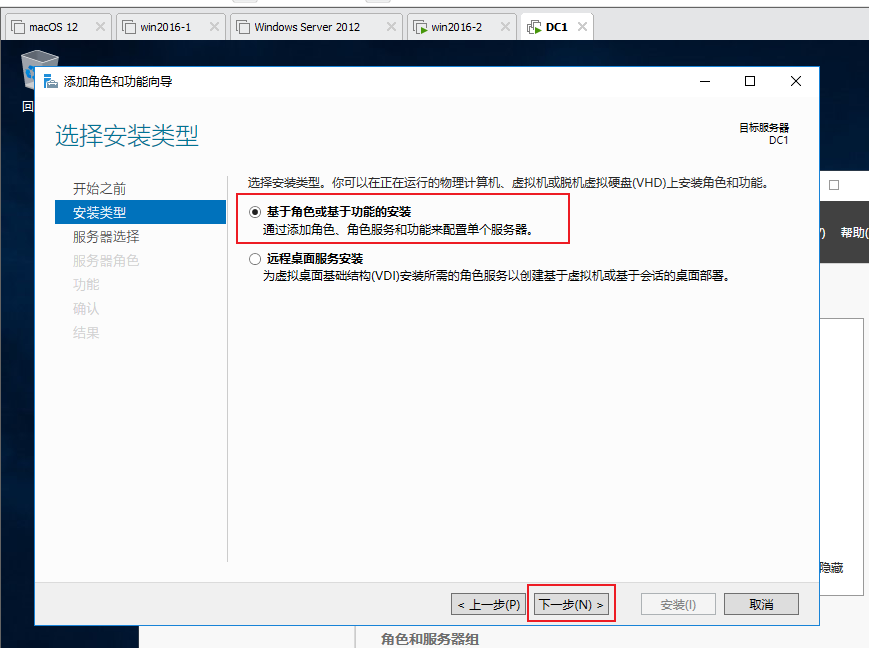

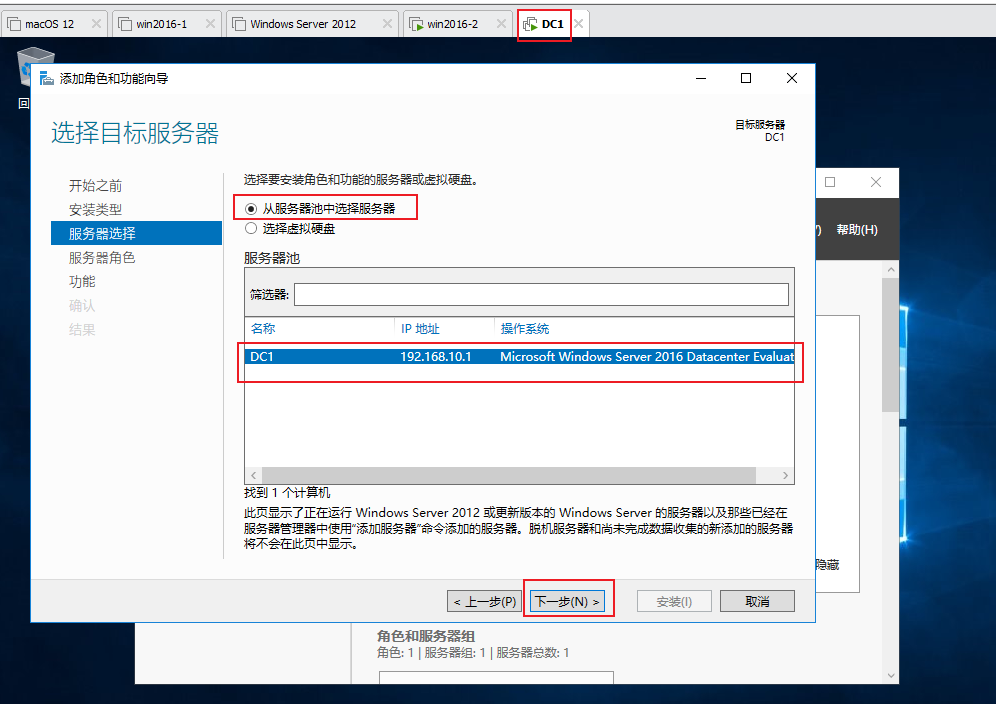

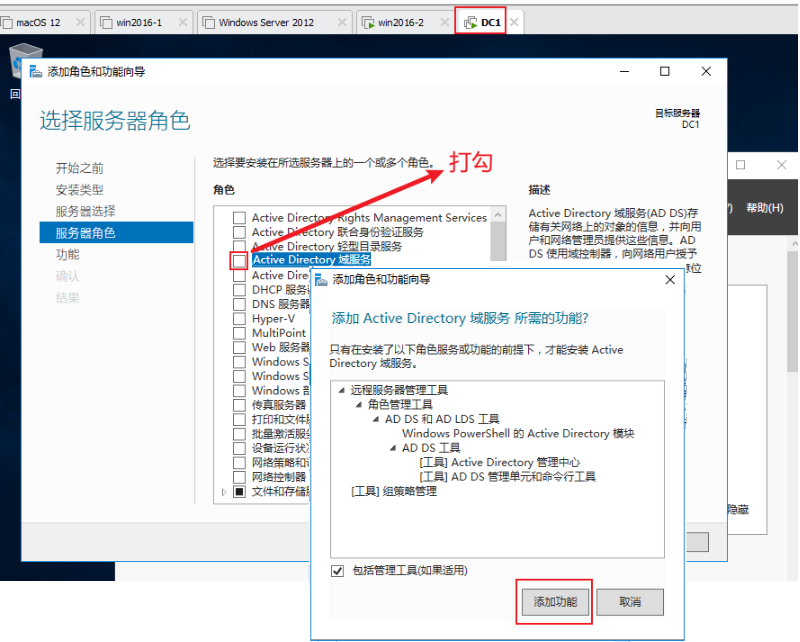

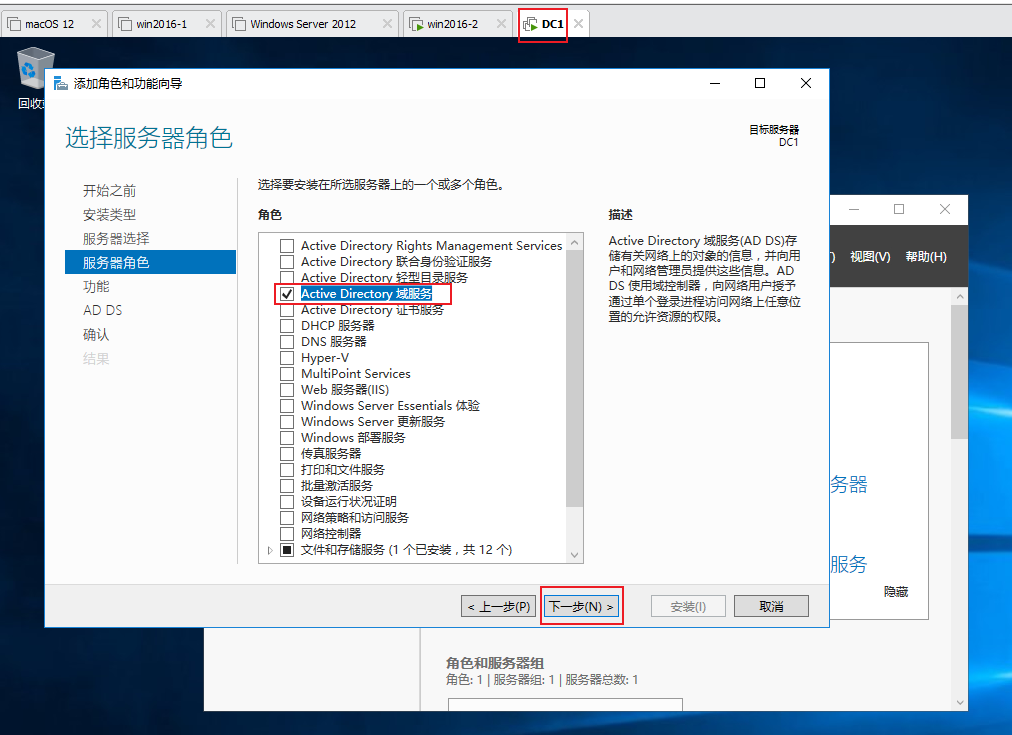

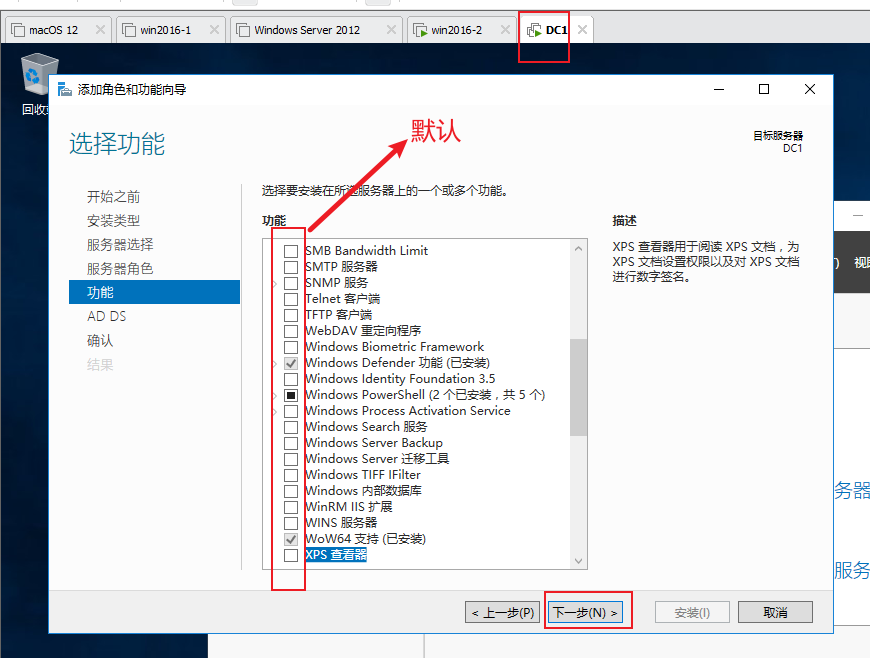

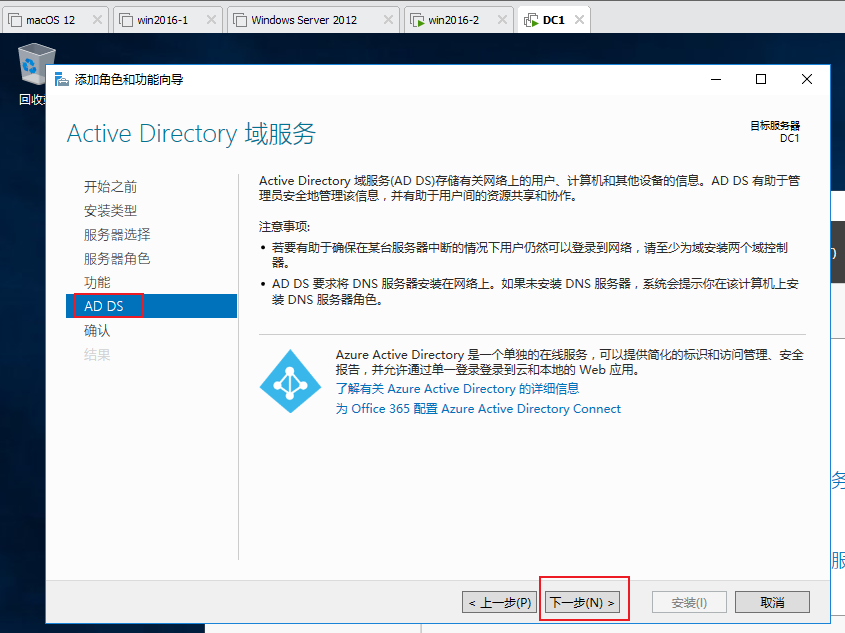

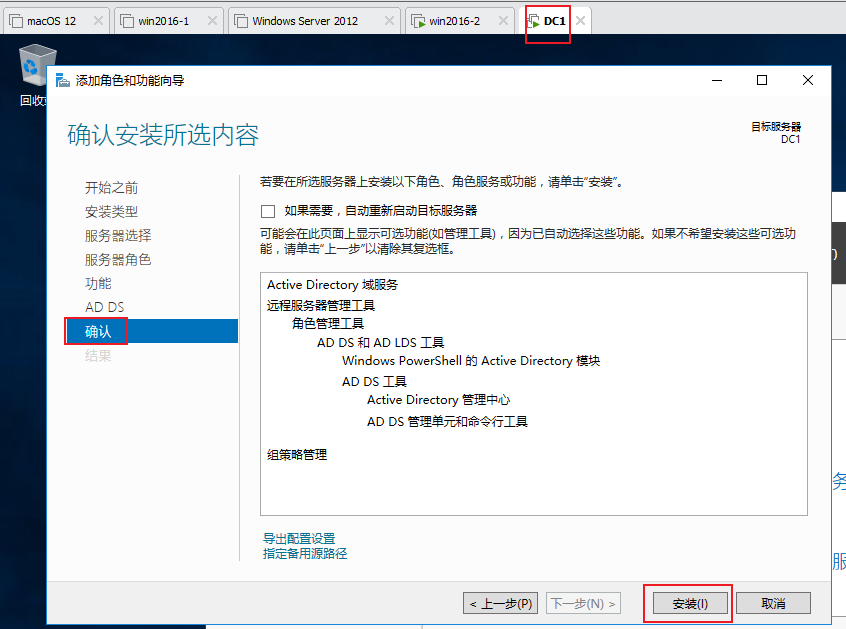

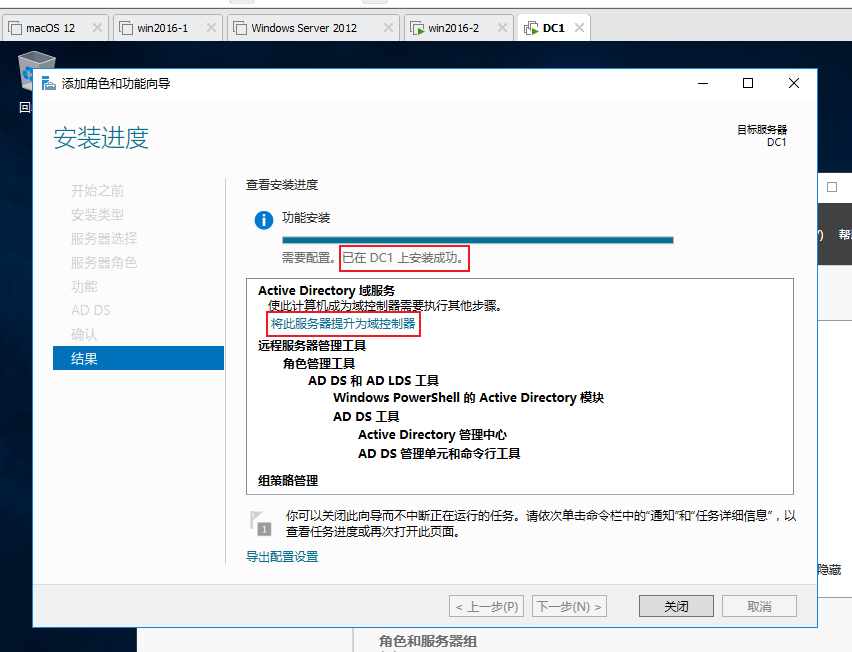

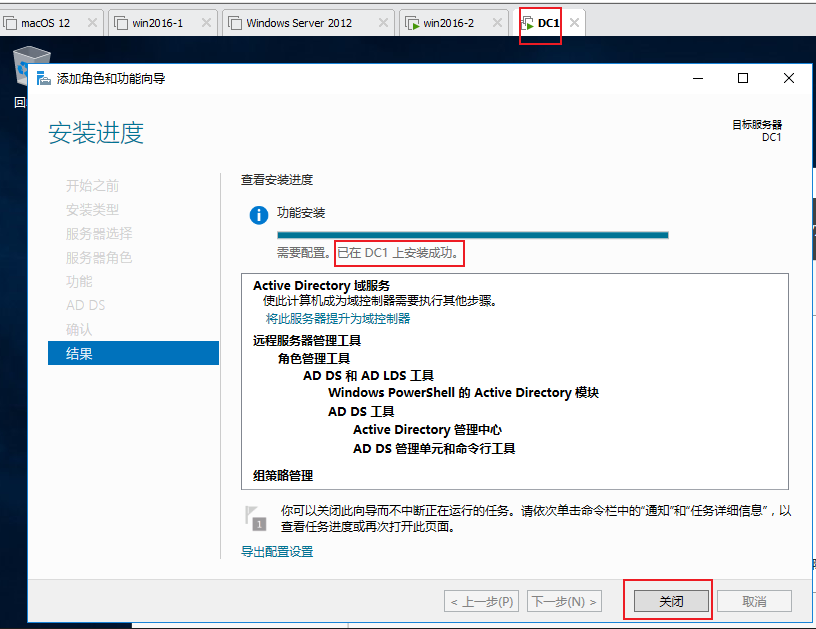

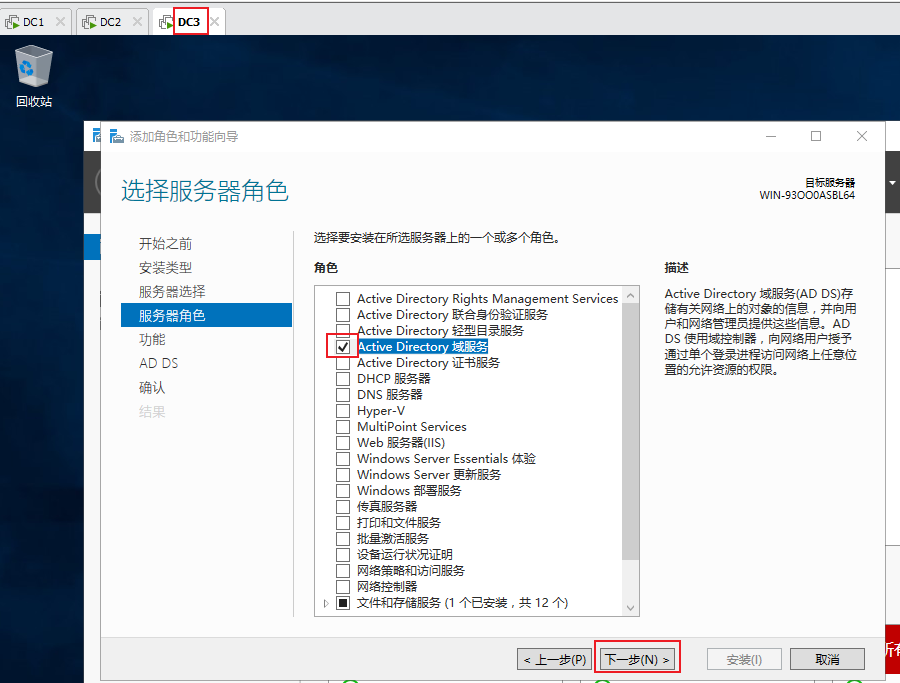

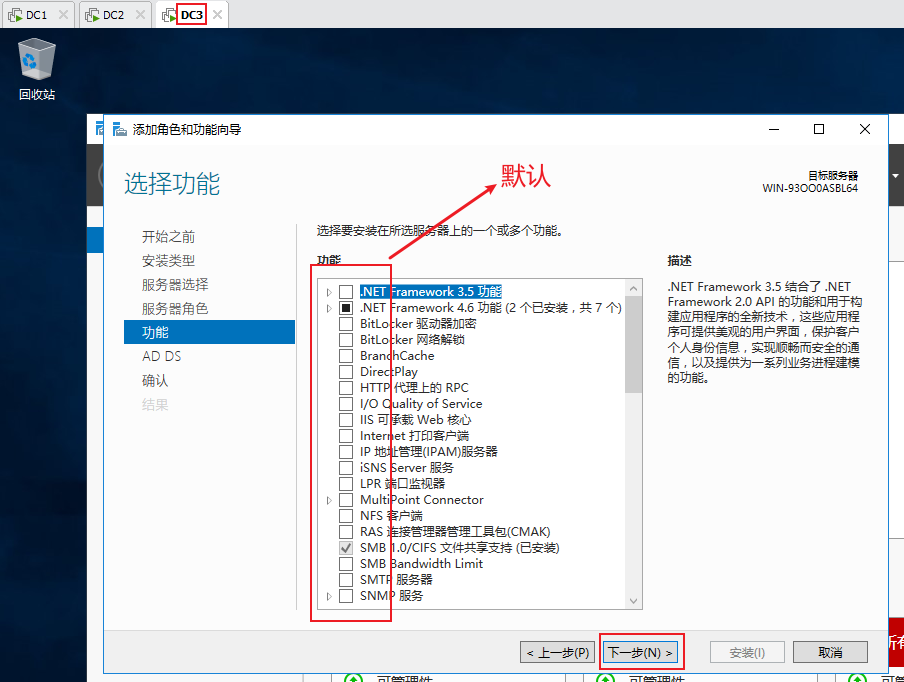

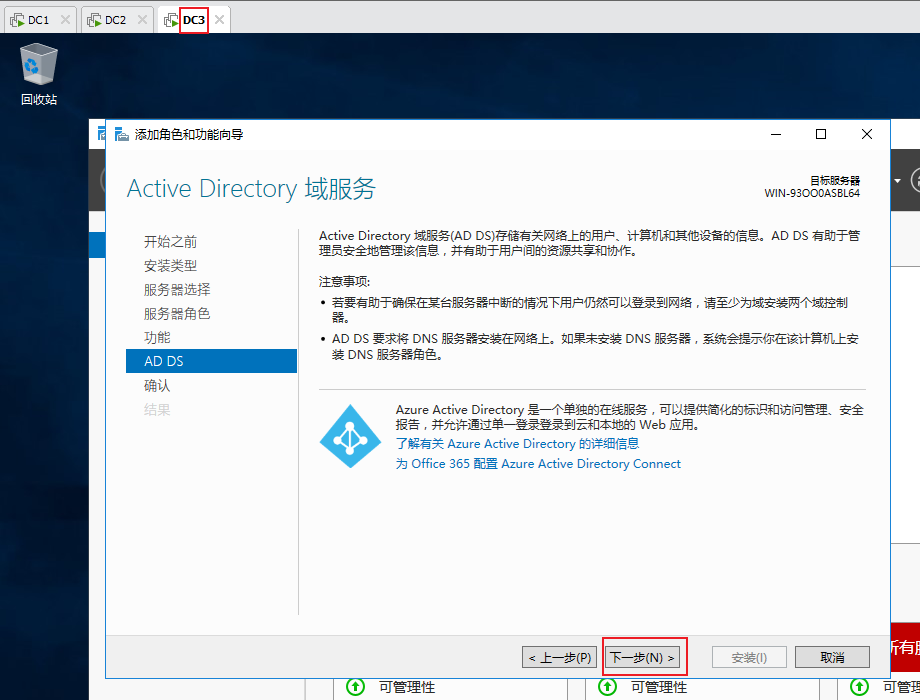

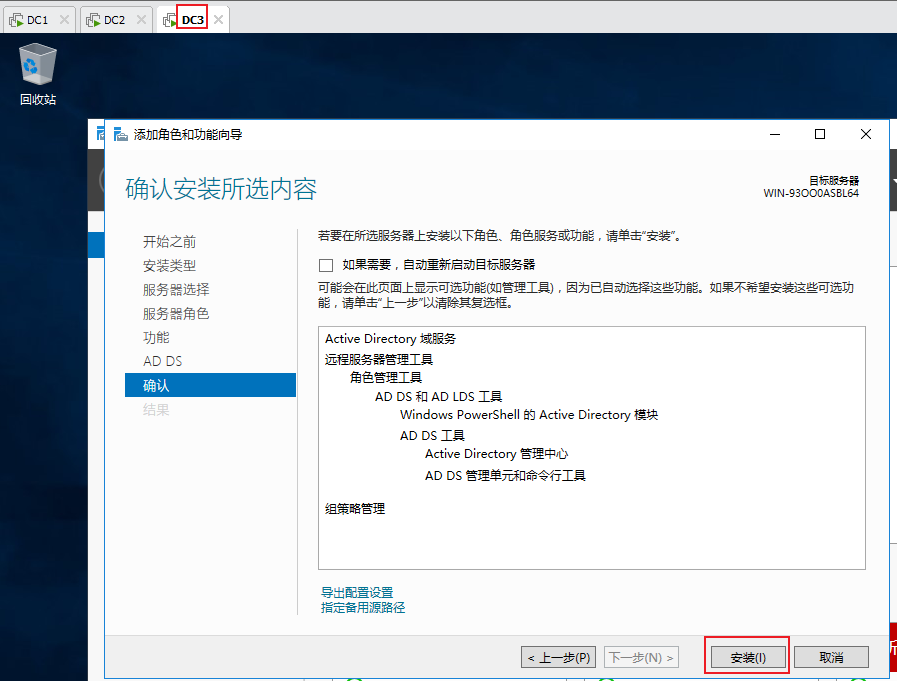

1)安装AD域服务

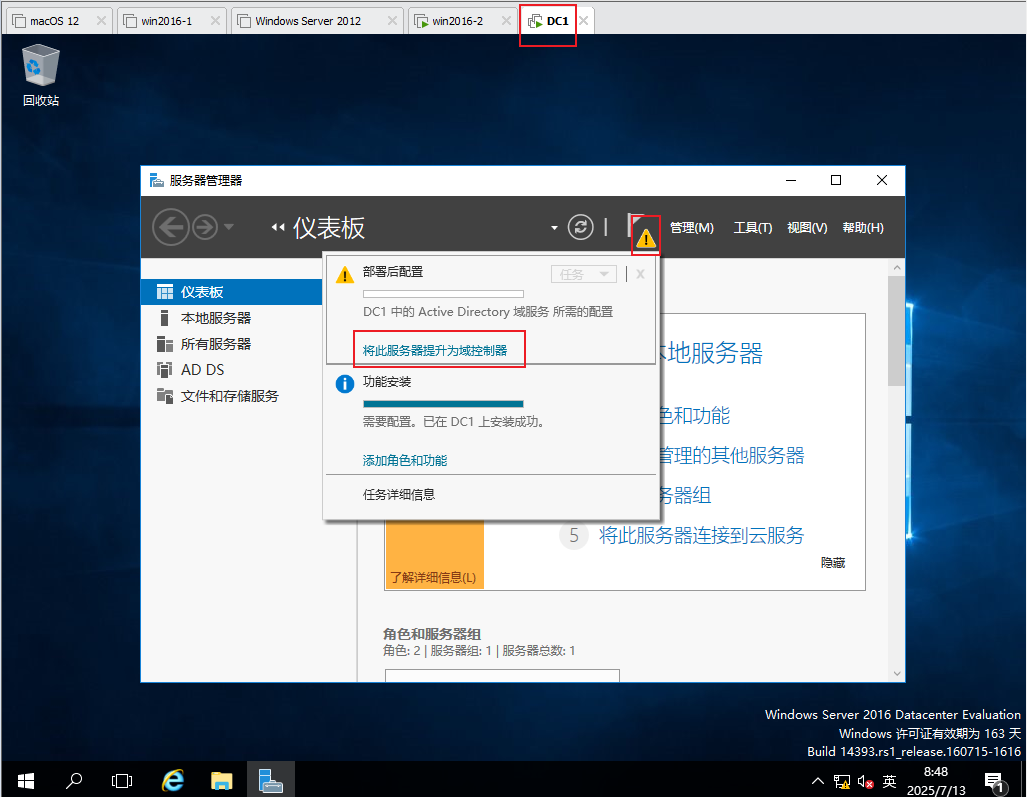

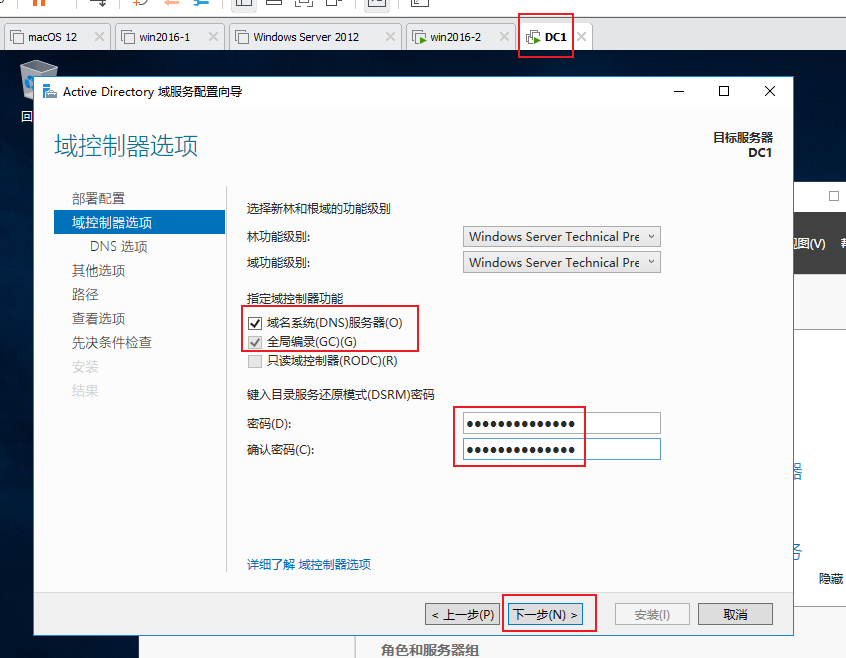

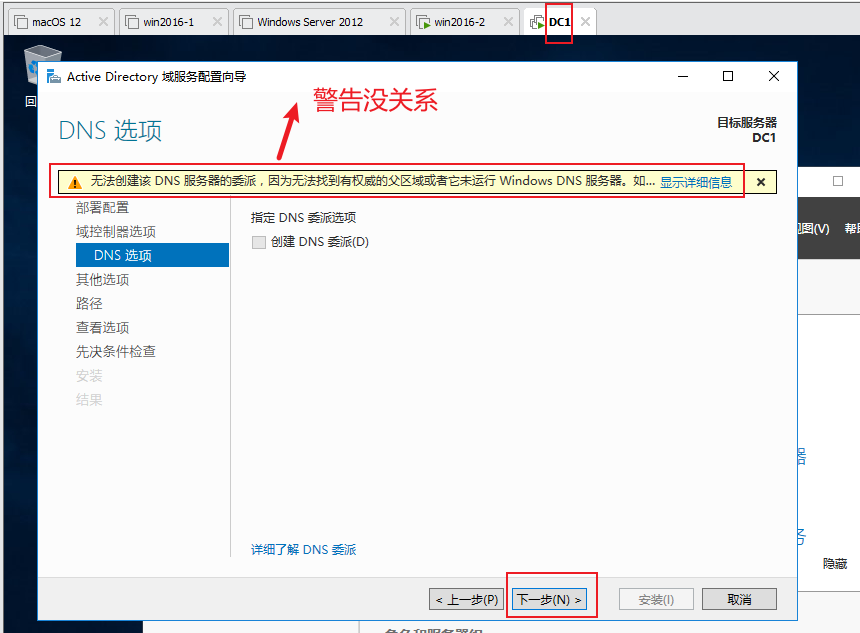

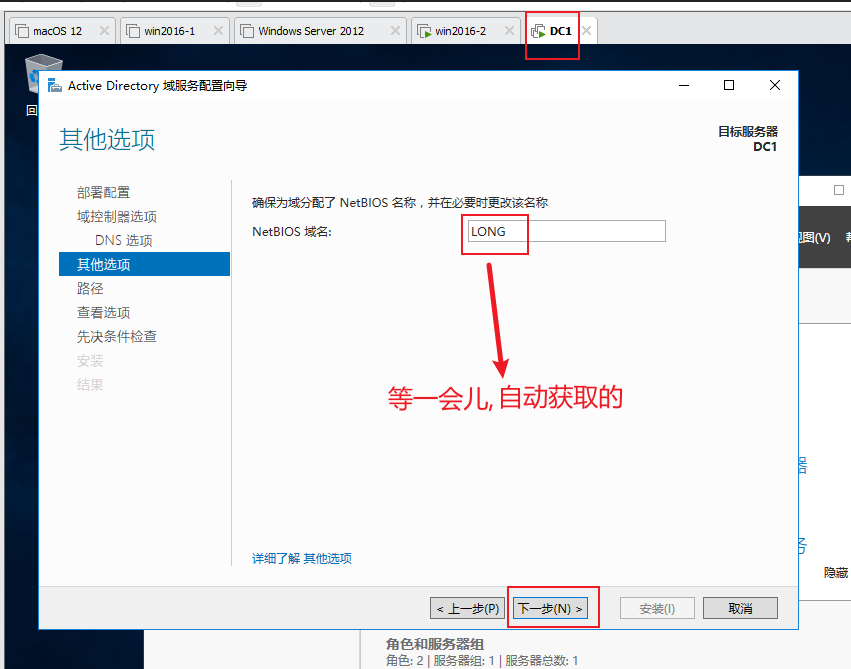

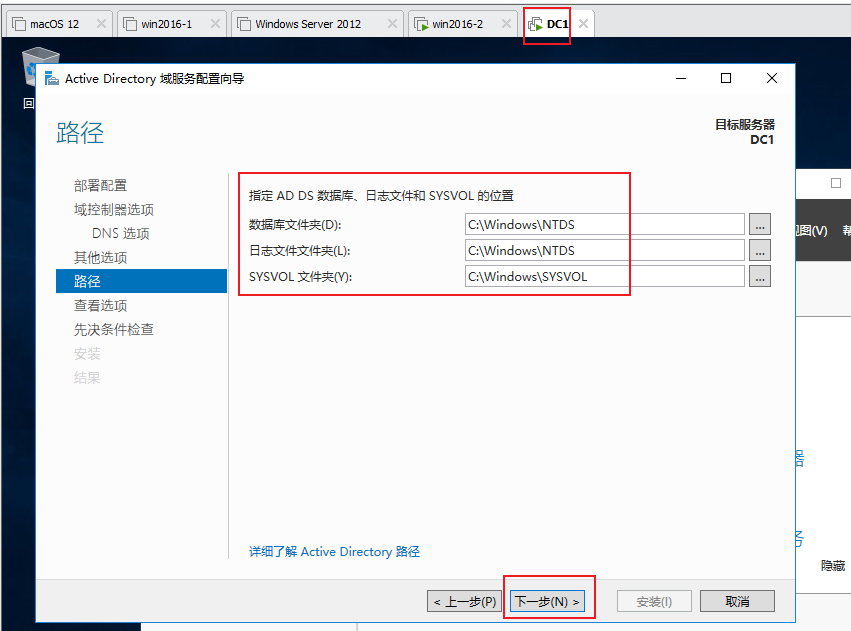

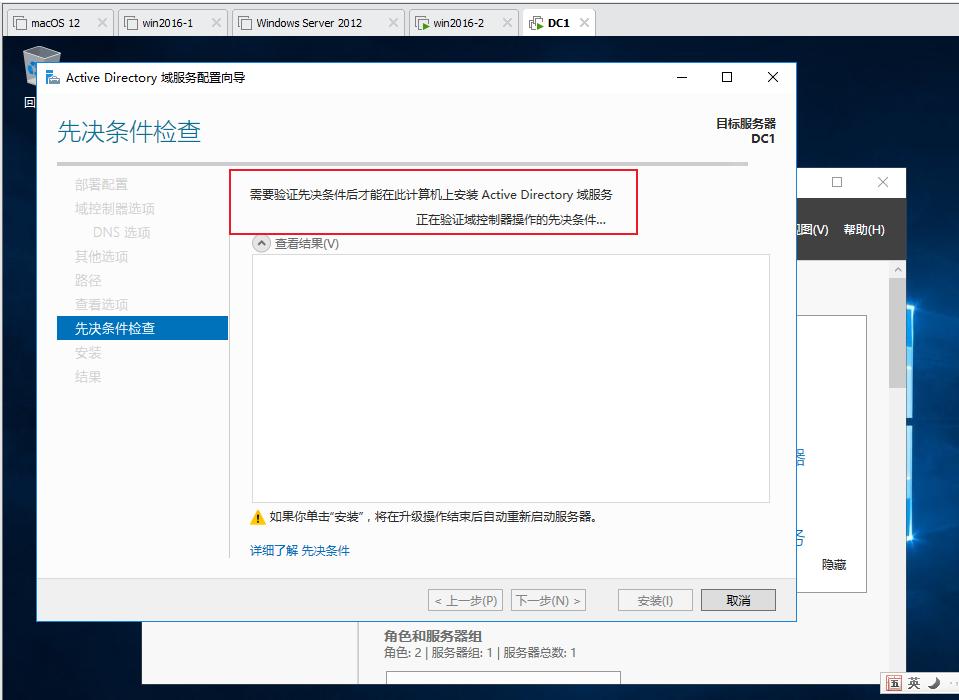

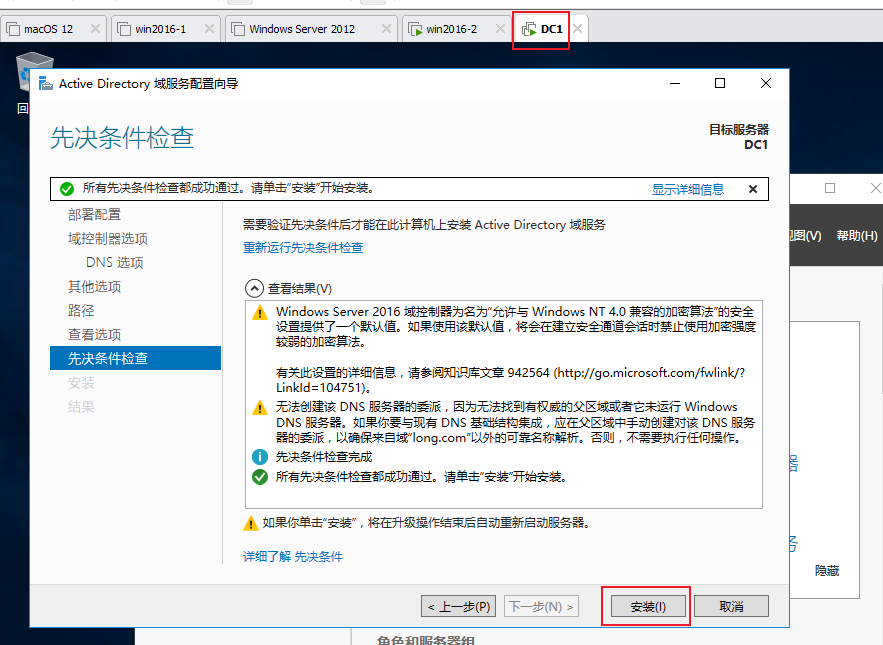

2提升服务器为域控

3验证AD域服务的安装

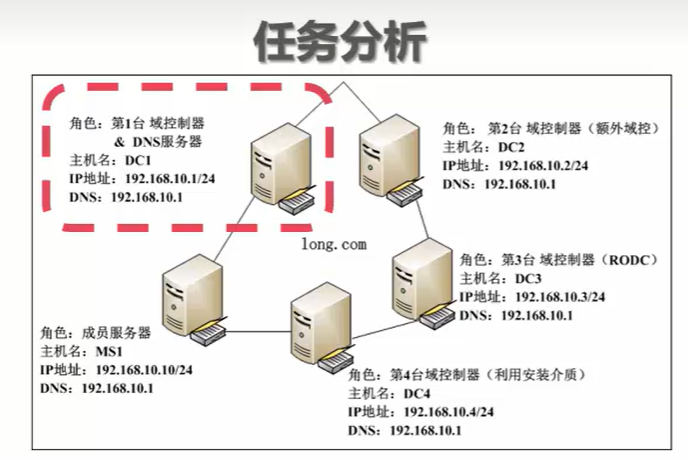

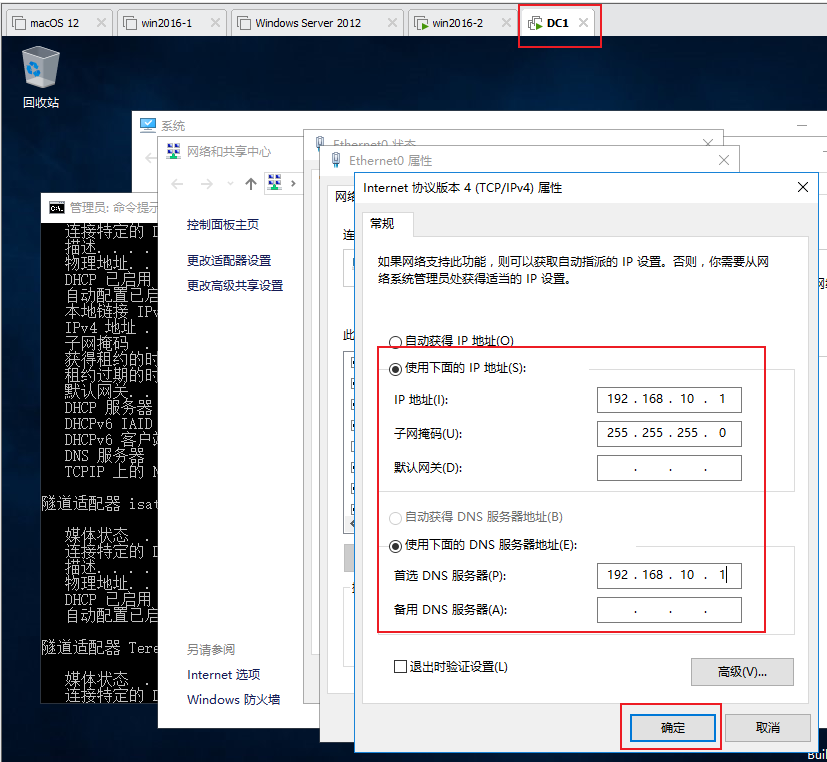

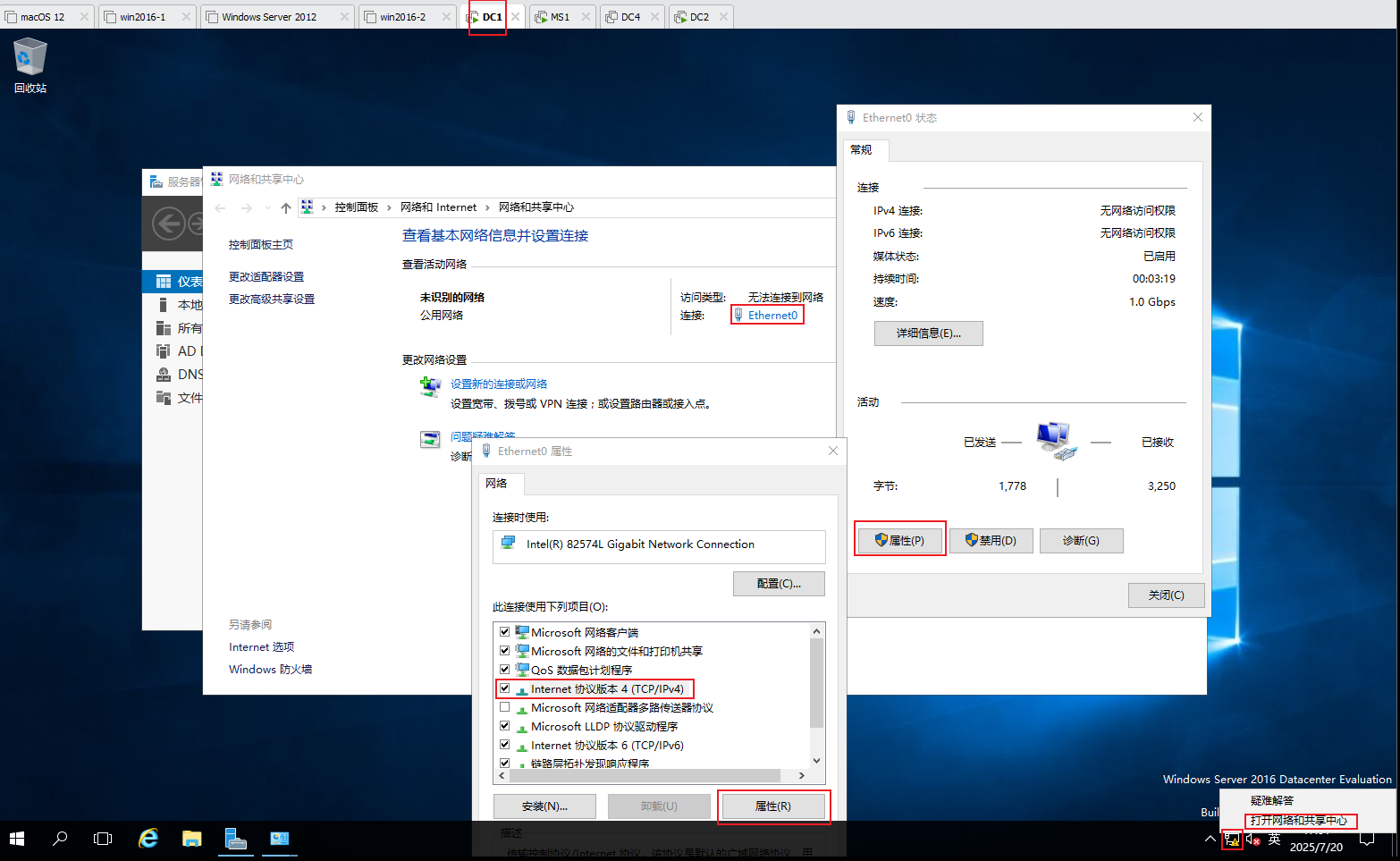

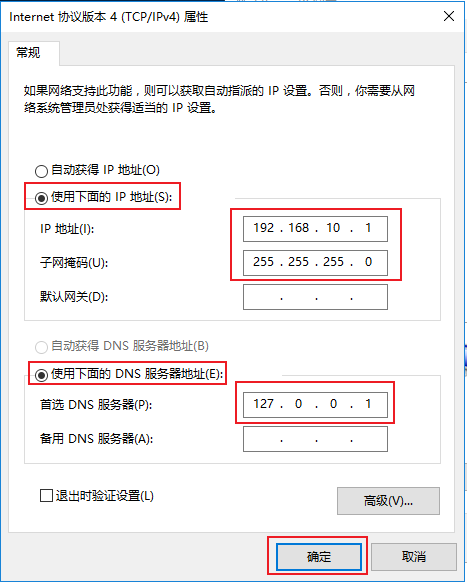

仅主机模式

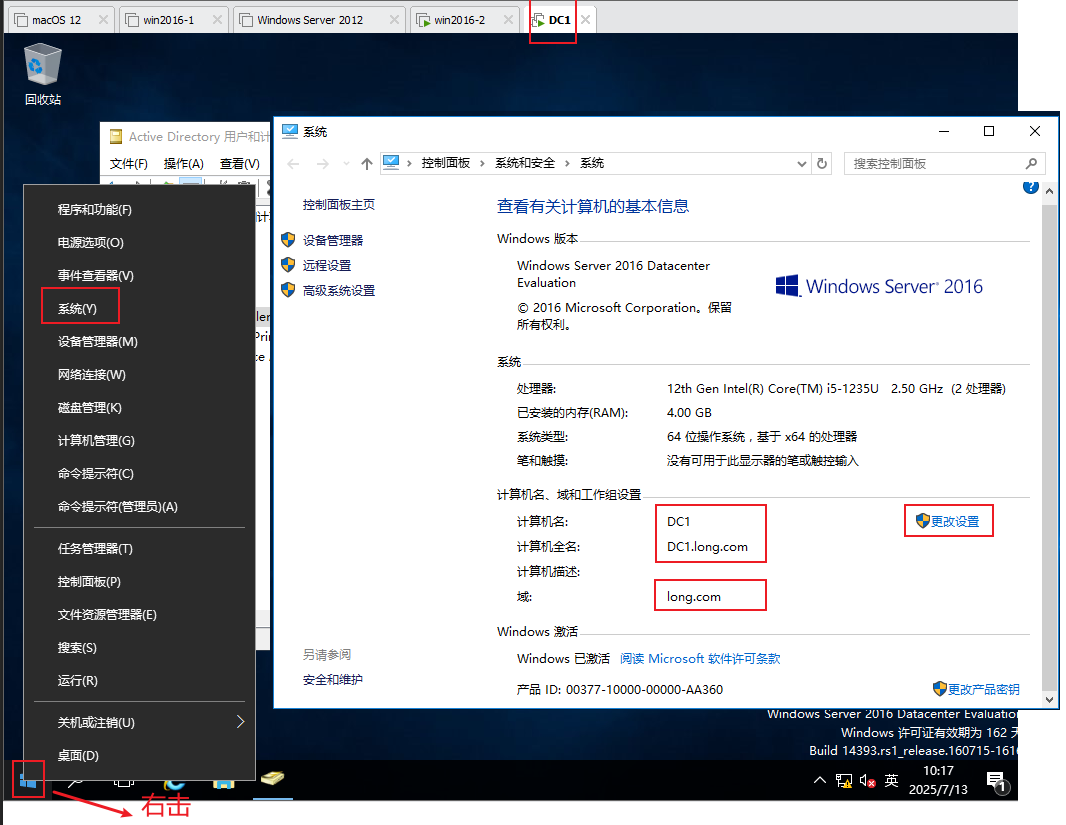

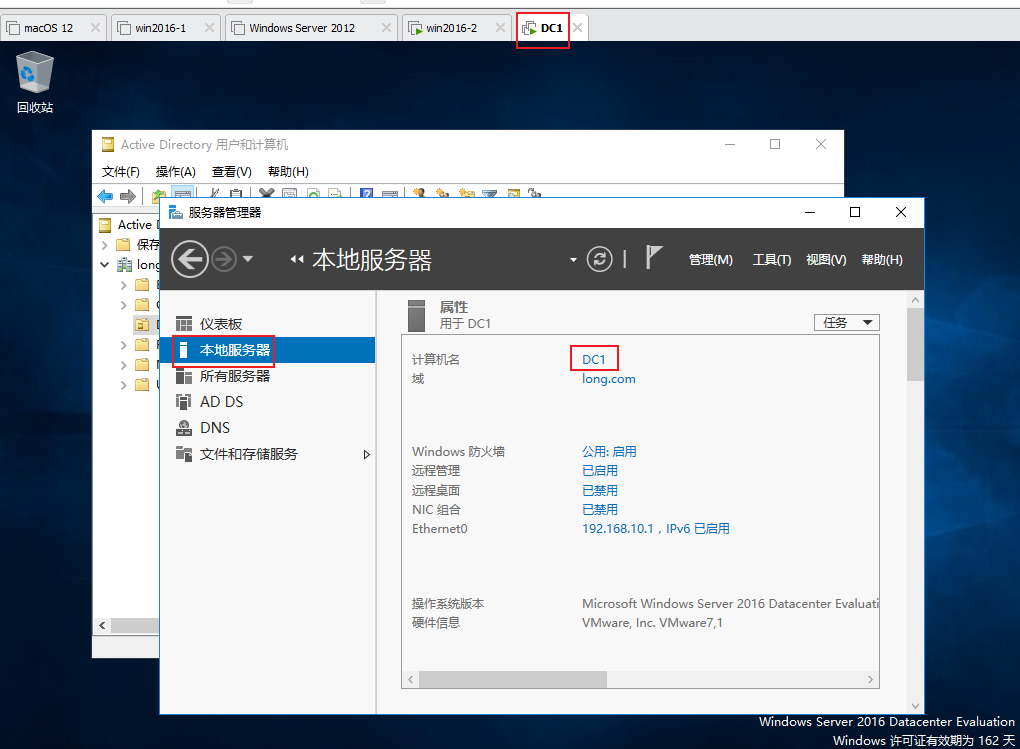

DC1

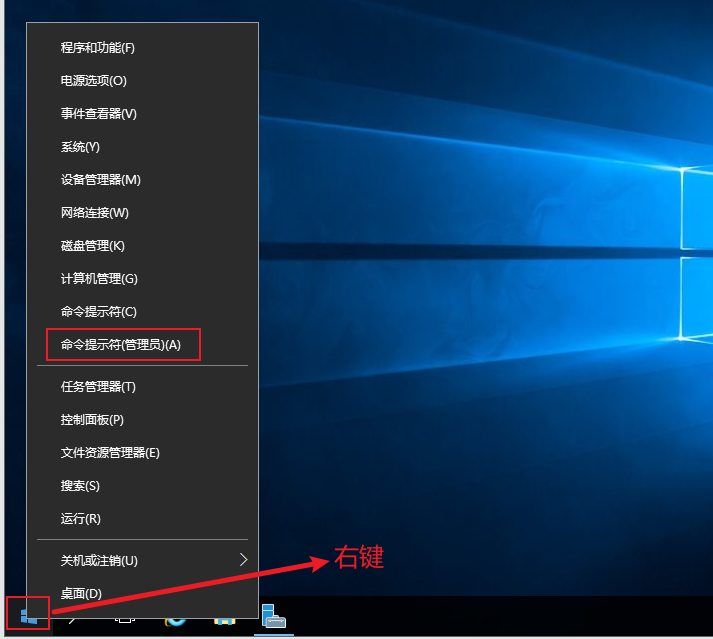

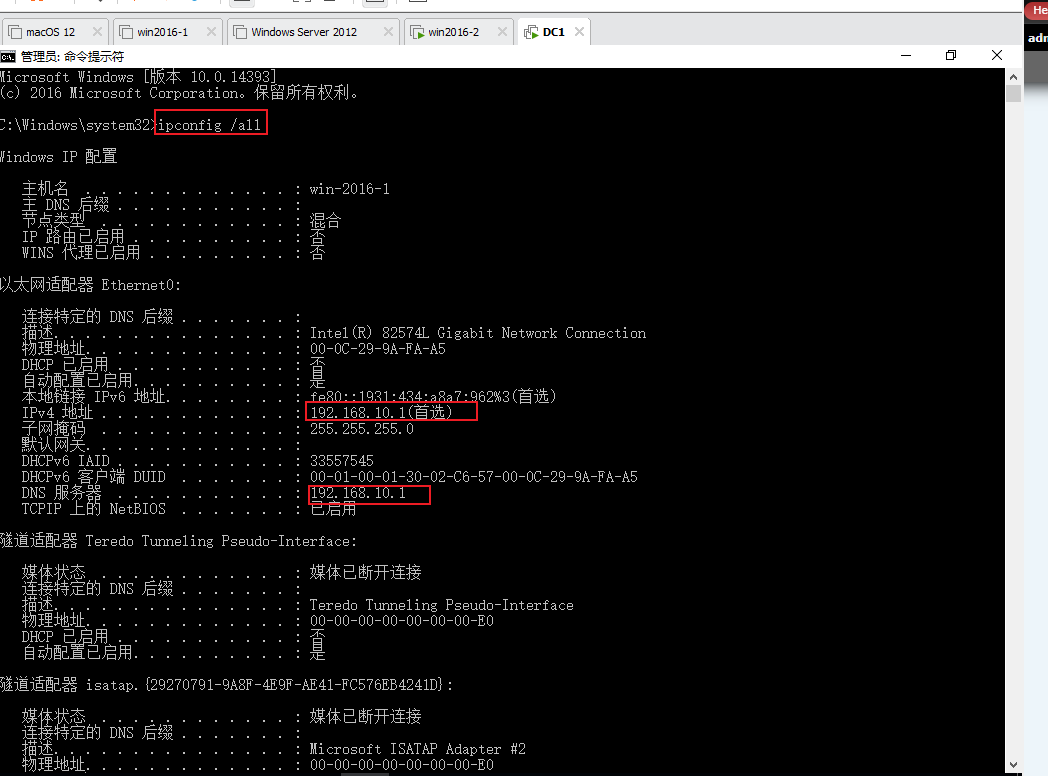

# ipconfig /all

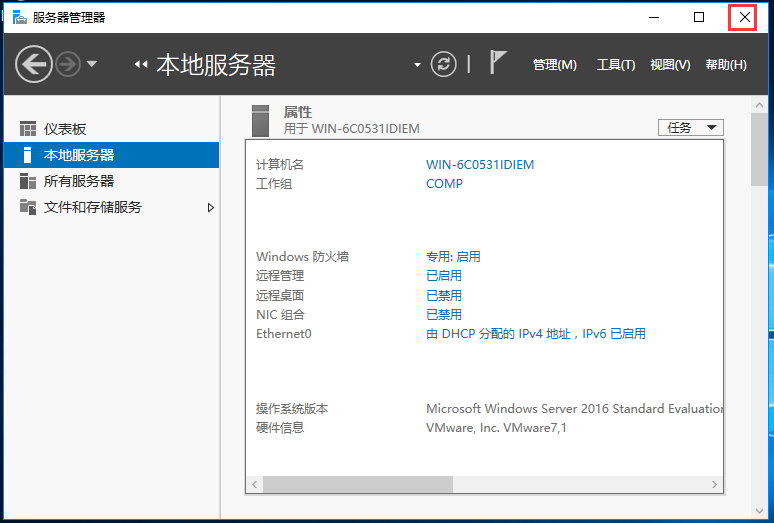

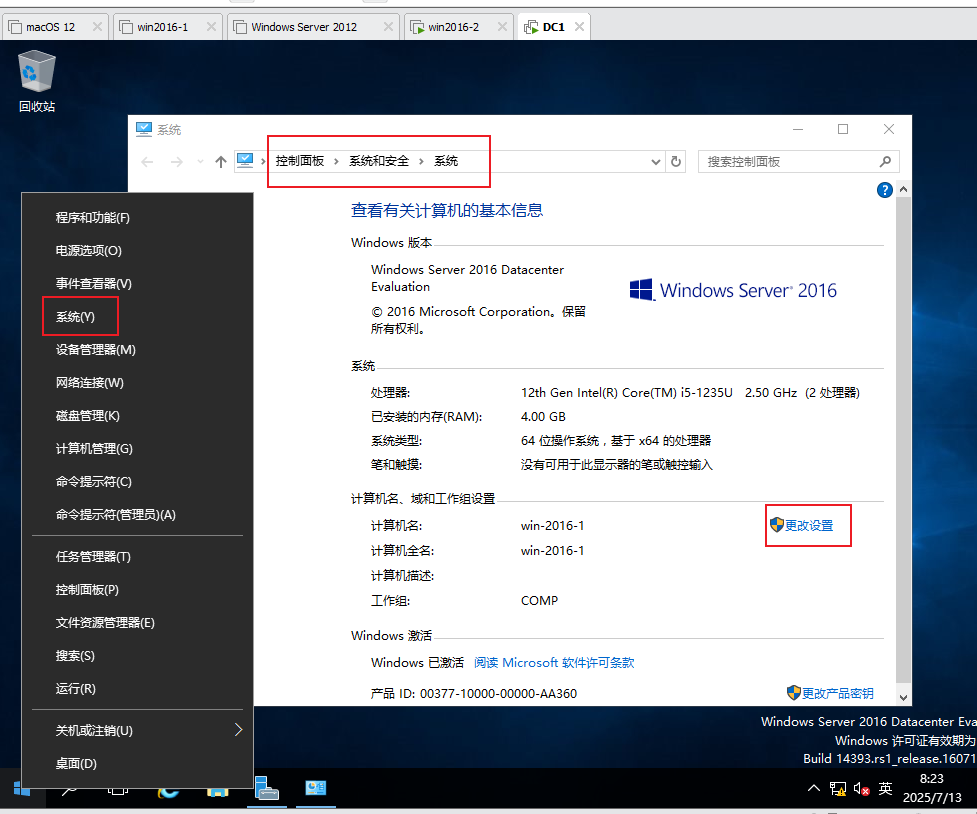

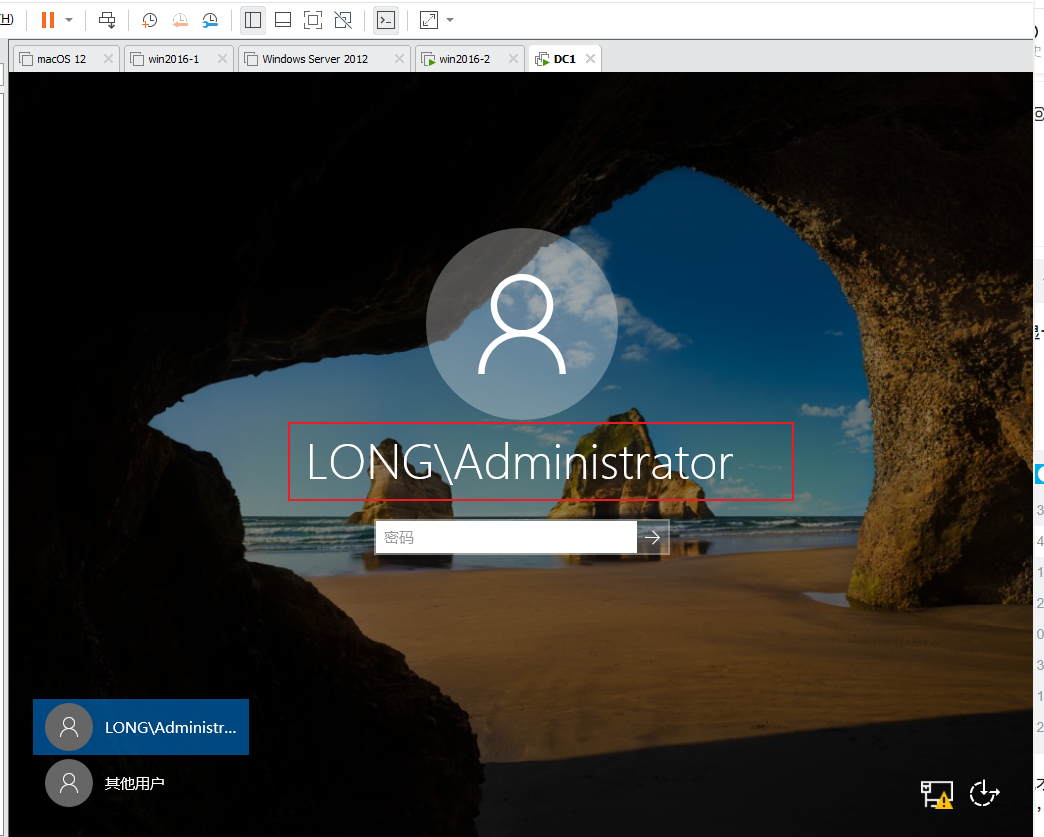

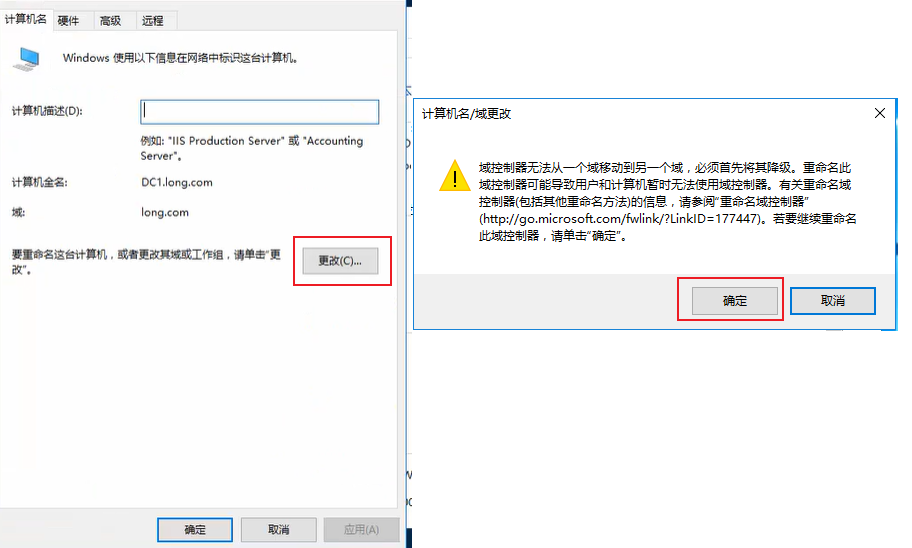

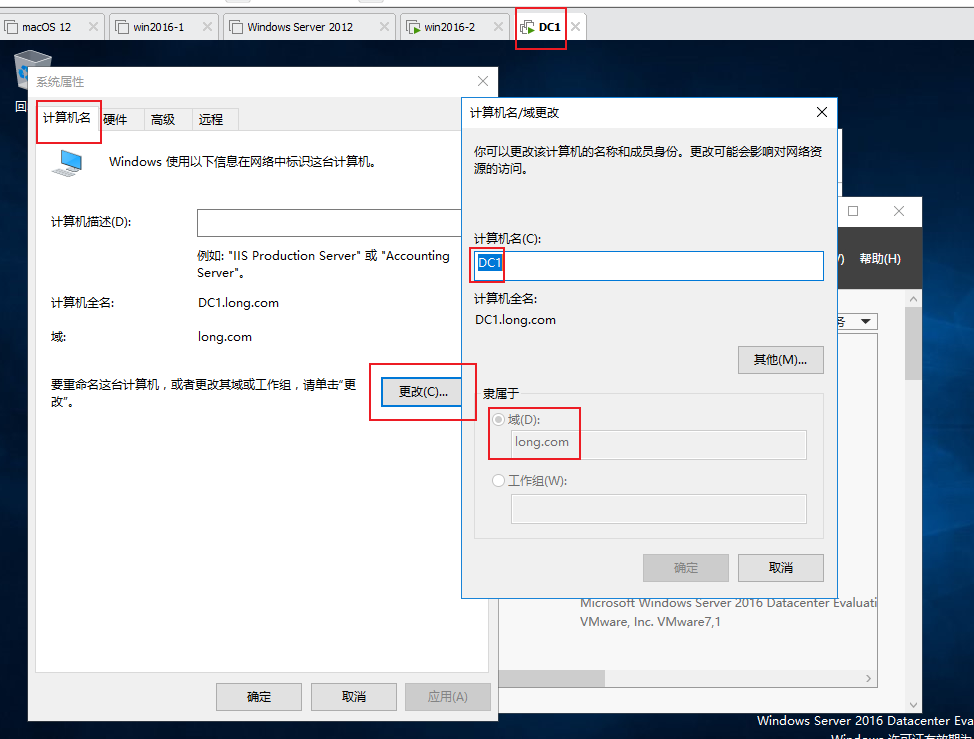

更改计算机名称

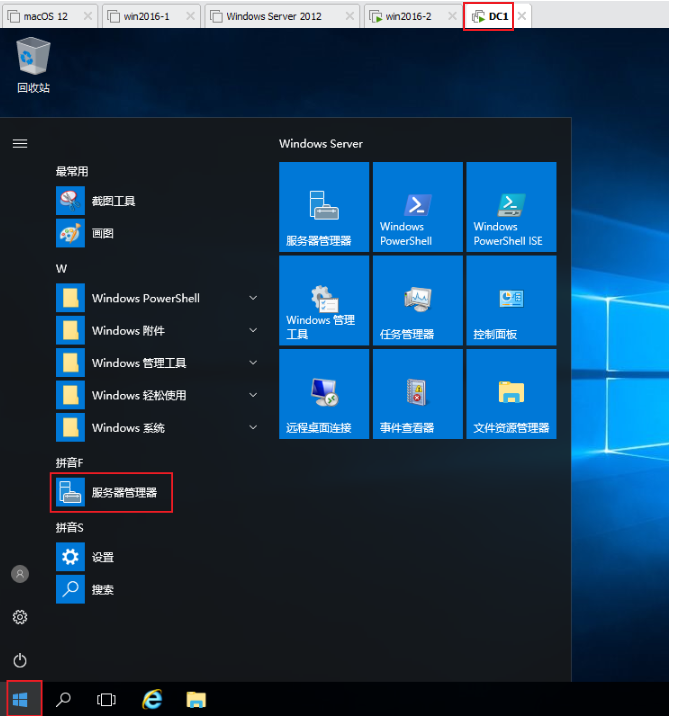

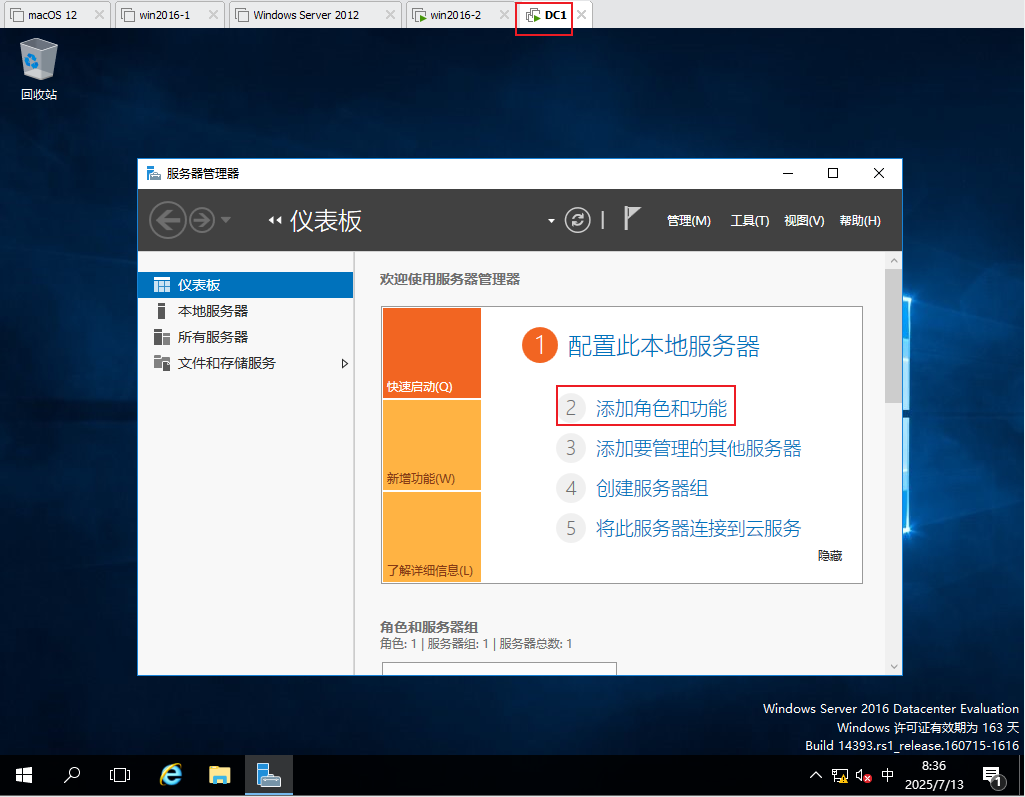

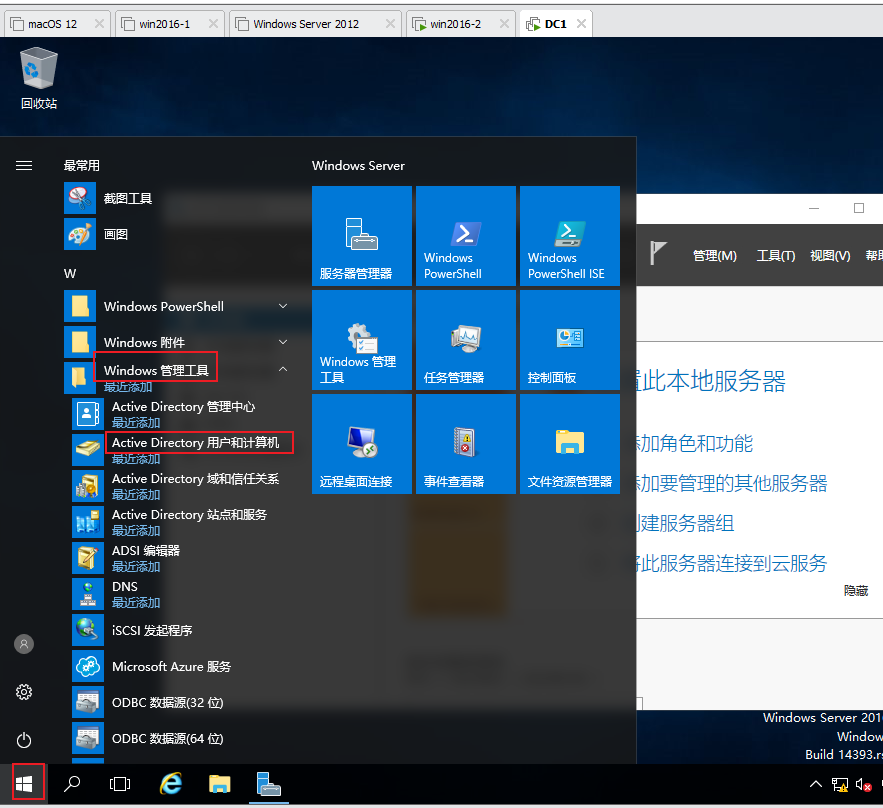

DC1 上 安装活动目录域服务

安装这个活动目录AD域有服务后,将这个服务器提升为域控制器

或者

准备安装活动目录了

安装完成后 我们的计算机名就会变成 DC1.long.com

如果有多个管理员帐号,,,,,其中 Administrator 密码为空时 ,这里先决条件就不能验证成功

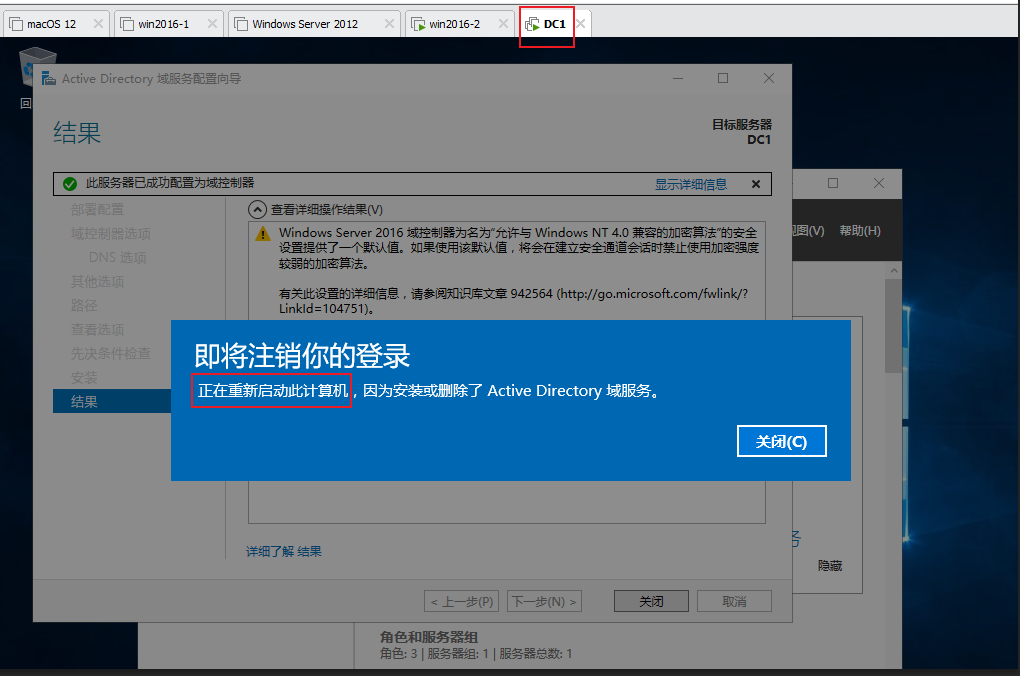

这里已经安装成功了,此服务器已经成功配置为域控制器

它自动加入了域

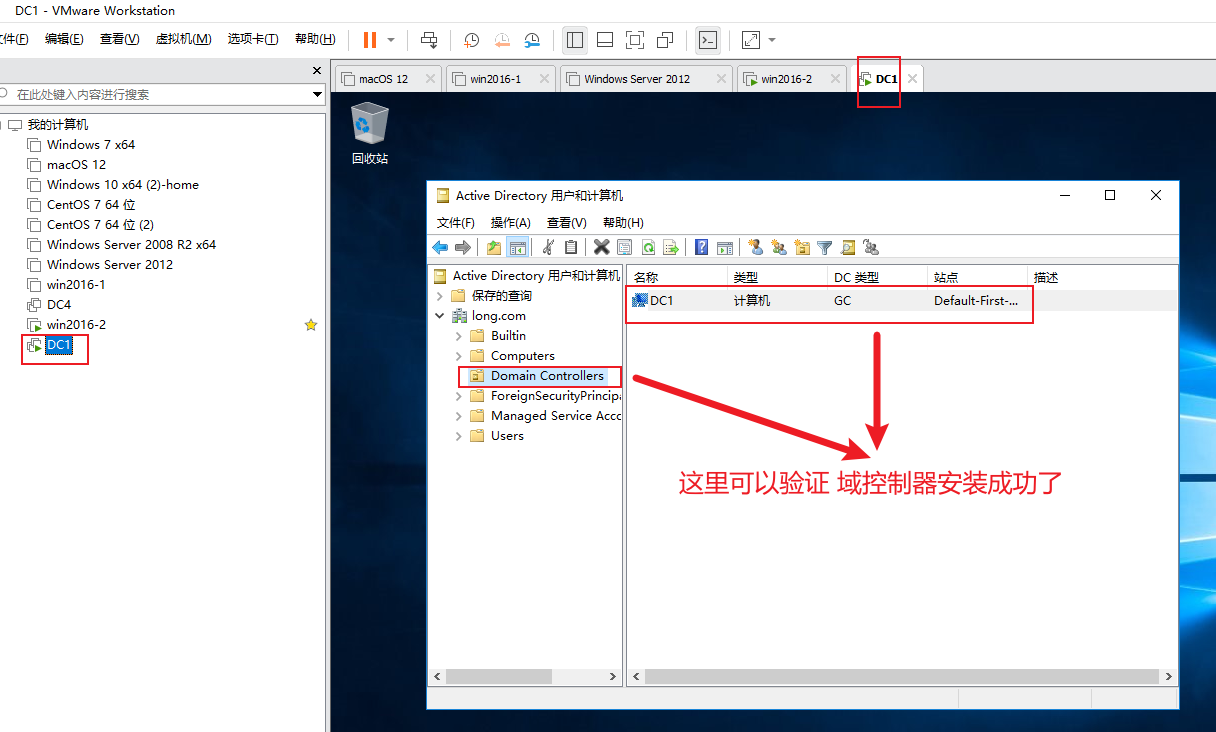

这里可以验证 域控制器 ( 及 域服务器)的安装

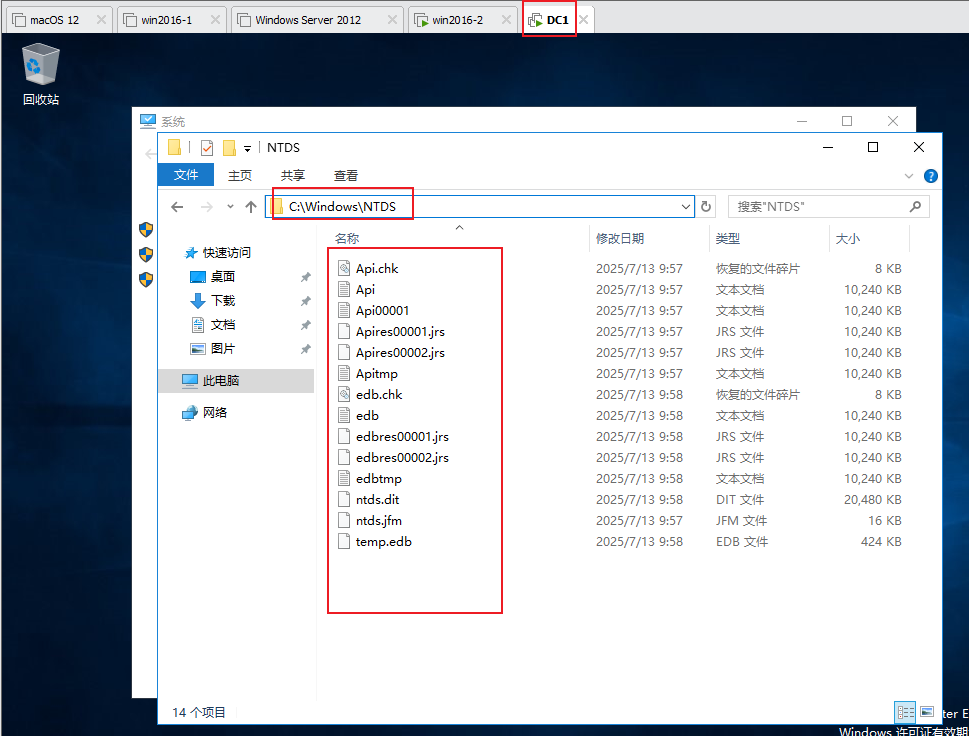

通过活动目录数据库文件来验证域控制器的安装 (有下图的这些东西,证明域控制已经成功安装了)

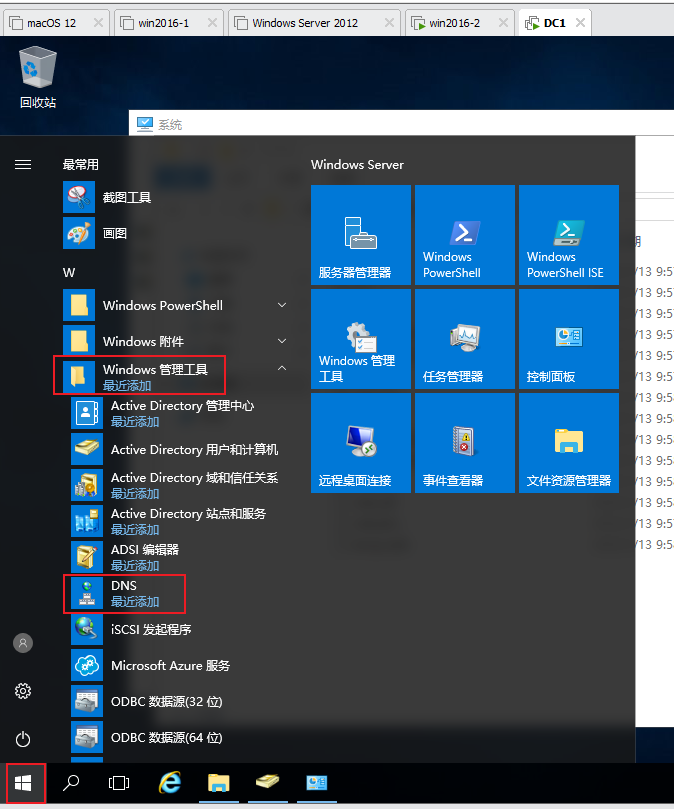

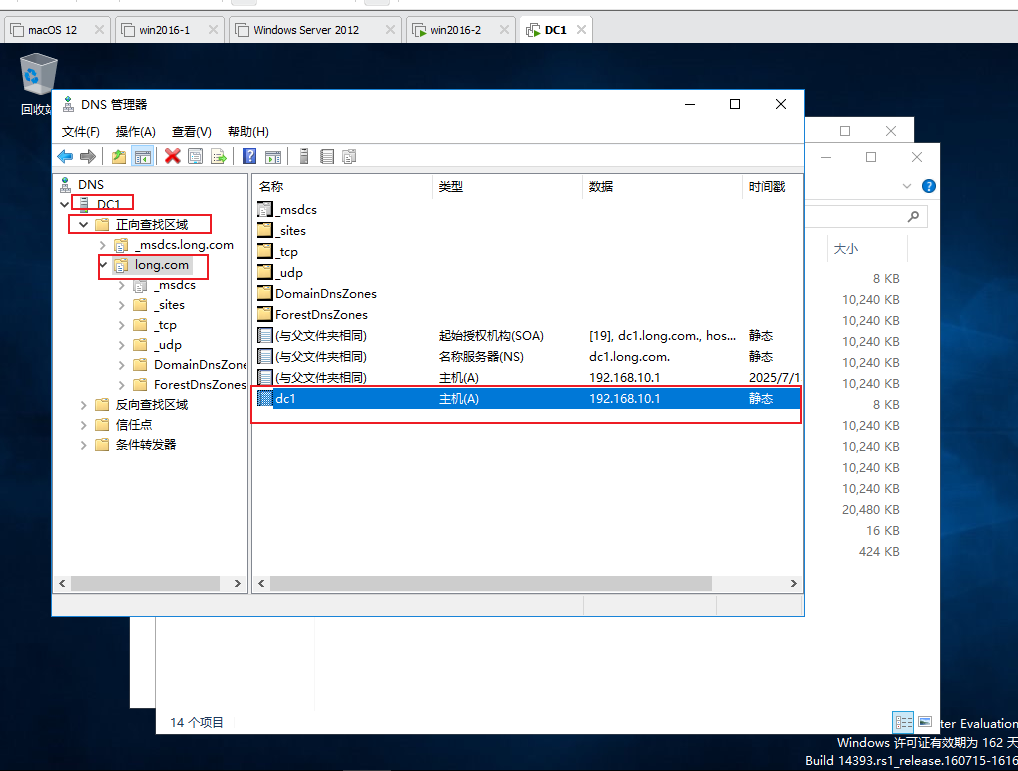

通过 DNS 来验证域控制器的安装 验证活动目录域服务的安装

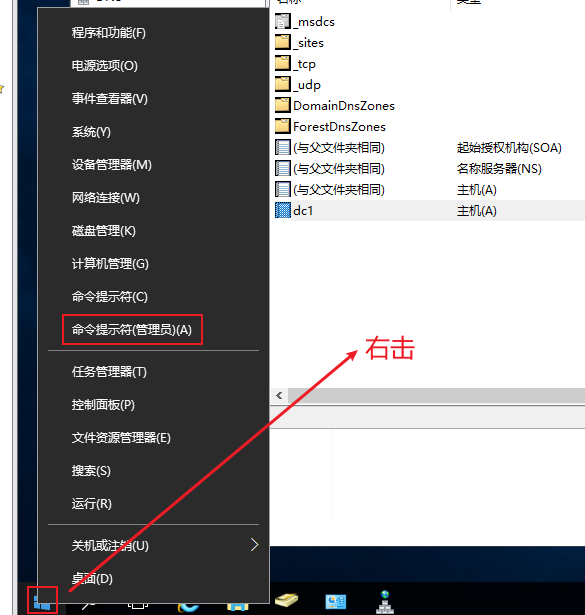

如果 有问题的话,通过手动注册dns的方法来进行手动的注册

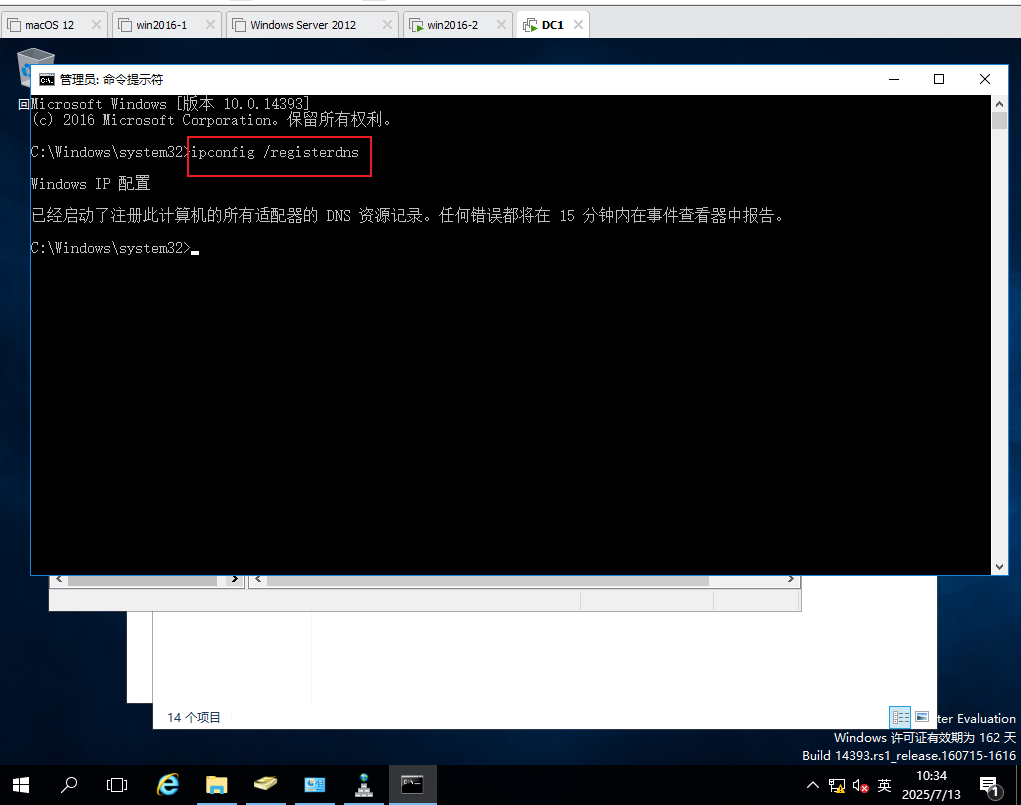

# ipconfig /registerdns #通过手动注册dns的方法来进行手动的注册 当然我们事实上已经注册了

如果域控制器并没有将其扮演的角色注册到DNS服务器里面去,,,,,,

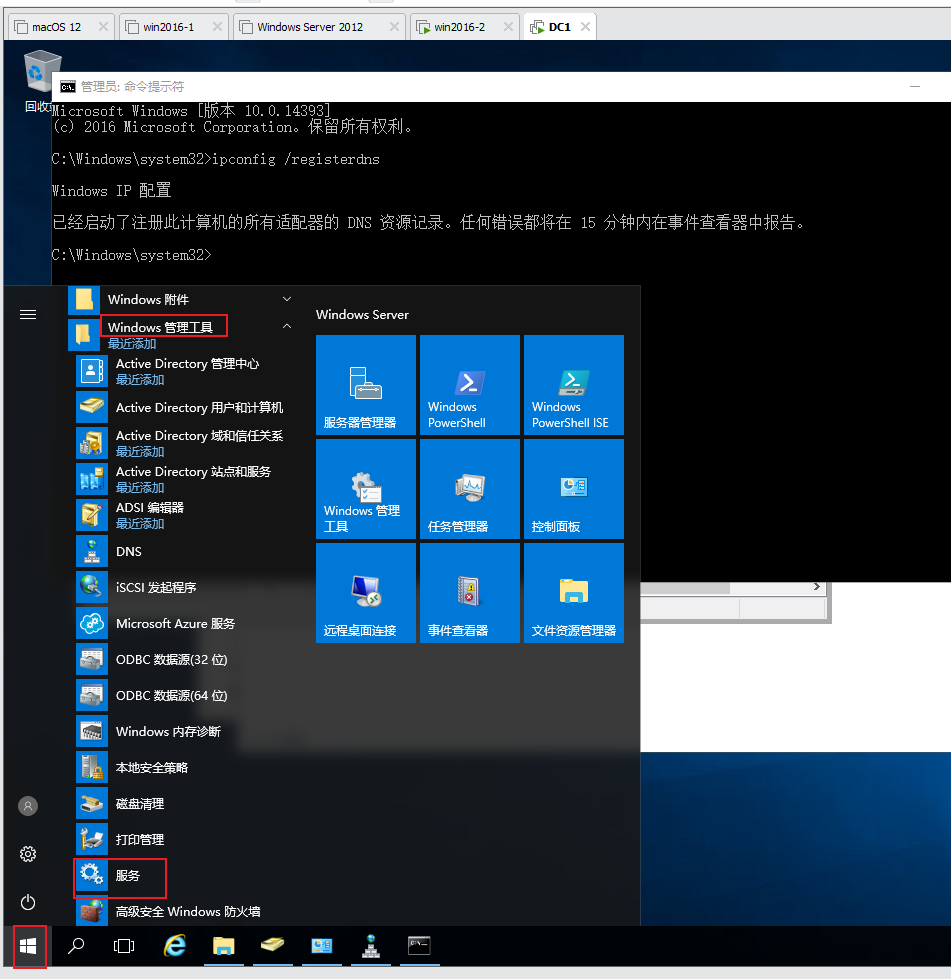

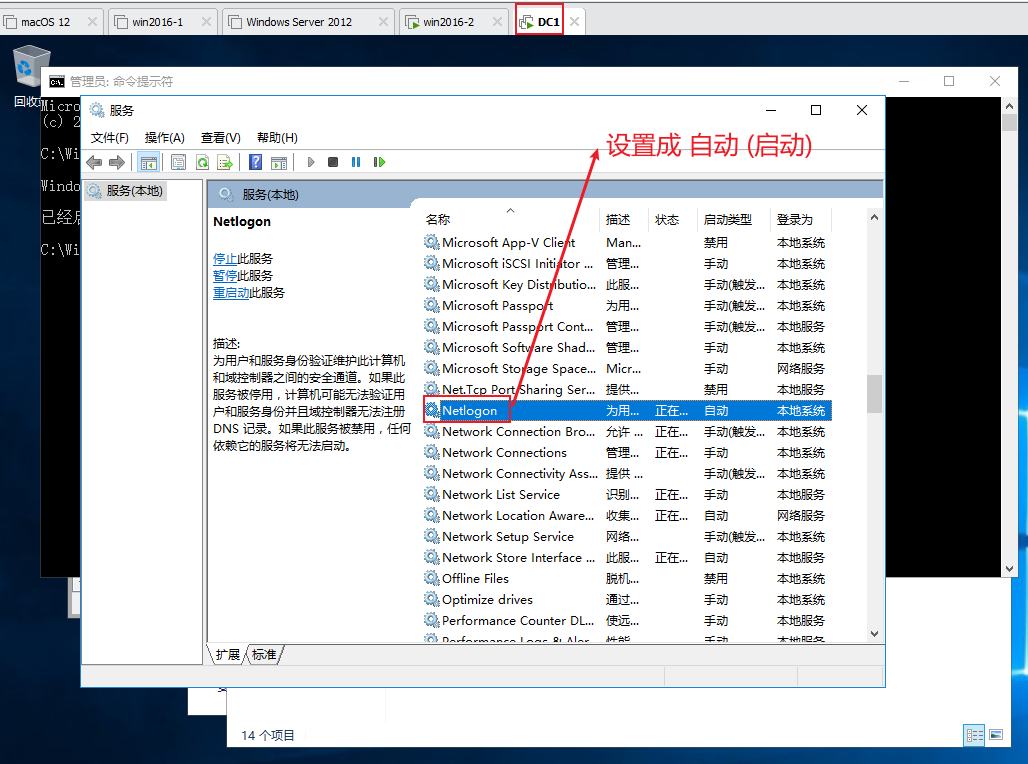

把 Netlogon 设置成 自动 启动 Netlogon这个服务可以将域成员计算机扮演的角色注册到DNS服务器里面去

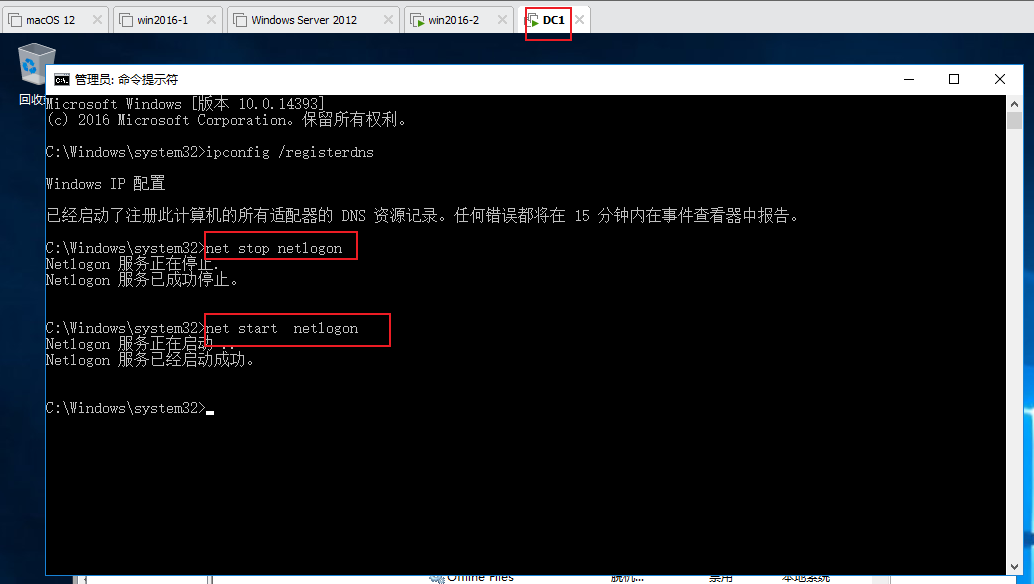

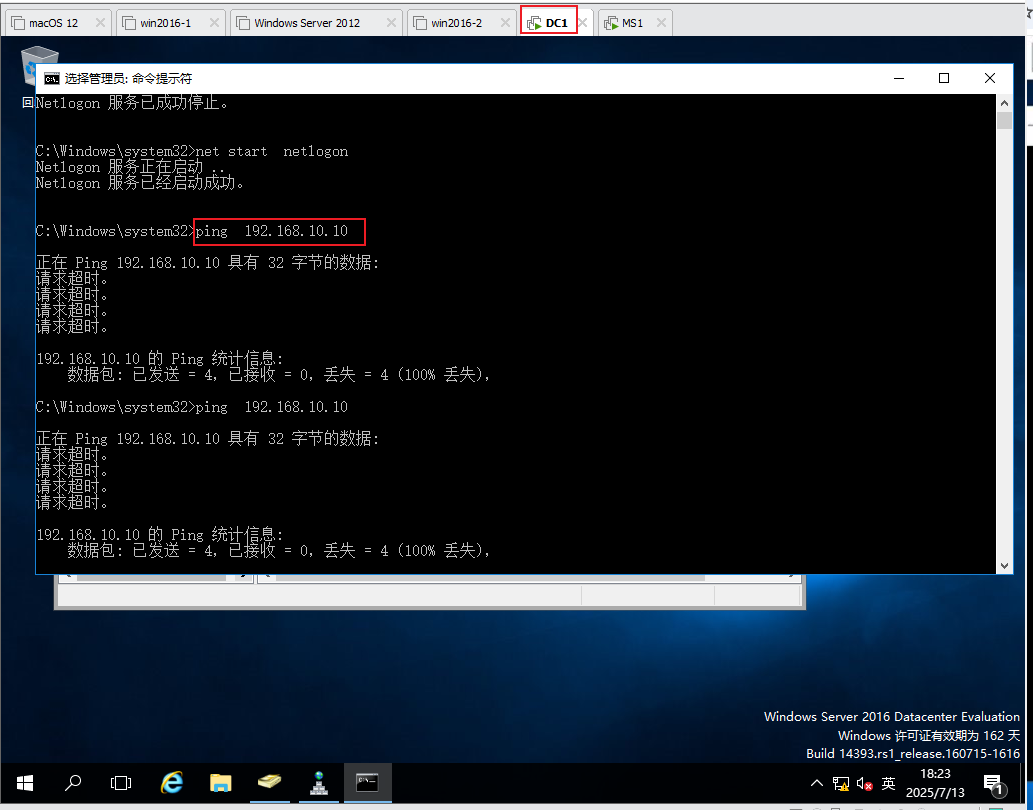

通过命令的方式 将 Netlogon这个服务可以将域成员计算机扮演的角色注册到DNS服务器里面去

#net stop netlogon

#net start netlogon

创建第一个域

1)安装AD域服务

2提升服务器为域控

3验证AD域服务的安装

P11

3-3 创建第一个域(目录林根级域)

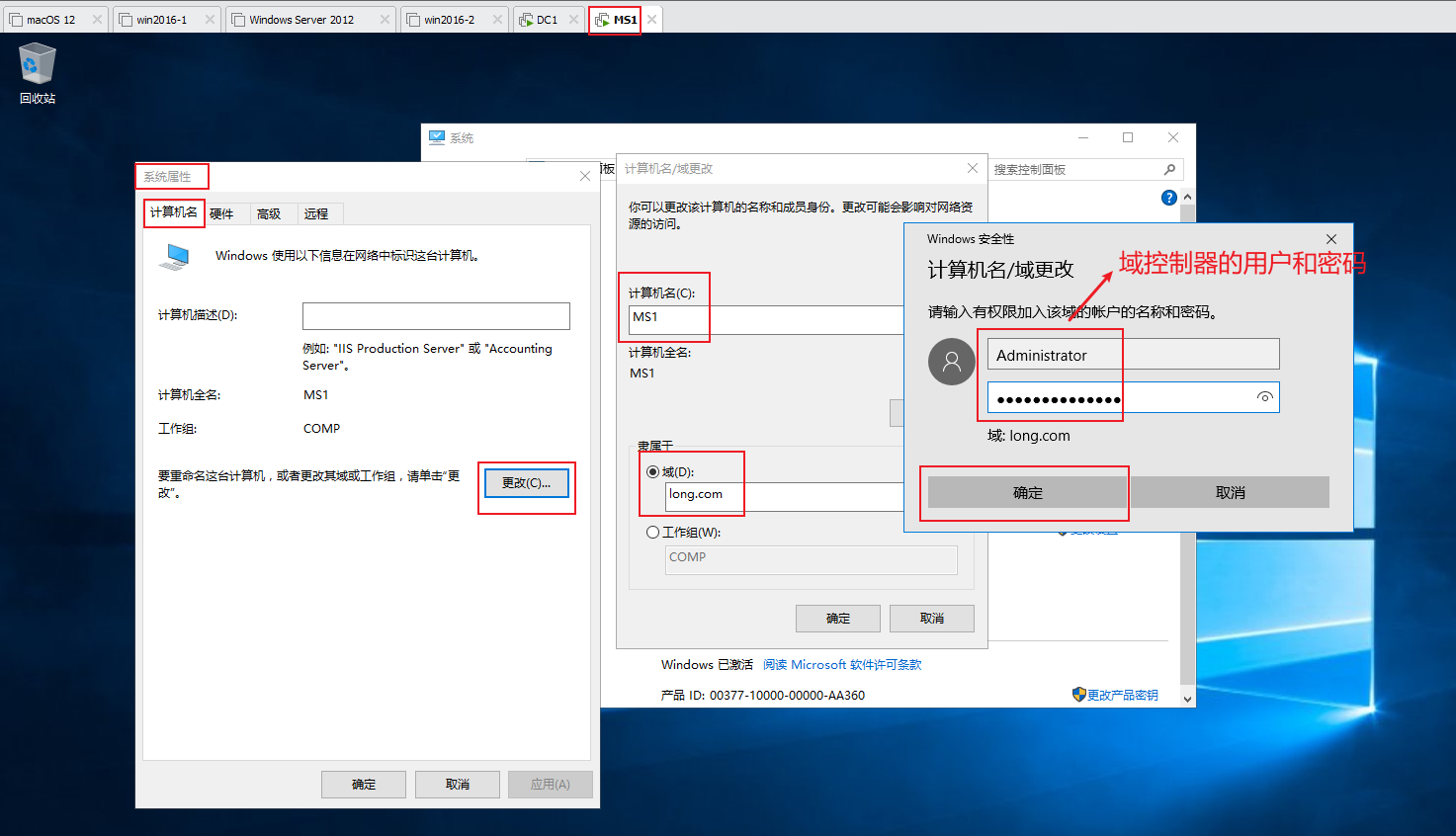

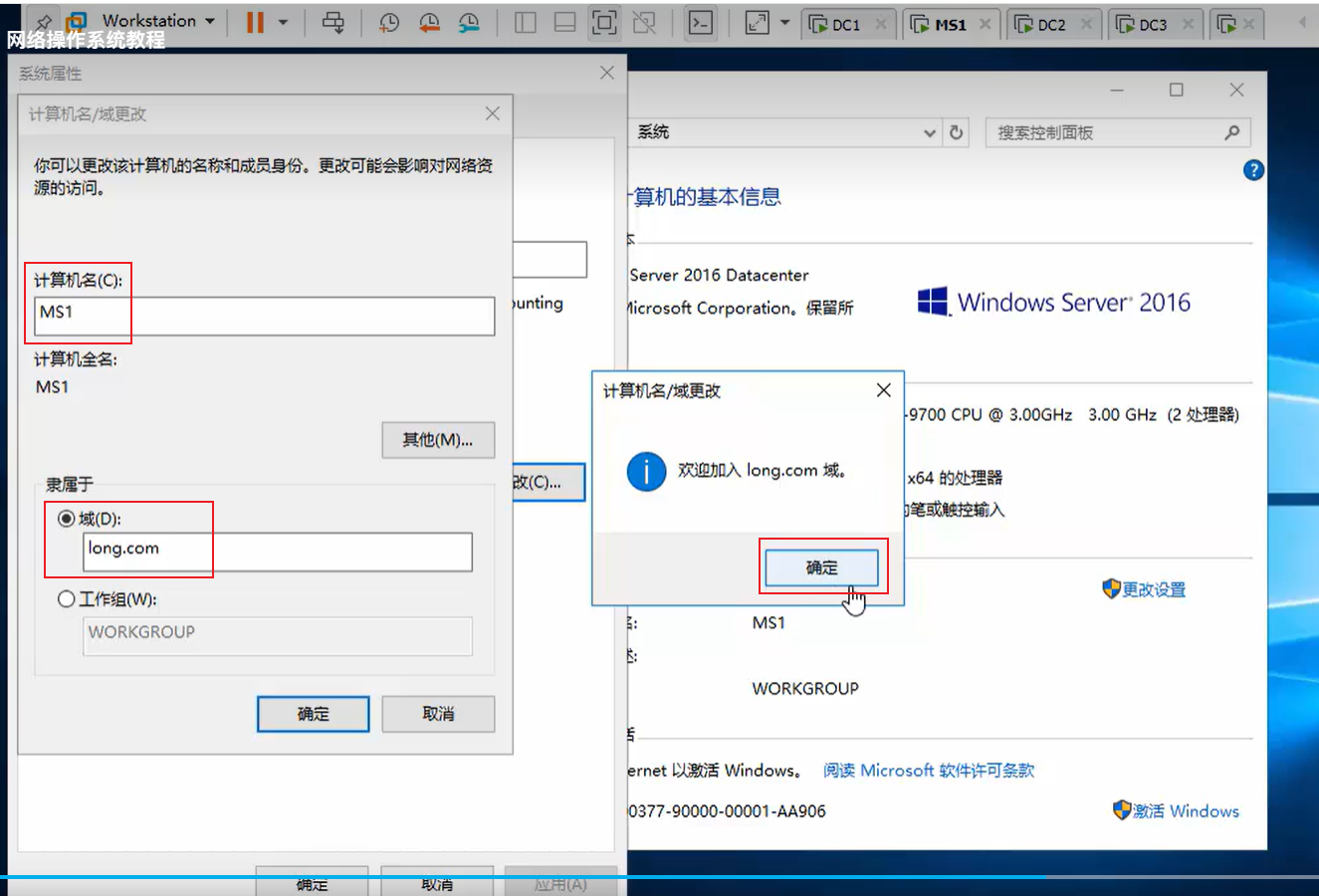

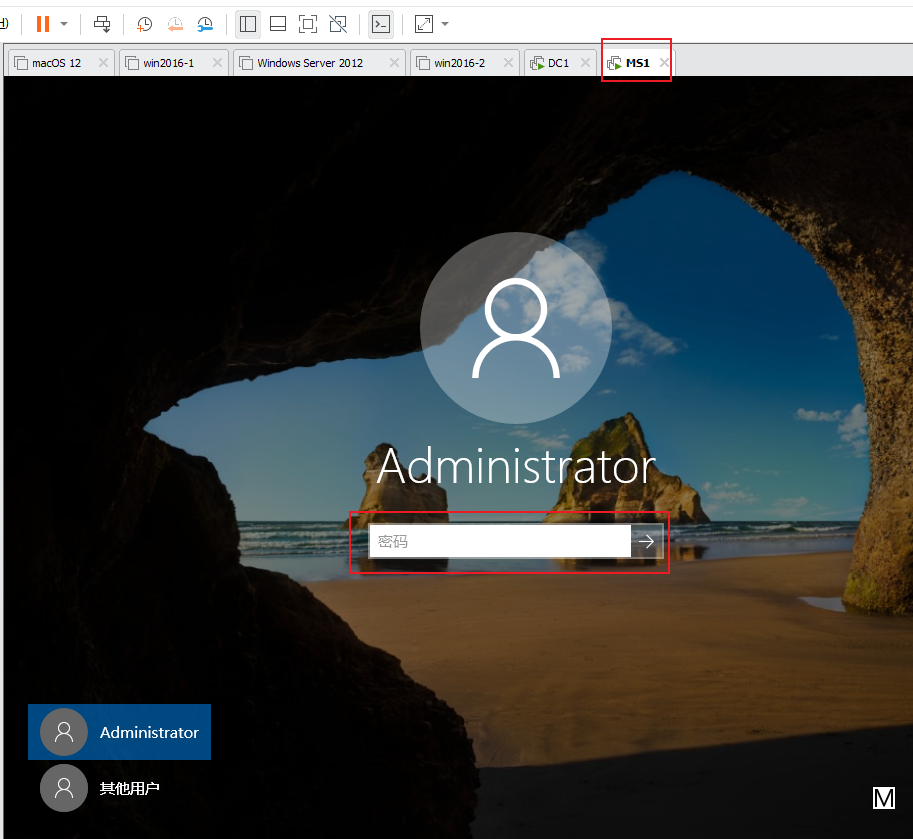

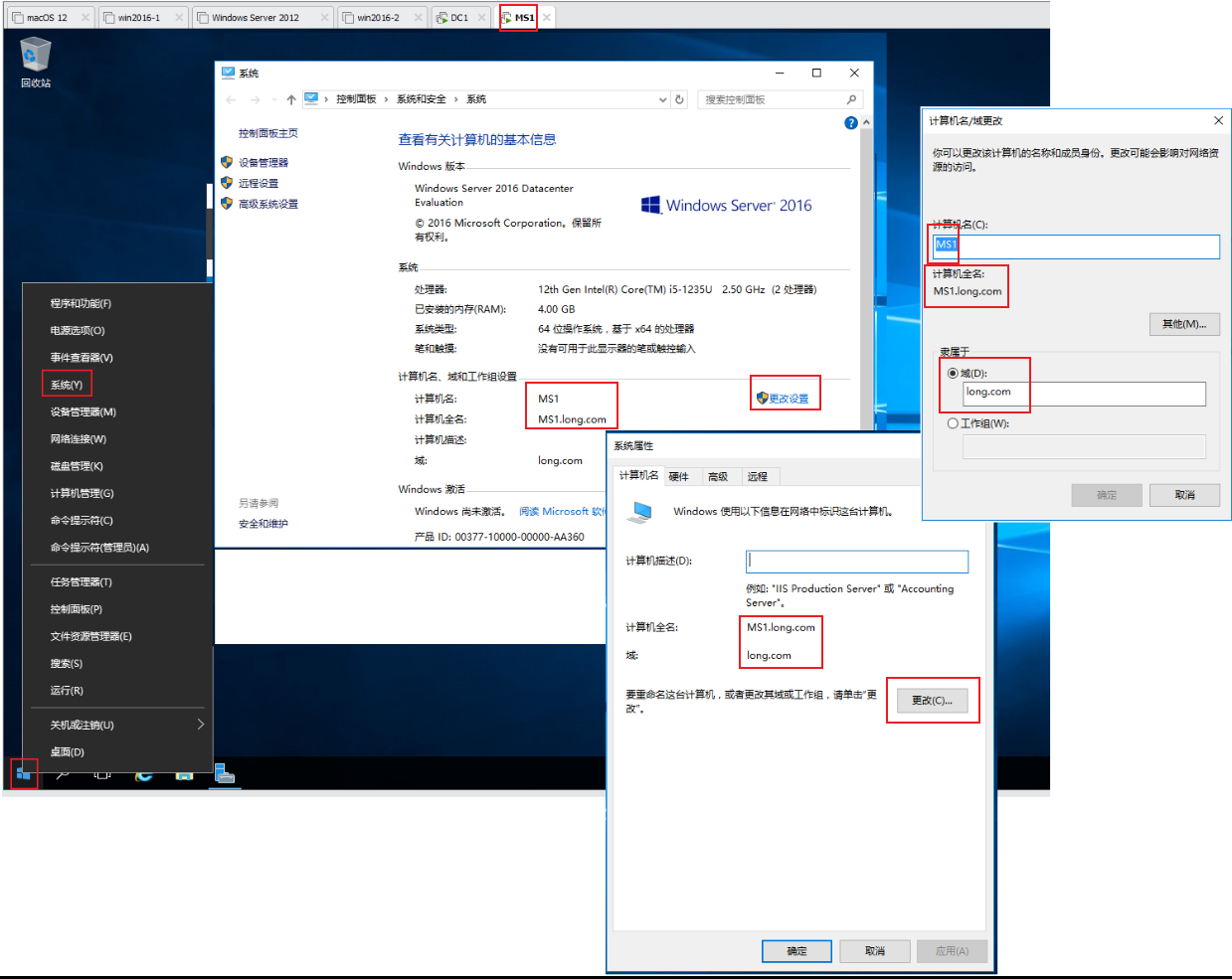

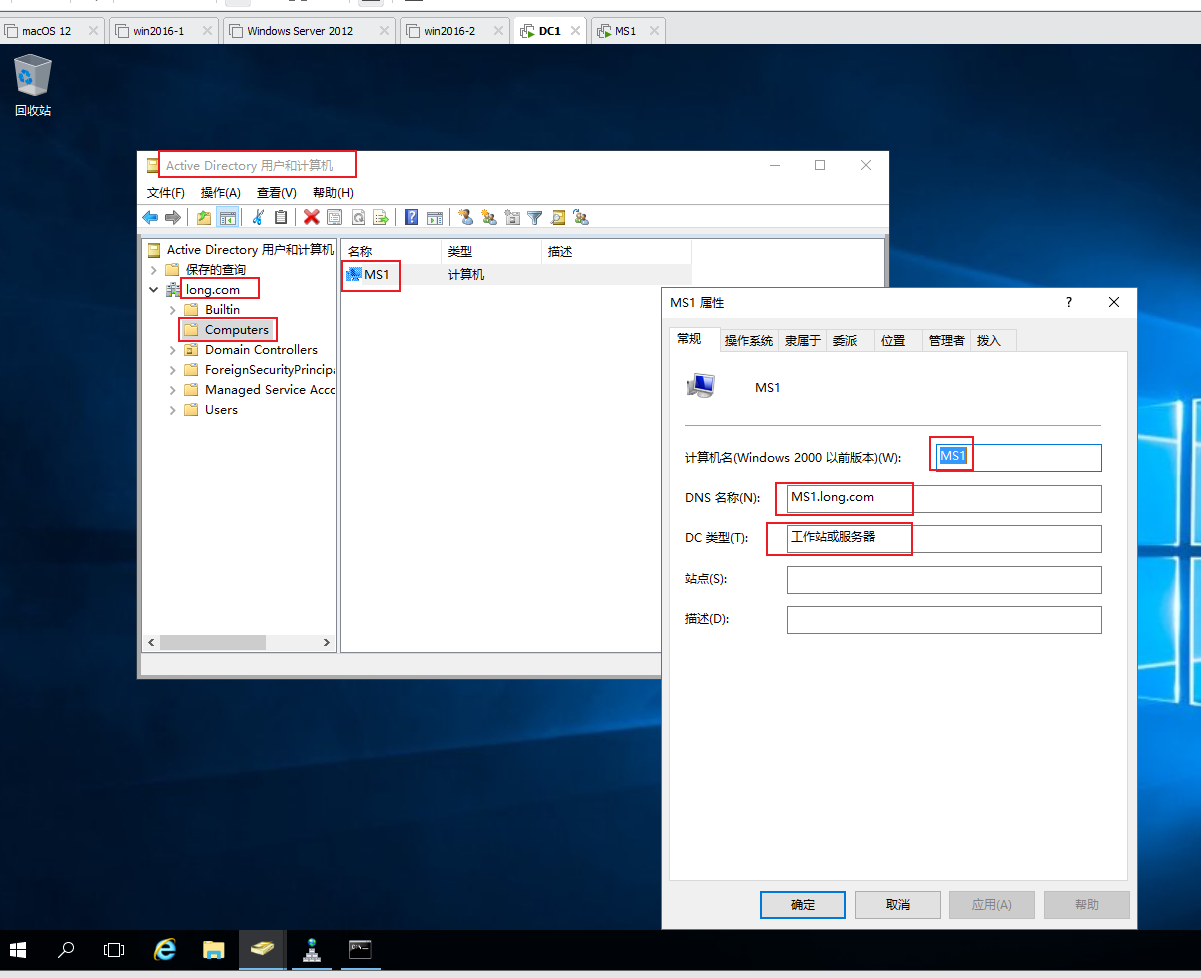

将MS1加入long.com域

1)虚拟机间连通性检查

2)MS1加入long.com

3)验证MS1升级情况

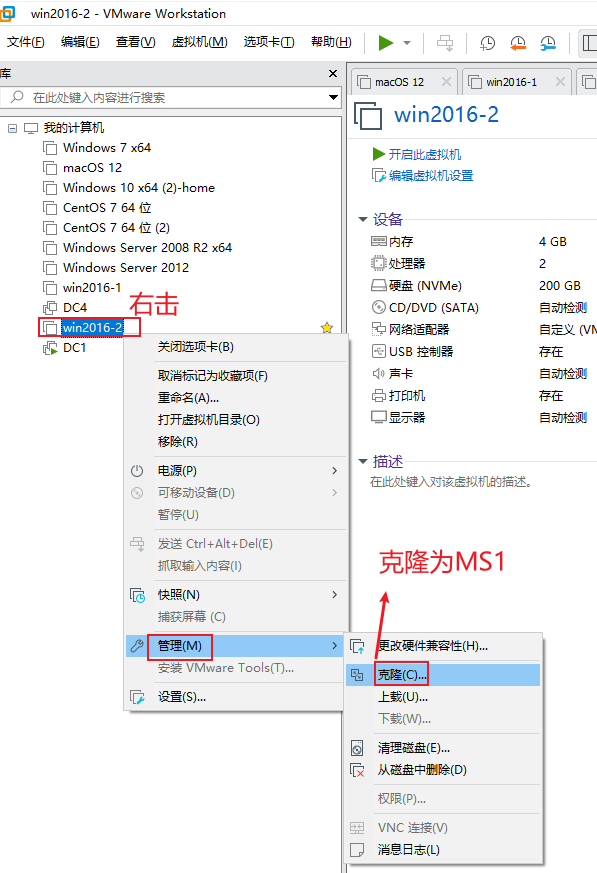

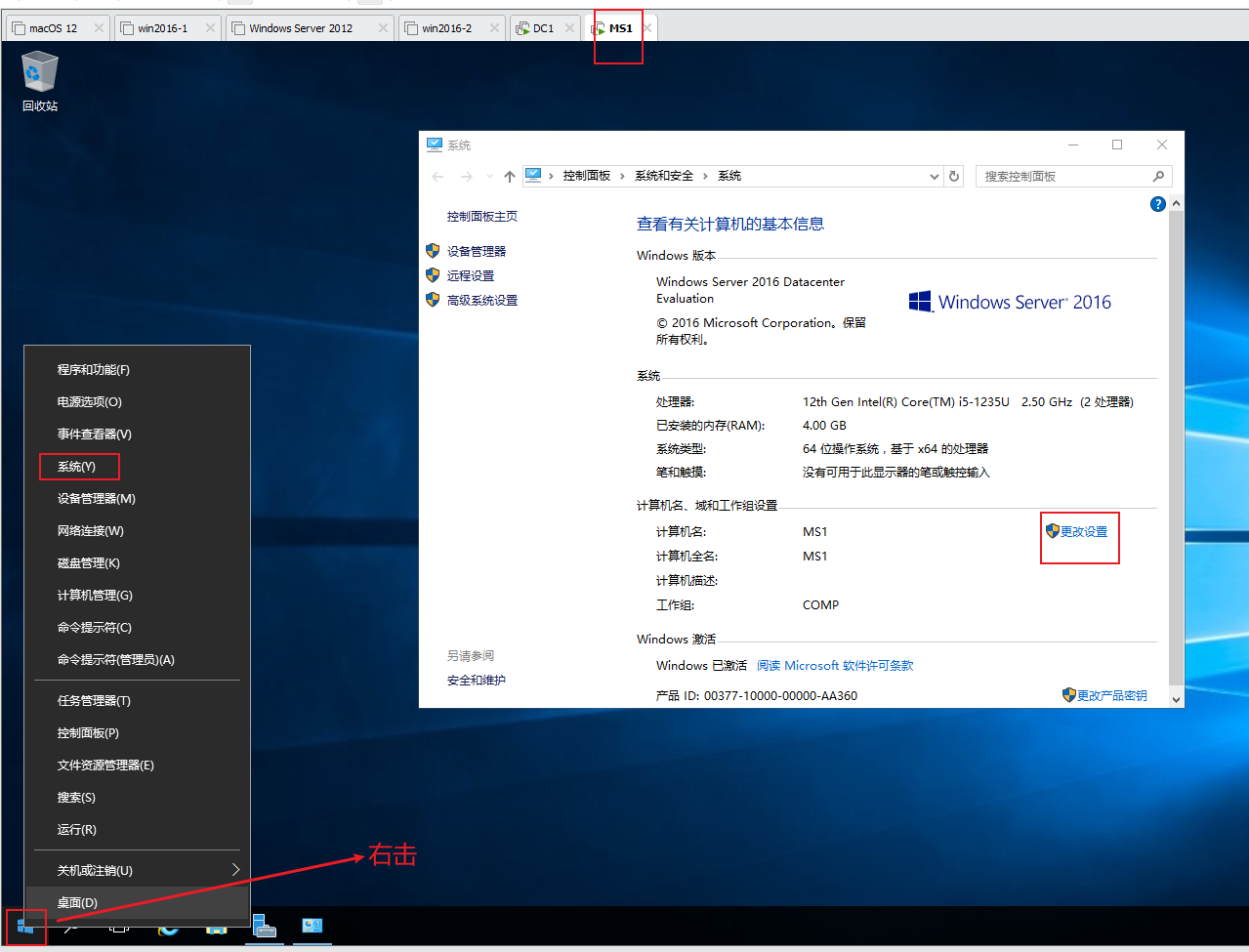

克隆 原先的2016系统为MS1

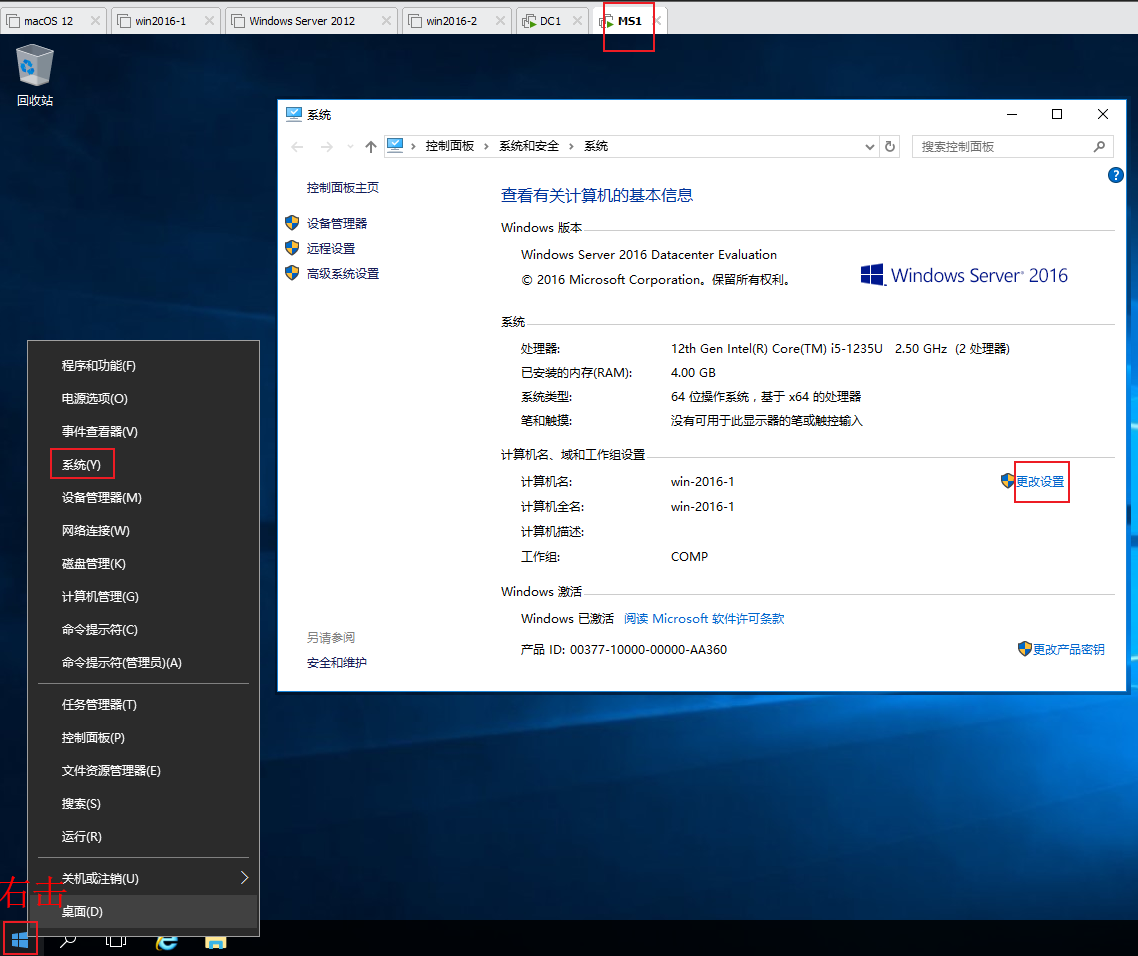

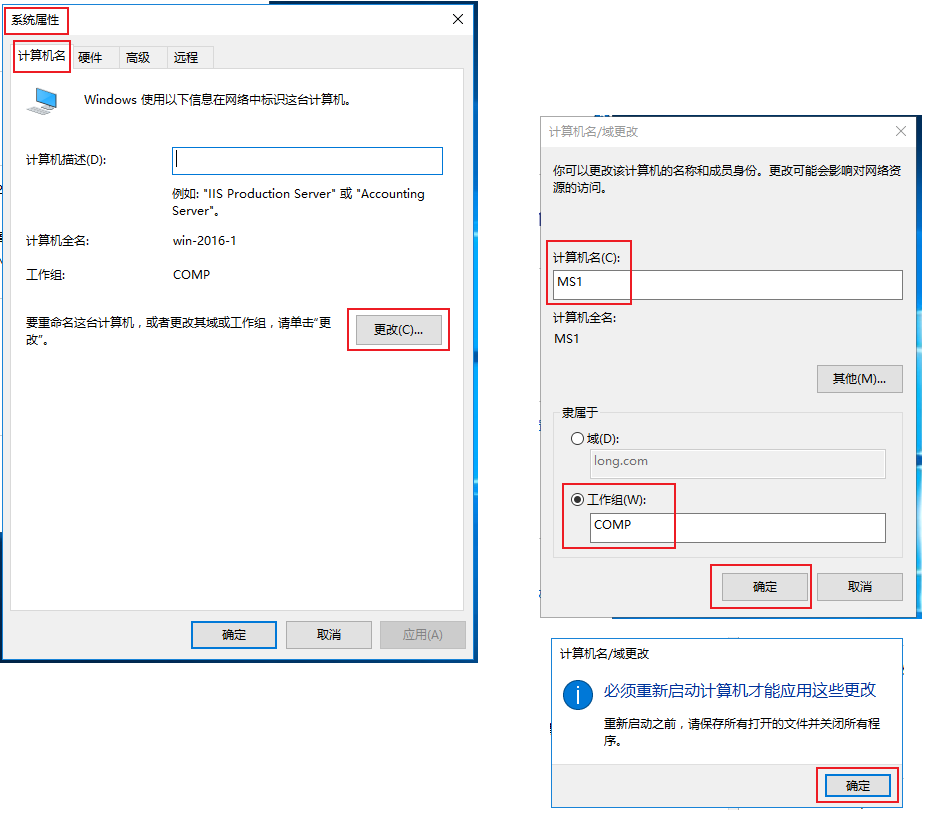

把克隆的虚拟机的MS1的计算机名称改为 MS1

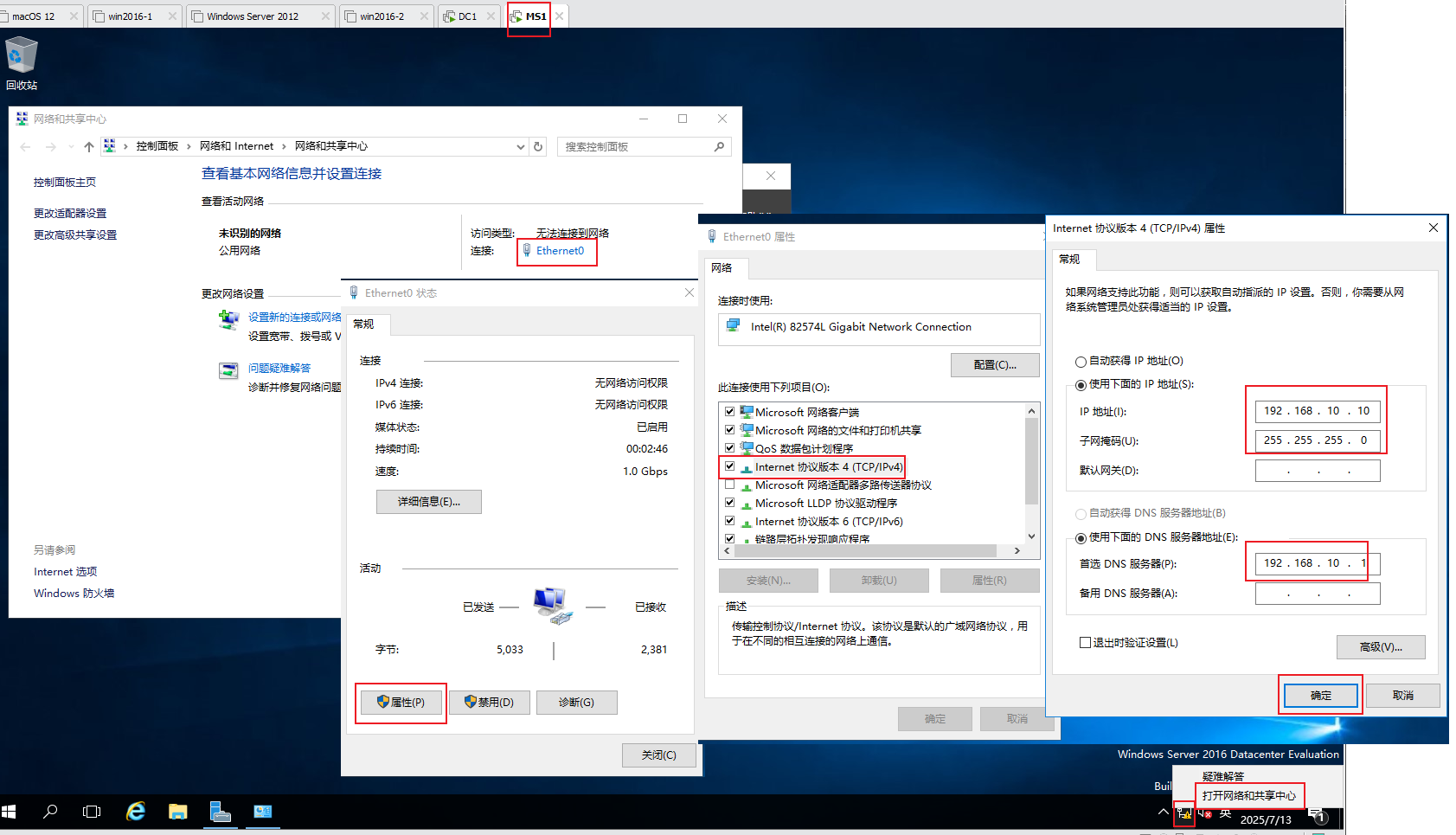

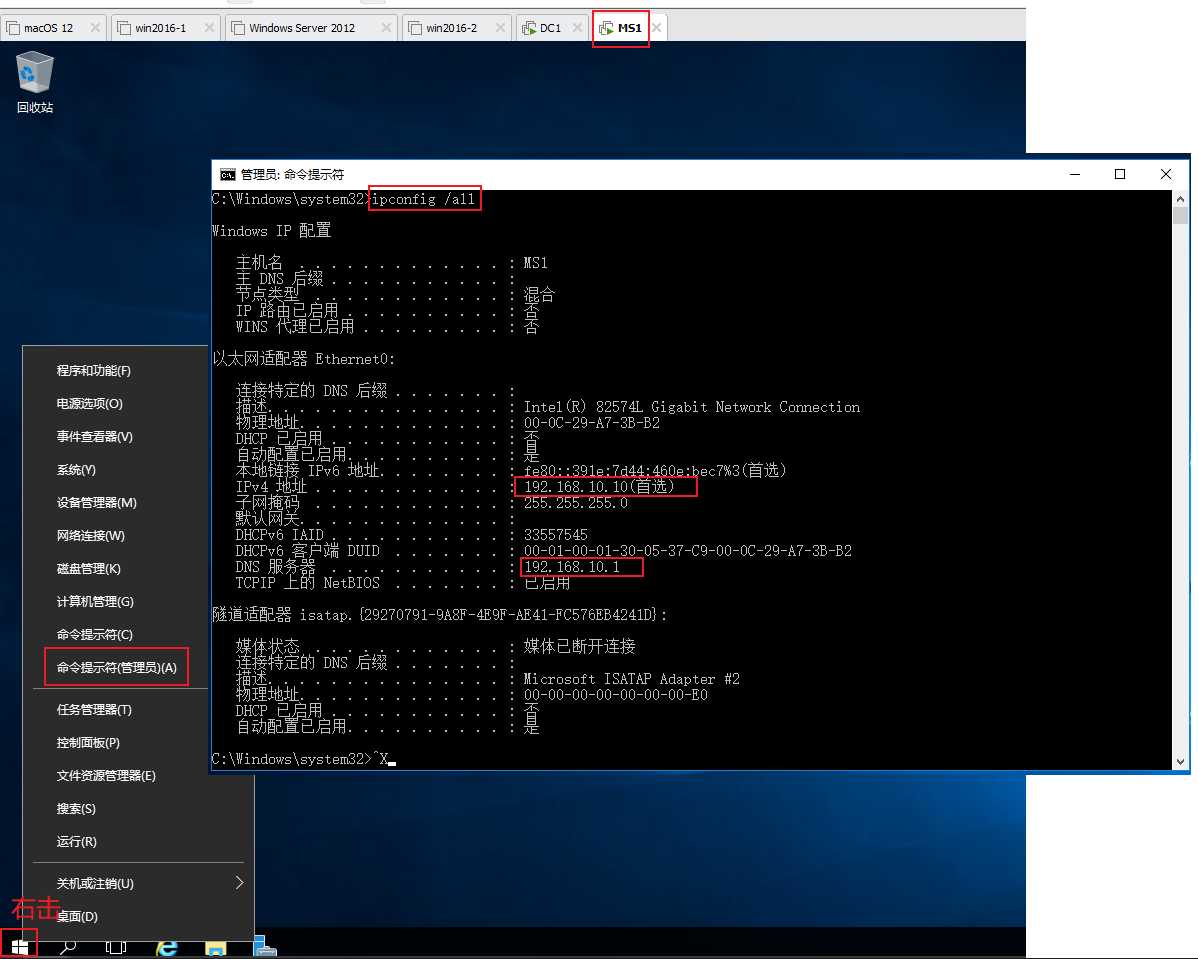

#ipconfig /all

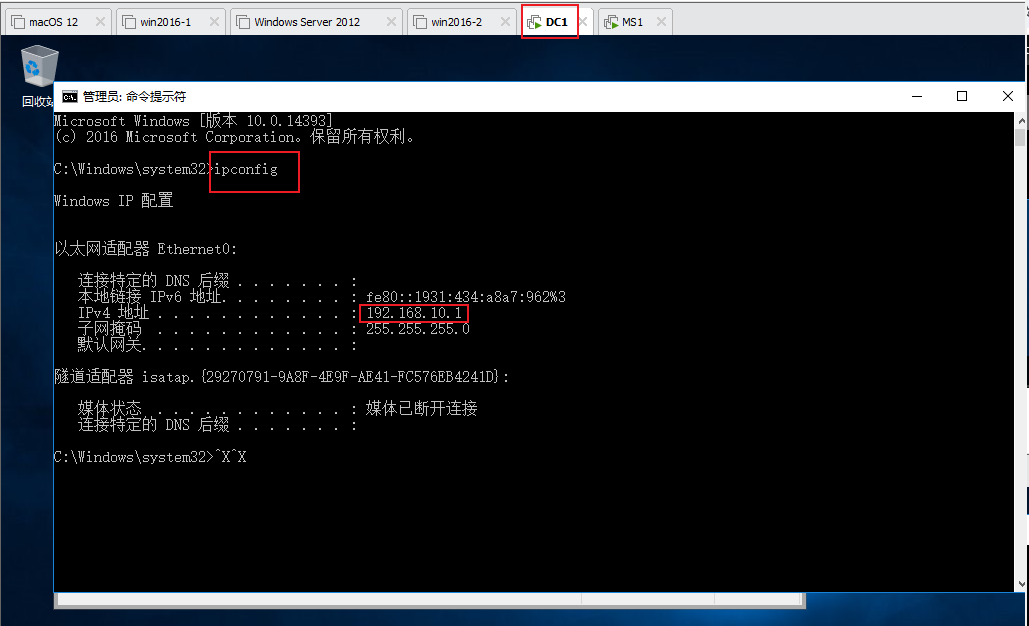

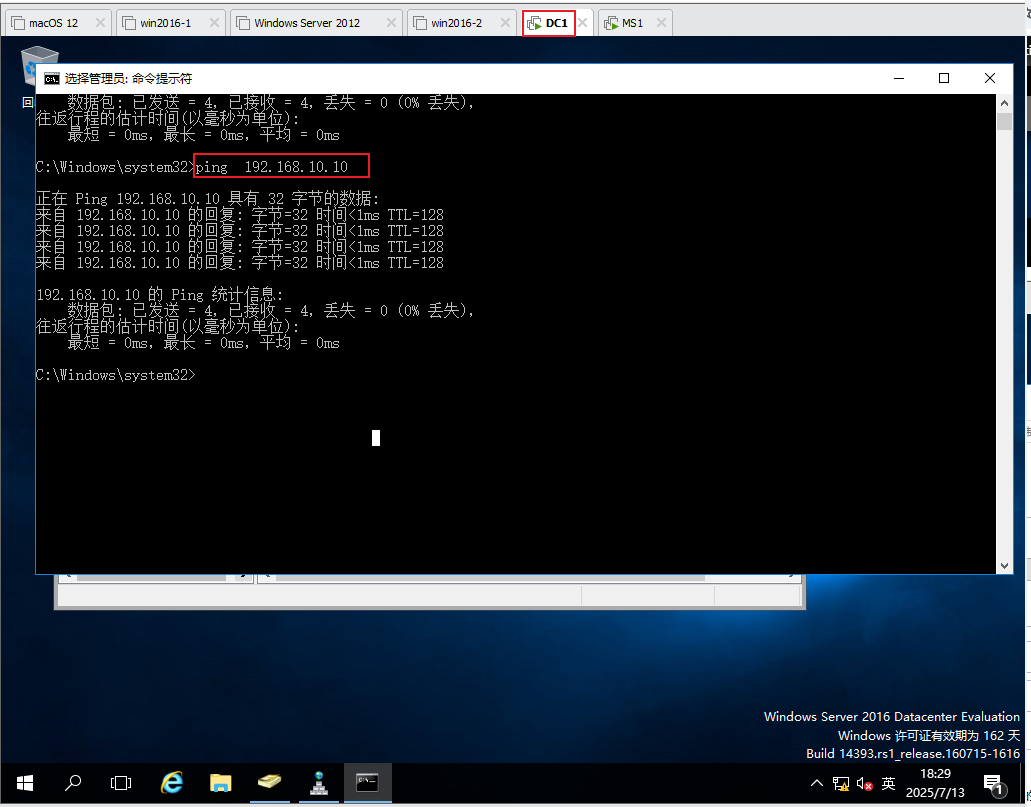

DC1 上

DC1 ping 不通 MS1 192.168.10.10

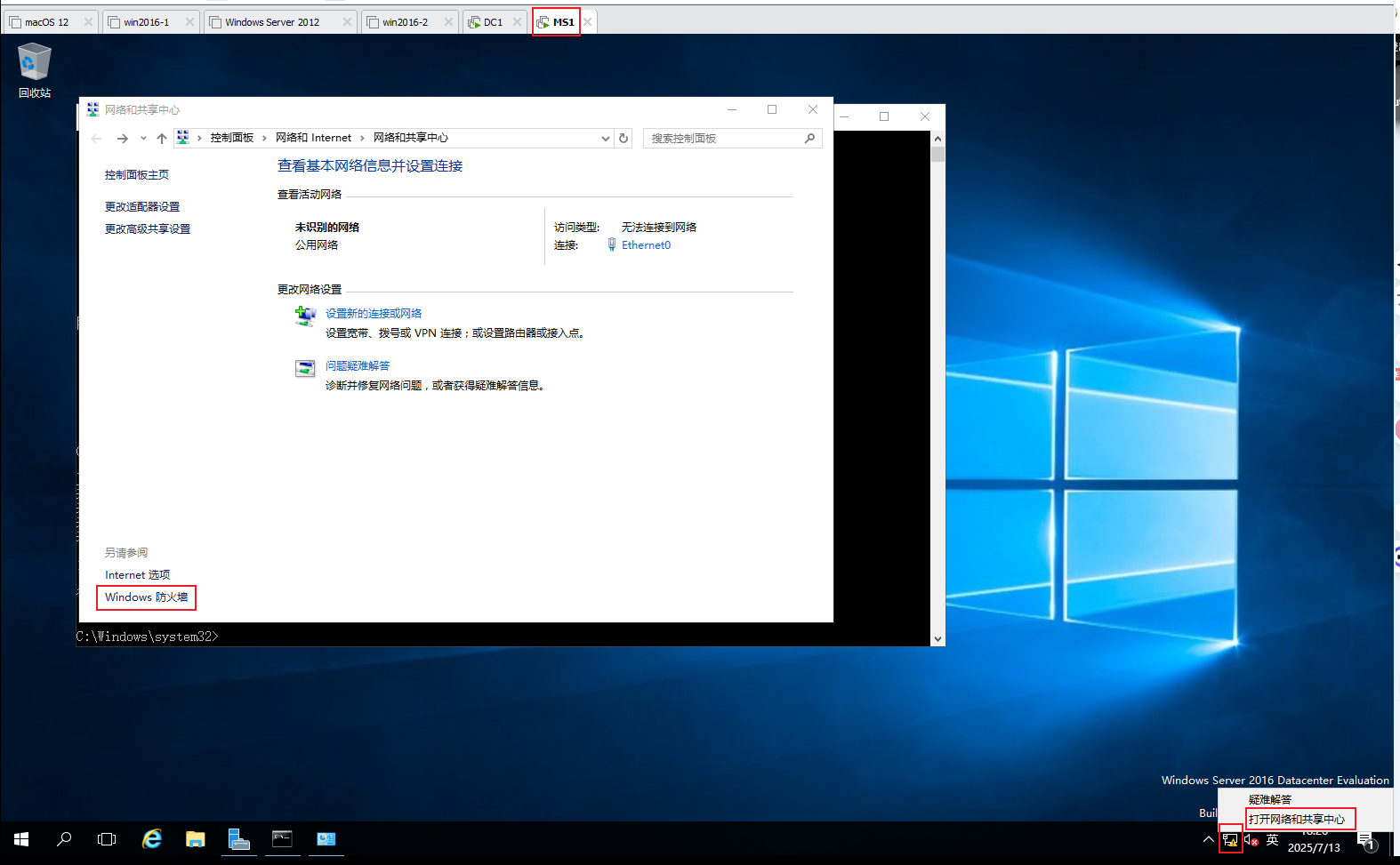

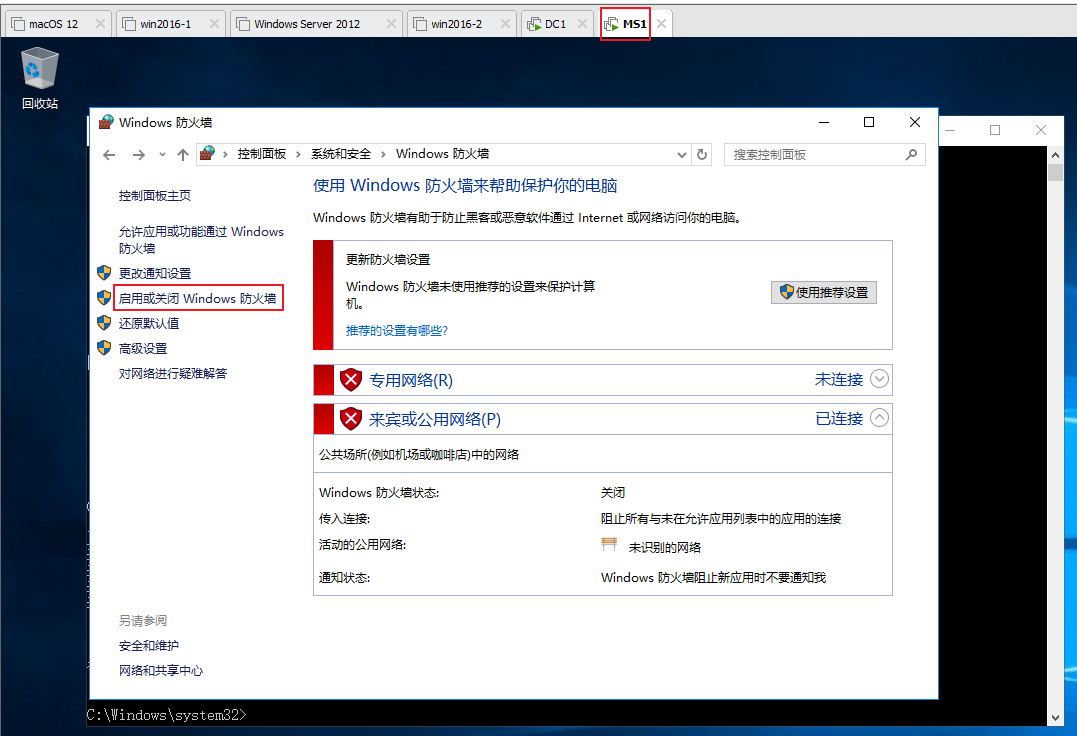

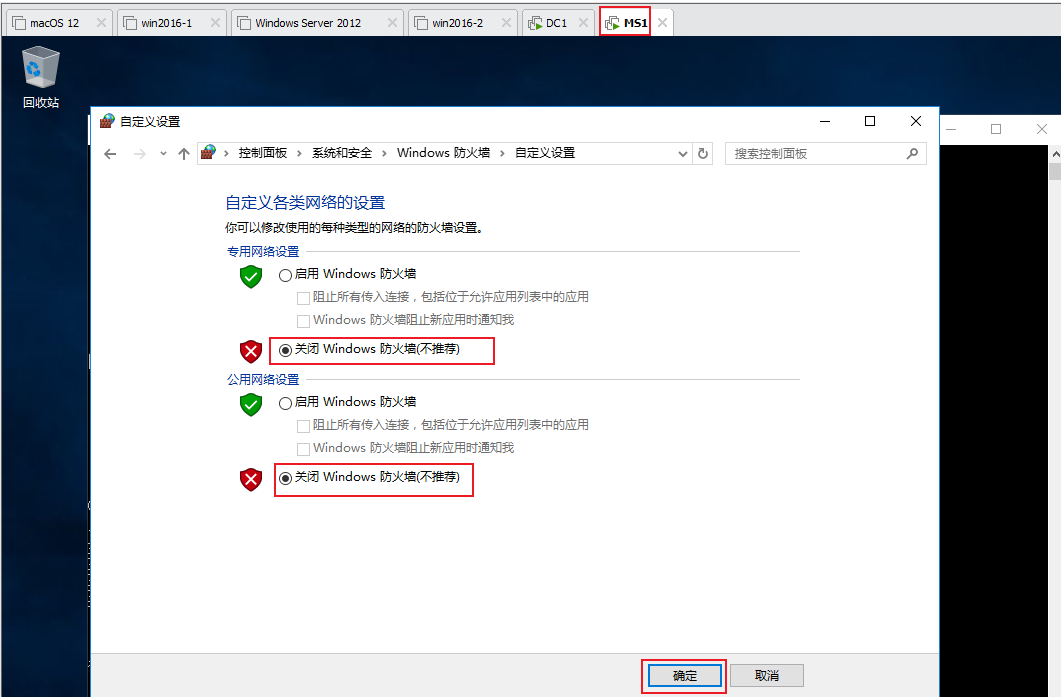

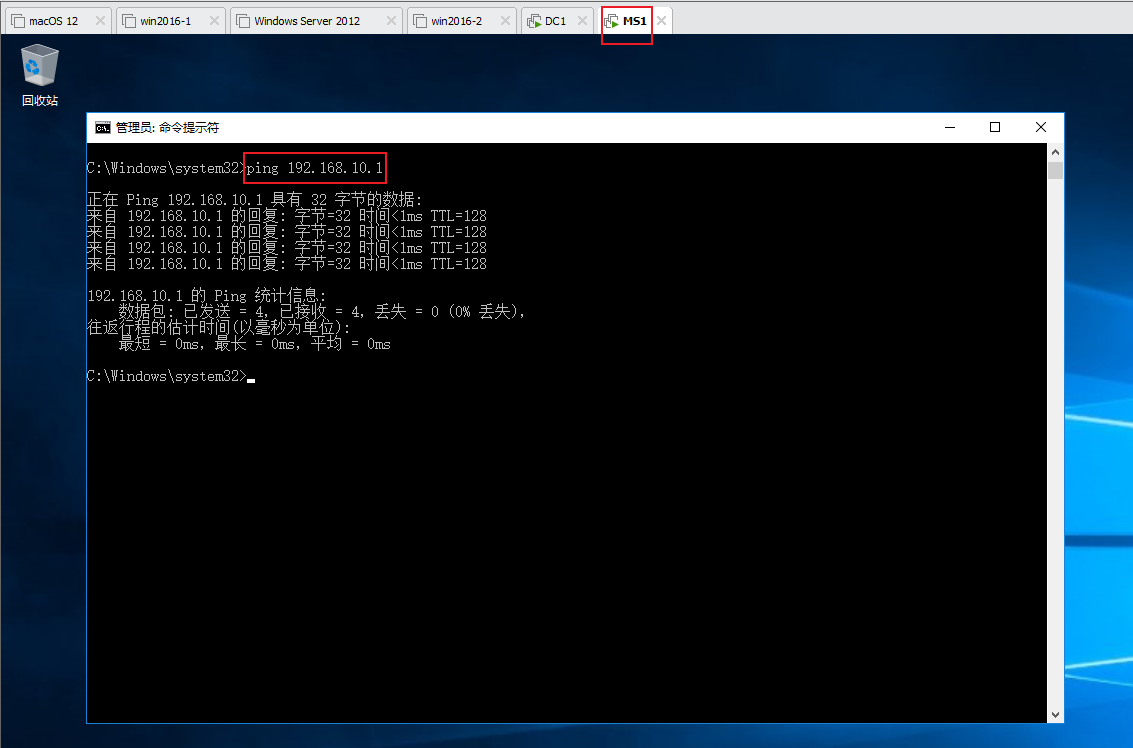

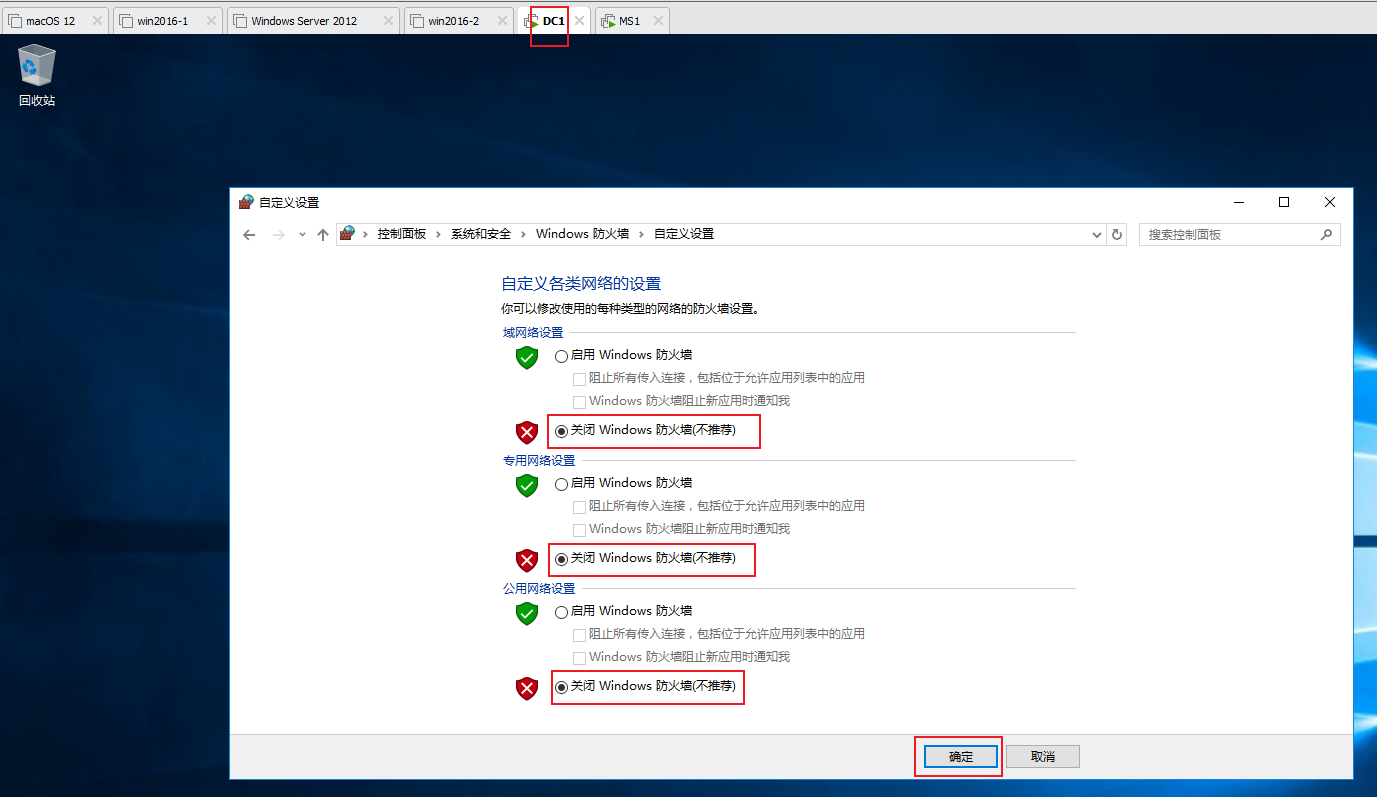

MS1 上 关闭防火墙

DC1 上可以 ping 通 MS1 192.168.10.10

MS1 上也可以 ping 通 Dc1 192.168.10.1

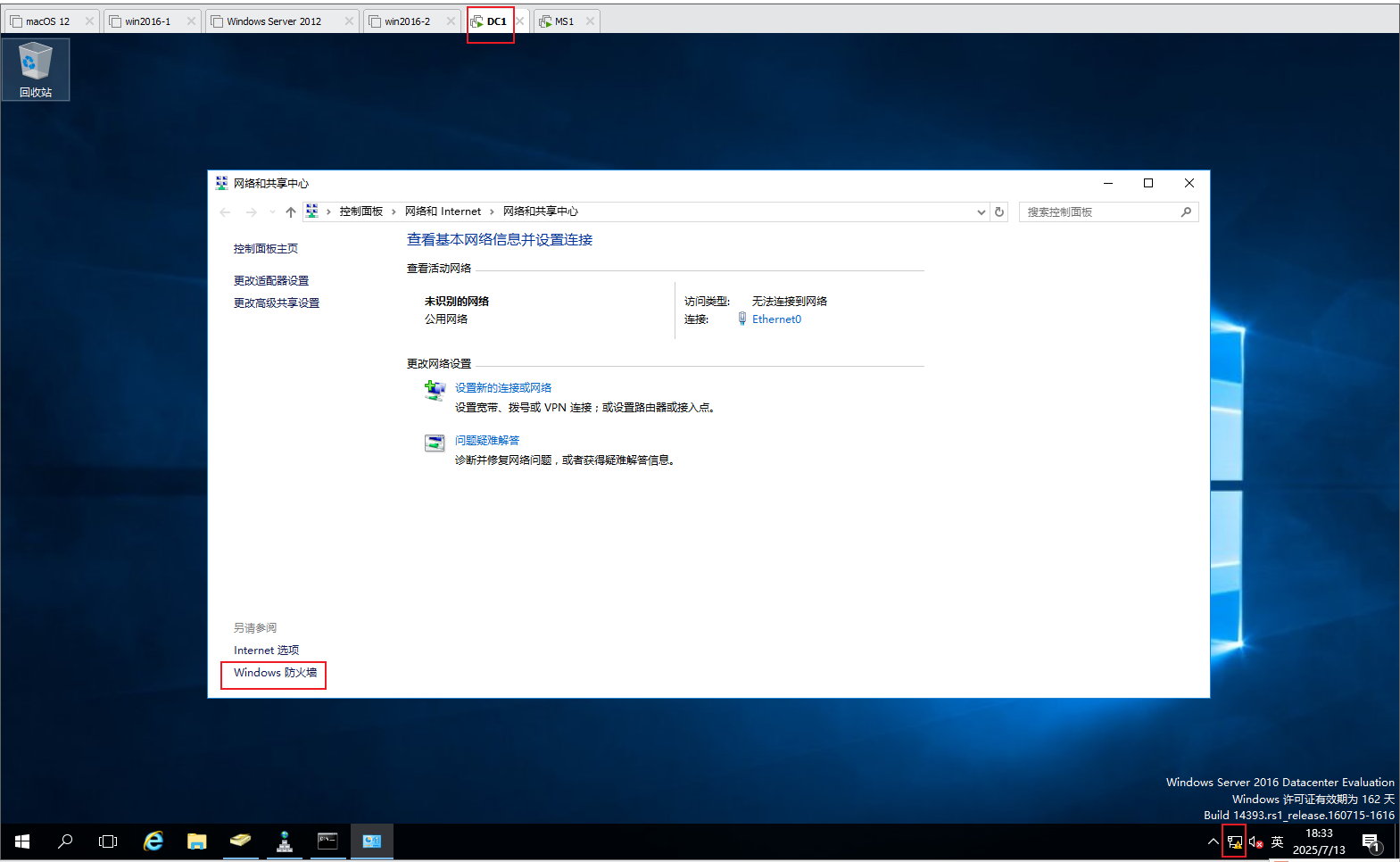

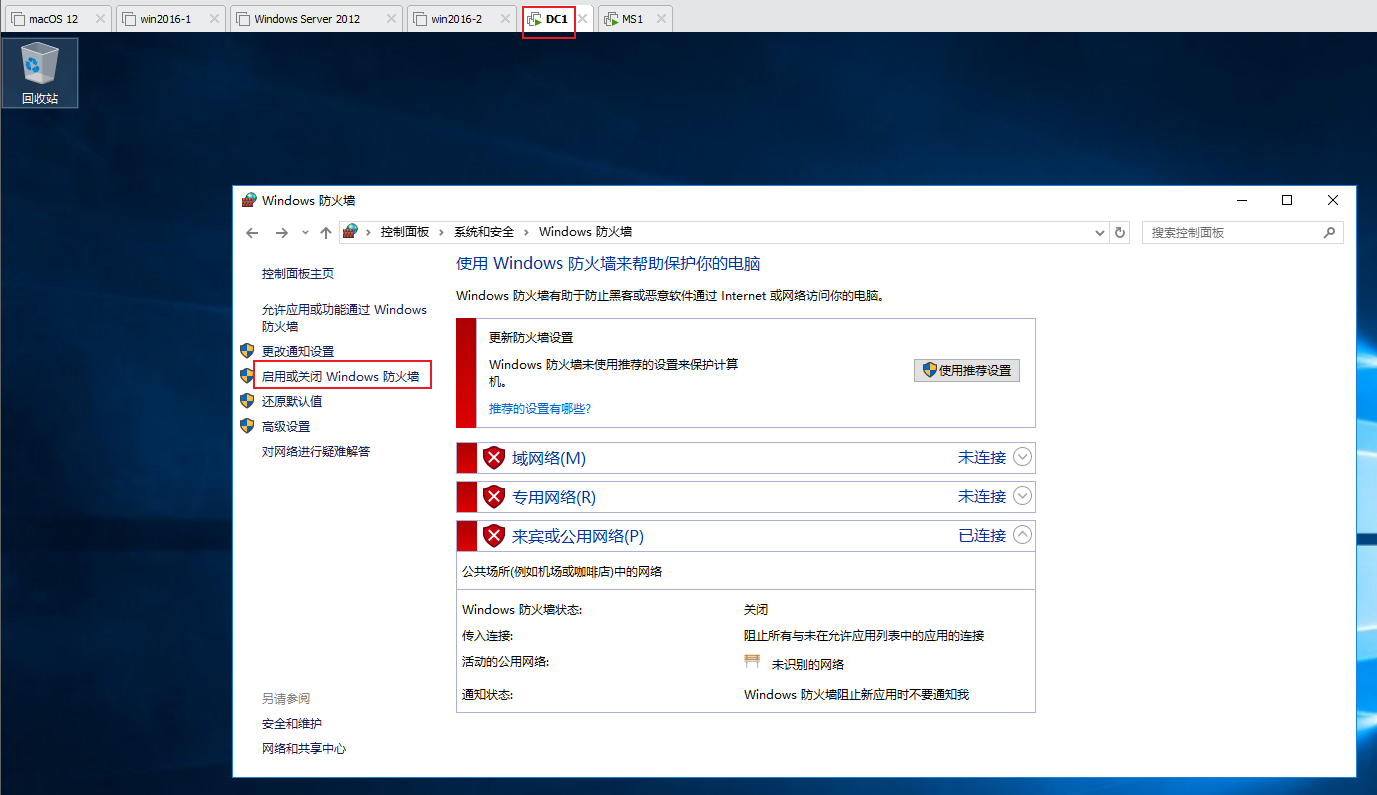

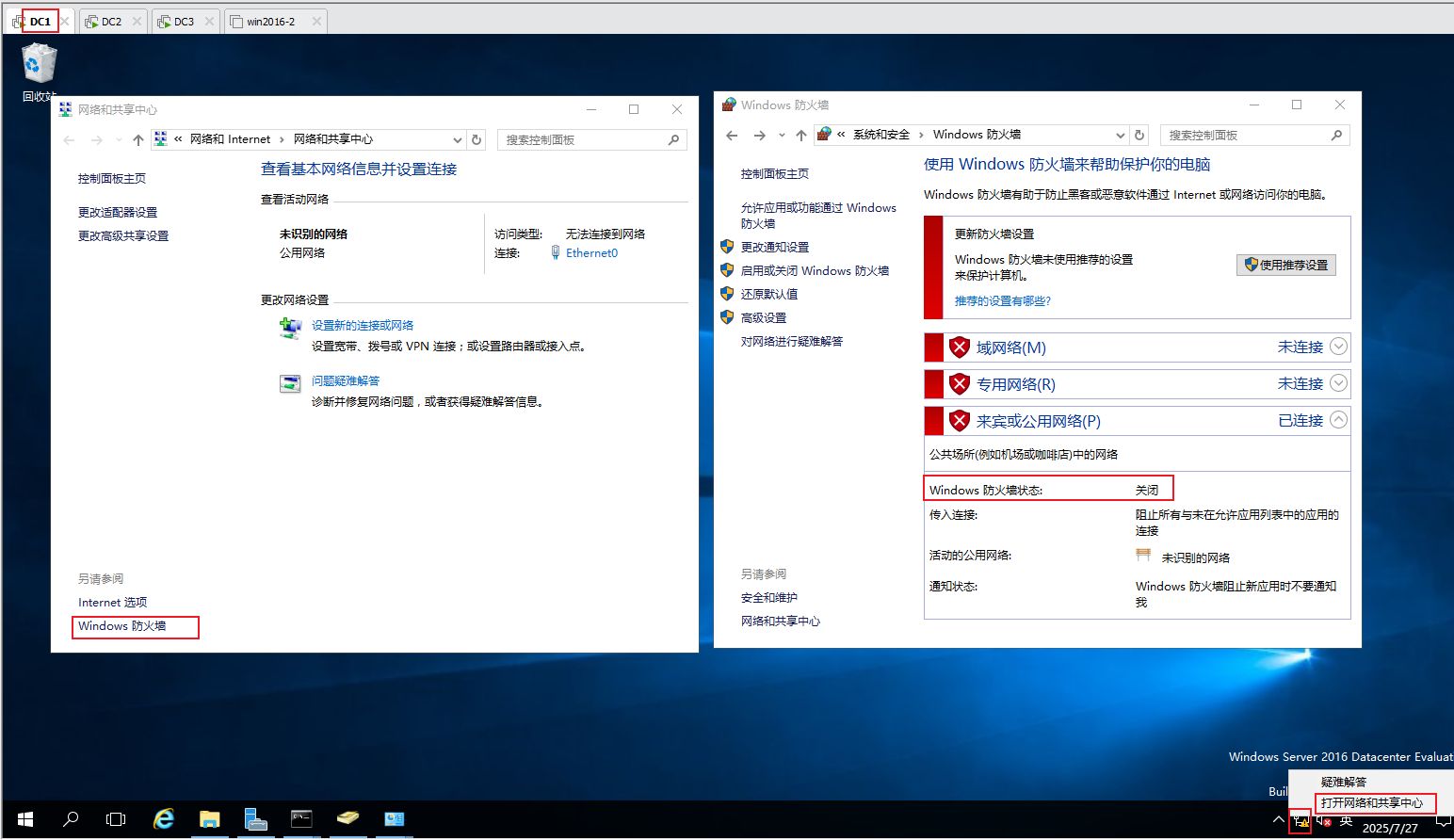

同样,为了防止网络意外,也把DC1 防火墙 全部关掉吧

让MS1 加入 long.com 这个域

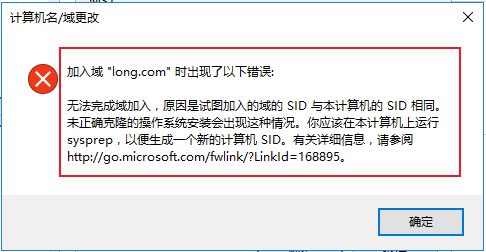

出现报错

加入域"long.com"时出现了以下错误:

无法完成域加入,原因是试图加入的域的SID与本计算机的SID相同。

未正确克隆的操作系统安装会出现这种情况。你应该在本计算机上运行

sysprep,以便生成-个新的计算机 SID。有关详细信息,请参阅

http://go.microsoft.com/fwlink/?Linkld=168895

处理方法 见 /node-admin/22707

处理完之后,,MS1 要重新设置计算机名称和设置ip地址和设置防火墙,见本网页上面的设置

重新设置完之后,然后再加域

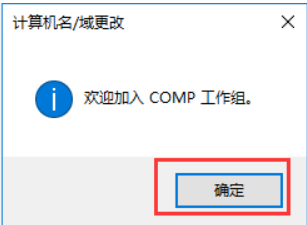

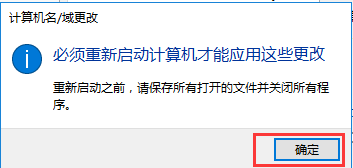

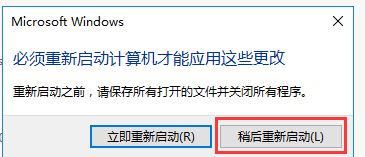

由下图,可以看到 MS1 已经加入了域

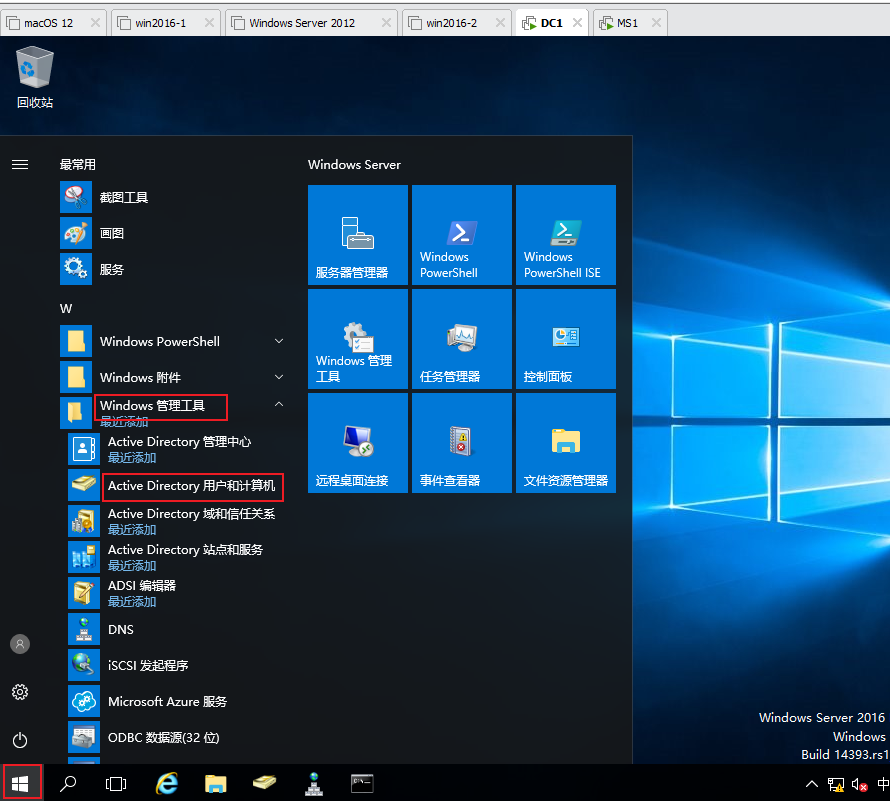

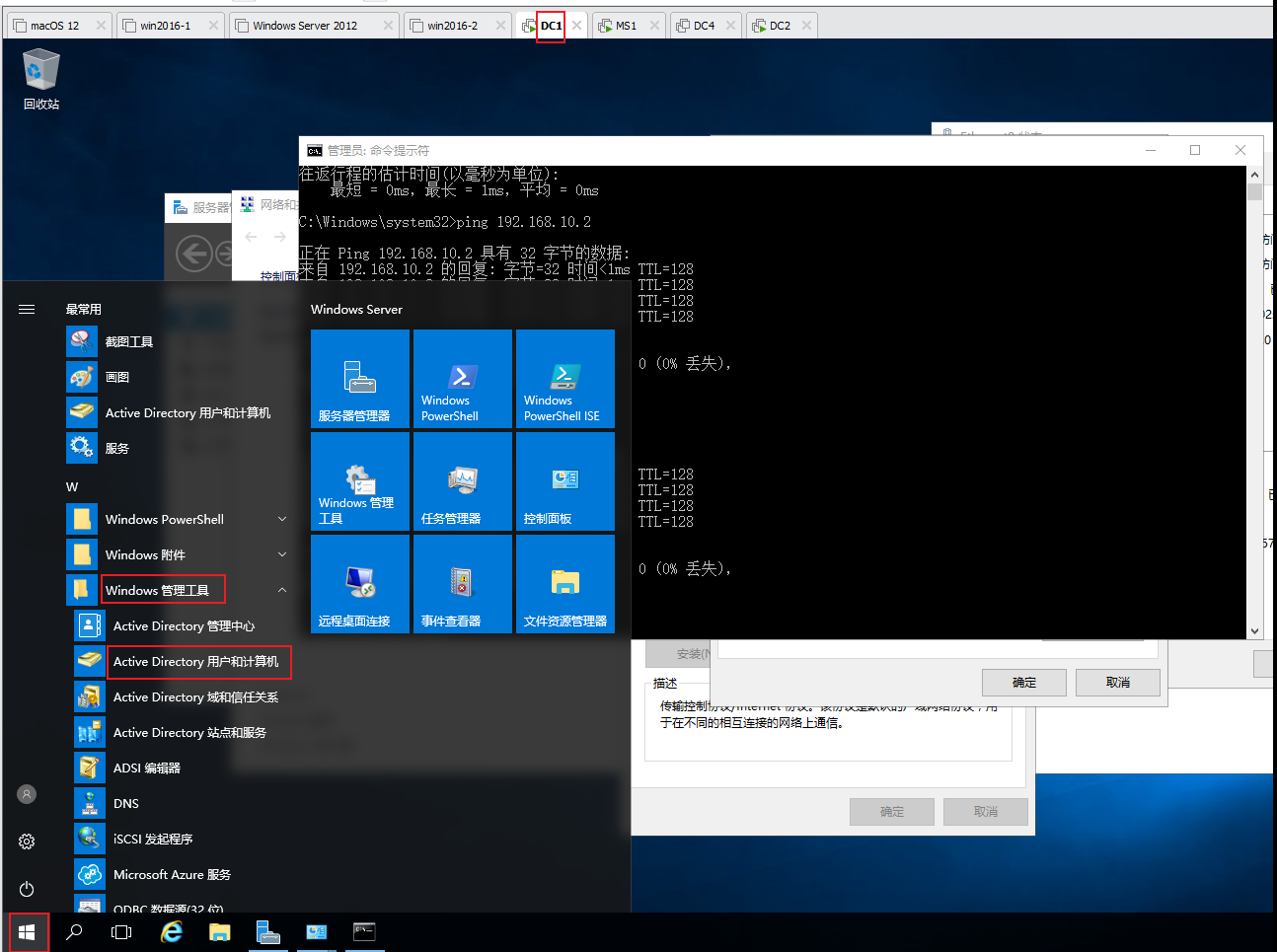

看看 DC1

将MS1加入long.com域

1)虚拟机间连通性检查

2)MS1加入long.com

3)验证MS1升级情况

P12

3-4 将MS1加入long.com域(并验证)

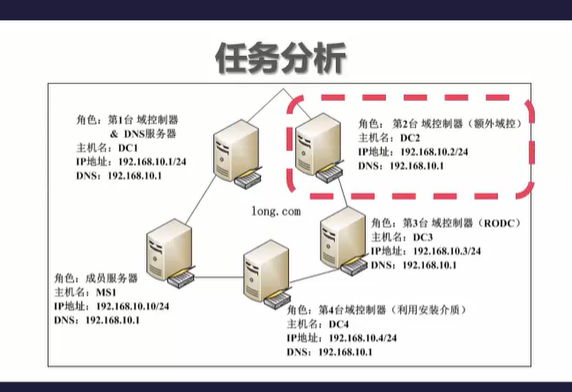

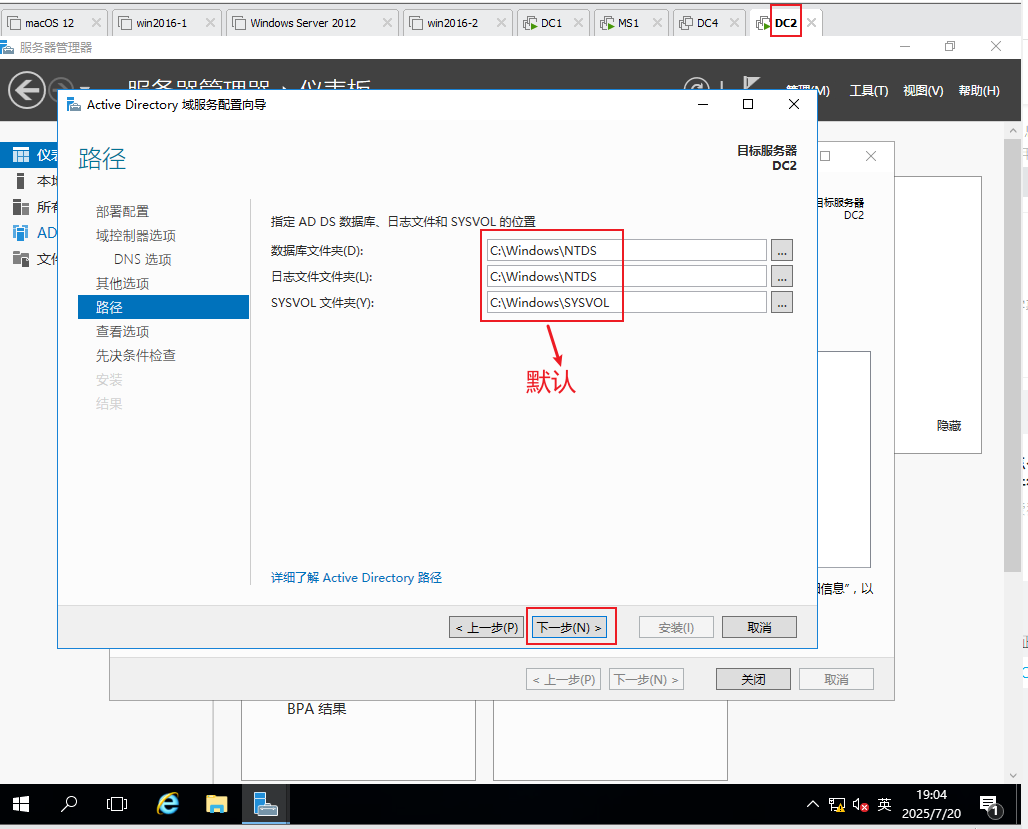

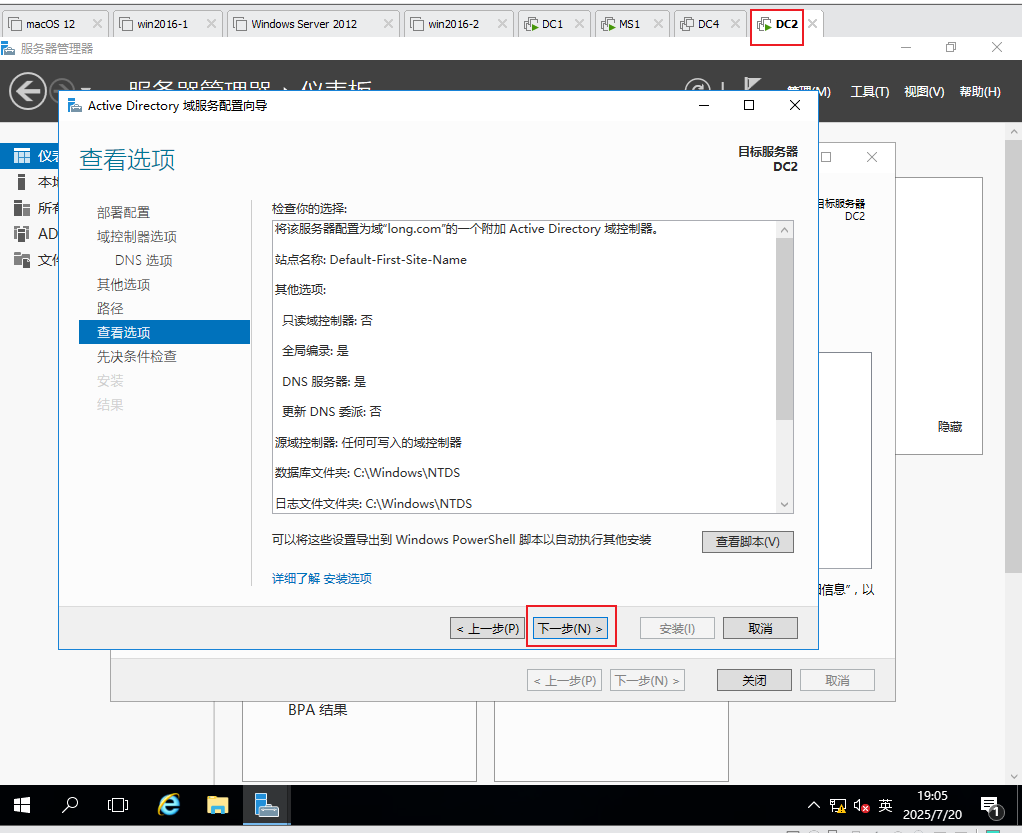

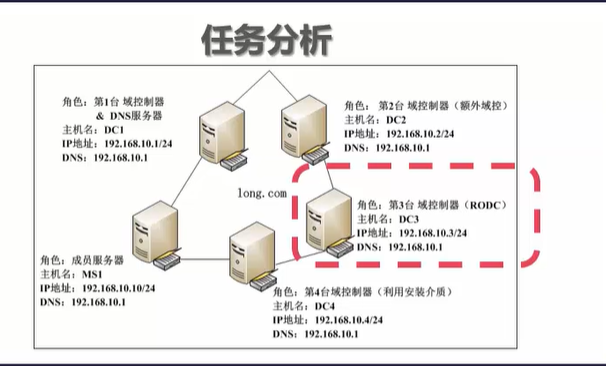

安装额外DC (利用网络直接复制)

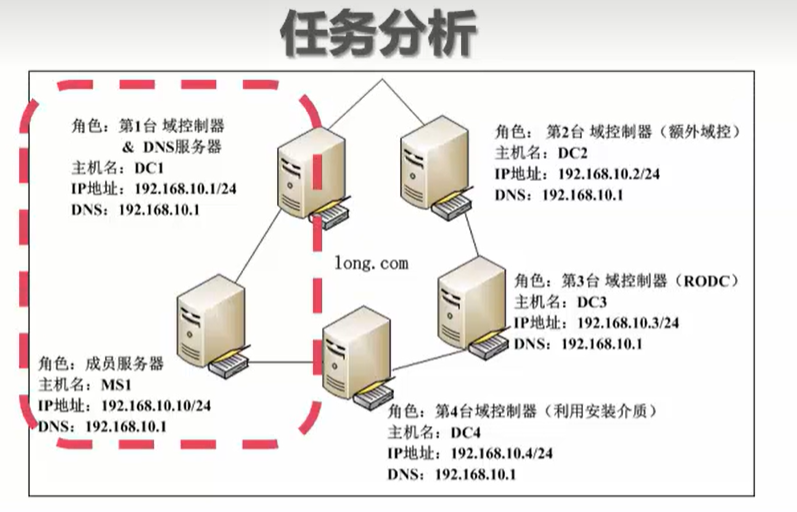

1)任务分析

2)网络直接复制安装DC

3)验证安装结果

一个域内有多台域控制器的优势:

1)改善用户的登录效率

2)容错功能

在安装域服务之前,要注意配置的几个东西

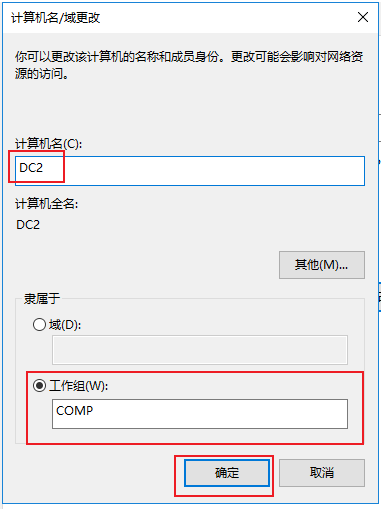

1) 计算机名

2) ip地址 防火墙有没有关闭,是否能ping通

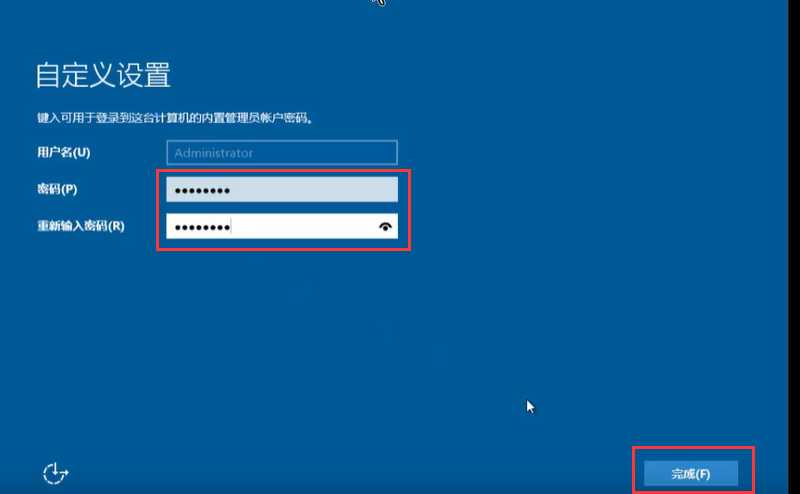

3) 管理员密码符合14位,四种(大写,小写,数据,特殊字符)当中的三种,且不能为空

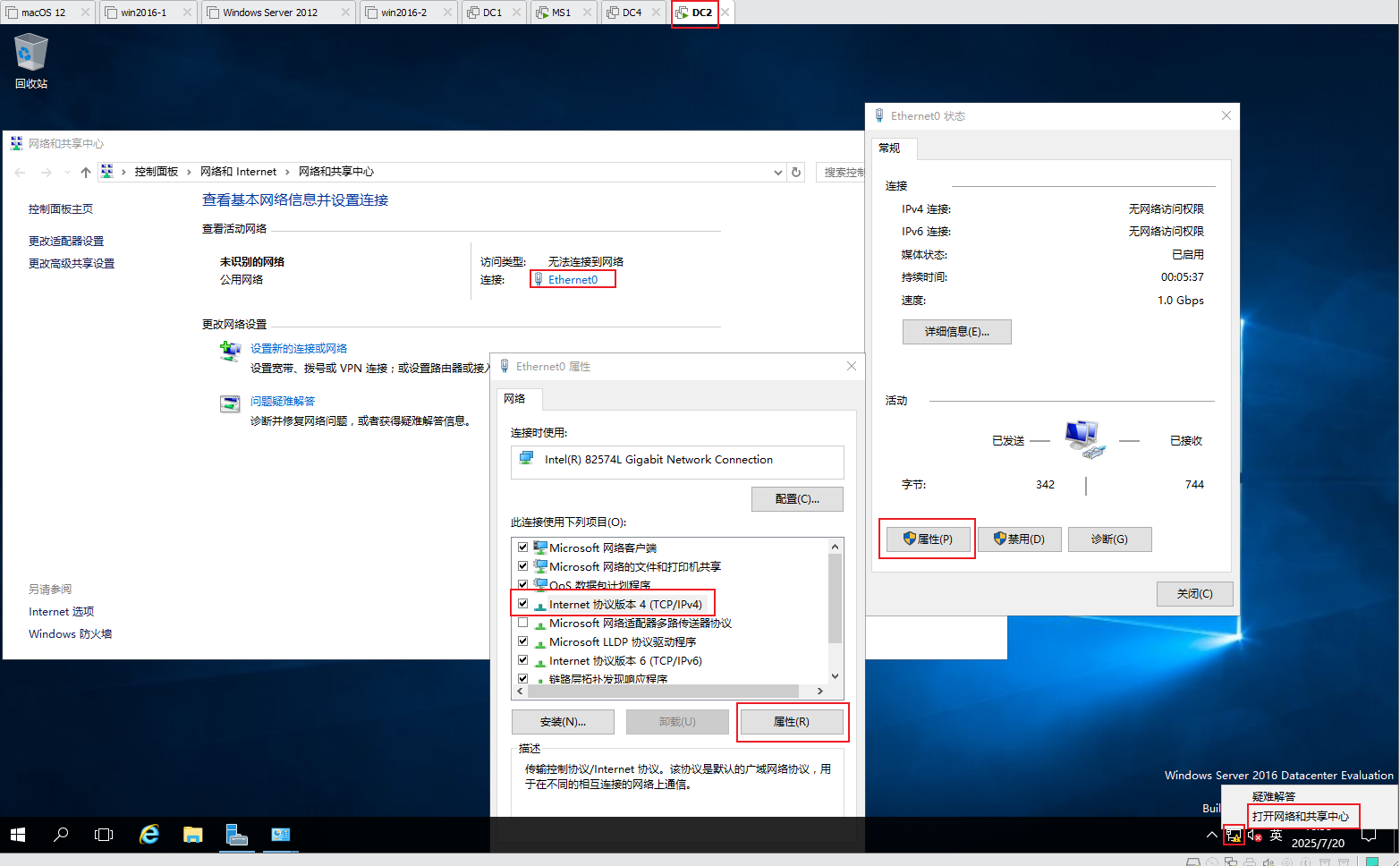

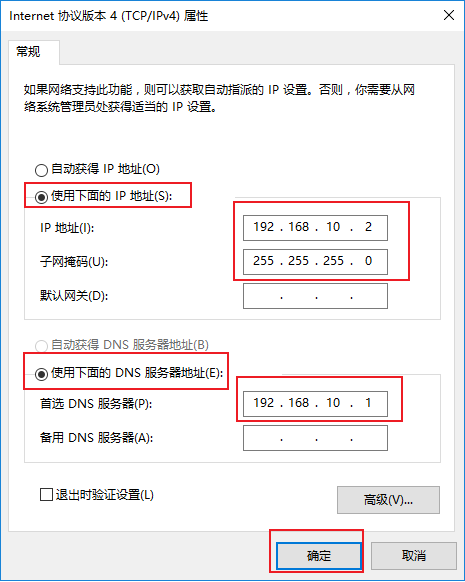

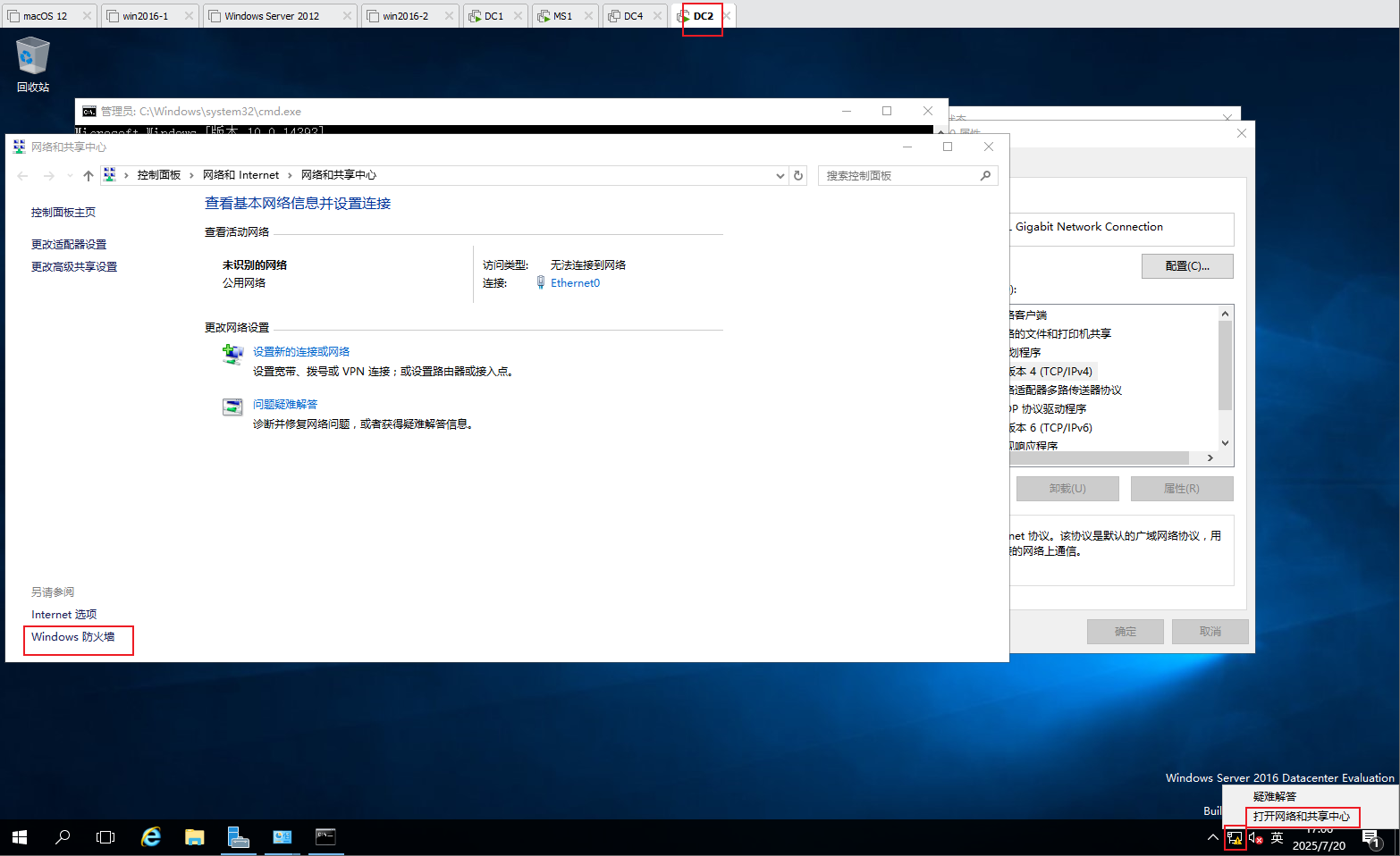

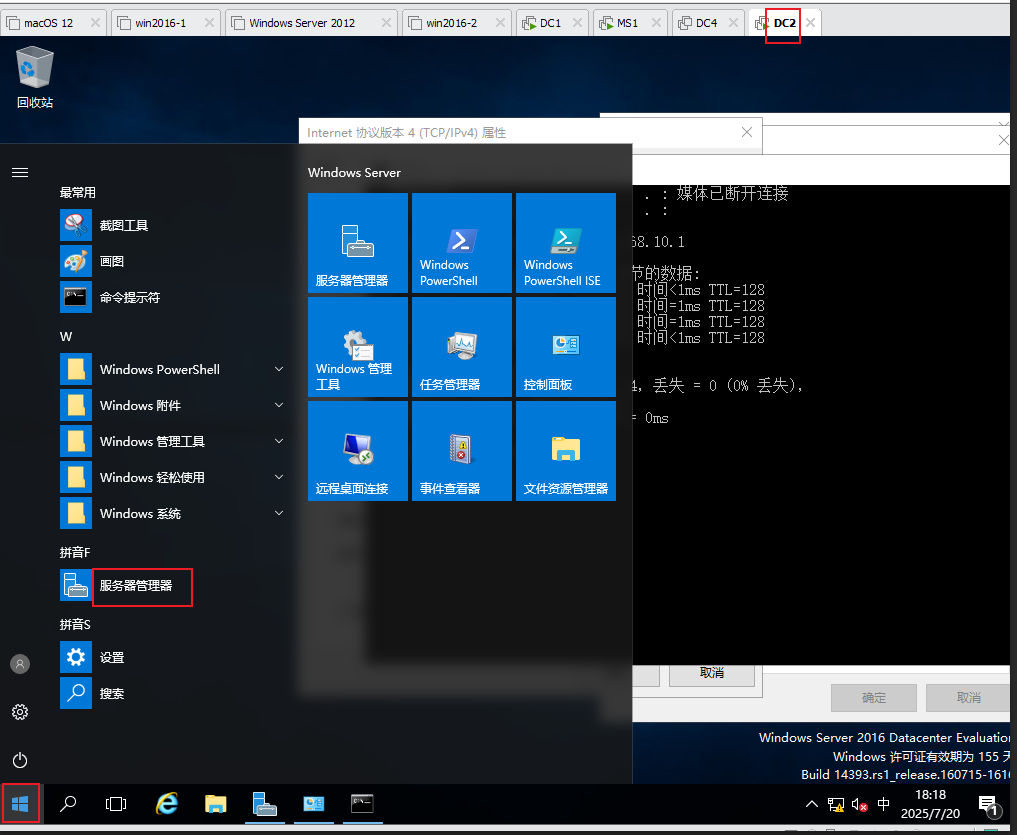

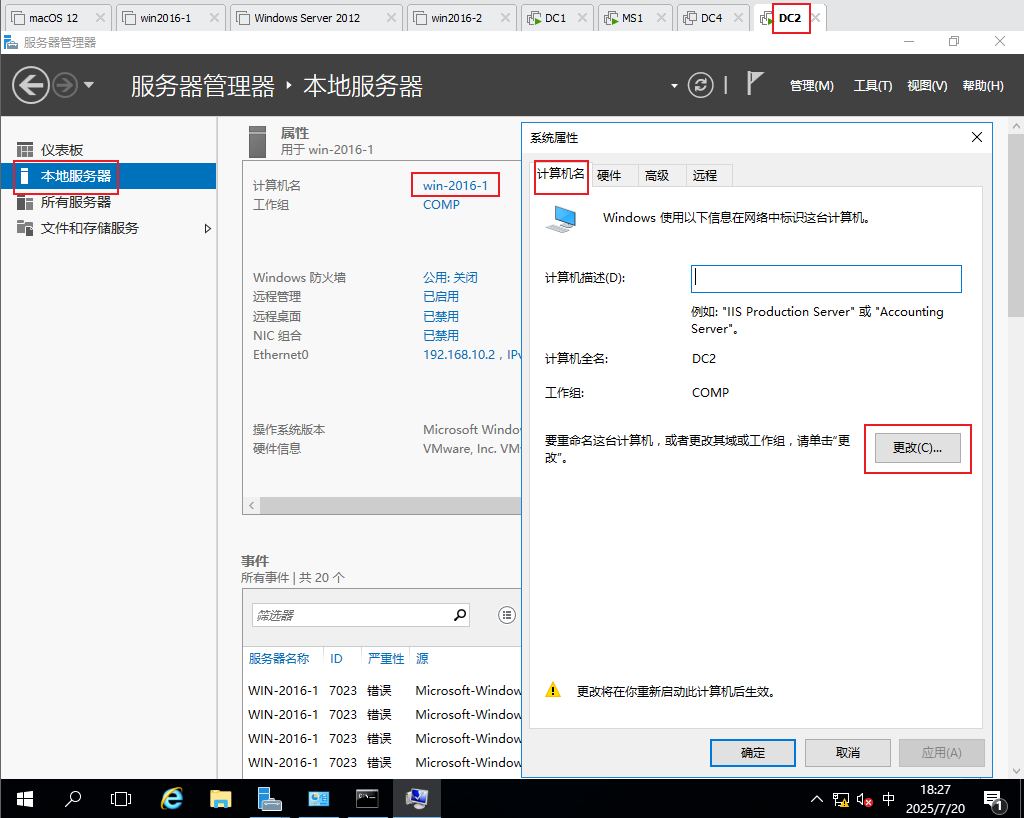

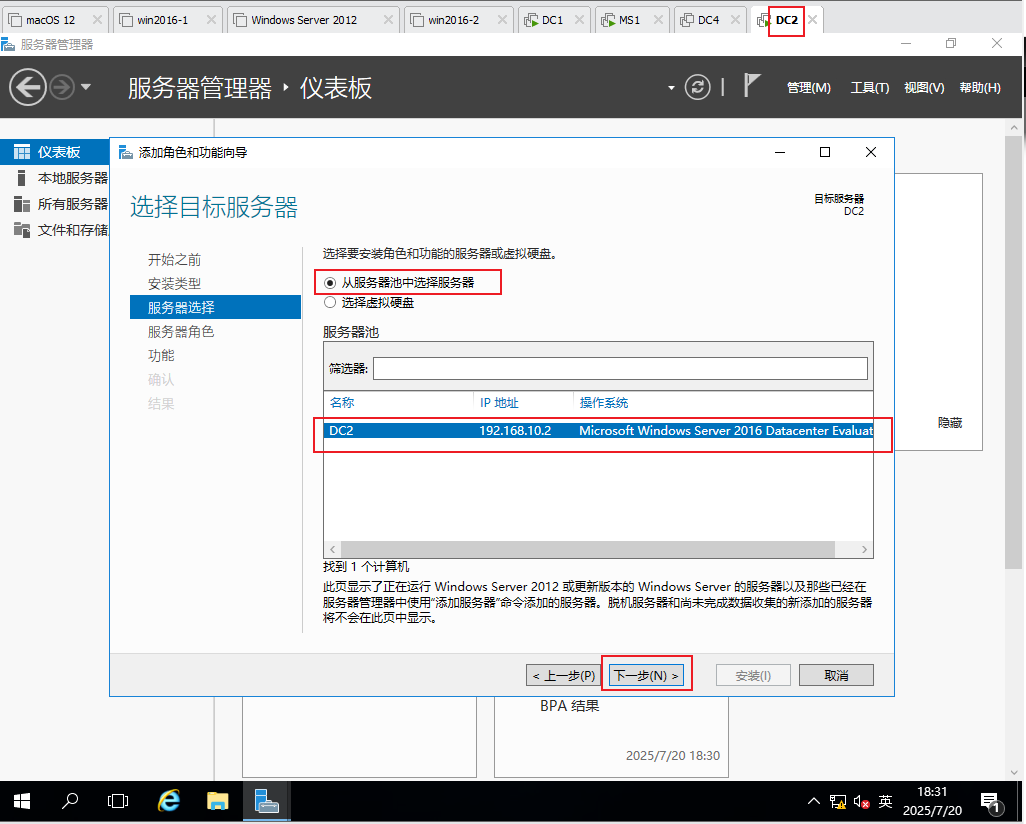

把 DC1 克隆一个为 DC2

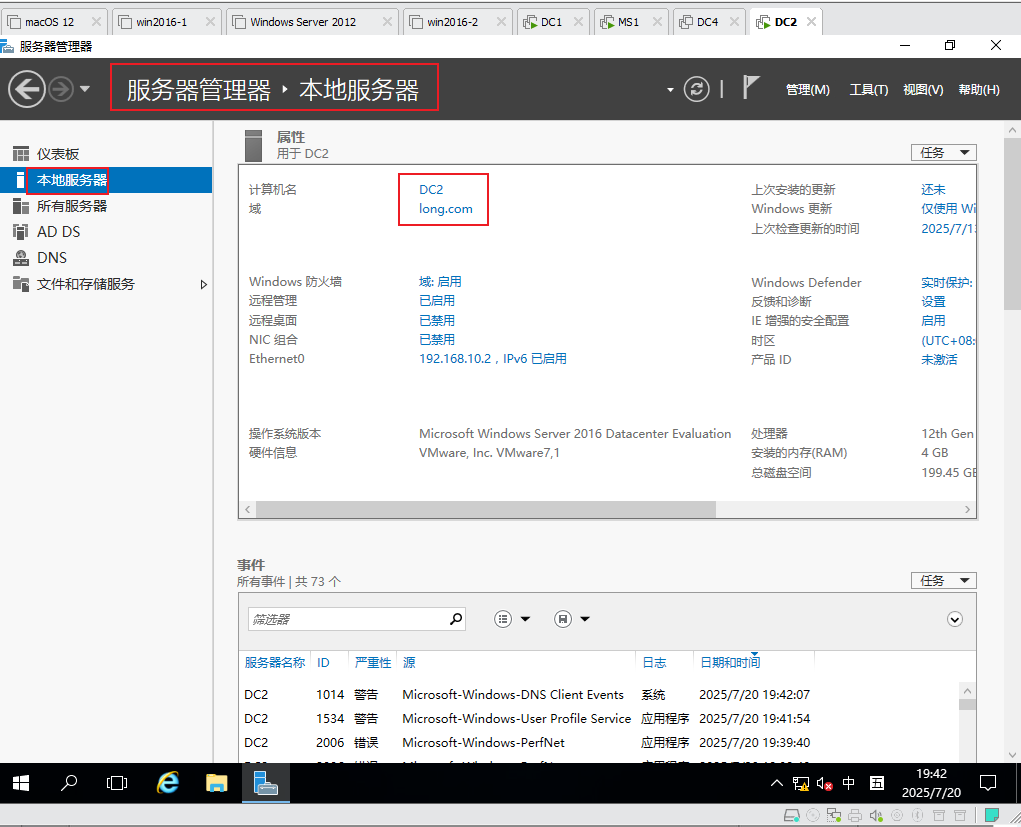

DC2 的ip

DC1 的ip

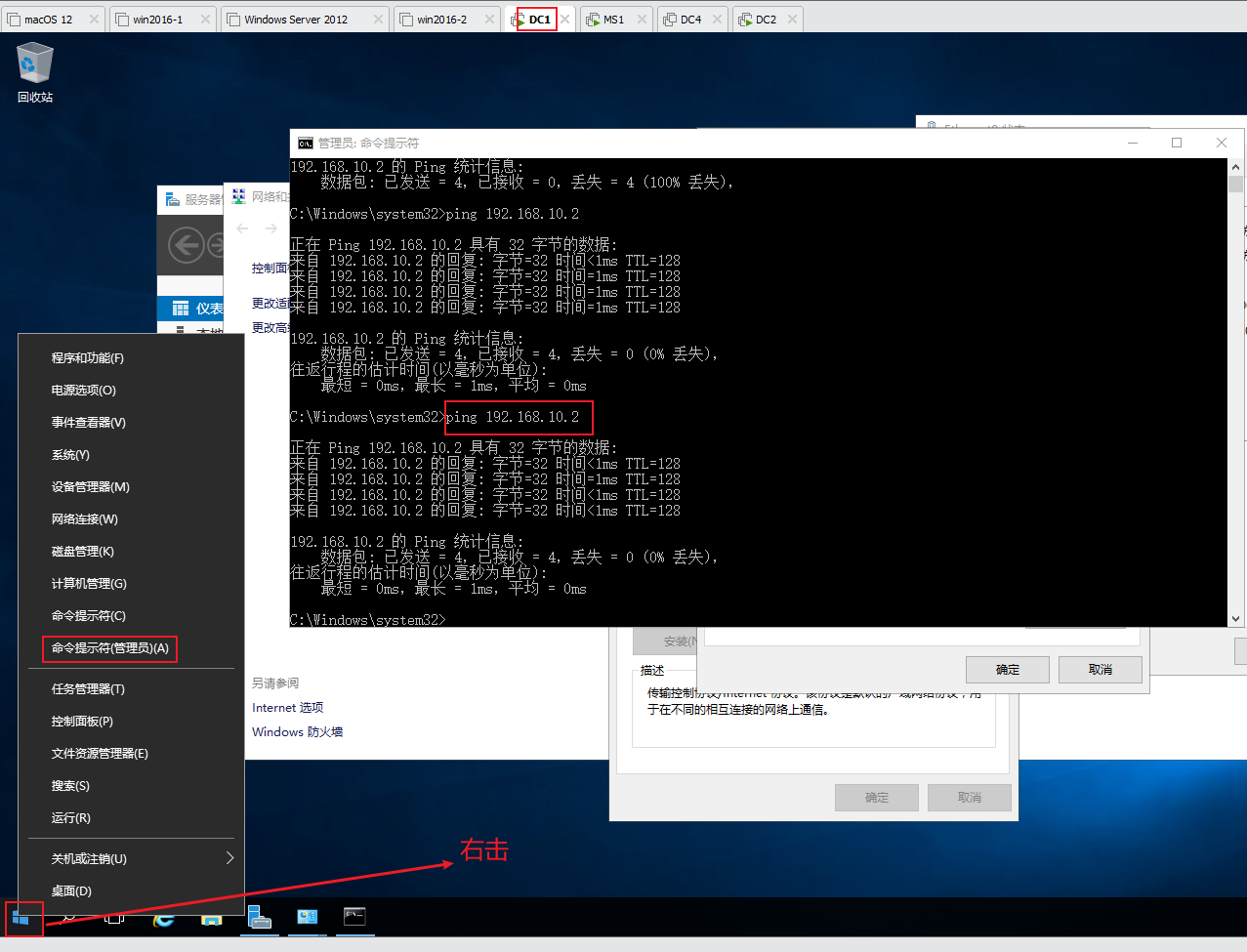

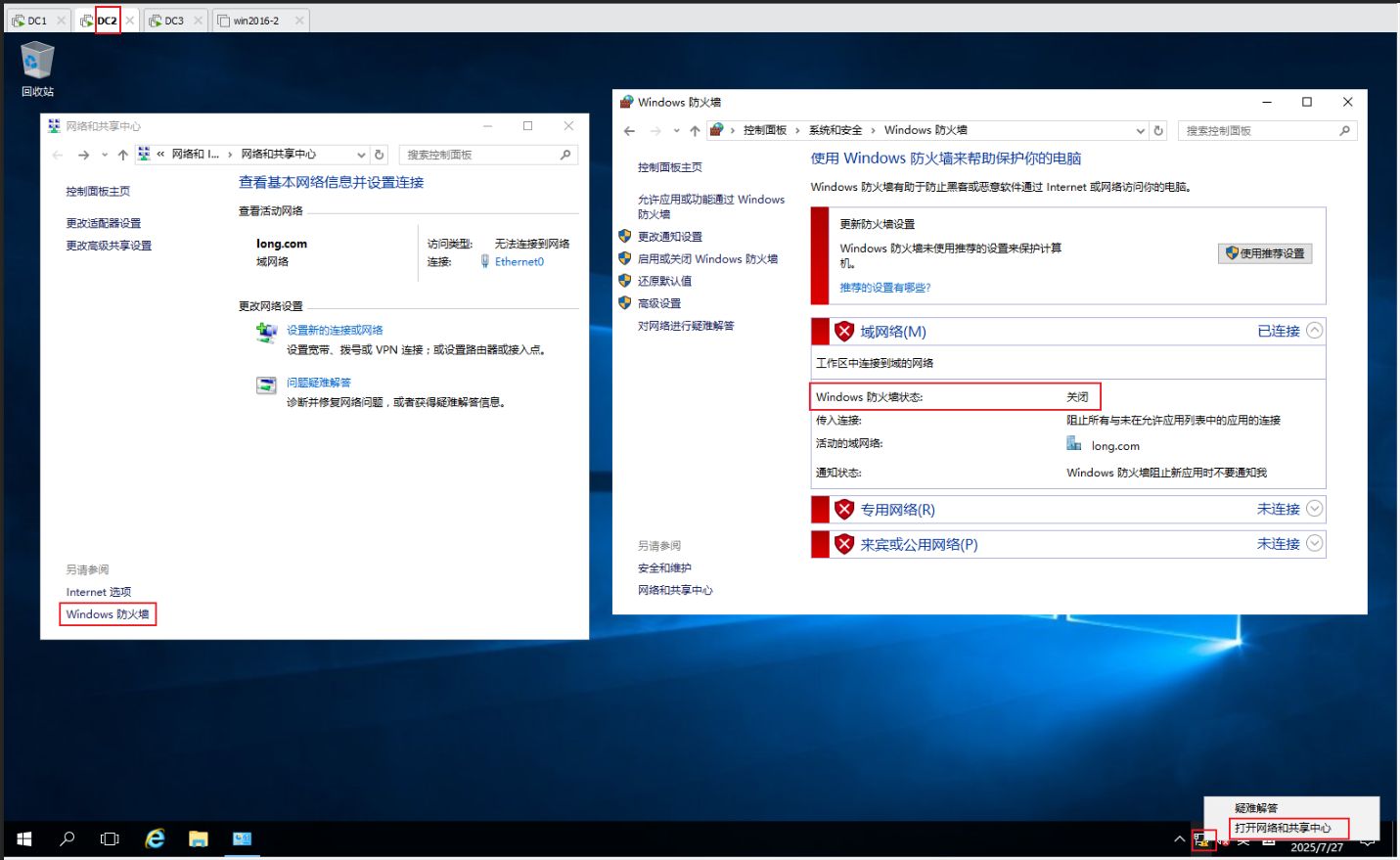

DC1 可以ping 通 DC2

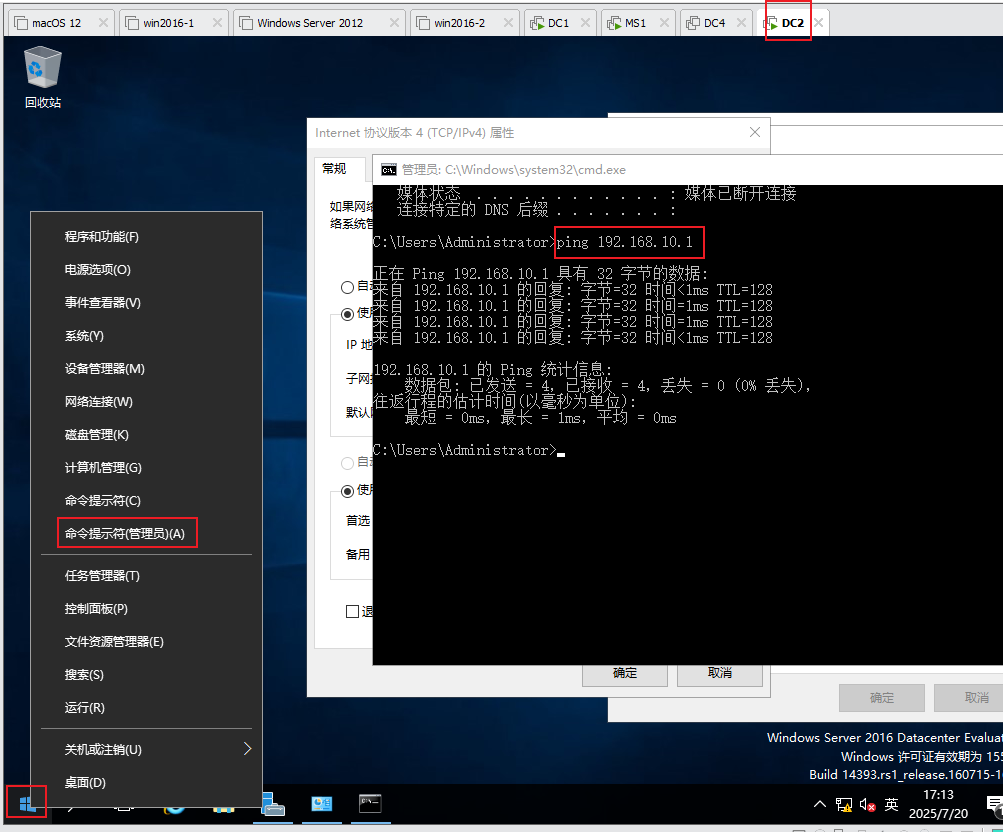

DC2 也可以ping 通 DC1

DC2 也可以ping 通 DC1

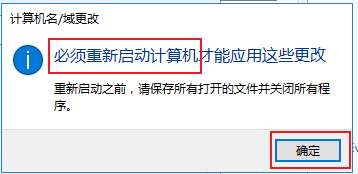

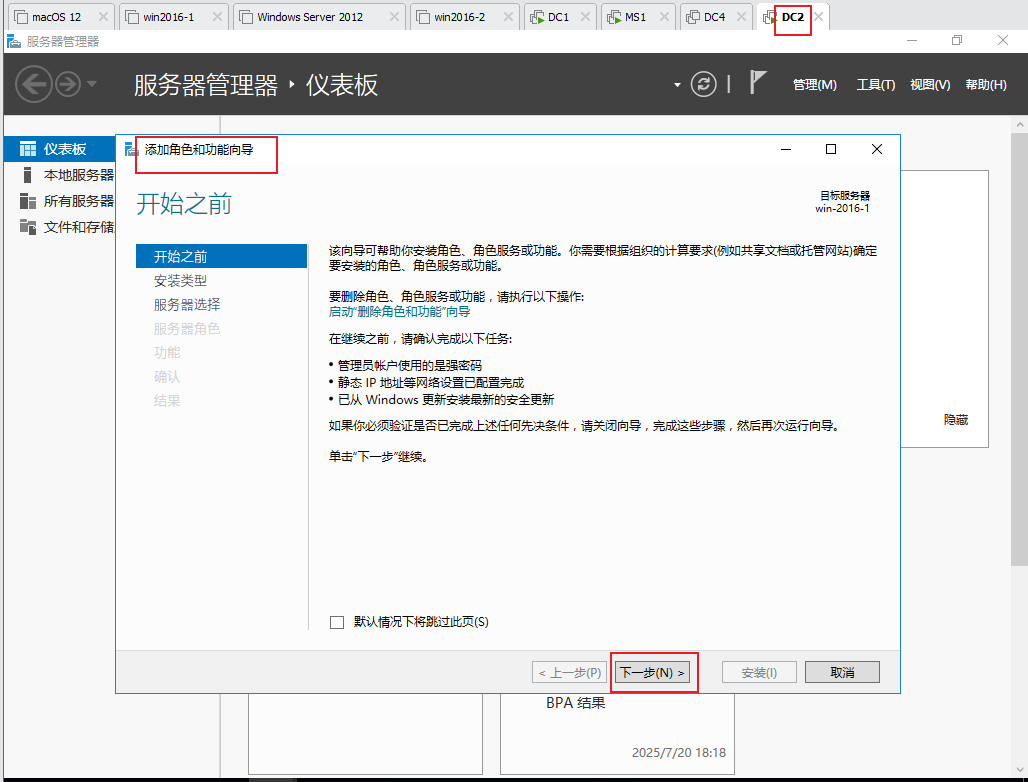

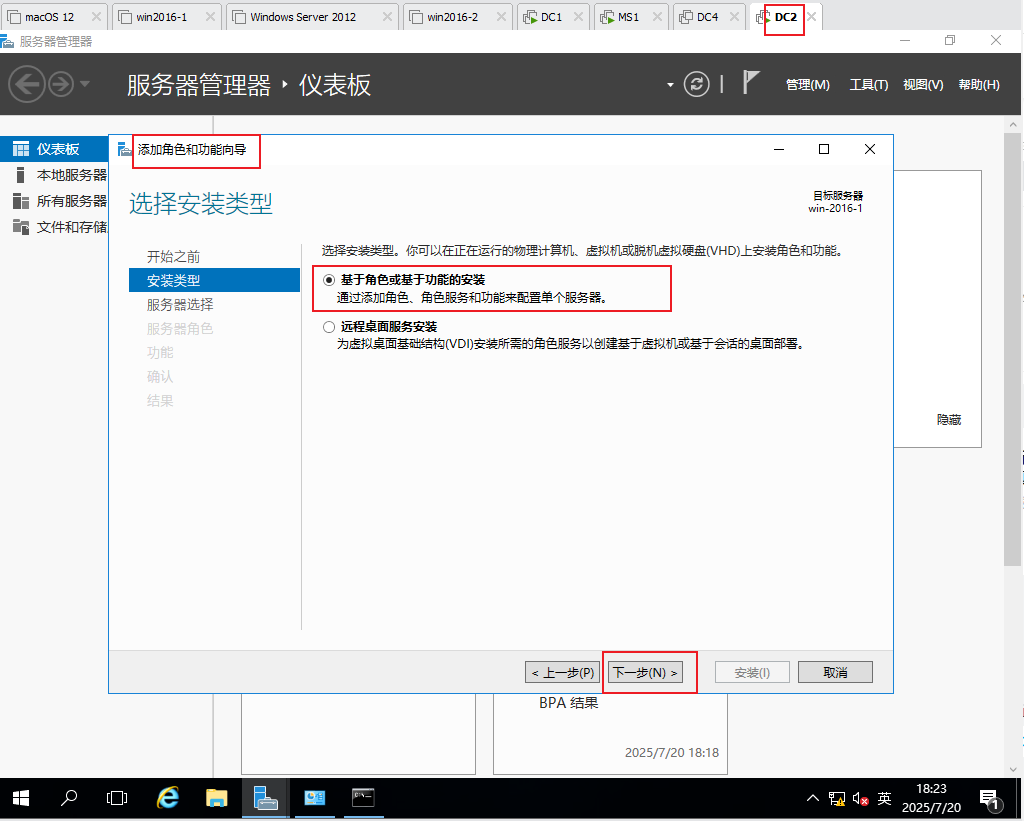

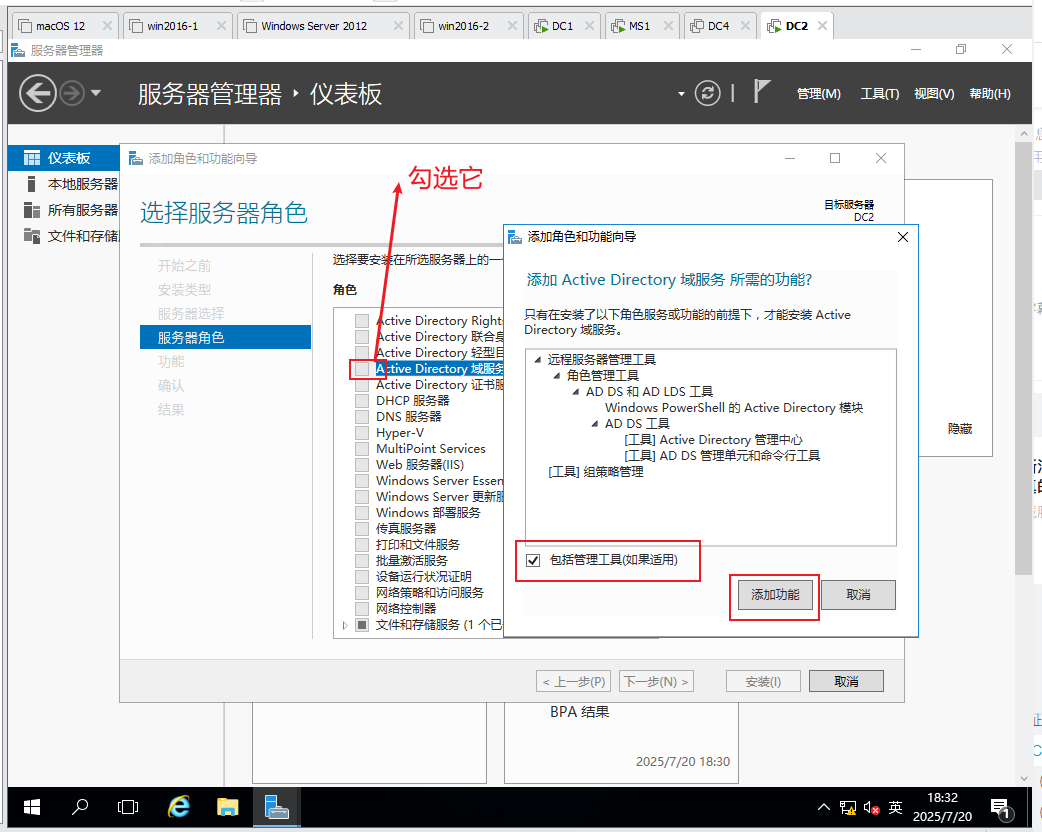

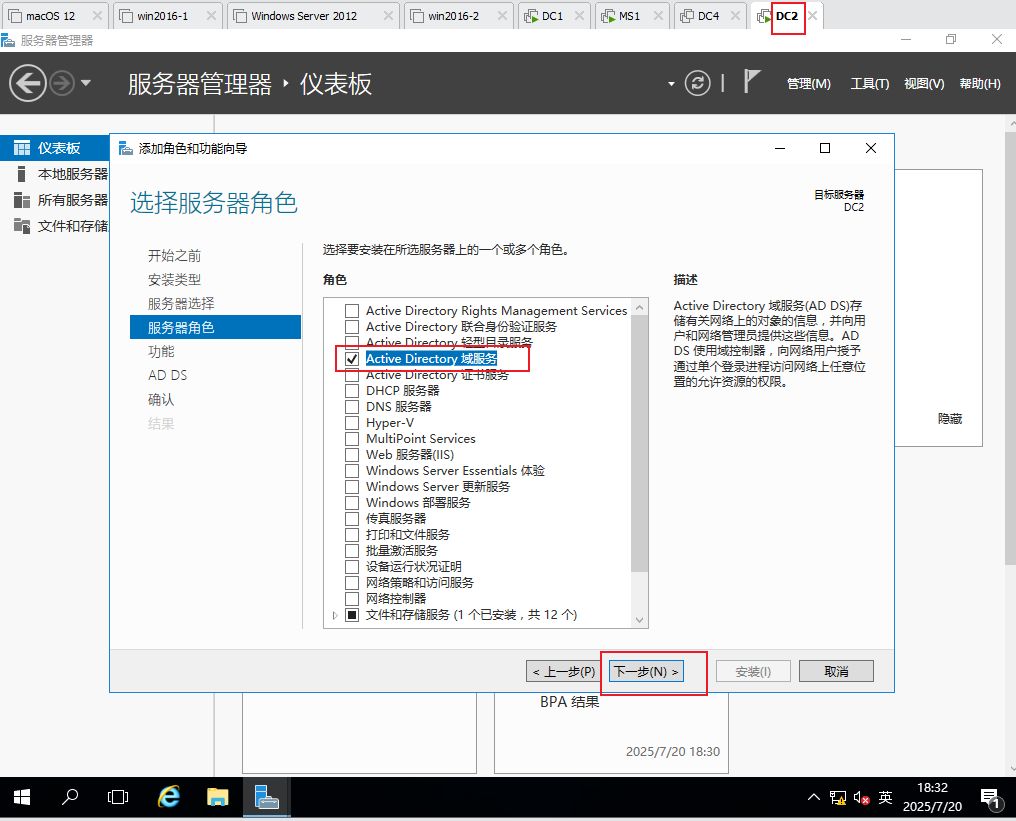

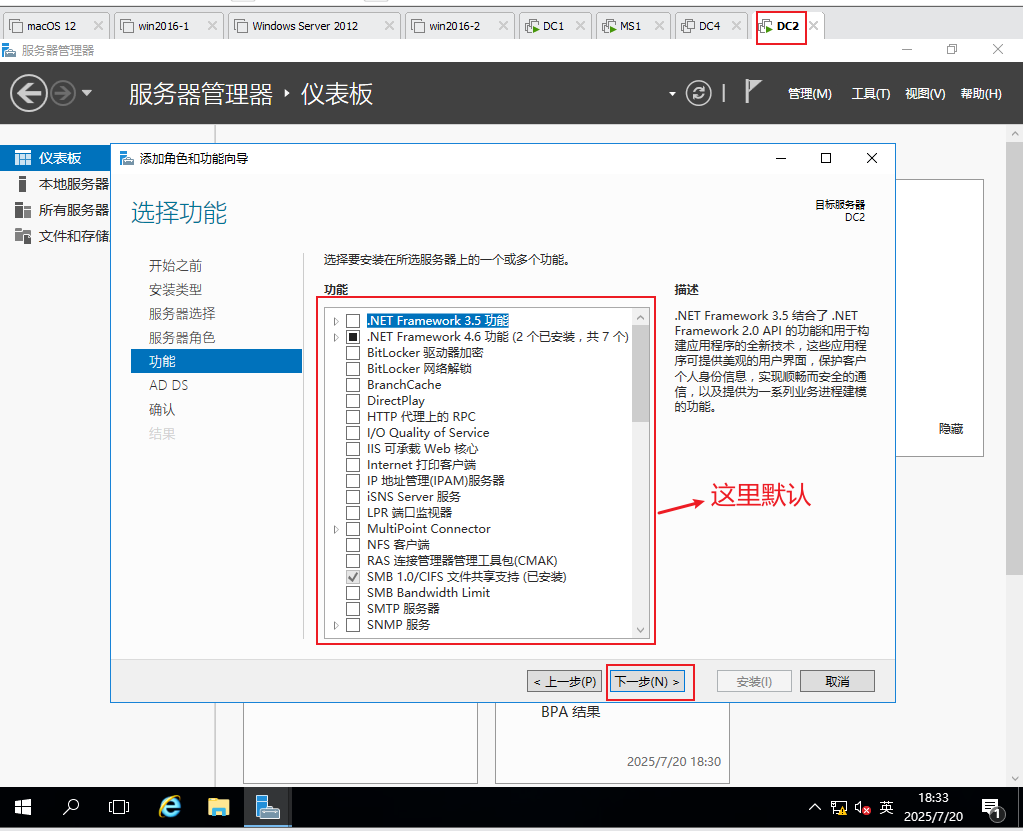

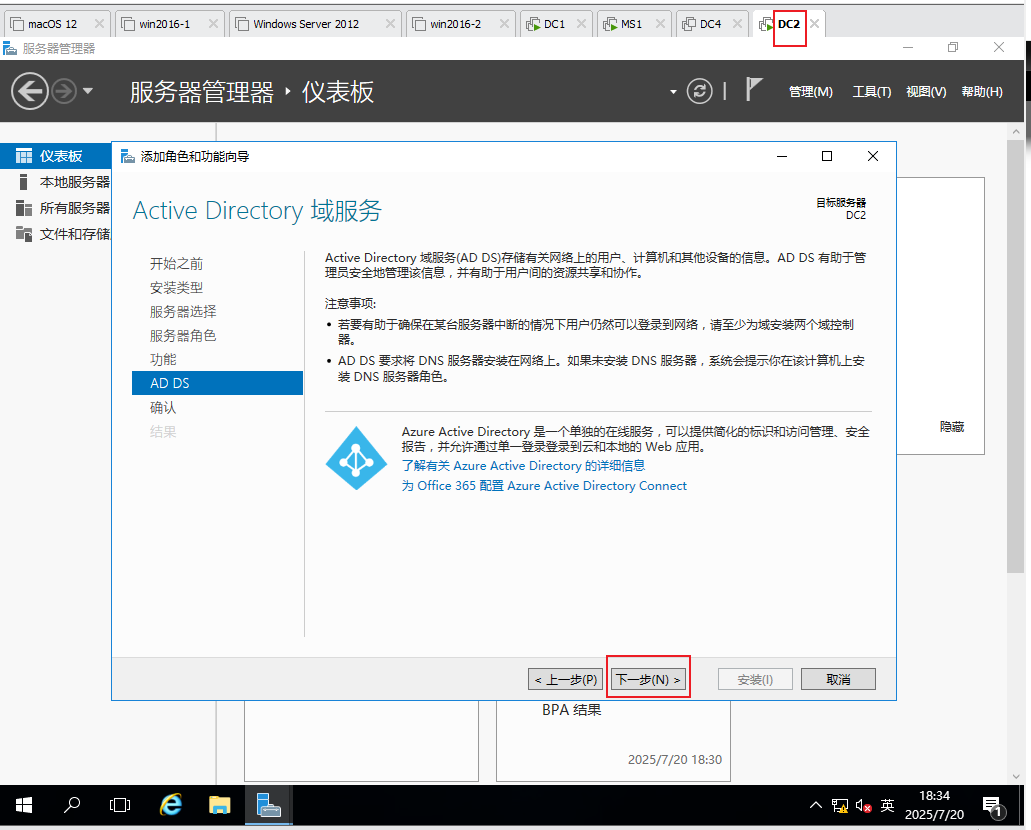

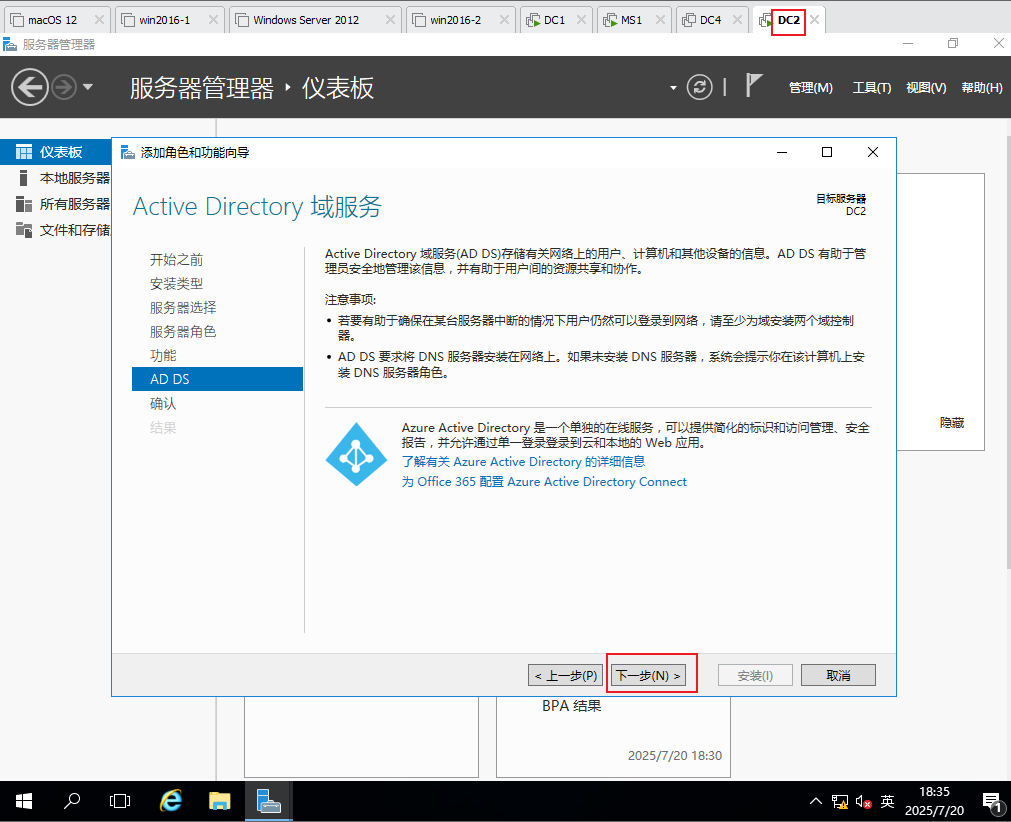

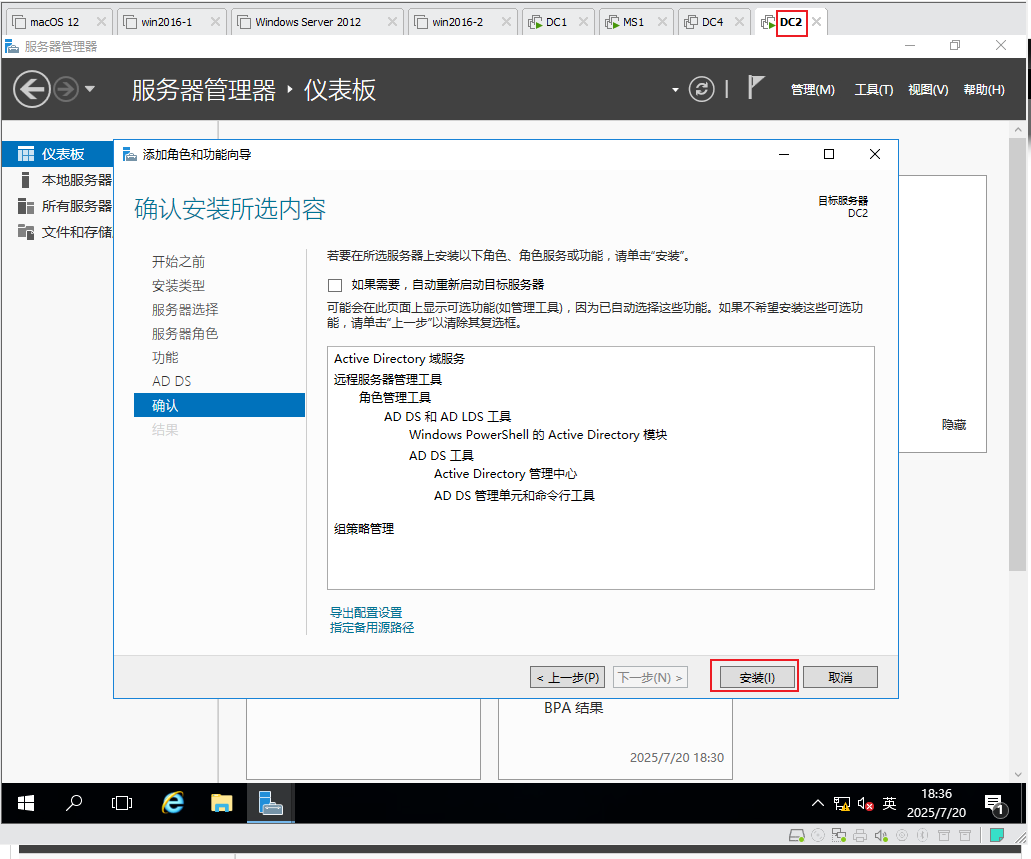

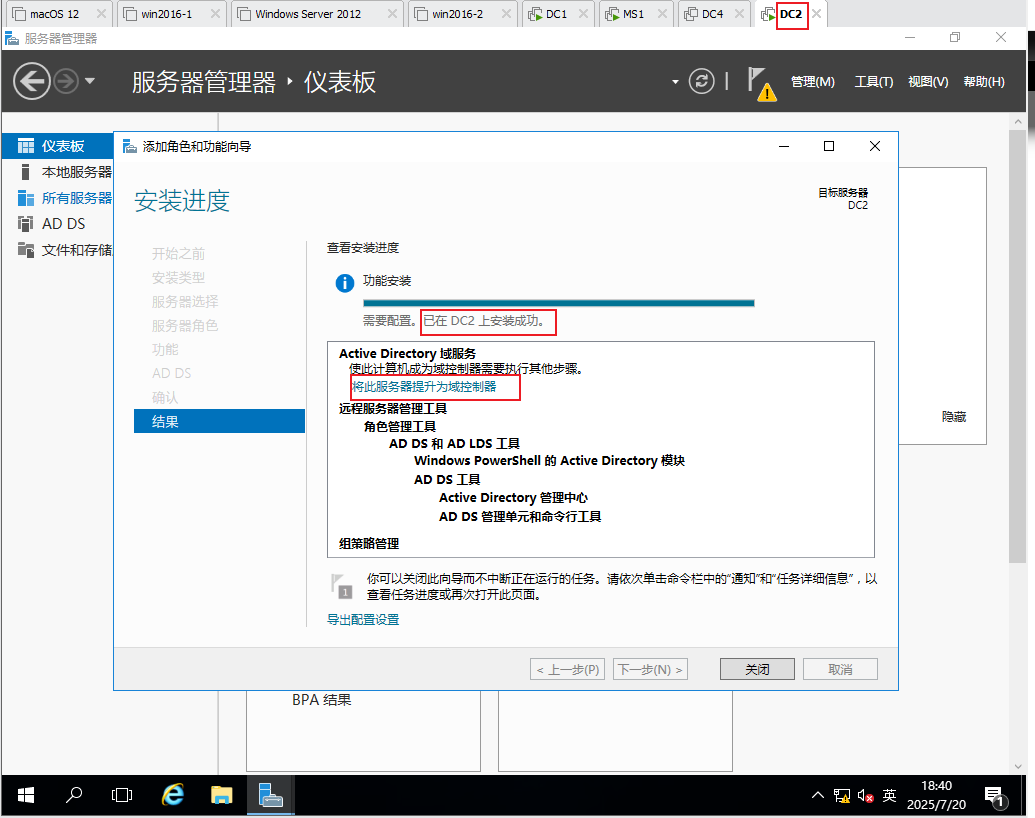

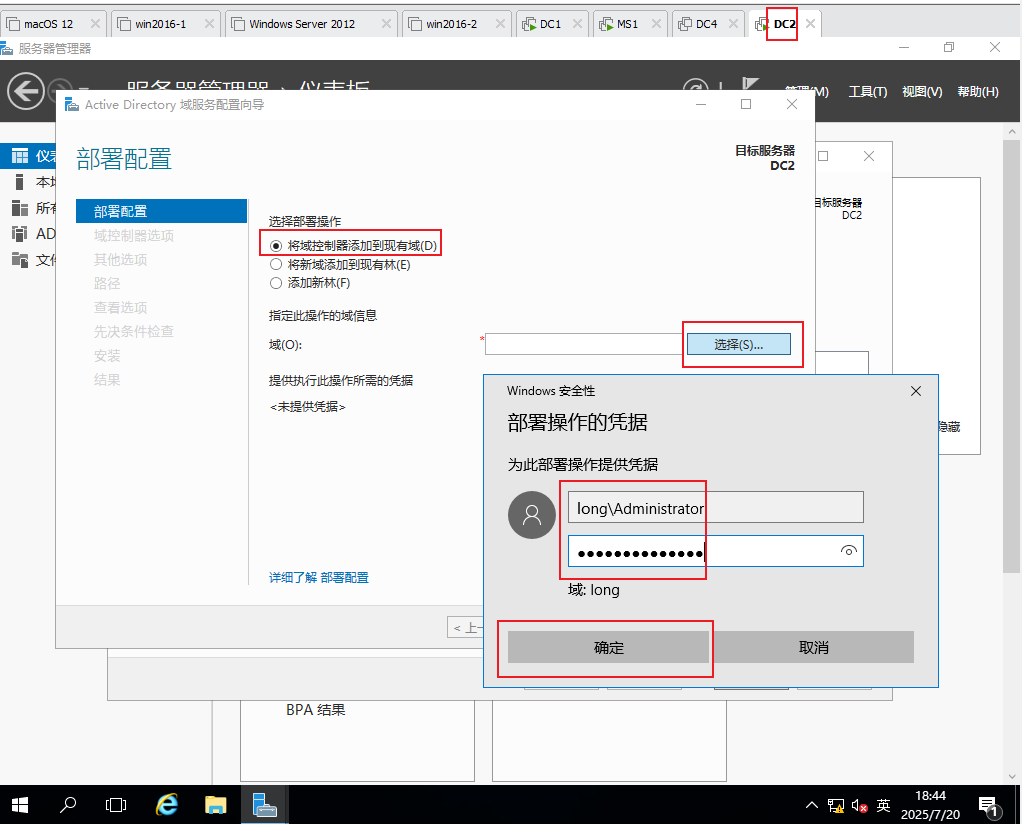

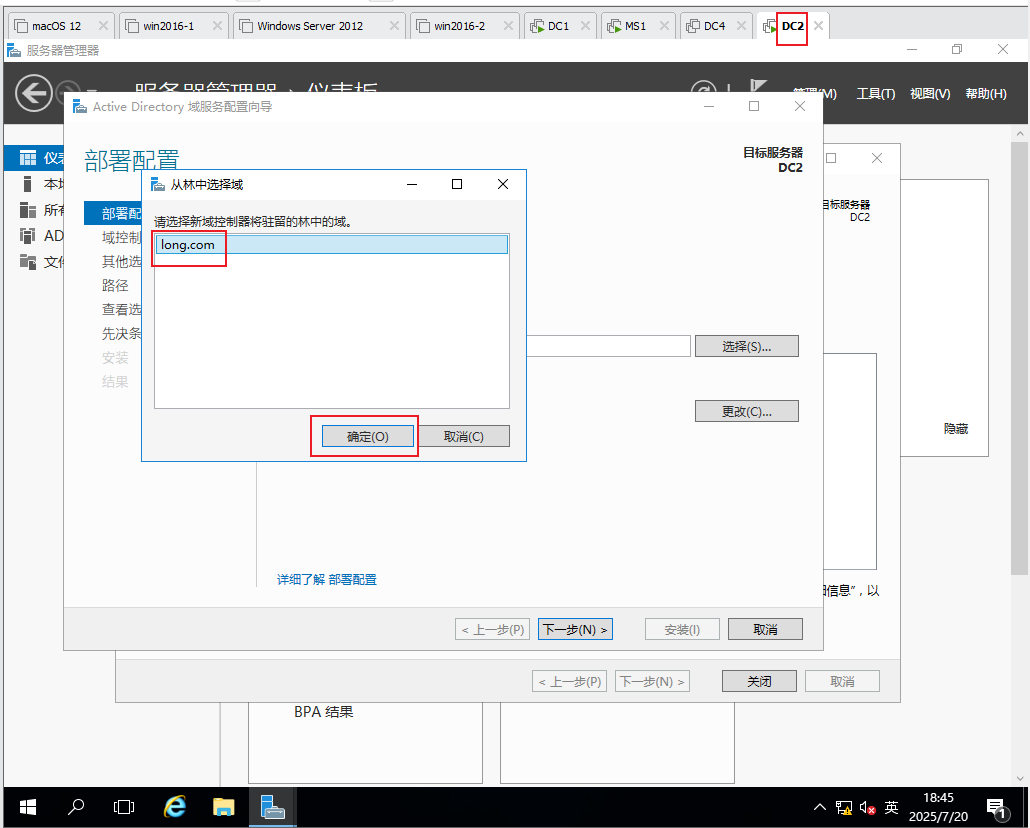

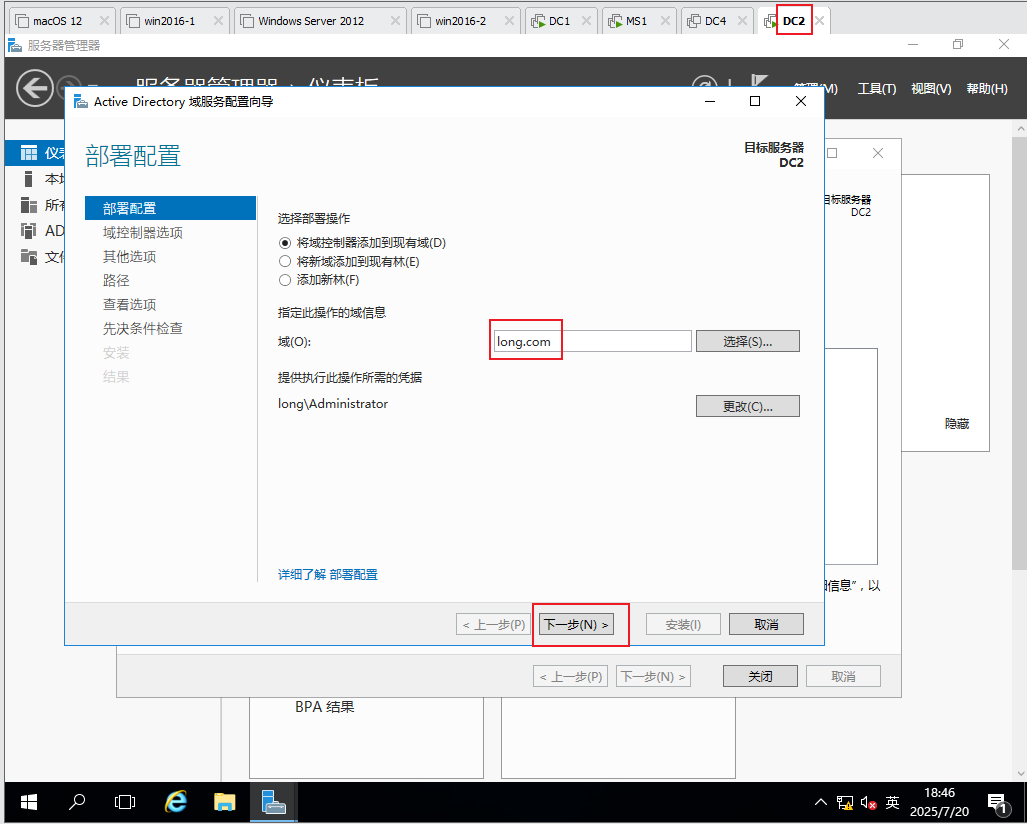

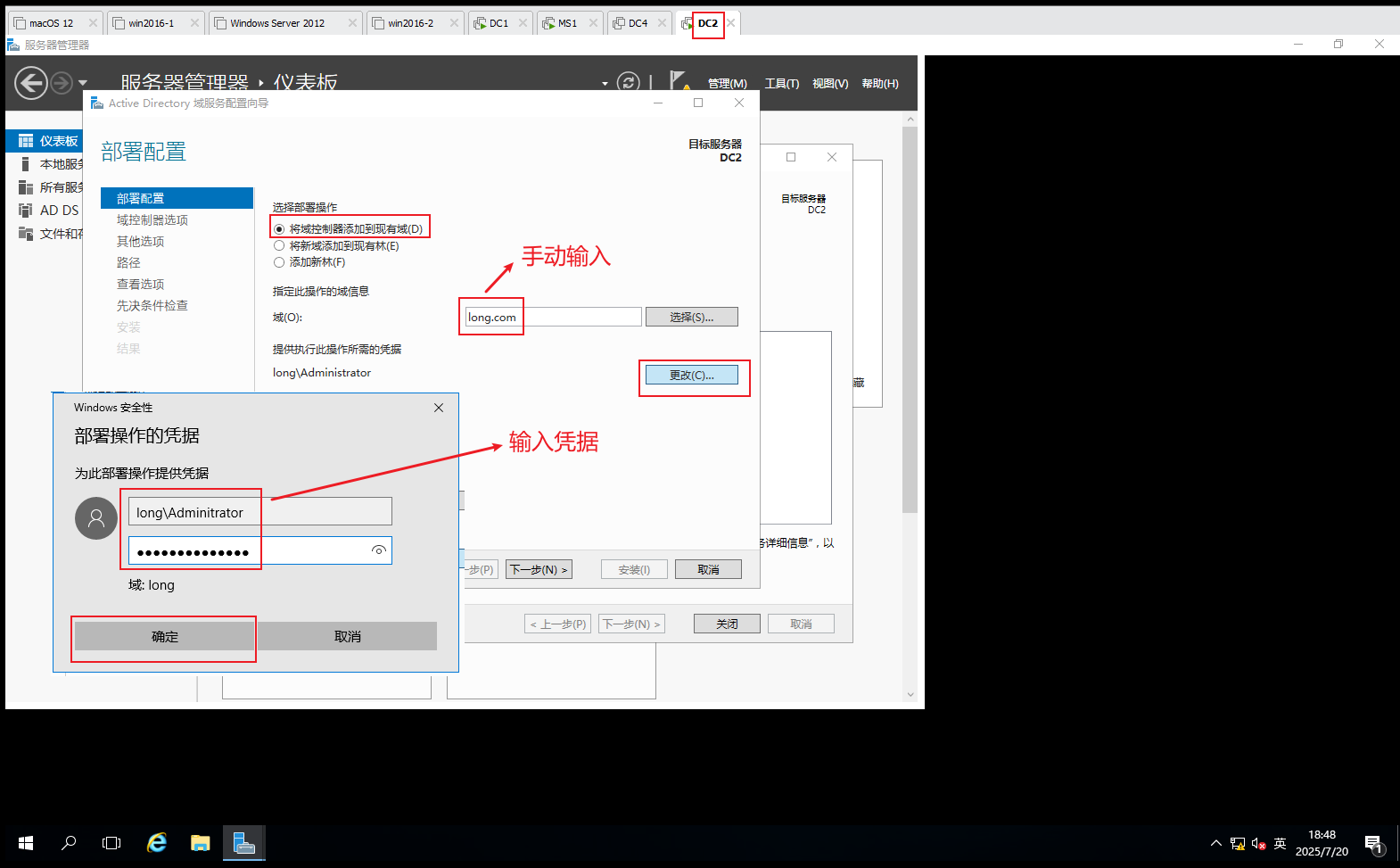

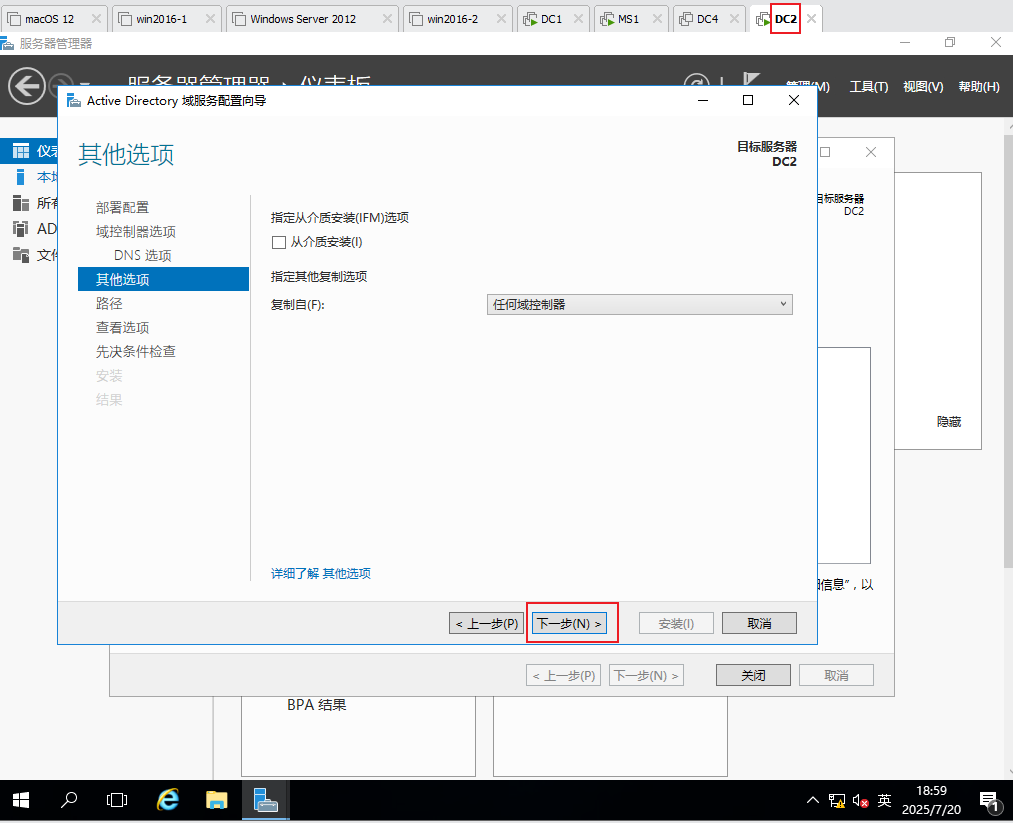

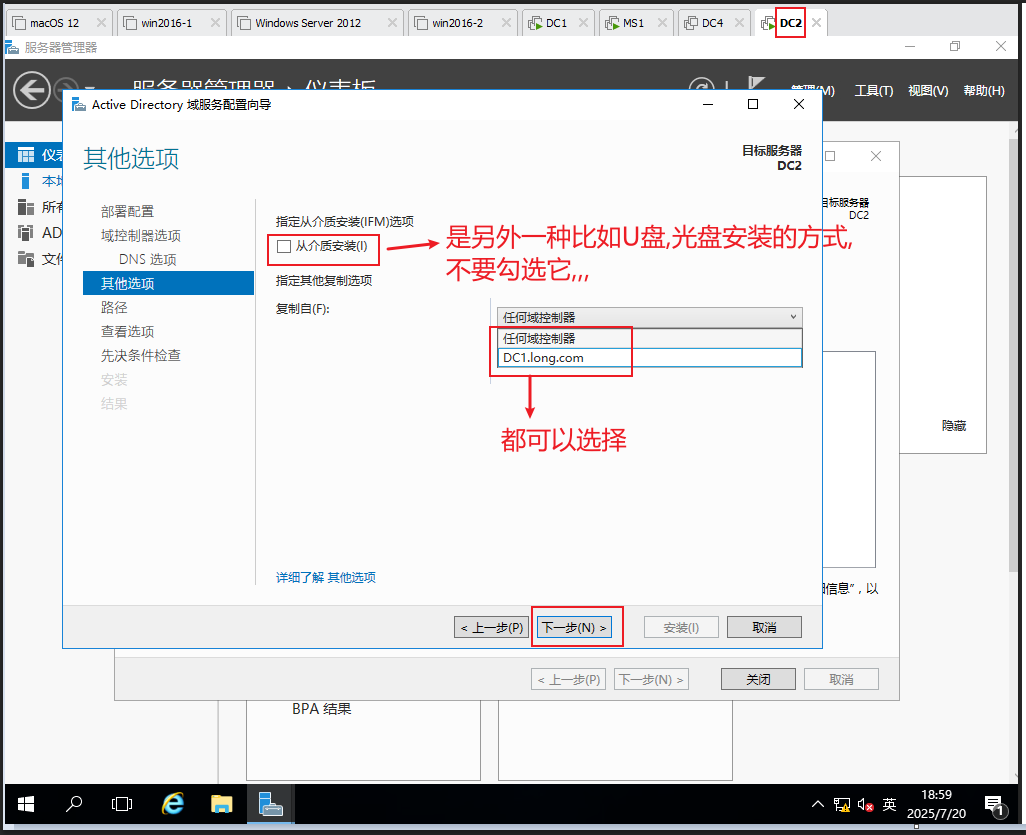

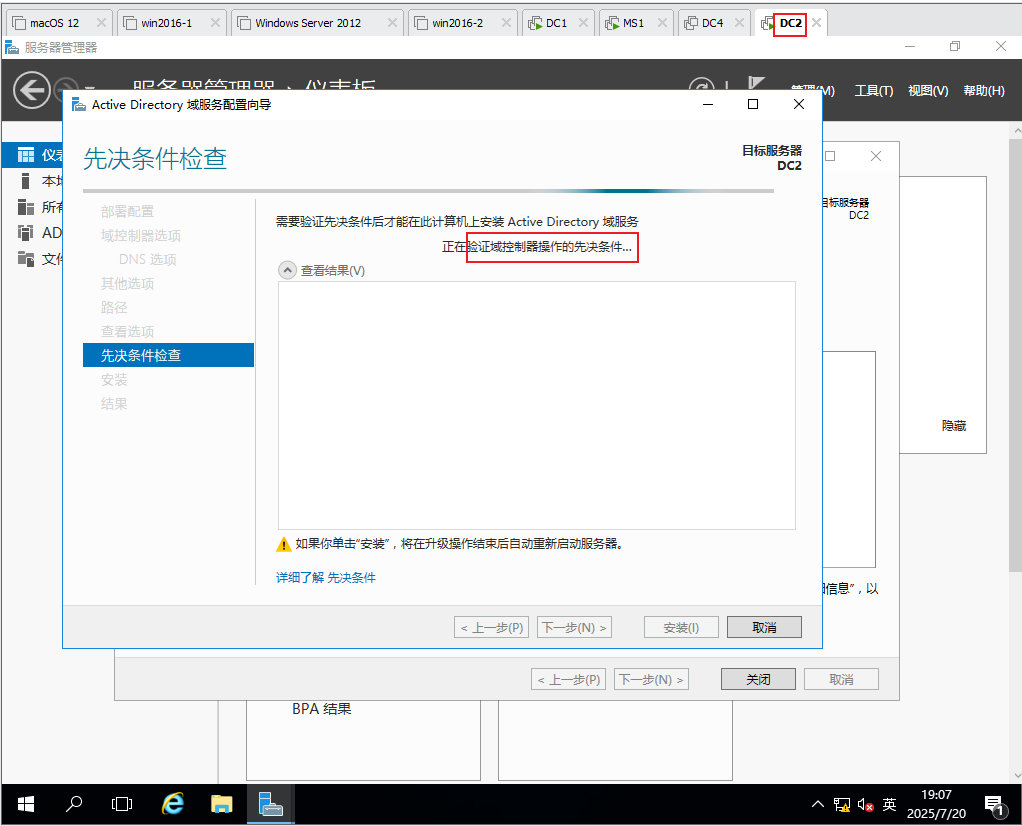

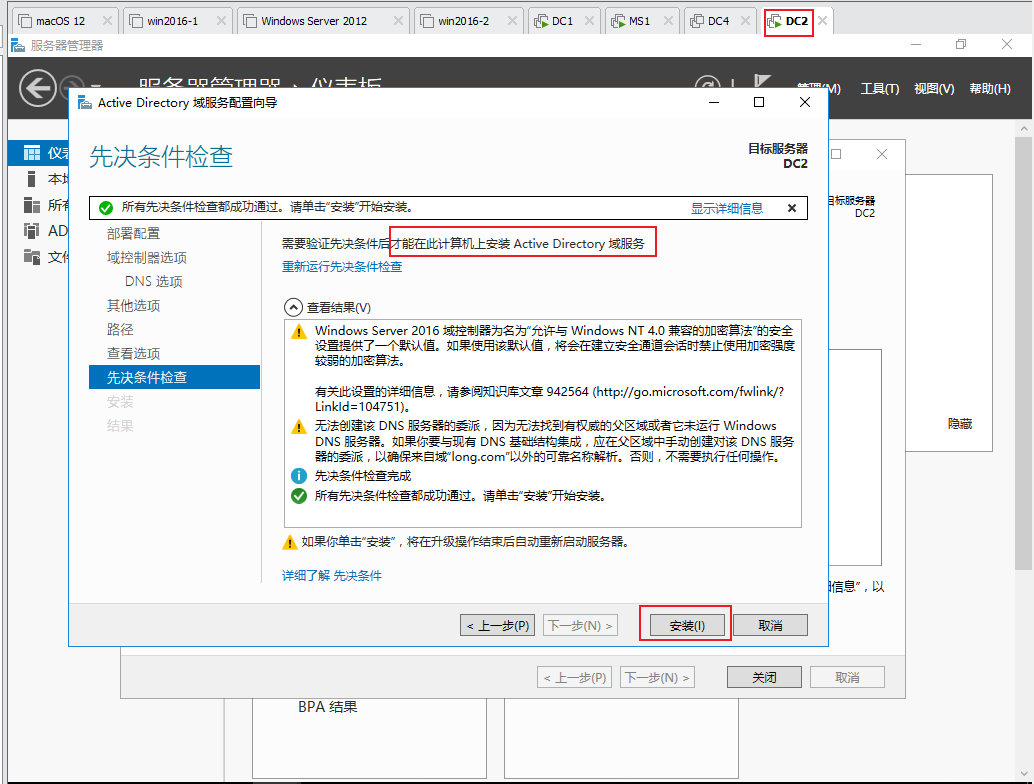

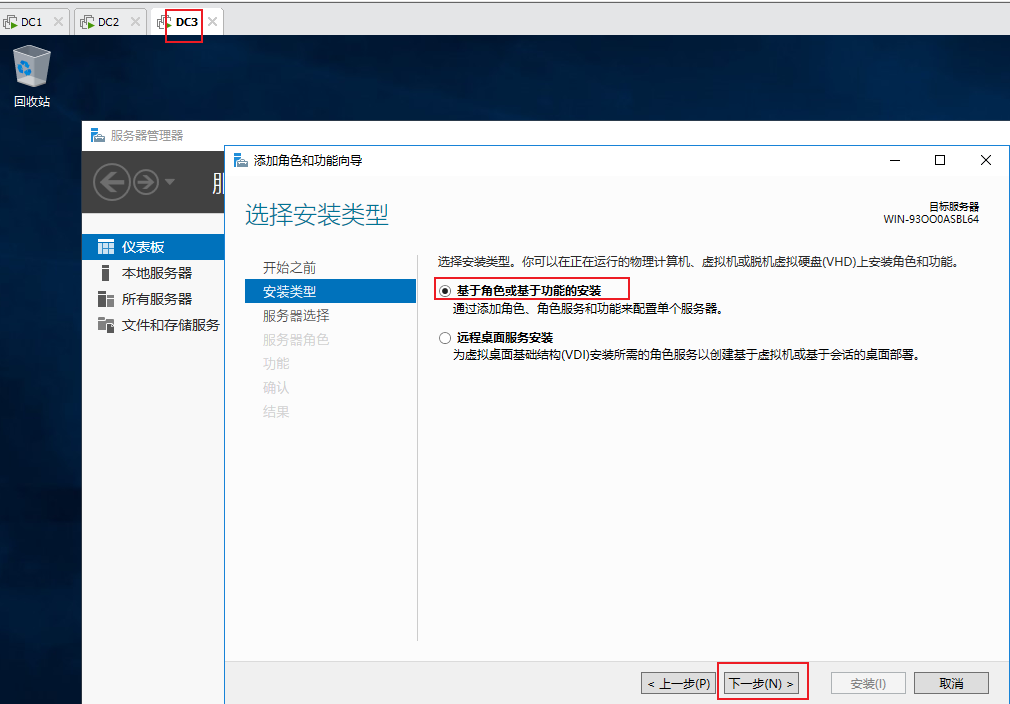

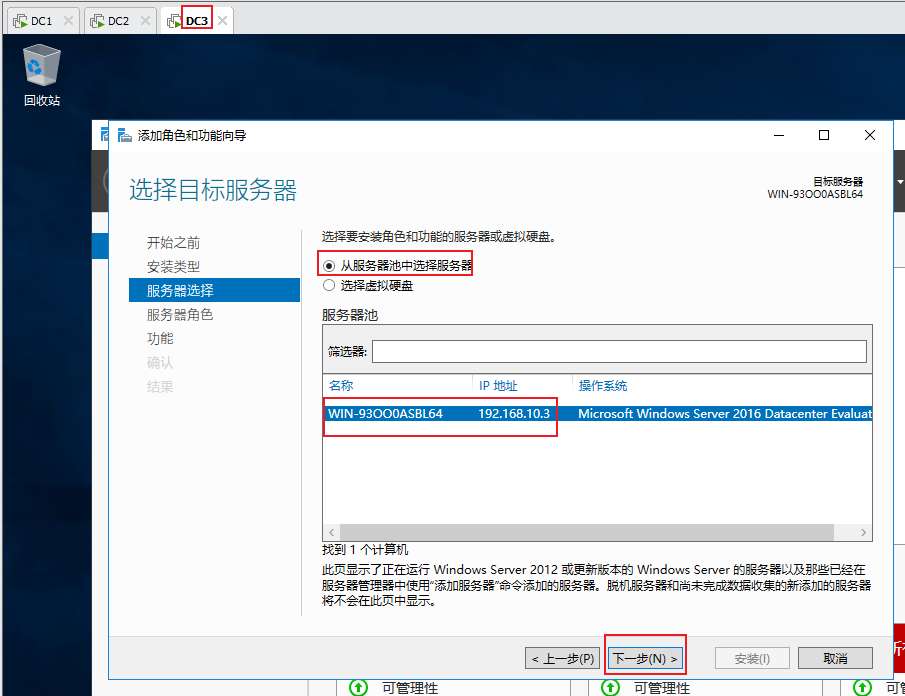

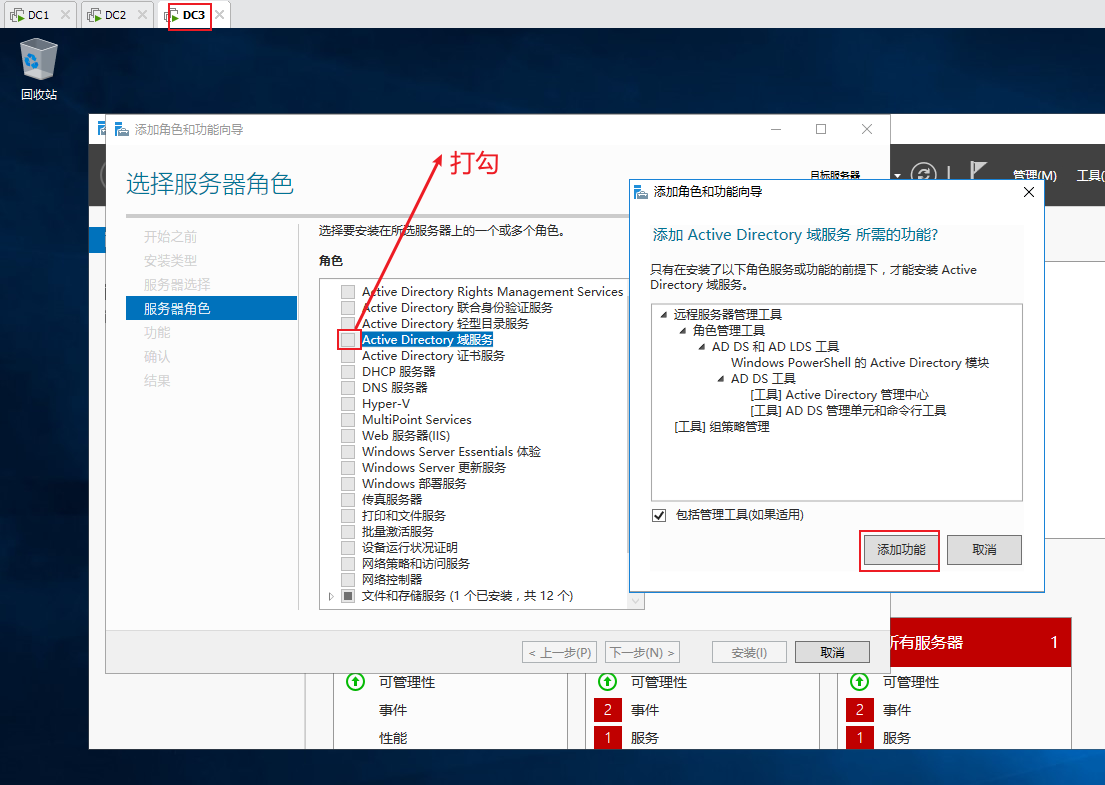

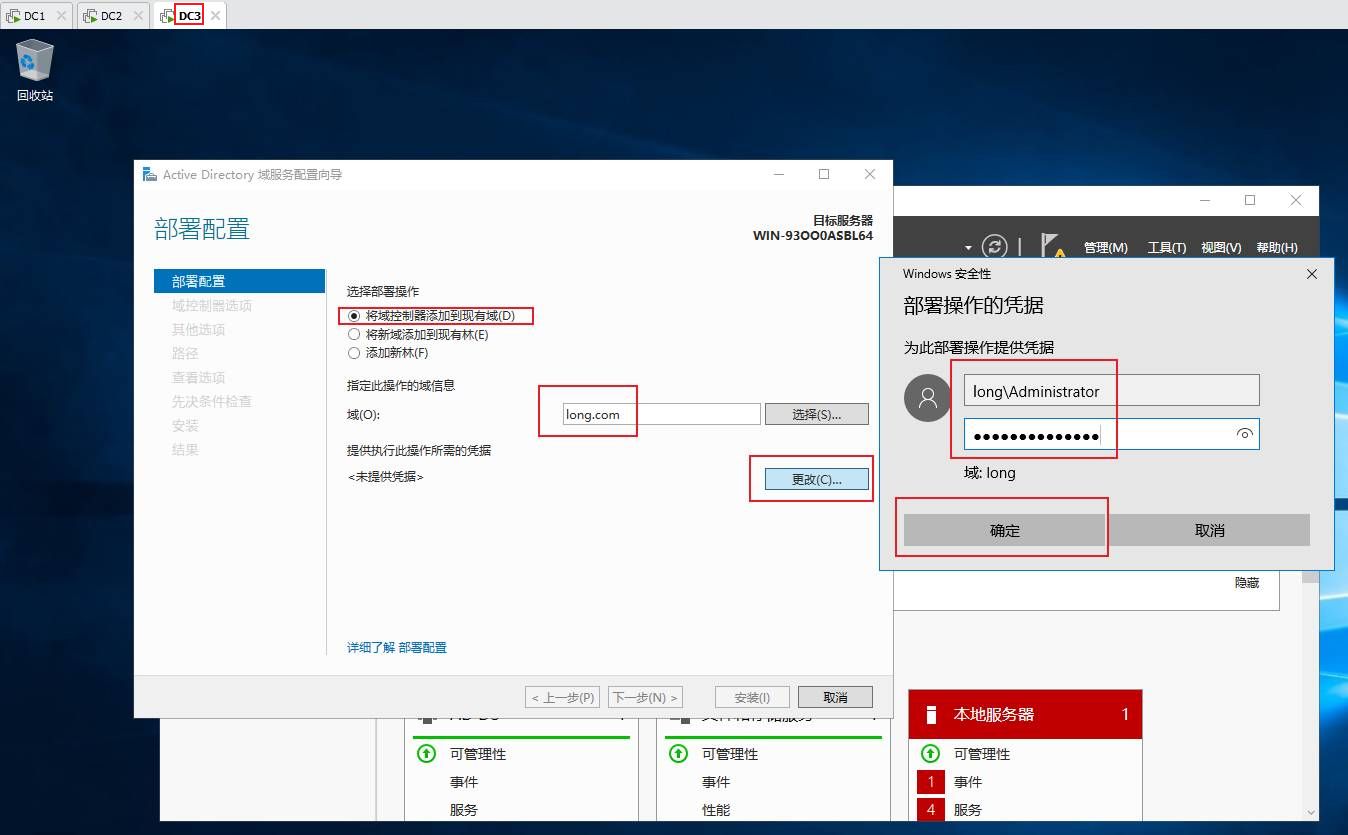

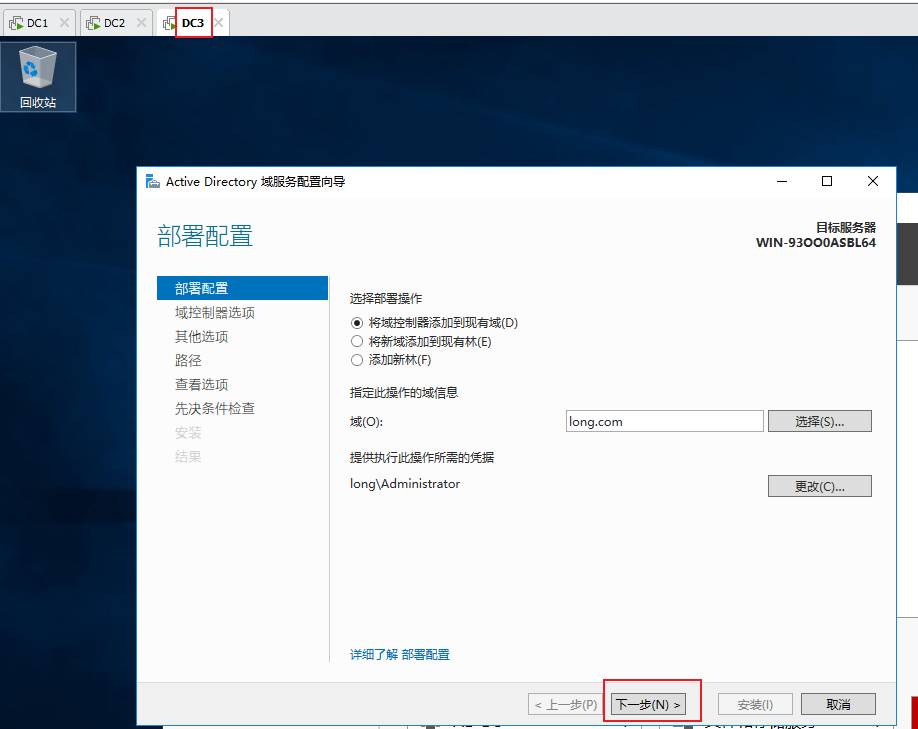

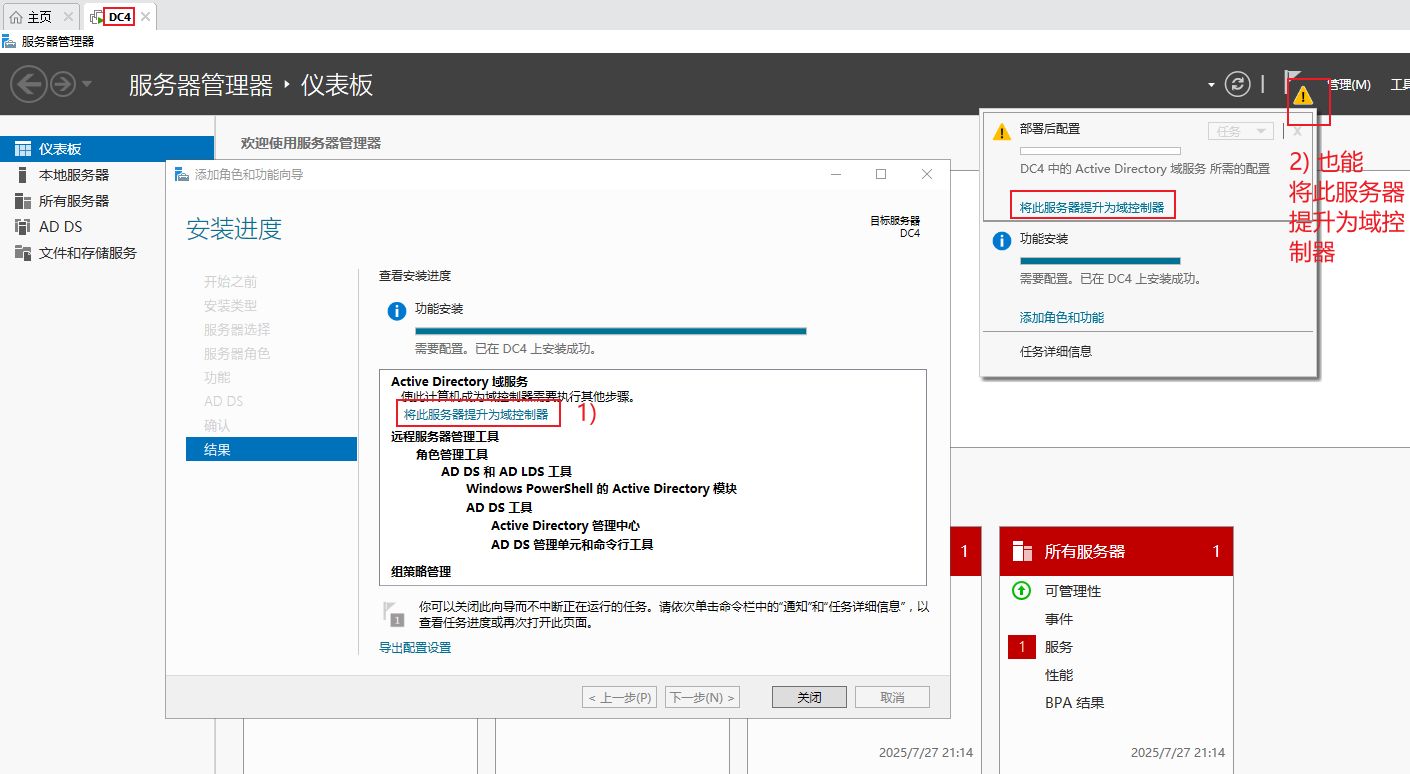

DC2 上配置域服务器,再升级为域控制器

进行重启计算机

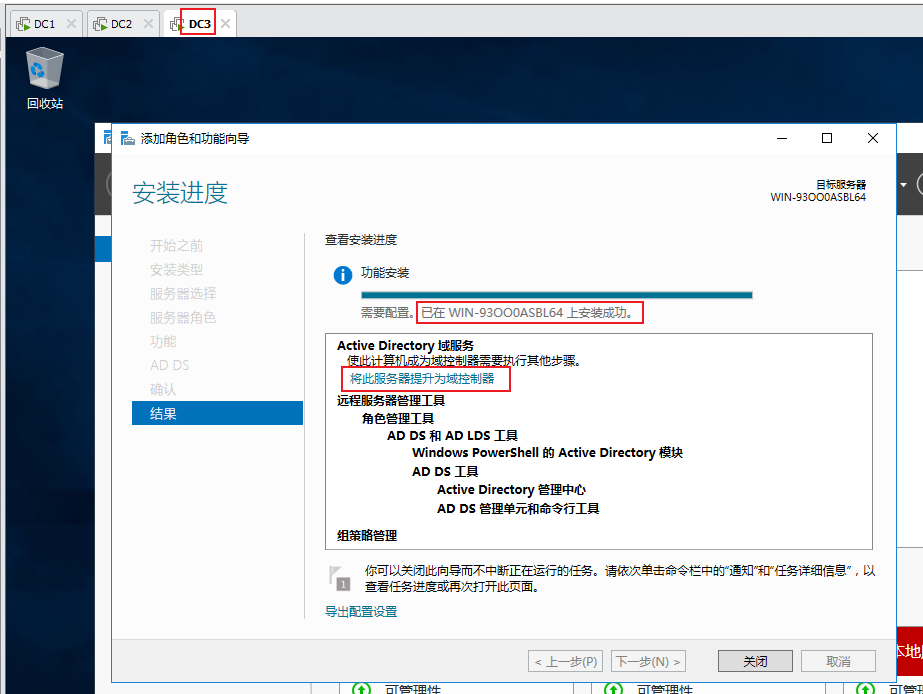

活动目录域服务已经安装成功了

也可以 手动输入 long.com , 点更改,再输入凭据,如下图

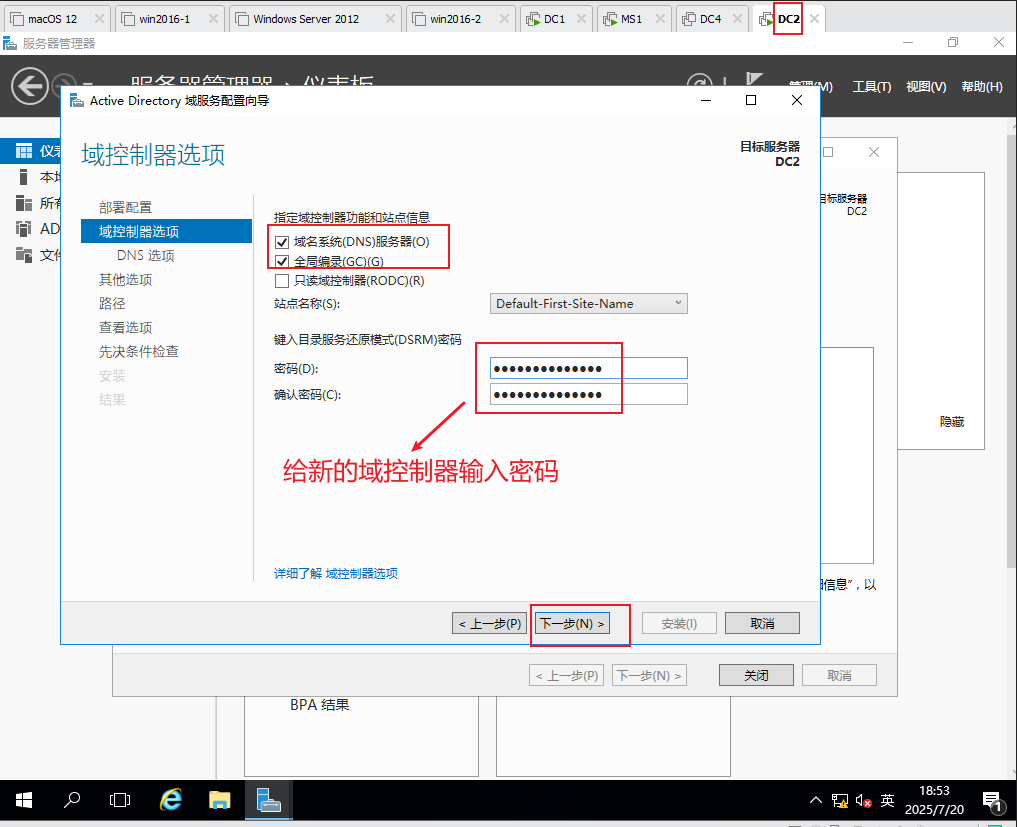

键入目录服务还原模式(DSRM)密码 (给新的域控制器输入密码)

在安装域服务之前,要注意配置的几个东西

在安装域服务之前,要注意配置的几个东西

1) 计算机名

2) ip地址 防火墙有没有关闭,是否能ping通

3) 管理员密码符合14位,四种(大写,小写,数据,特殊字符)当中的三种,且不能为空

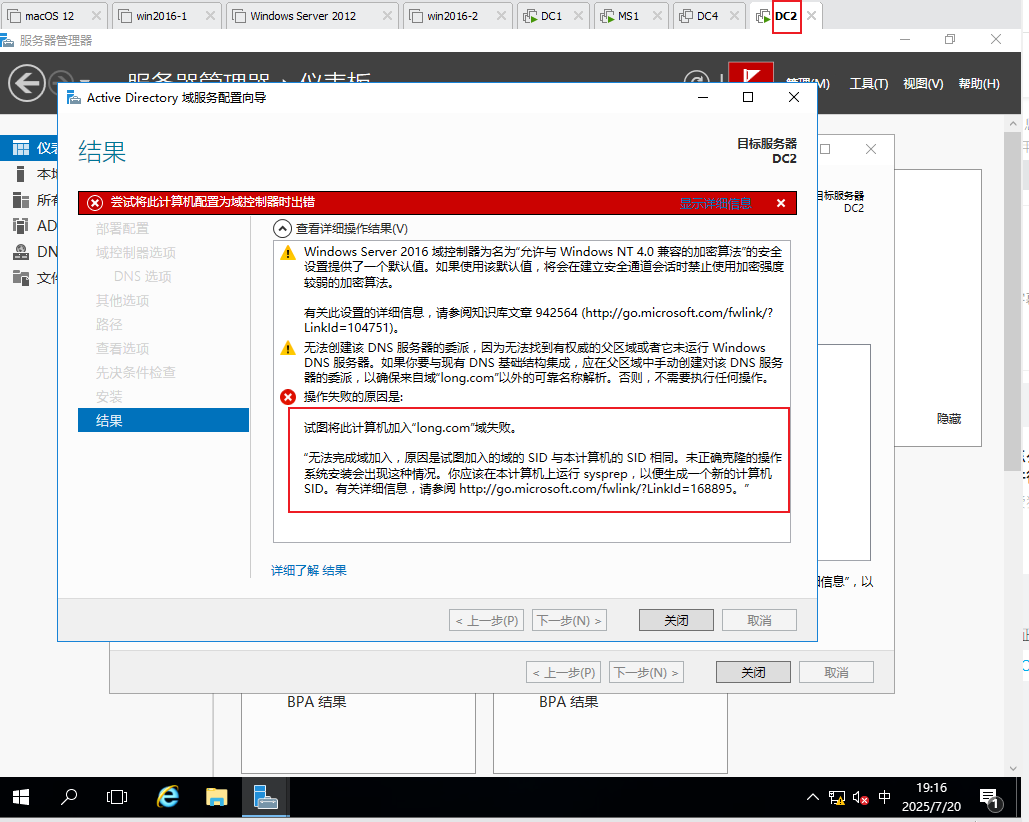

报错:

试图将此计算机加入"long.com"域失败。

“无法完成域加入,原因是试图加入的域的SID与本计算机的SID相同。未正确克隆的操作

系统安装会出现这种情况。你应该在本计算机上运行sysprep ,以便生成一个新的计算机

SID。有关详细信息,请参阅http://go.microsoft.com/wlink/?Linkld=168895。

本页面的上面的处理方法

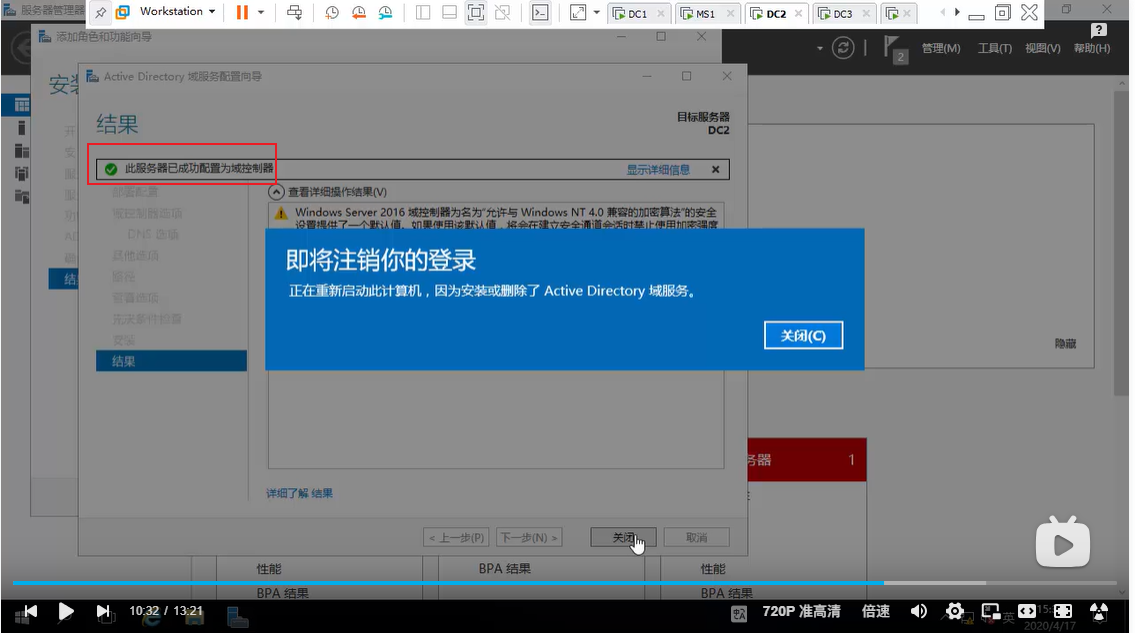

处理了这个报错以后,我们再重新安装 把这个服务器提升为域控制器,,,,安装完后自动重启电脑

重启后,可以看到 DC2 已经加入了域

重启后,可以看到 DC2 已经加入了域

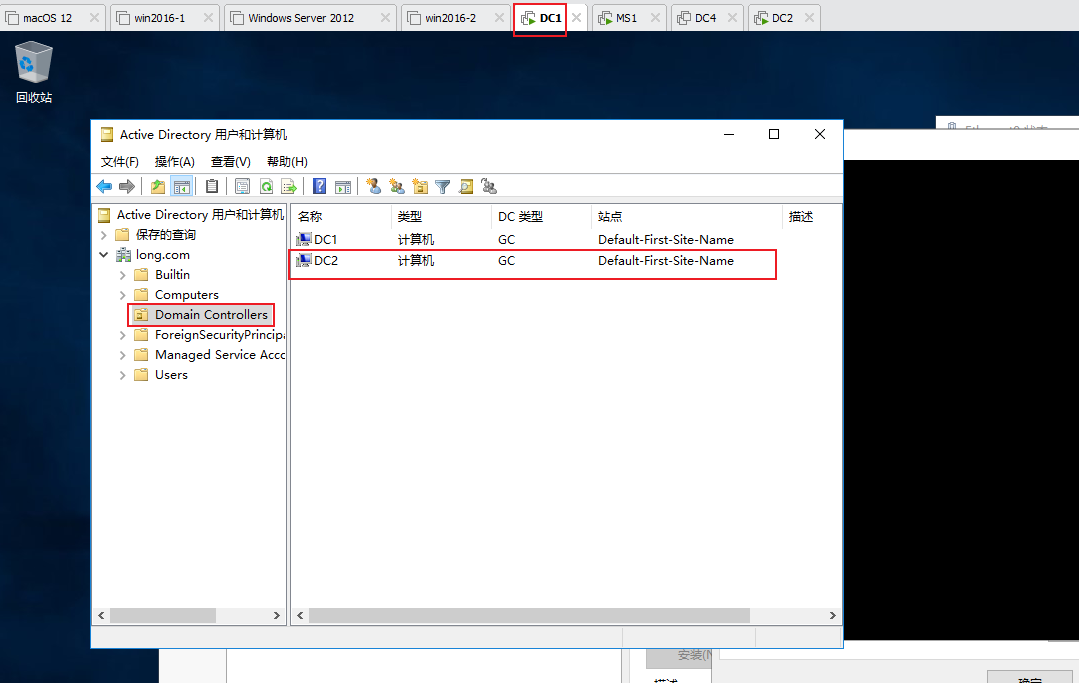

可以看到DC2 成为我们的域控制器了

可以看到 DC2 内 与 DC1 是同样的内容,,,它们都是域控制器的角色

安装额外DC (利用网络直接复制)

1)任务分析

2)网络直接复制安装DC

3)验证安装结果

P13

3-5 安装额外的域控制器与RODC (一)

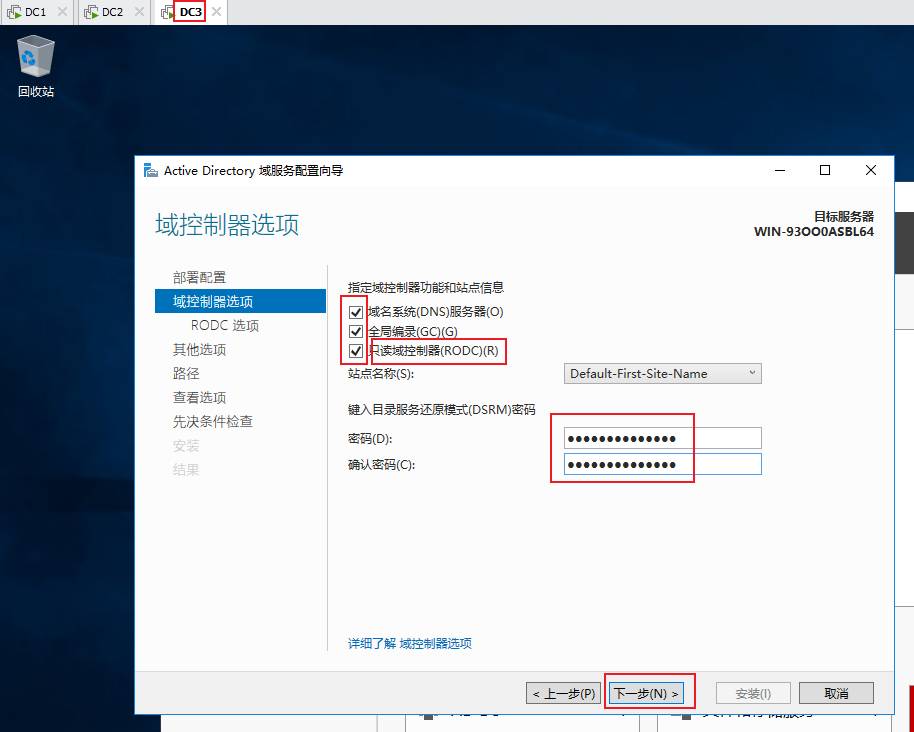

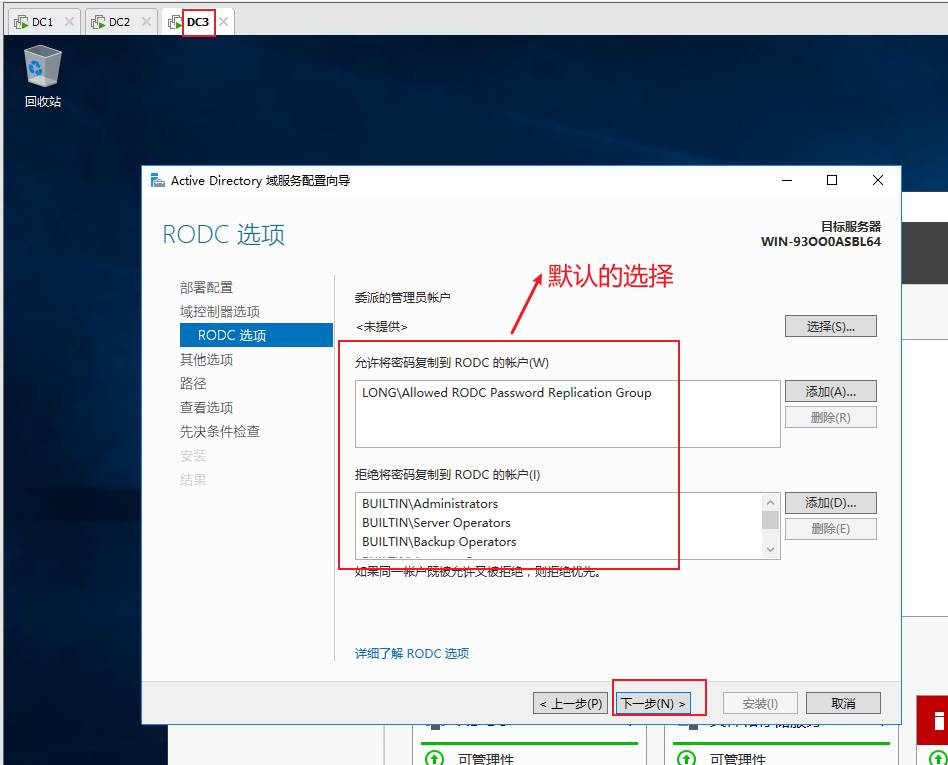

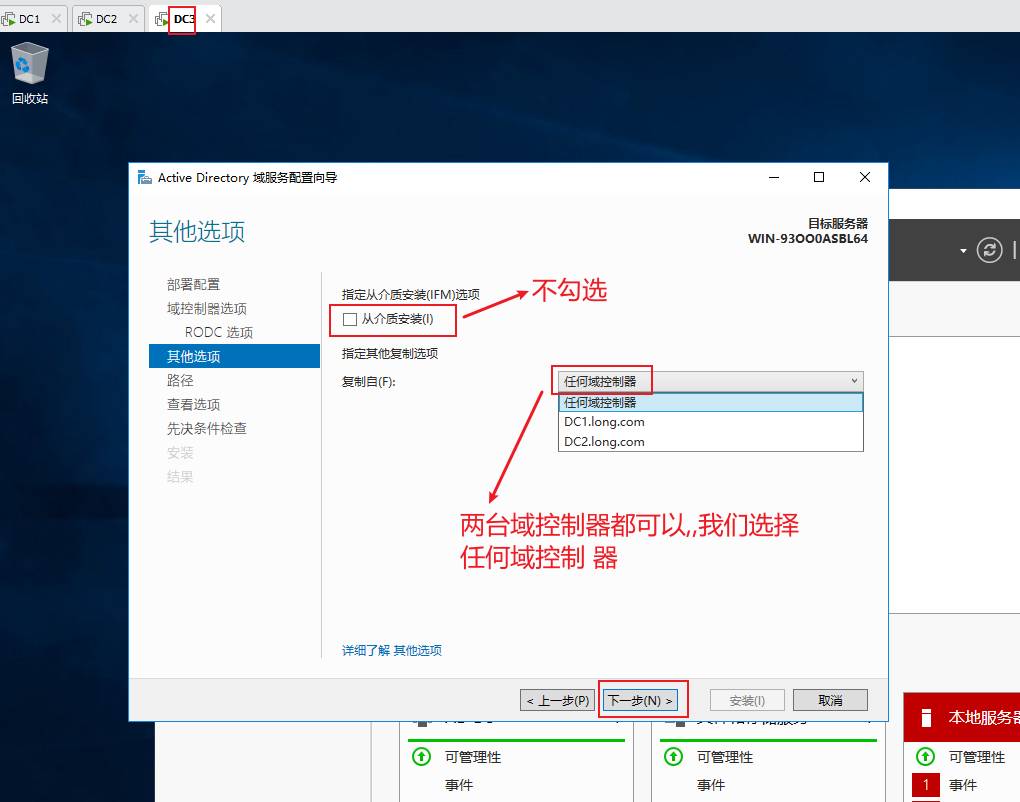

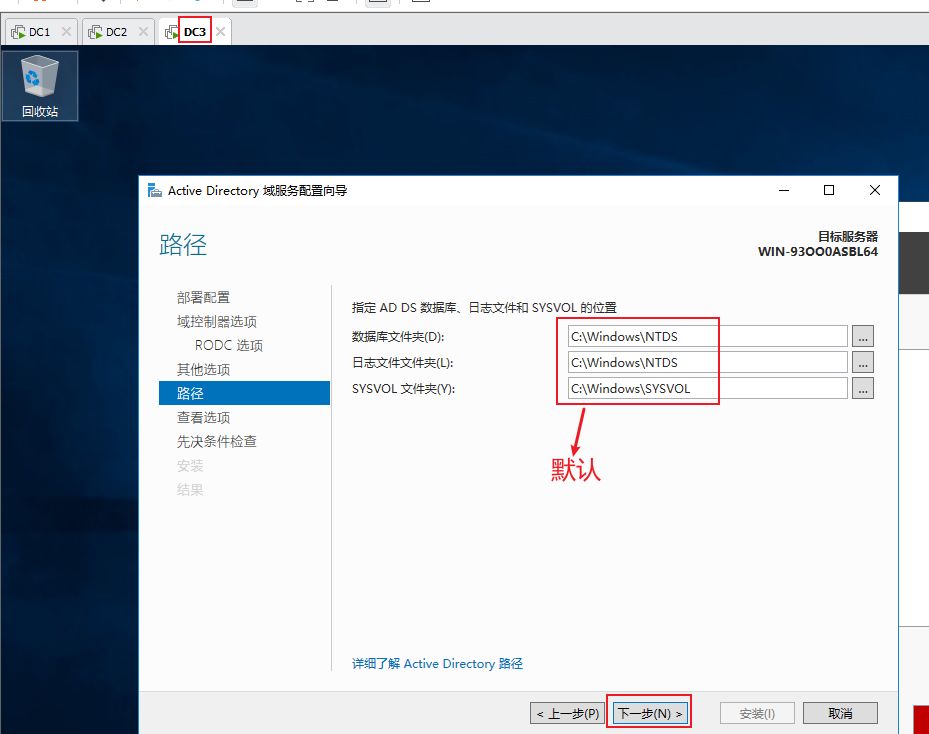

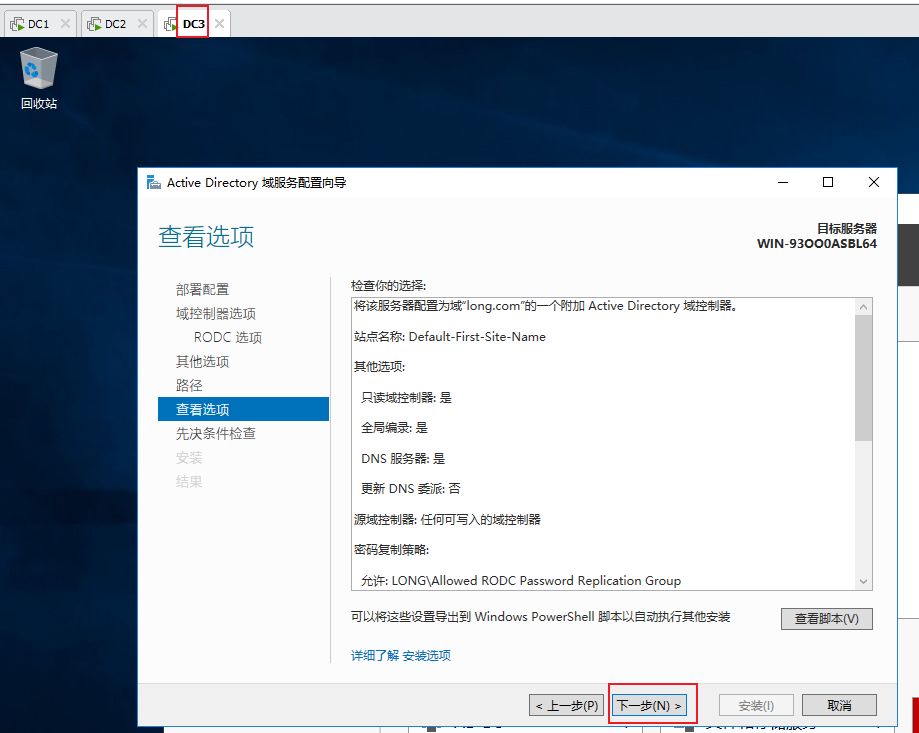

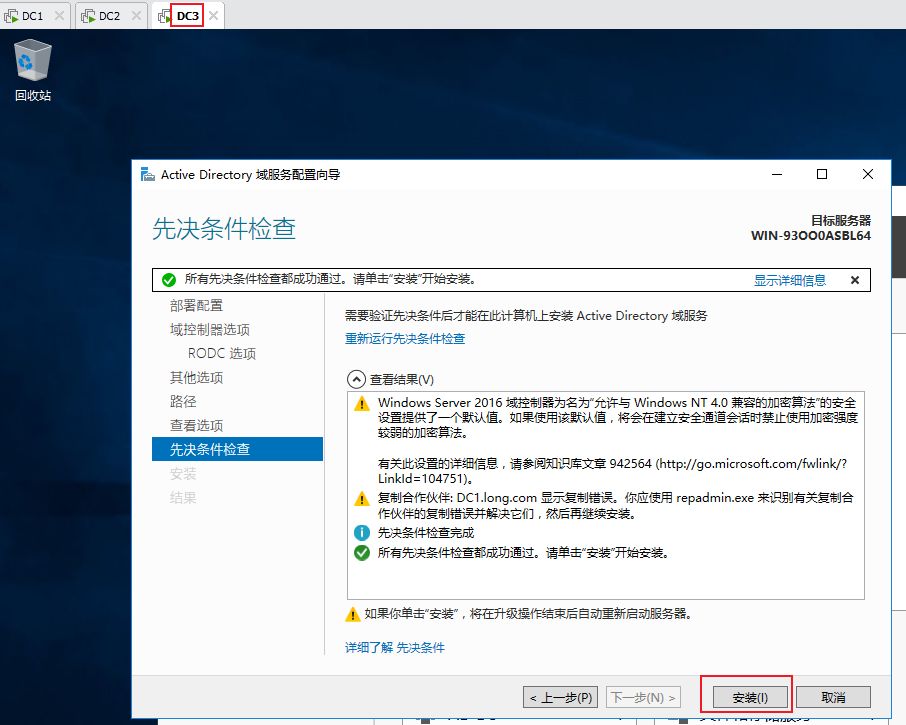

网络直接复制安装RODC

网络直接复制安装RODC

1只读域控制器(RODC)

2网络直接复制安装RODC

3验证安装结果

4(修改RODC委派与密码复制策略设置)

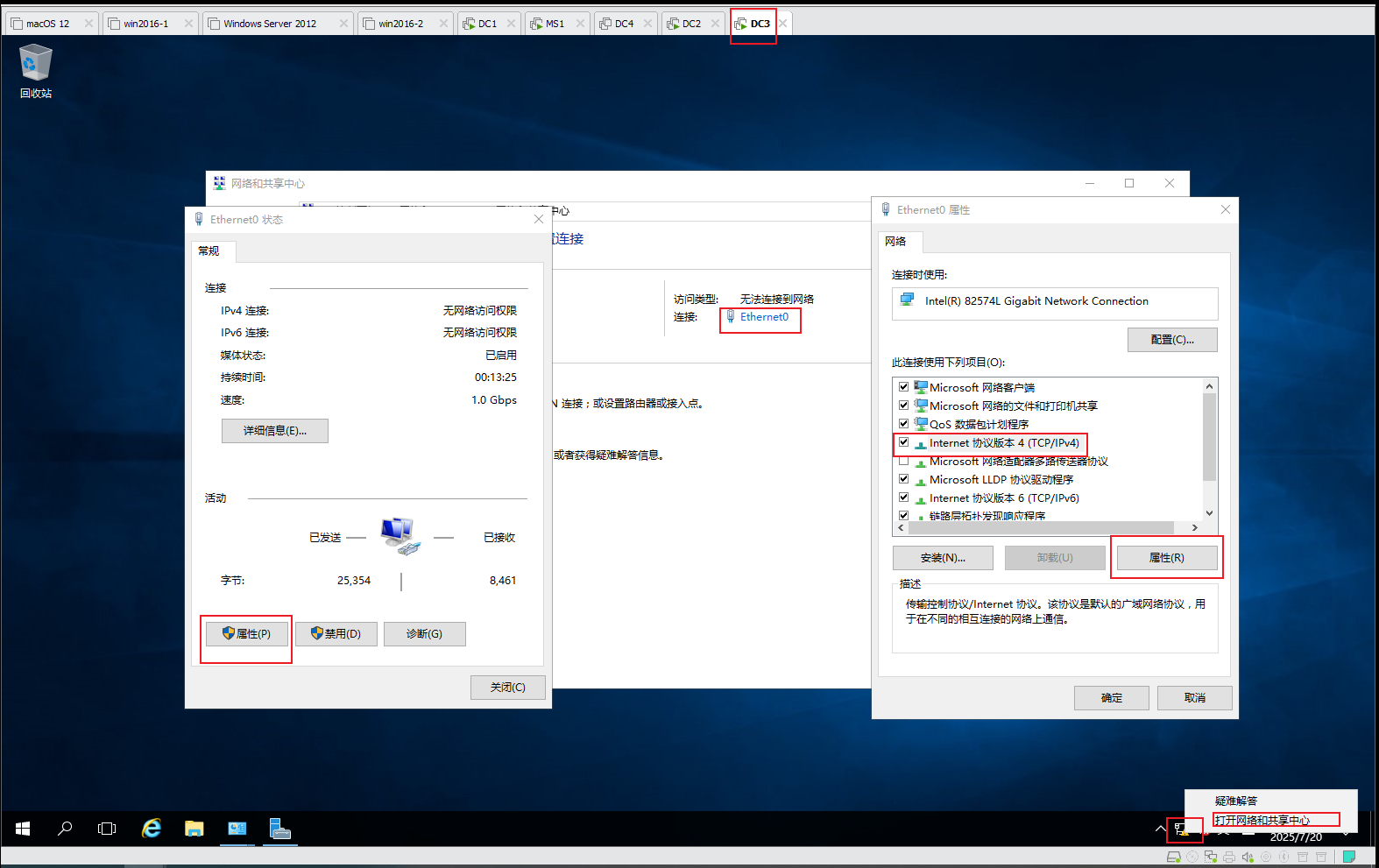

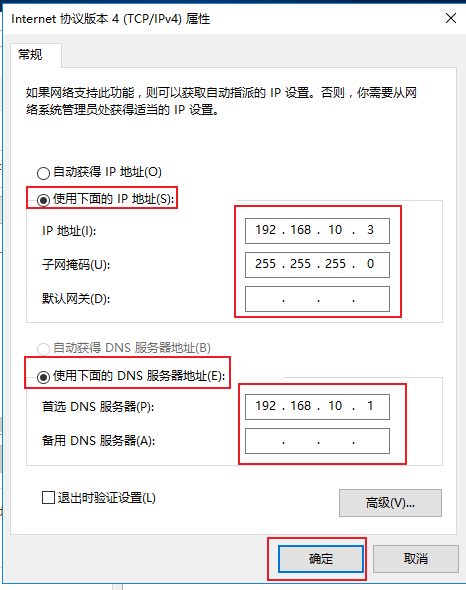

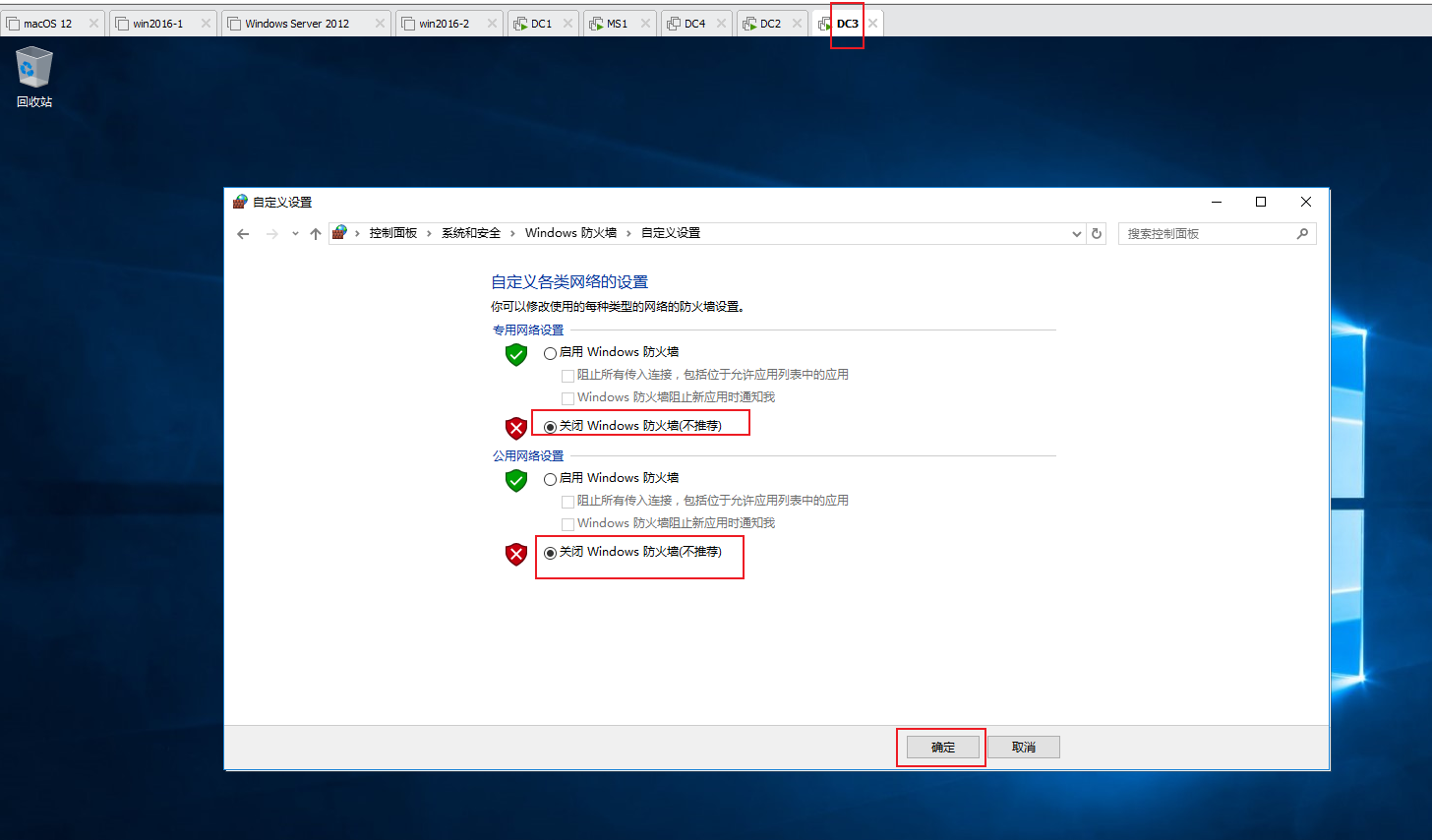

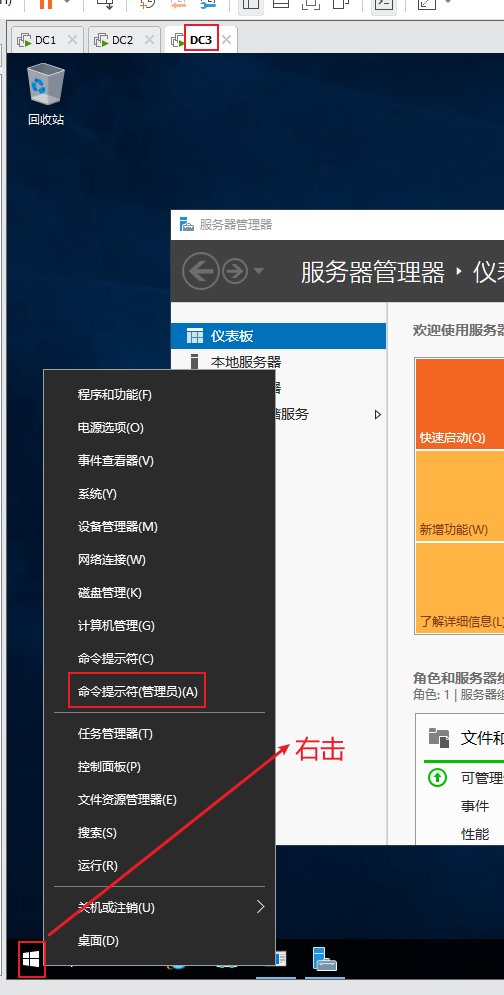

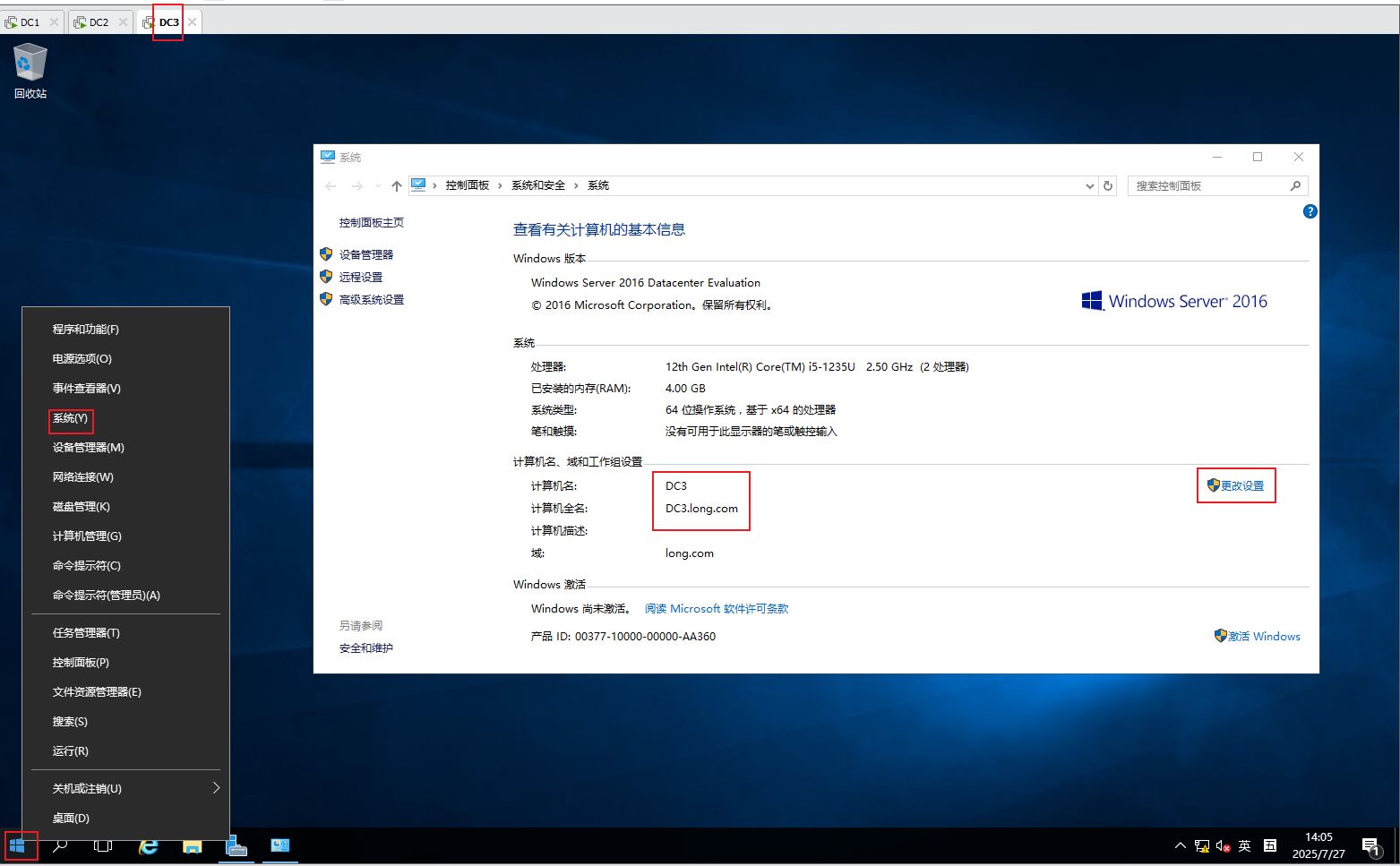

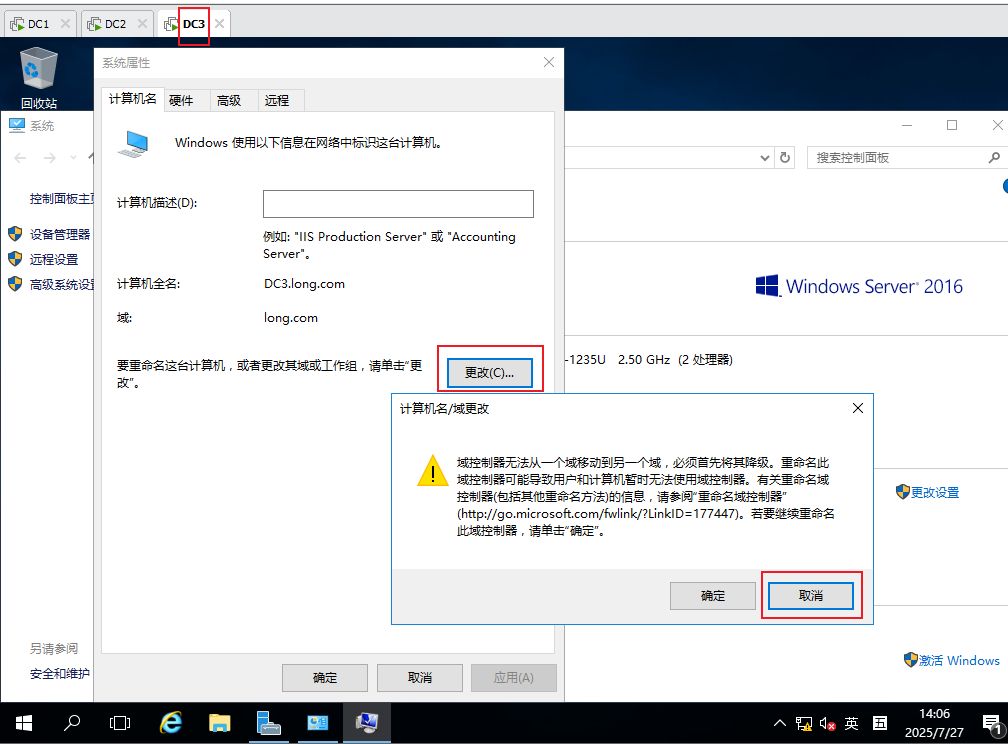

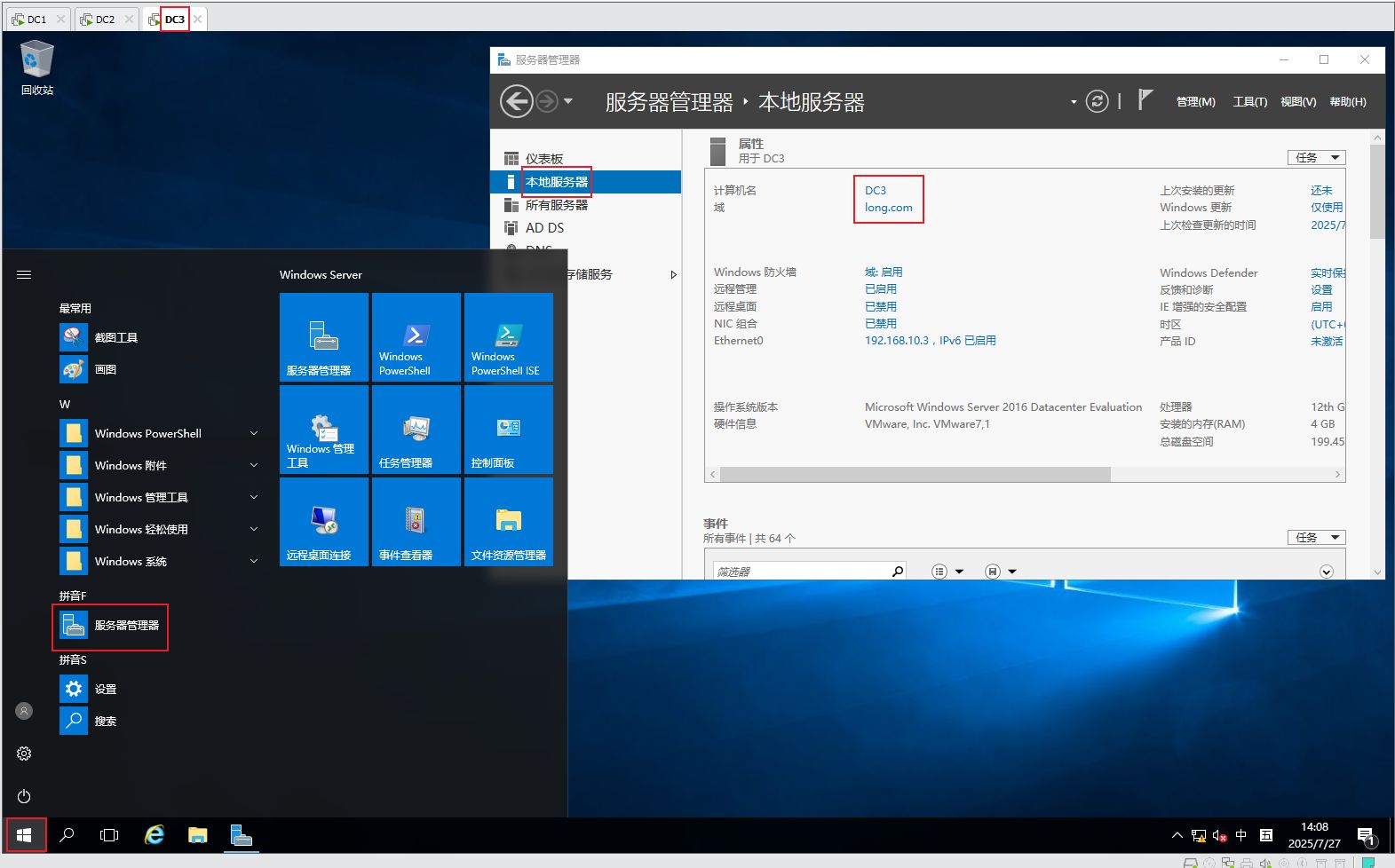

DC3 的预先处理 先克隆一下其它的虚拟机为 DC3

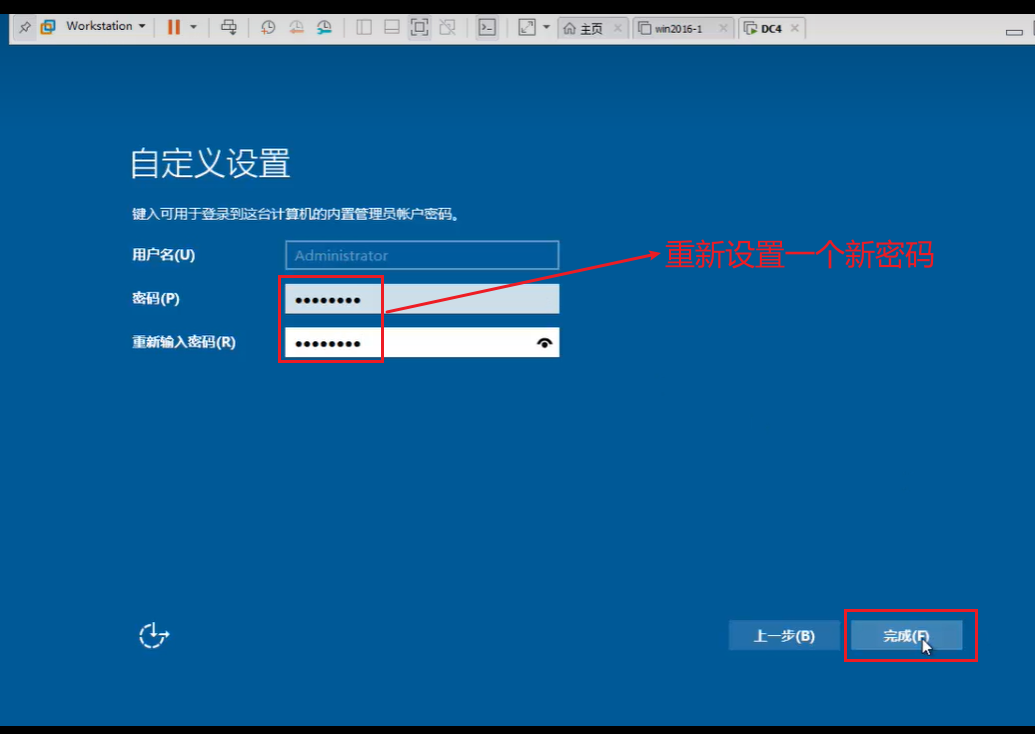

1) 先是进行 sysprep, 方法 见 /node-admin/22707 涉及到设置登录密码(管理员密码符合14位,四种(大写,小写,数据,特殊字符)当中的三种,且不能为空)

2) 计算机修改名称,(不用加域),,重启

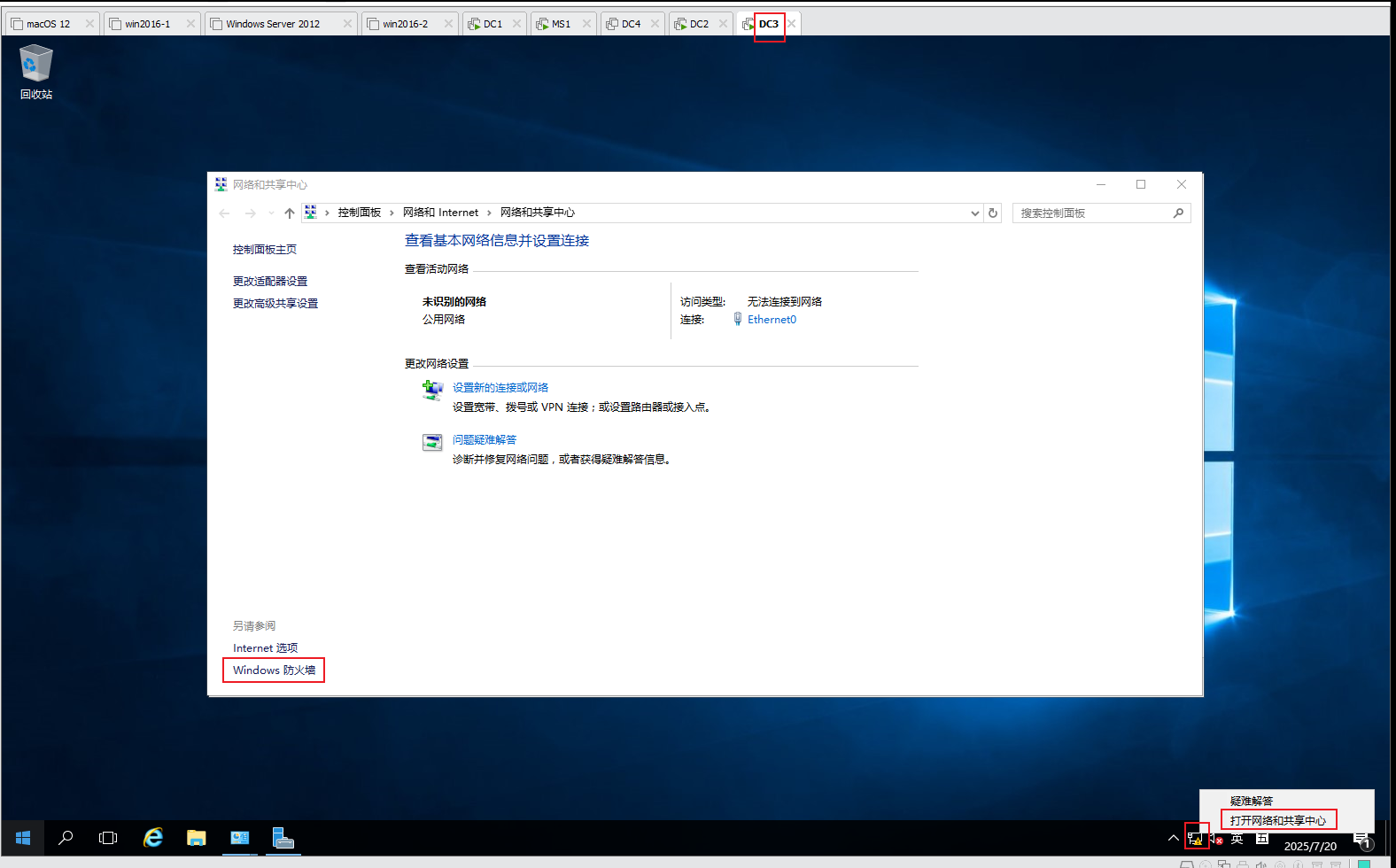

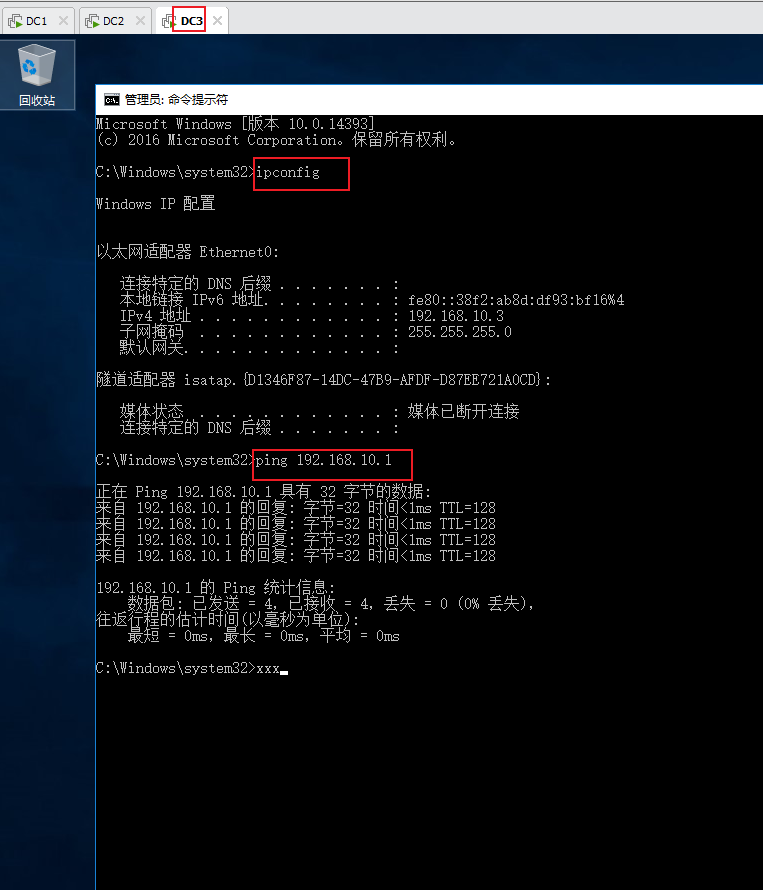

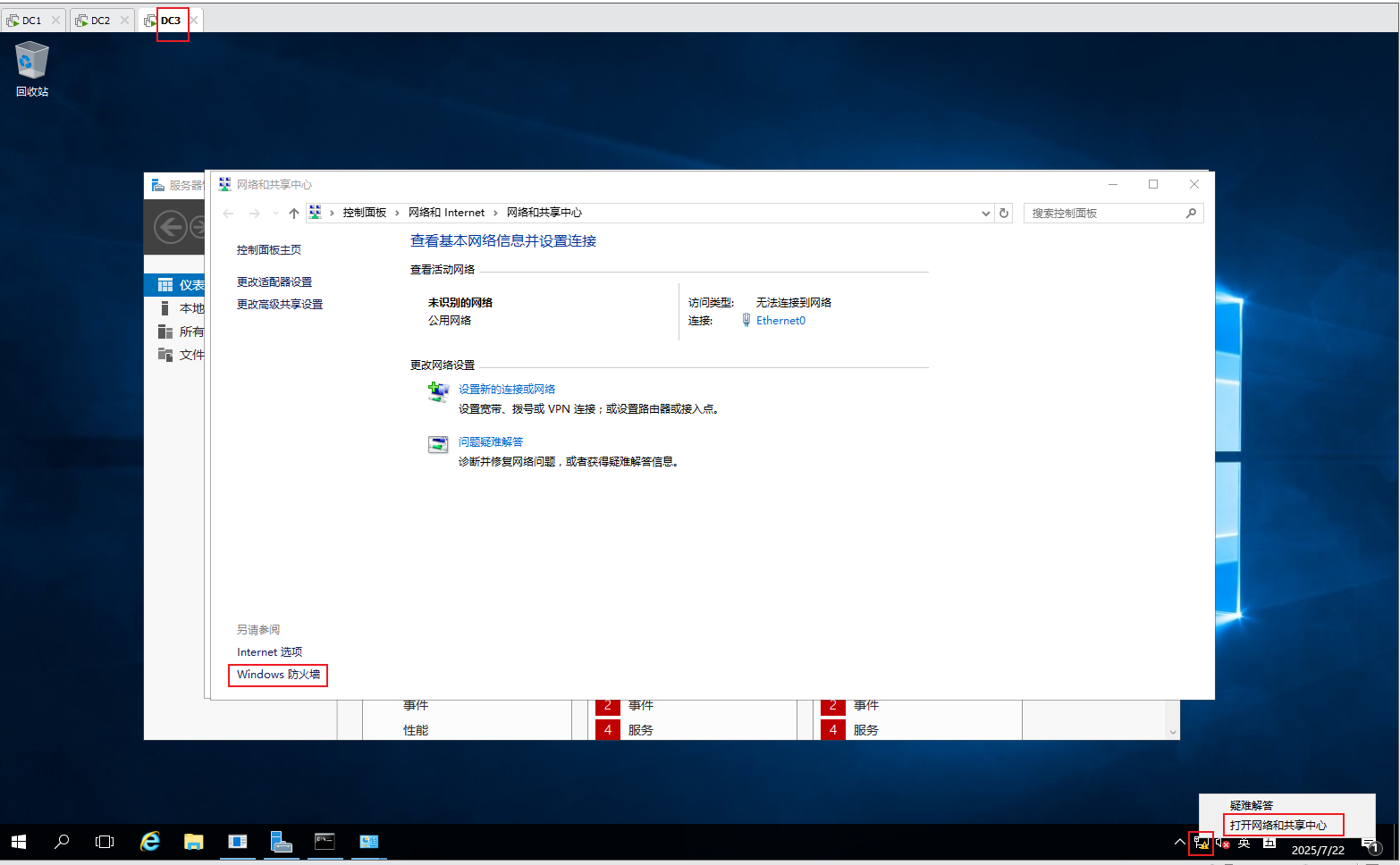

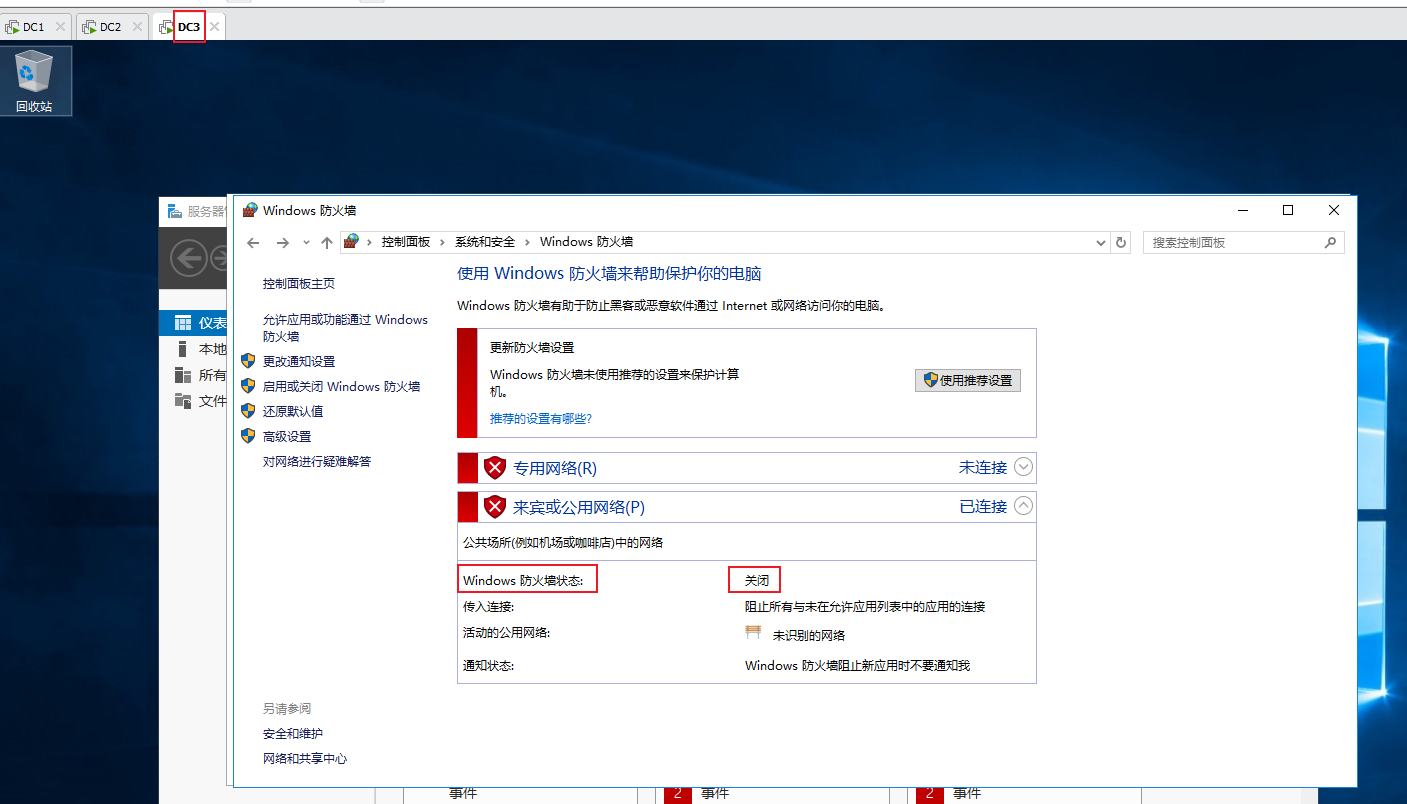

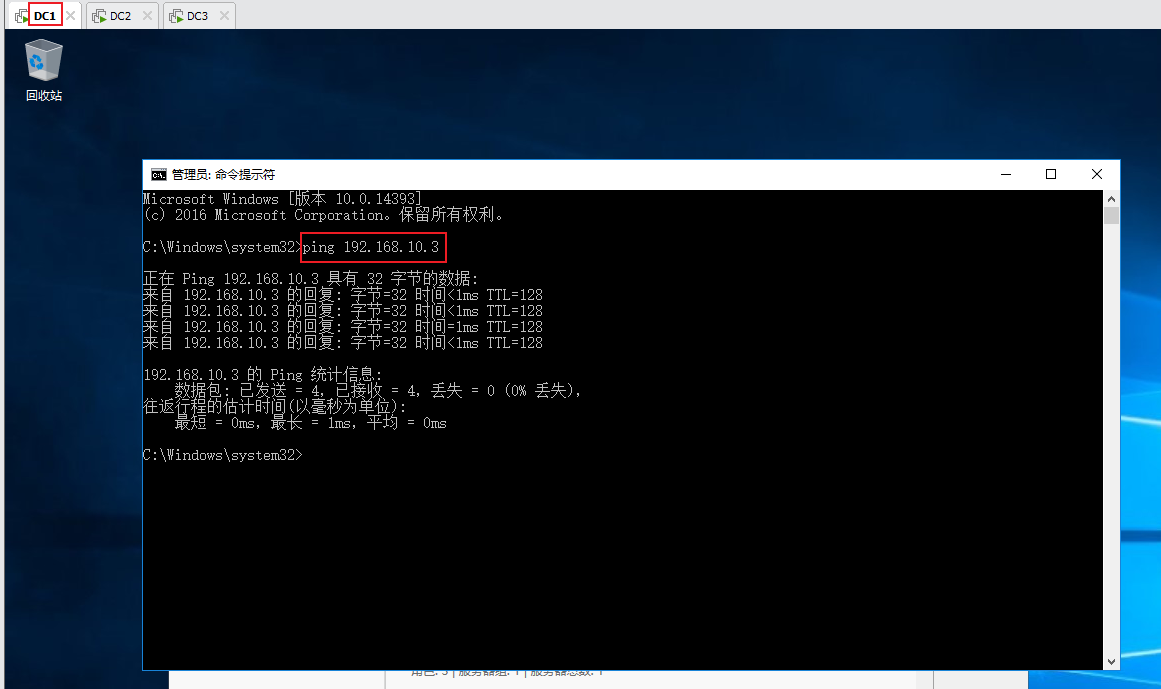

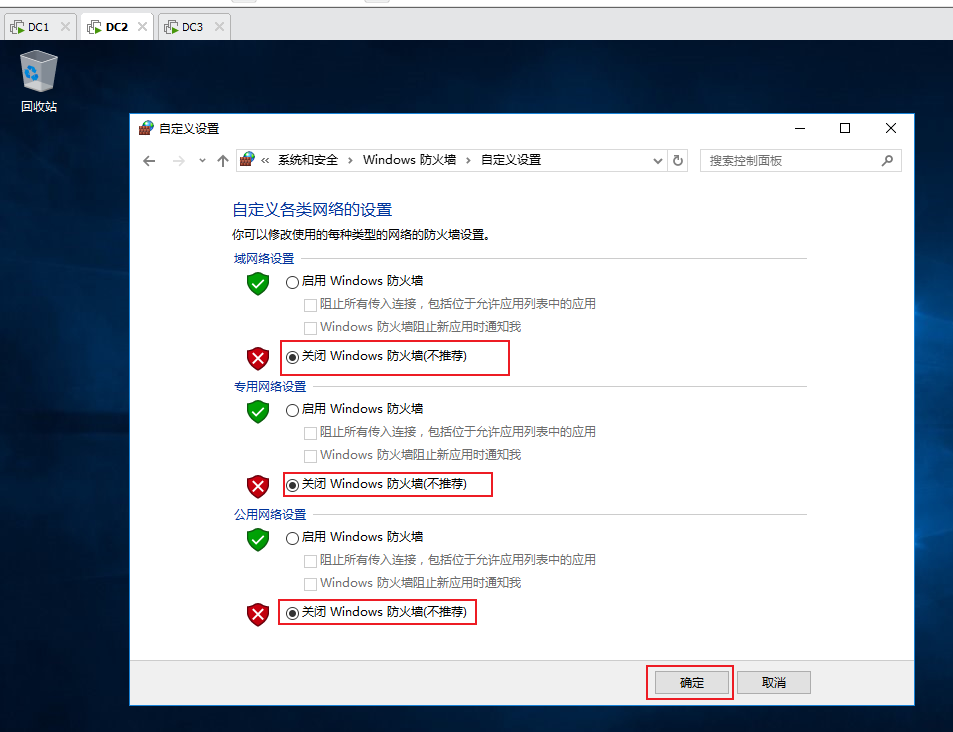

3) 计算机修改ip 为192.168.10.3 ,防火墙关闭,,再重启,看 与 DC1 192.168.10.1 和 DC2 192.168.10.2 之间 能不能ping 通

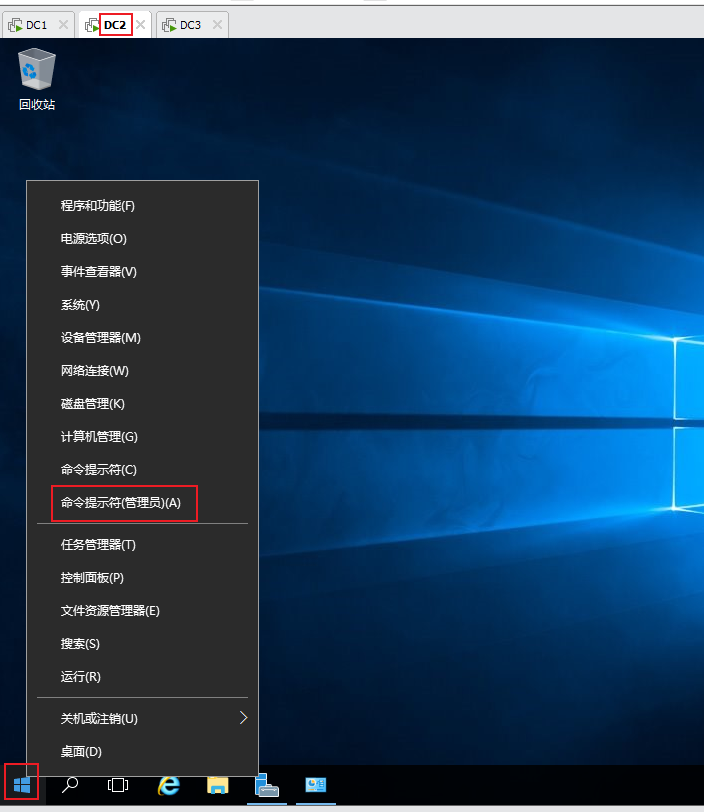

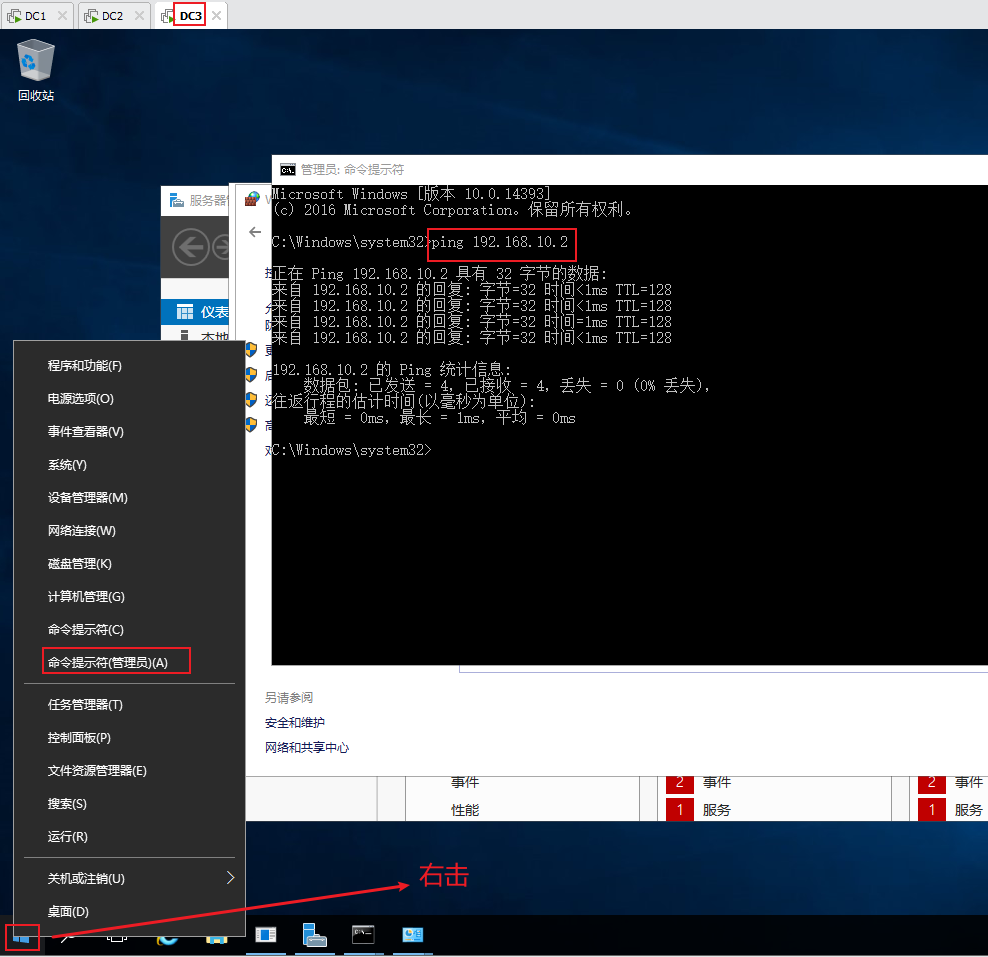

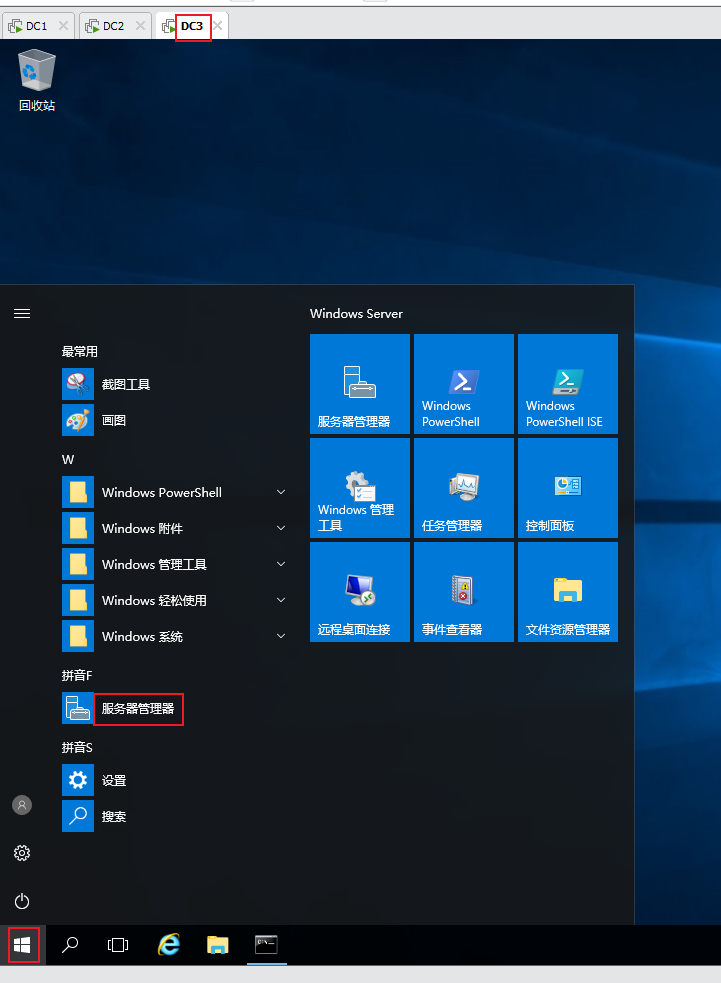

在 DC3 上

# ipconfig

# ping 192.168.10.1

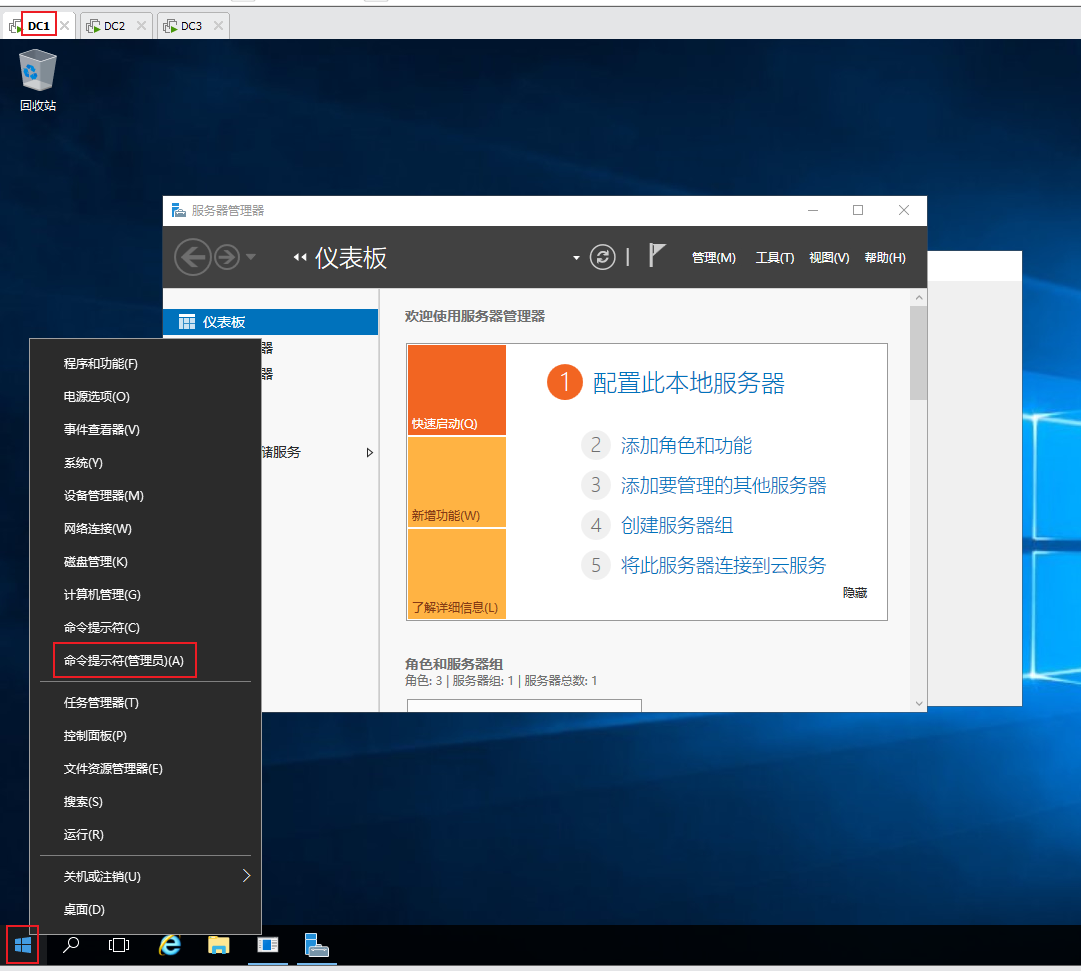

在 DC1 上

# ping 192.168.10.3

在 DC2 上

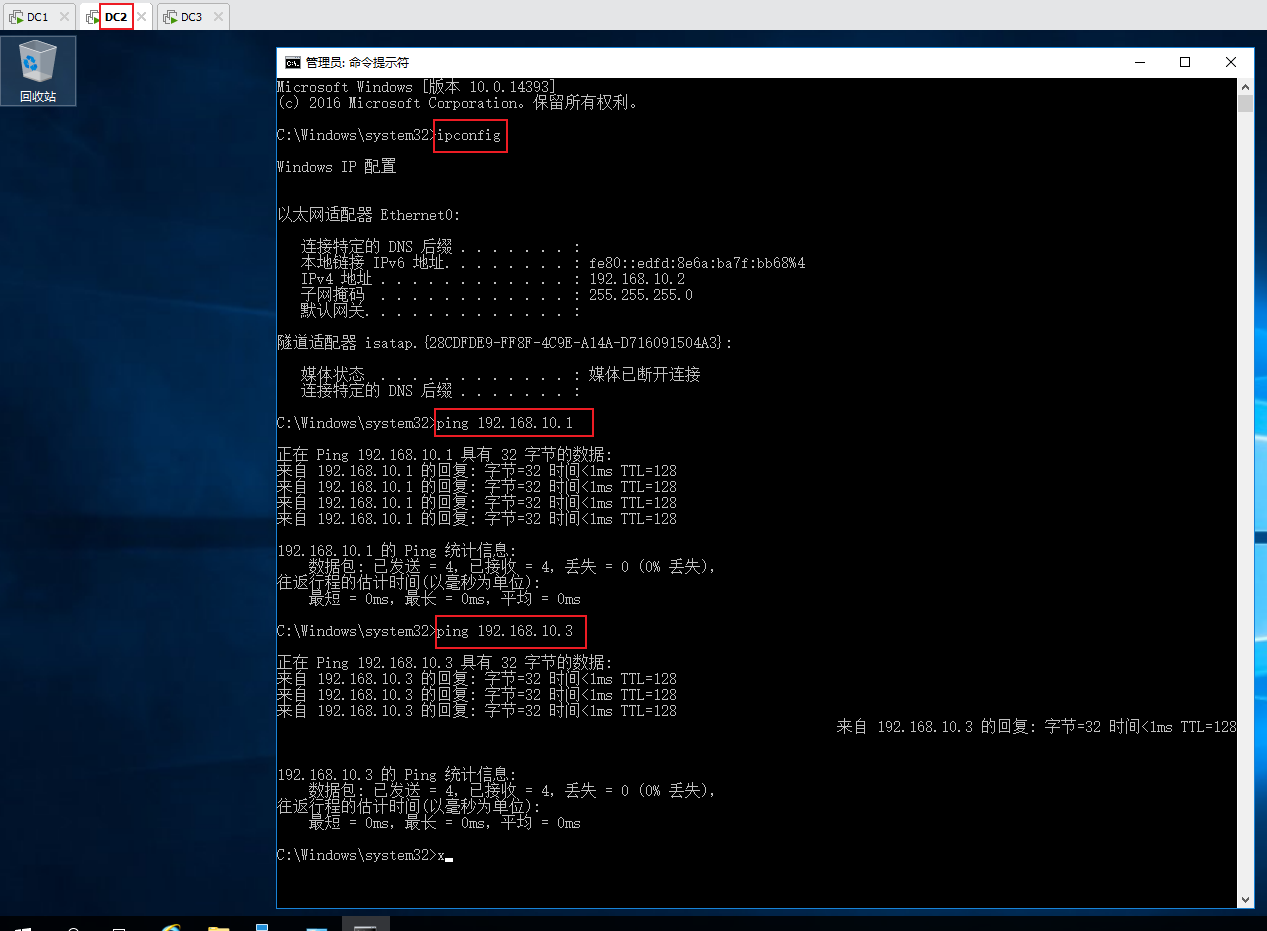

# ipconfig

# ping 192.168.10.1

# ping 192.168.10.3

在 DC3 上

在 DC3 上

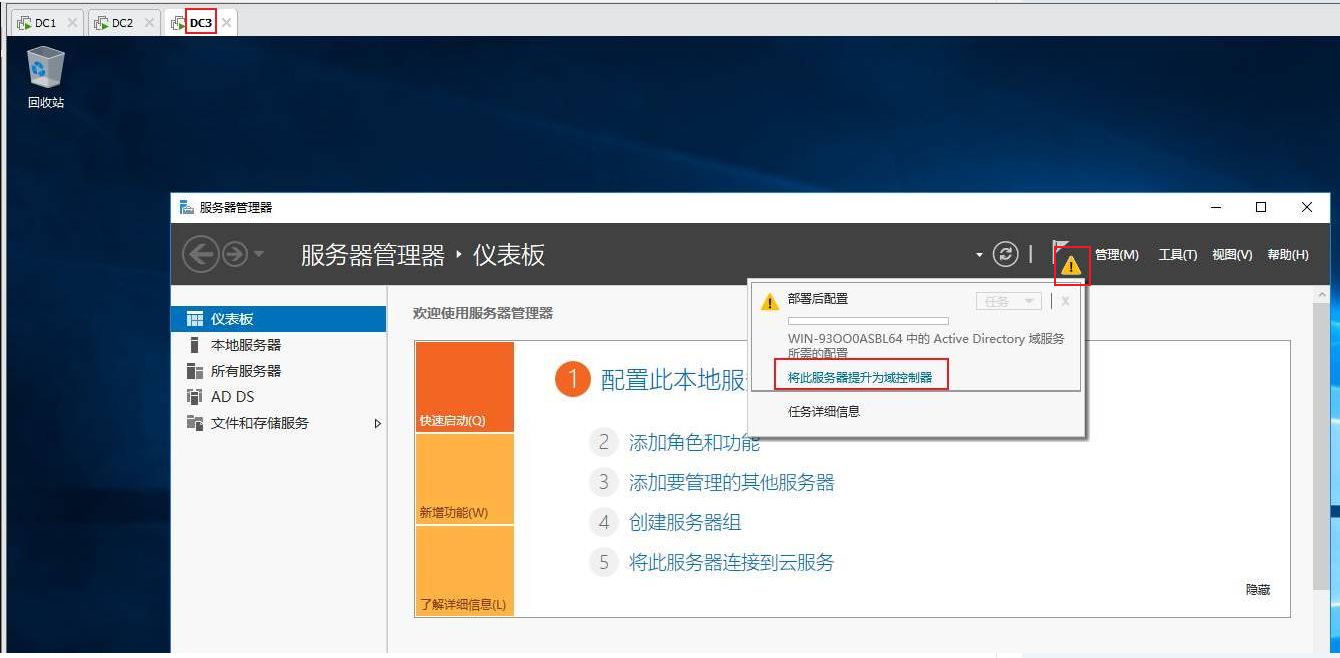

也可以这里 将此服务器提升为域控制器

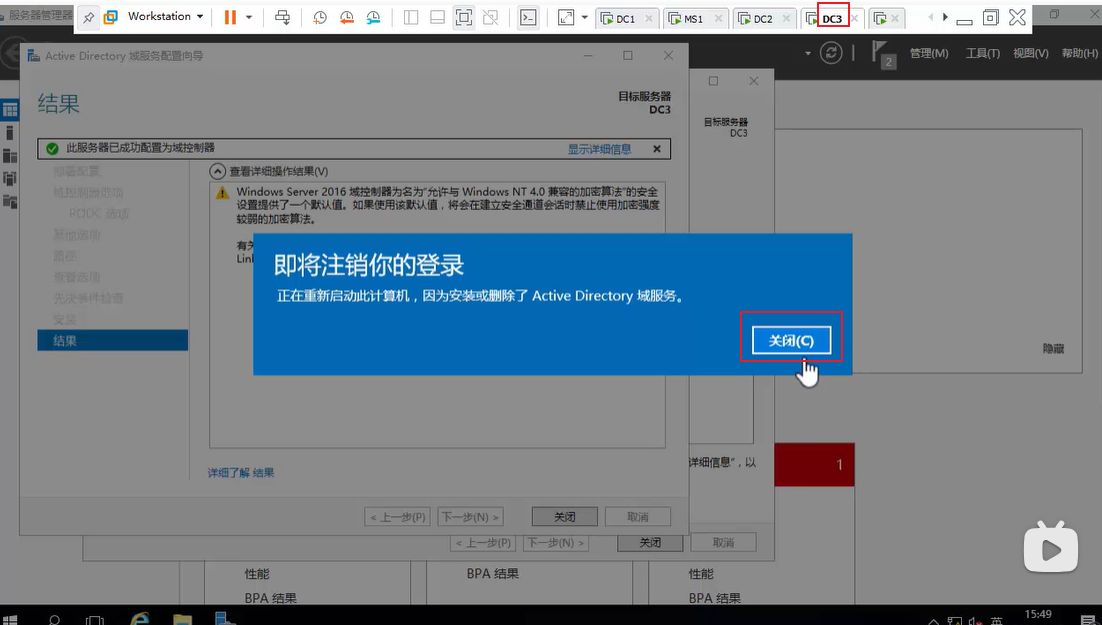

安装完毕后,自动关闭(也可以手动关闭),自动重启

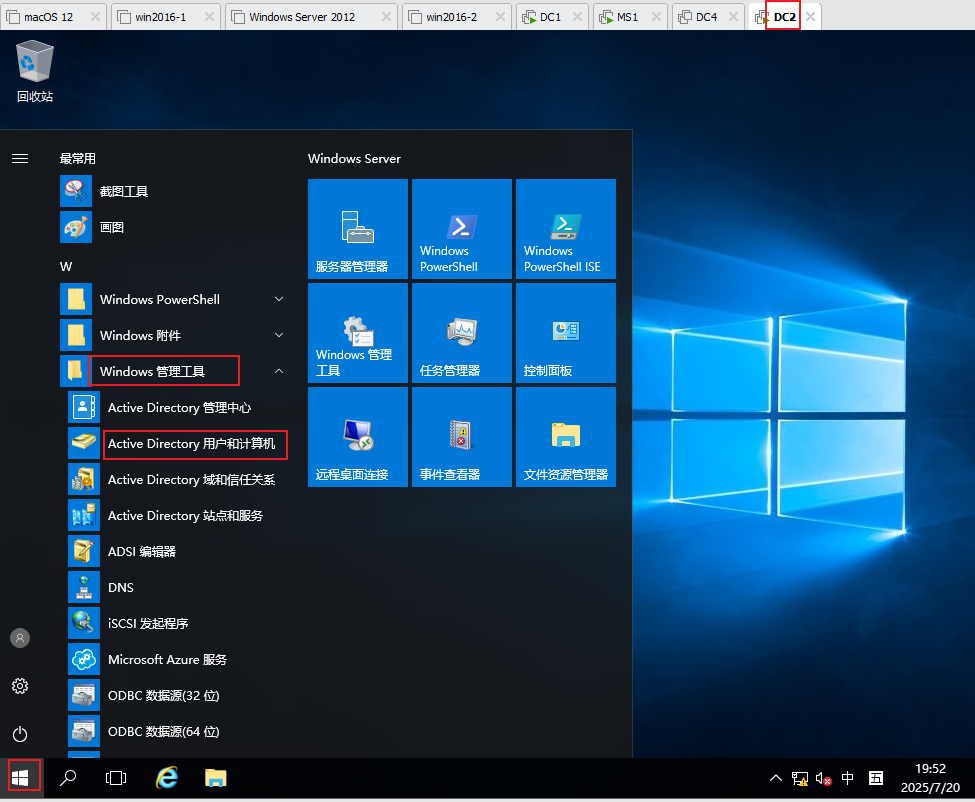

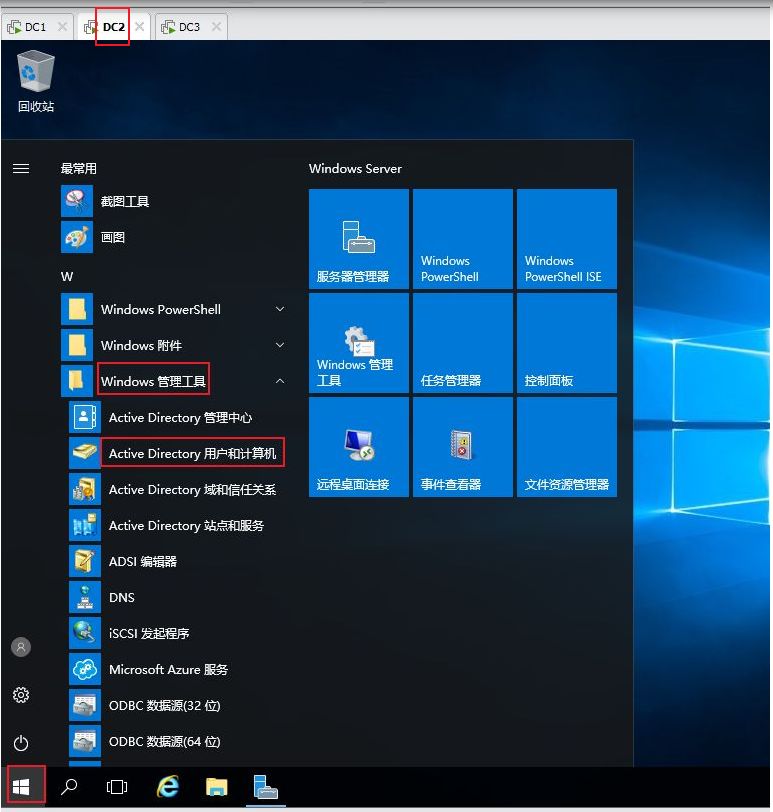

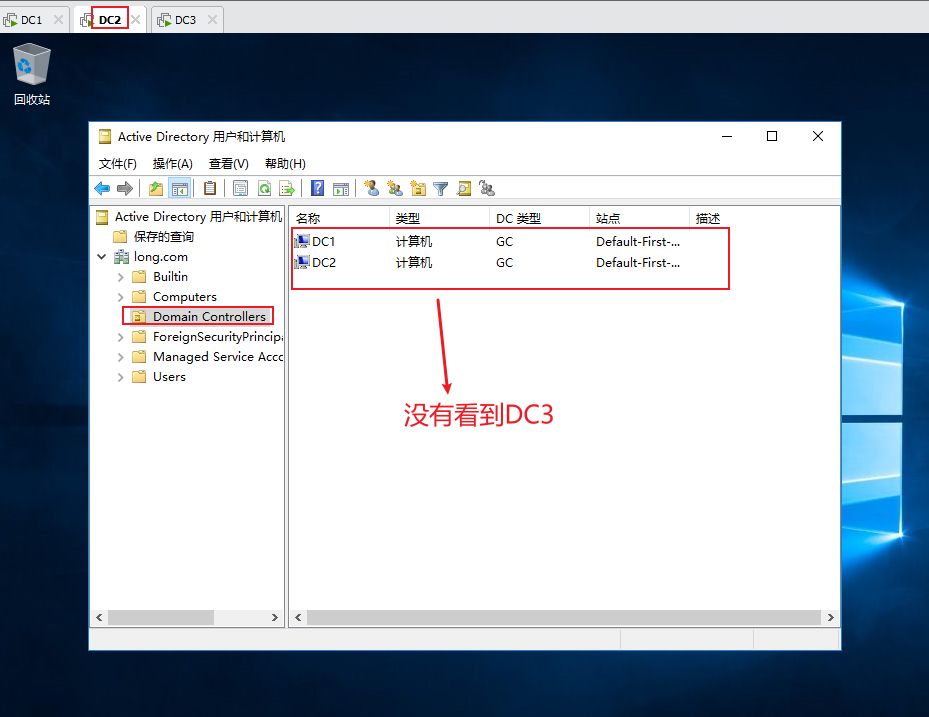

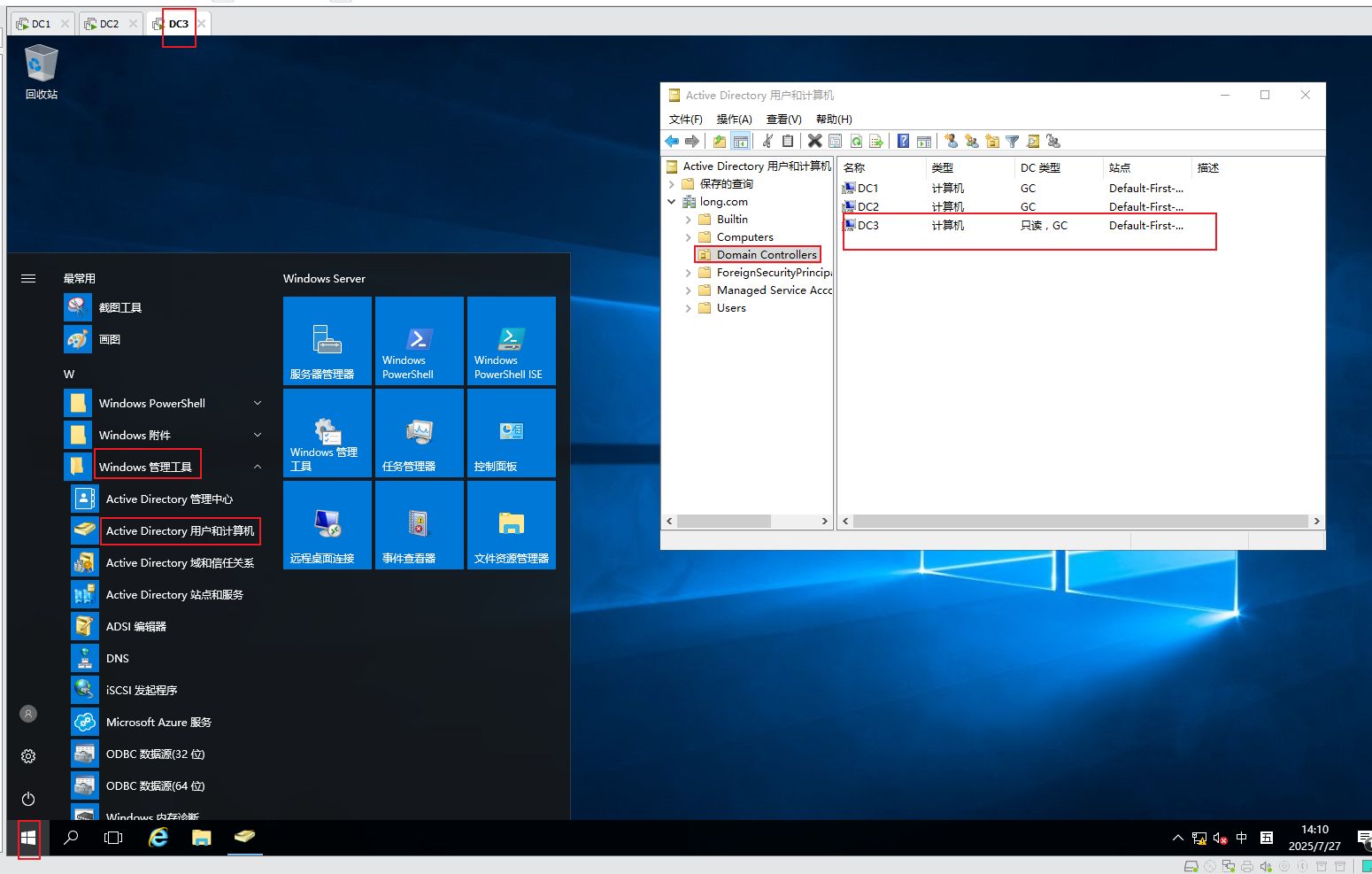

在 DC2 上 的AD 里面看看 有没有DC3

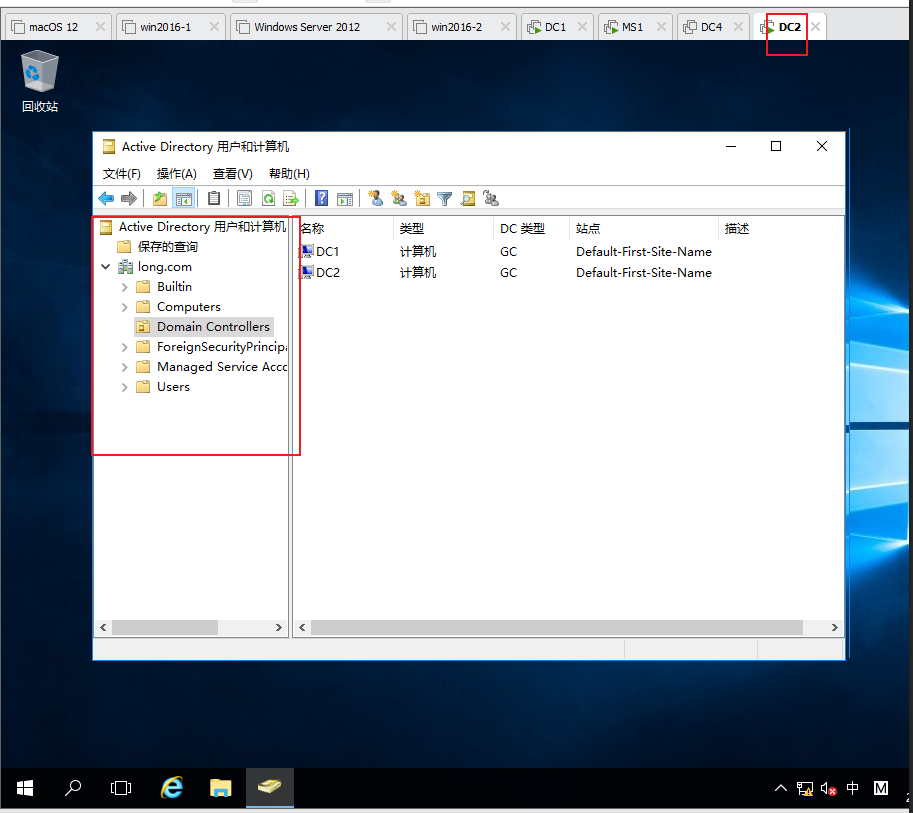

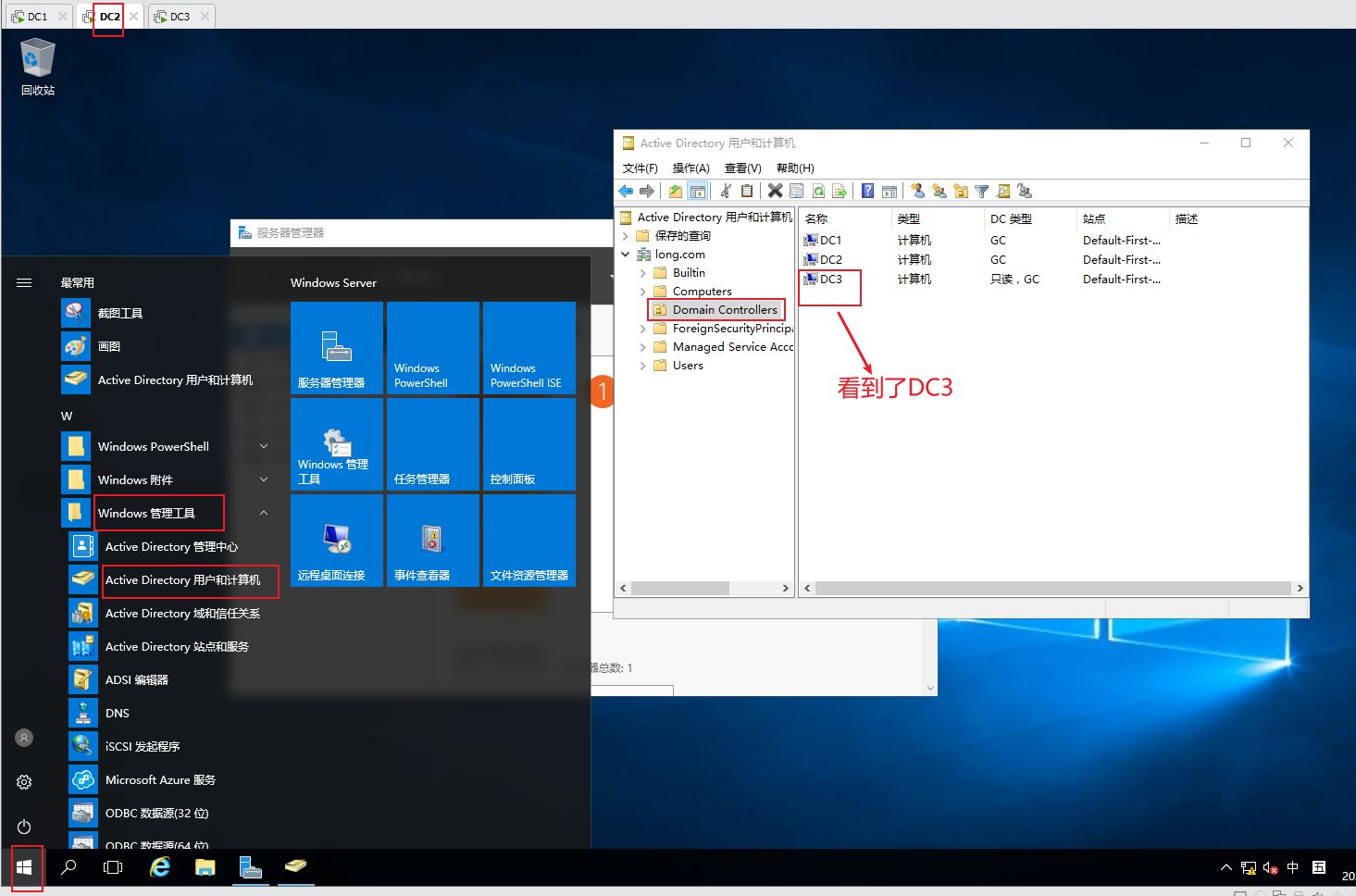

重启一下DC2 , 在 DC2 上 的AD 里面看到了DC3

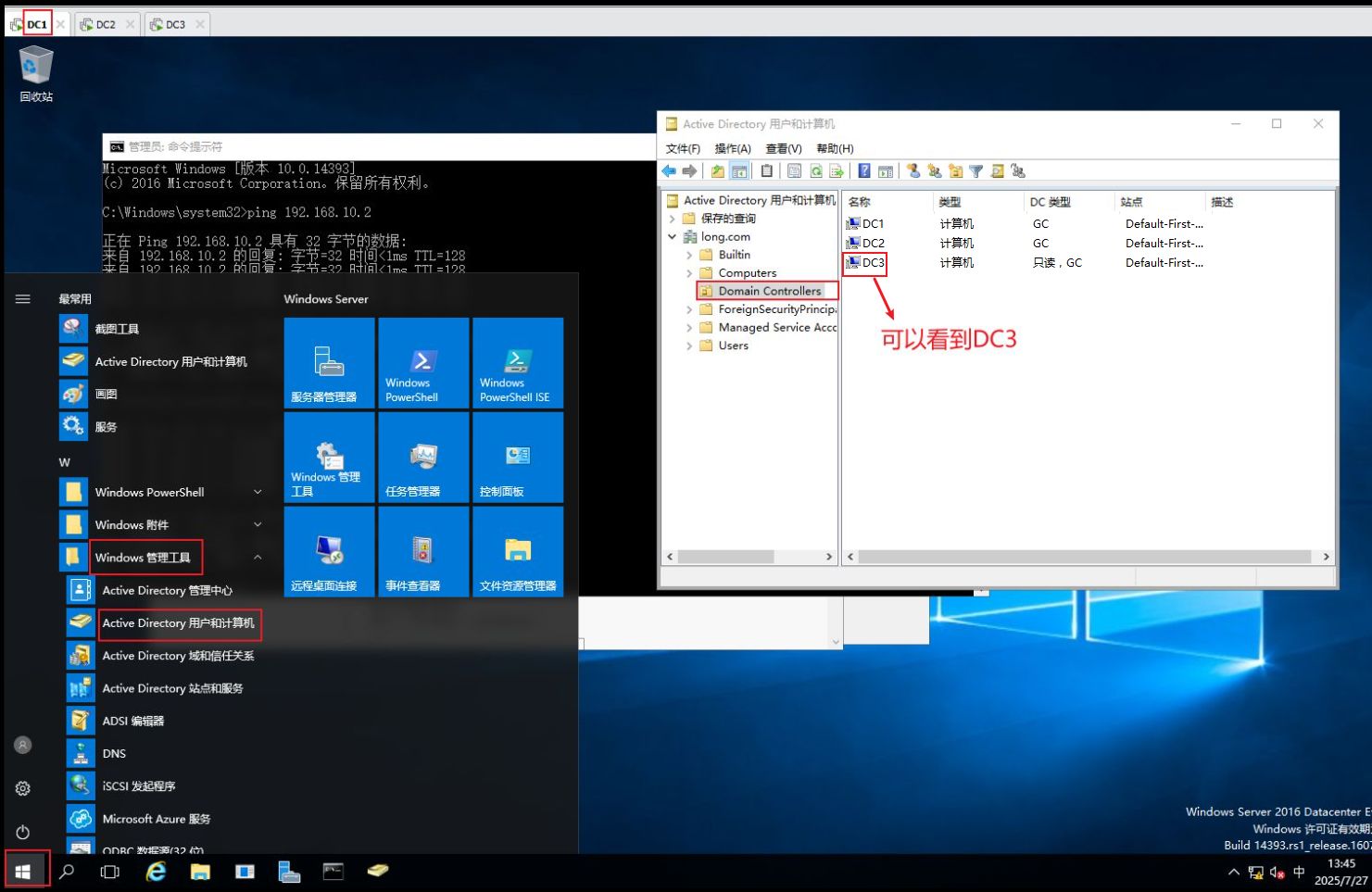

在 DC1 上 的AD 里面看看 有没有DC3

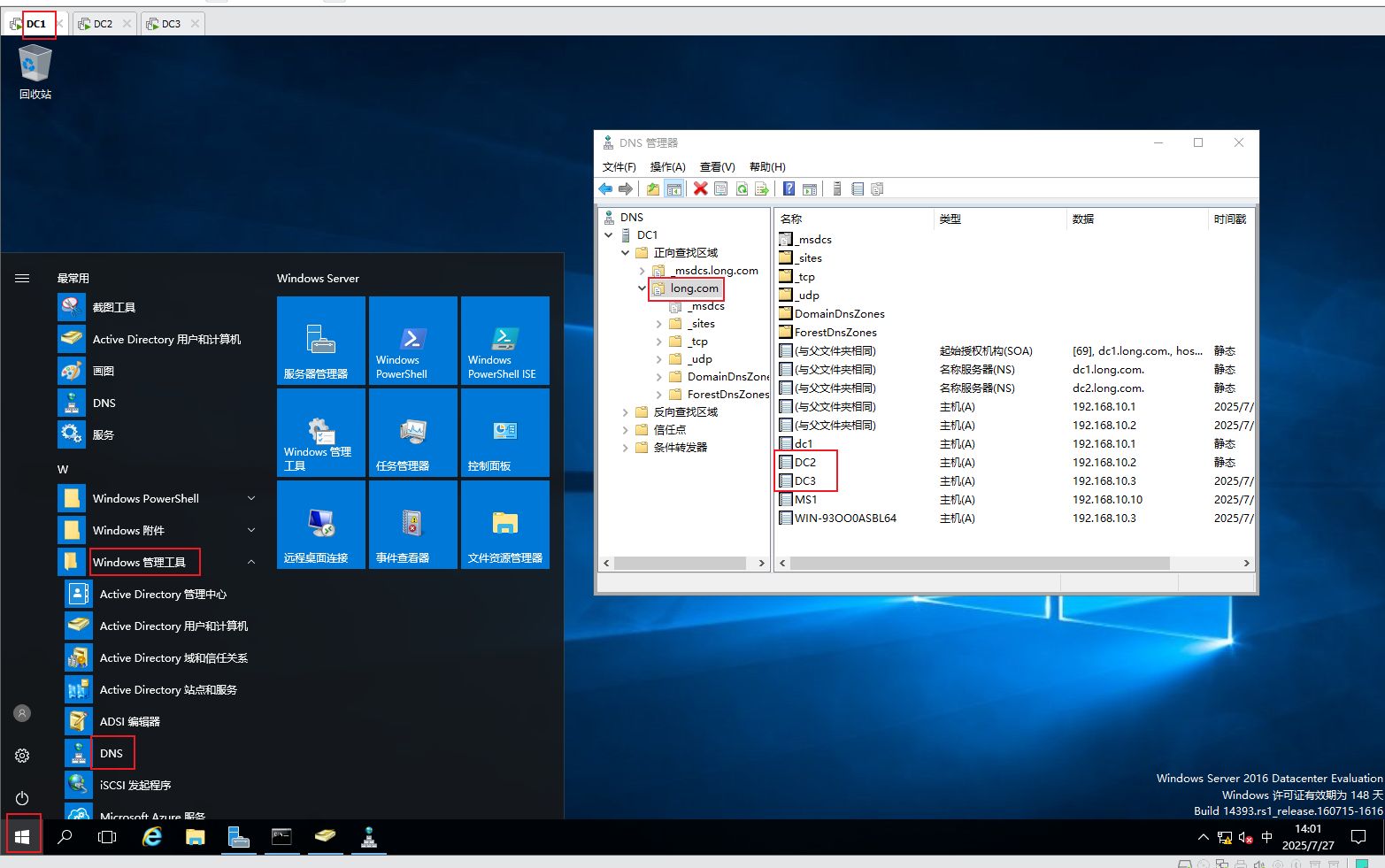

在DC1 的 DNS 上 可以看到 DC2 DC3

在 DC3 上的 AD 里面 可以看到 域控制器里面有DC3

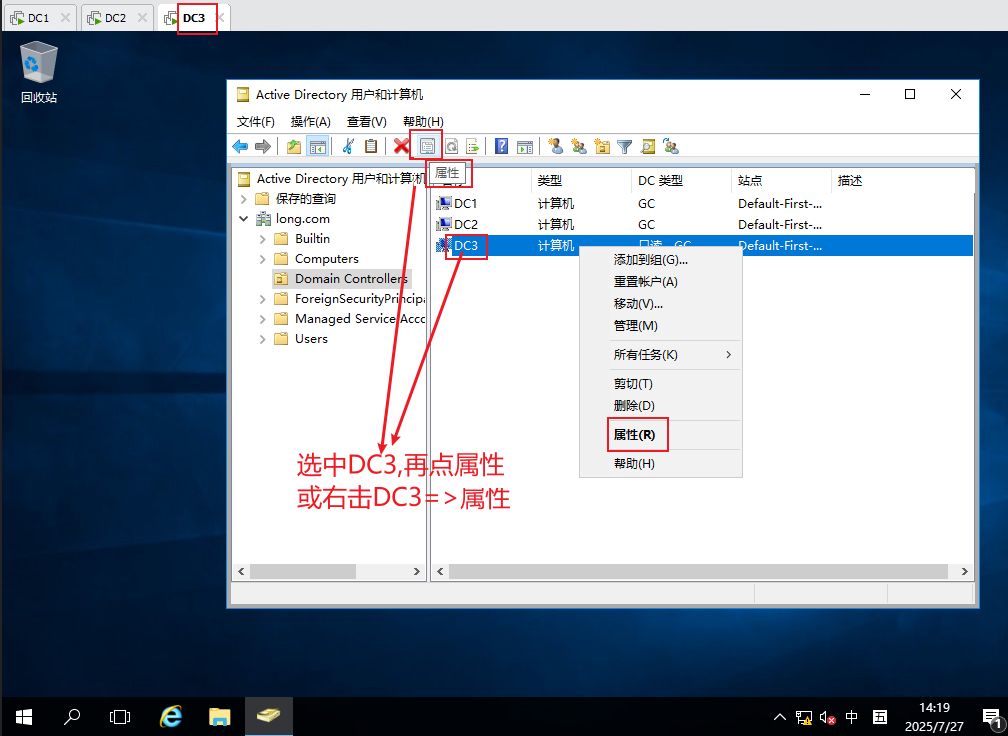

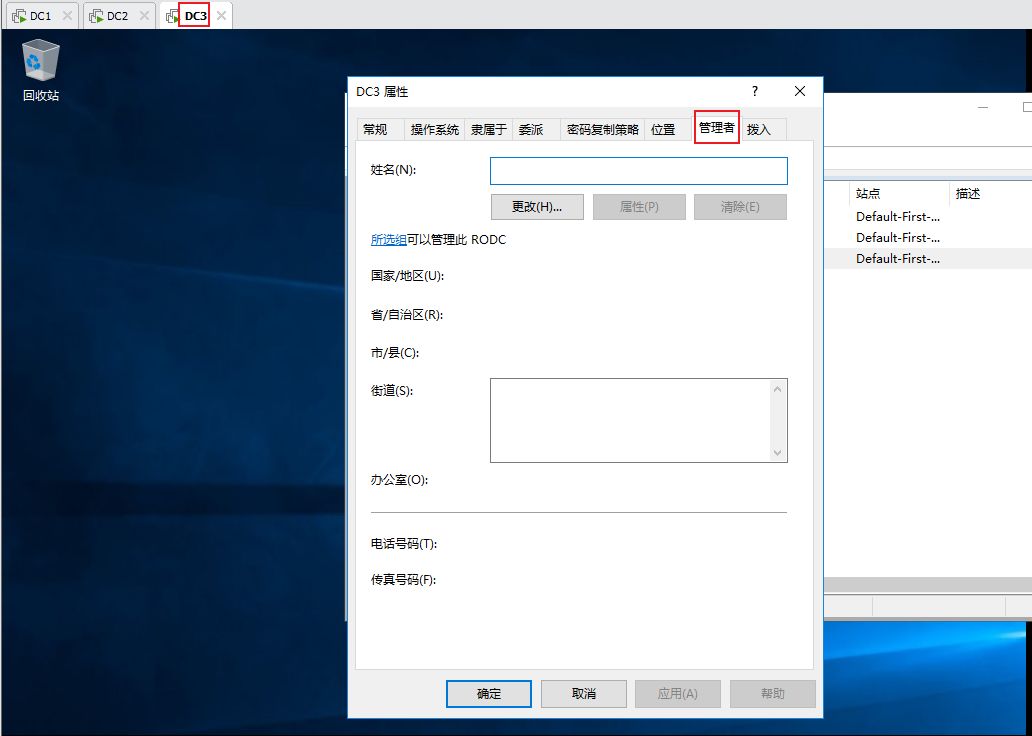

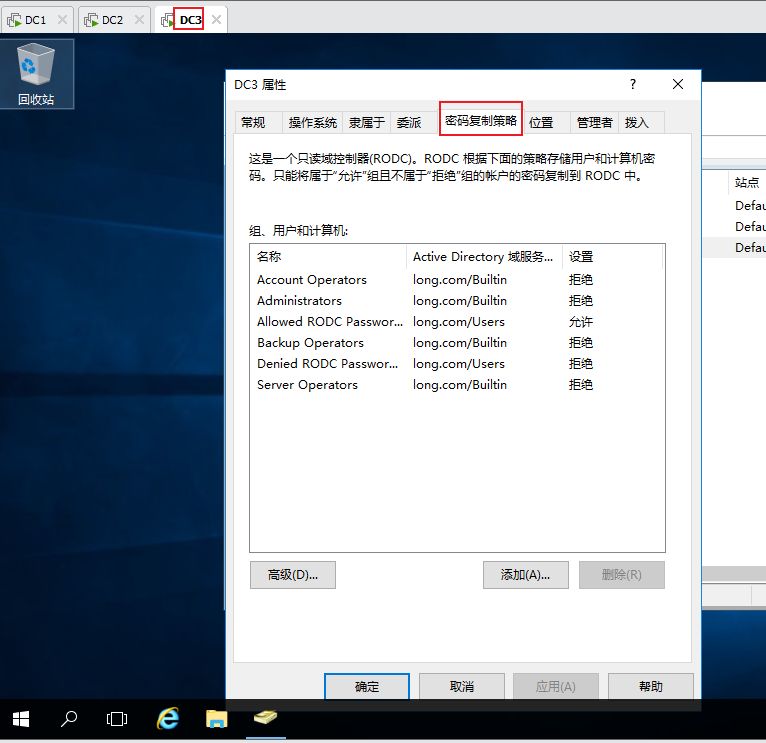

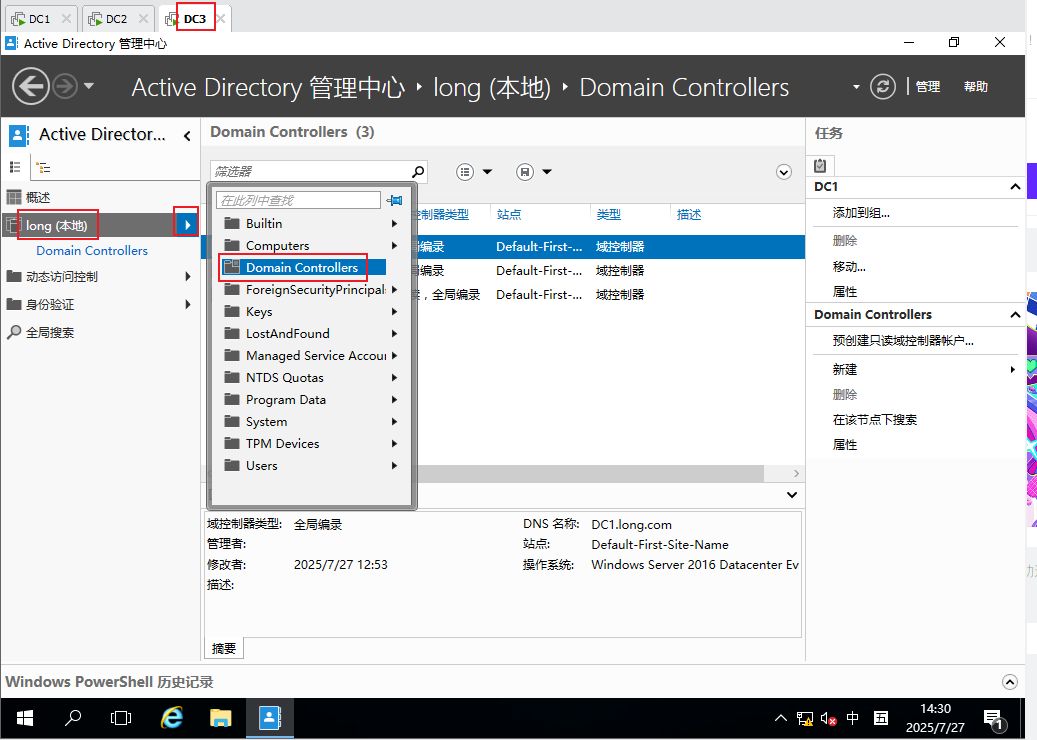

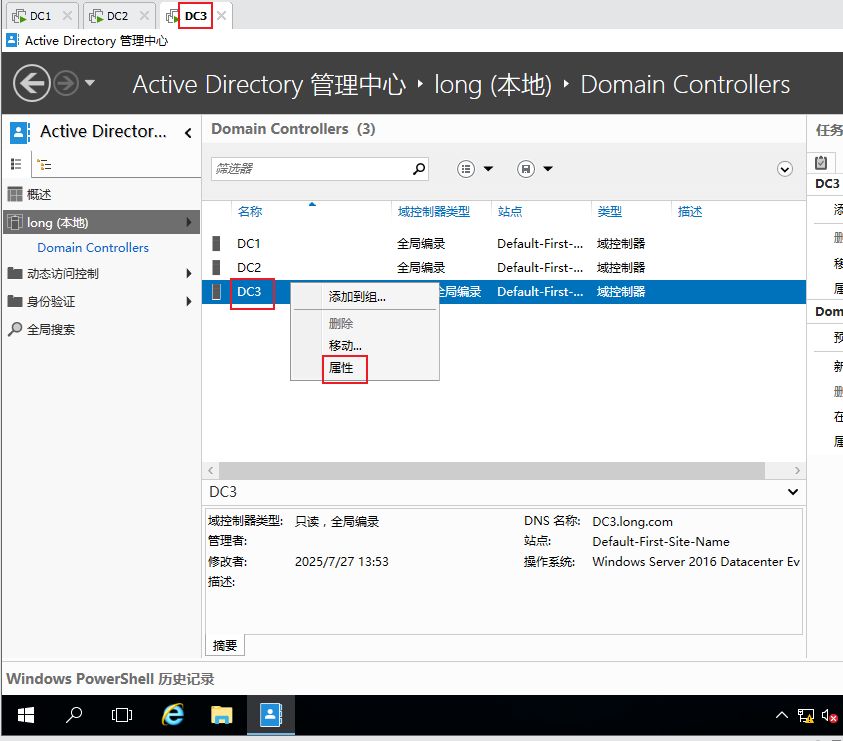

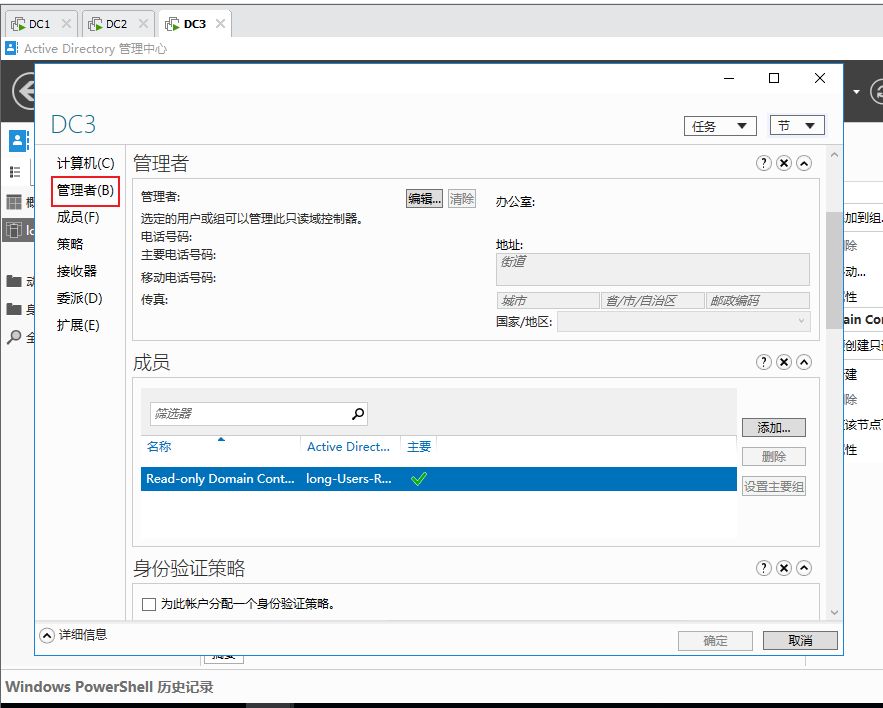

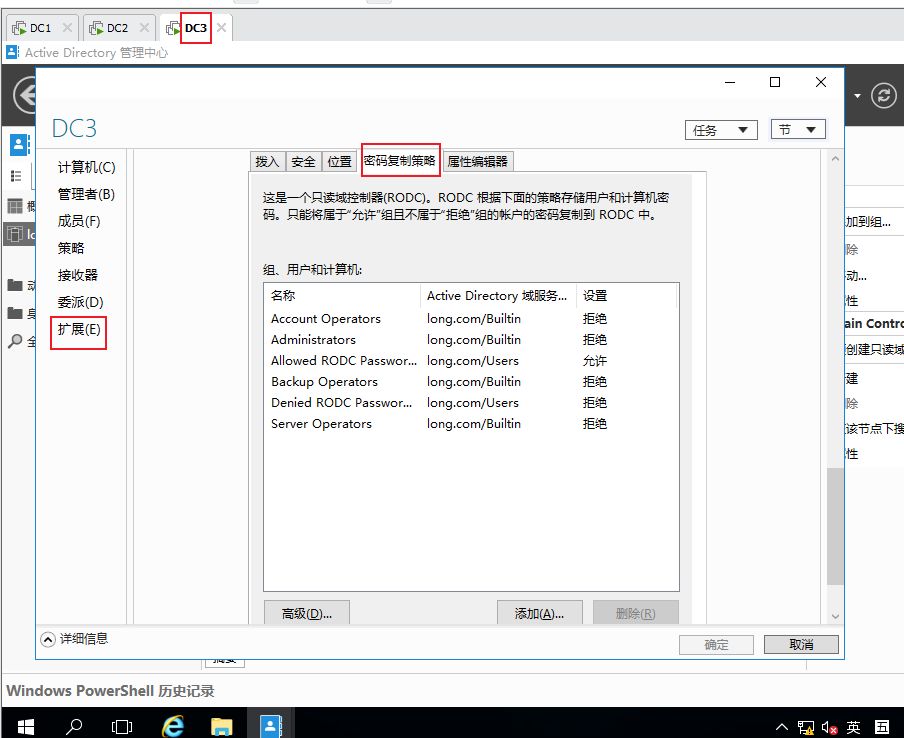

设置 委派 和 密码复制策略

1)通过 密码复制策略 或 管理员选项卡进行设置

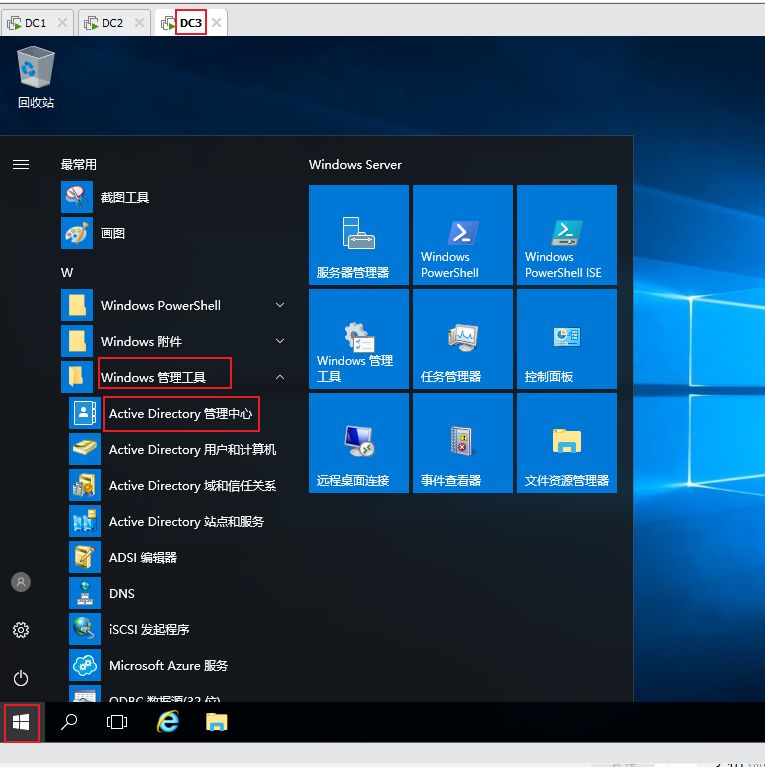

2) 也可以通过 AD 管理中心 设置 委派 和 密码复制策略

网络直接复制安装RODC

1) 只读域控制器(RODC)

2) 网络直接复制安装RODC

3) 验证安装结果

4) (修改RODC委派与密码复制策略设置)

P14

3-6 安装额外的域控制器与RODC (二)

利用介质安装额外的域控制器

1 制作安装介质

2 安装额外的域控制器

3 验证安装结果

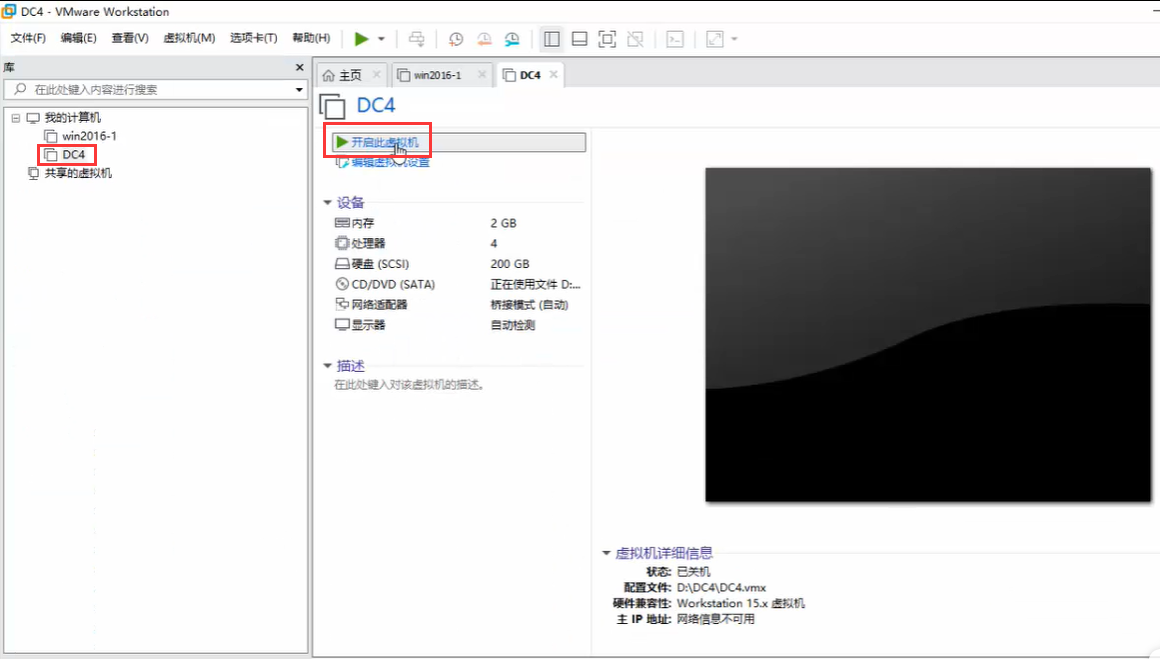

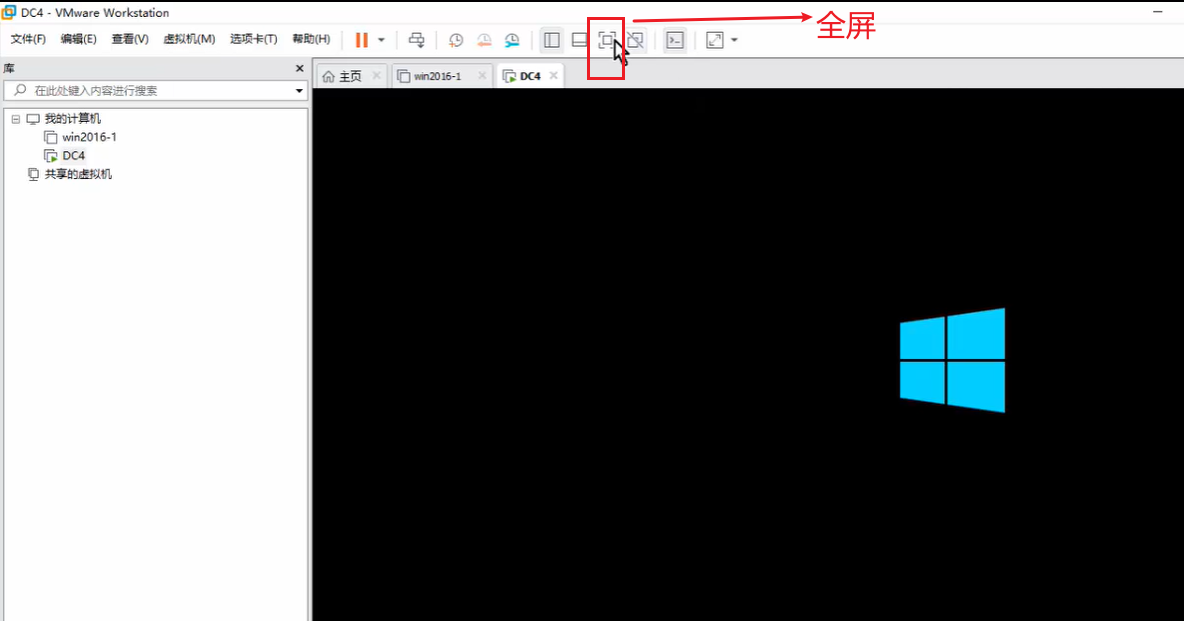

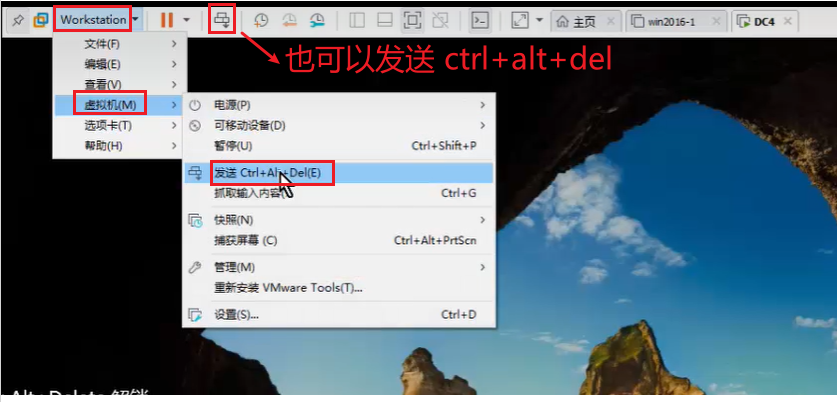

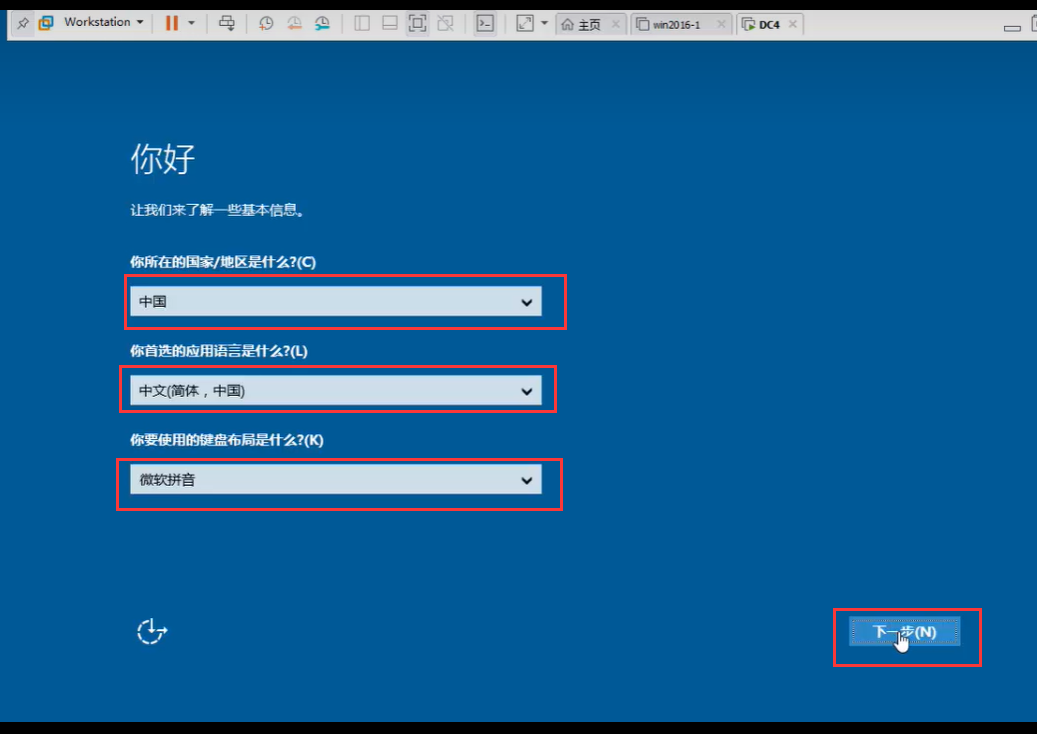

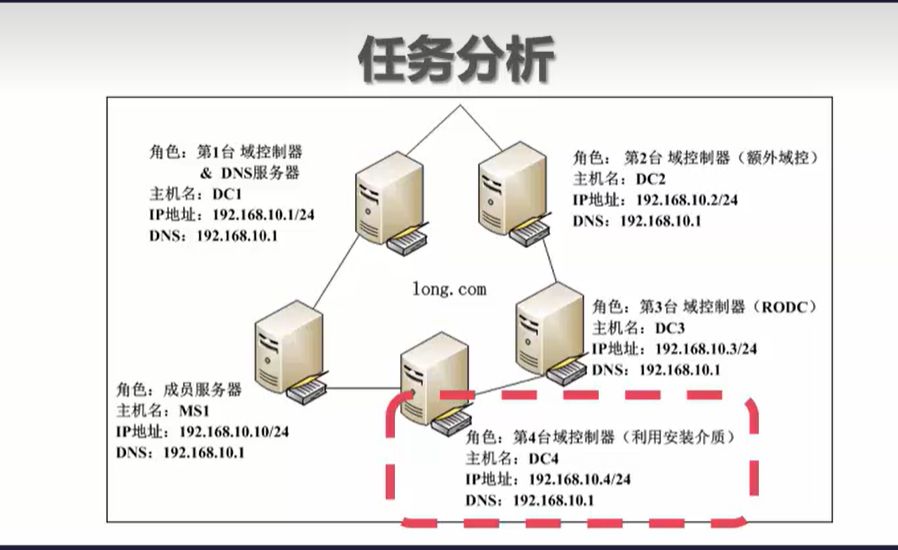

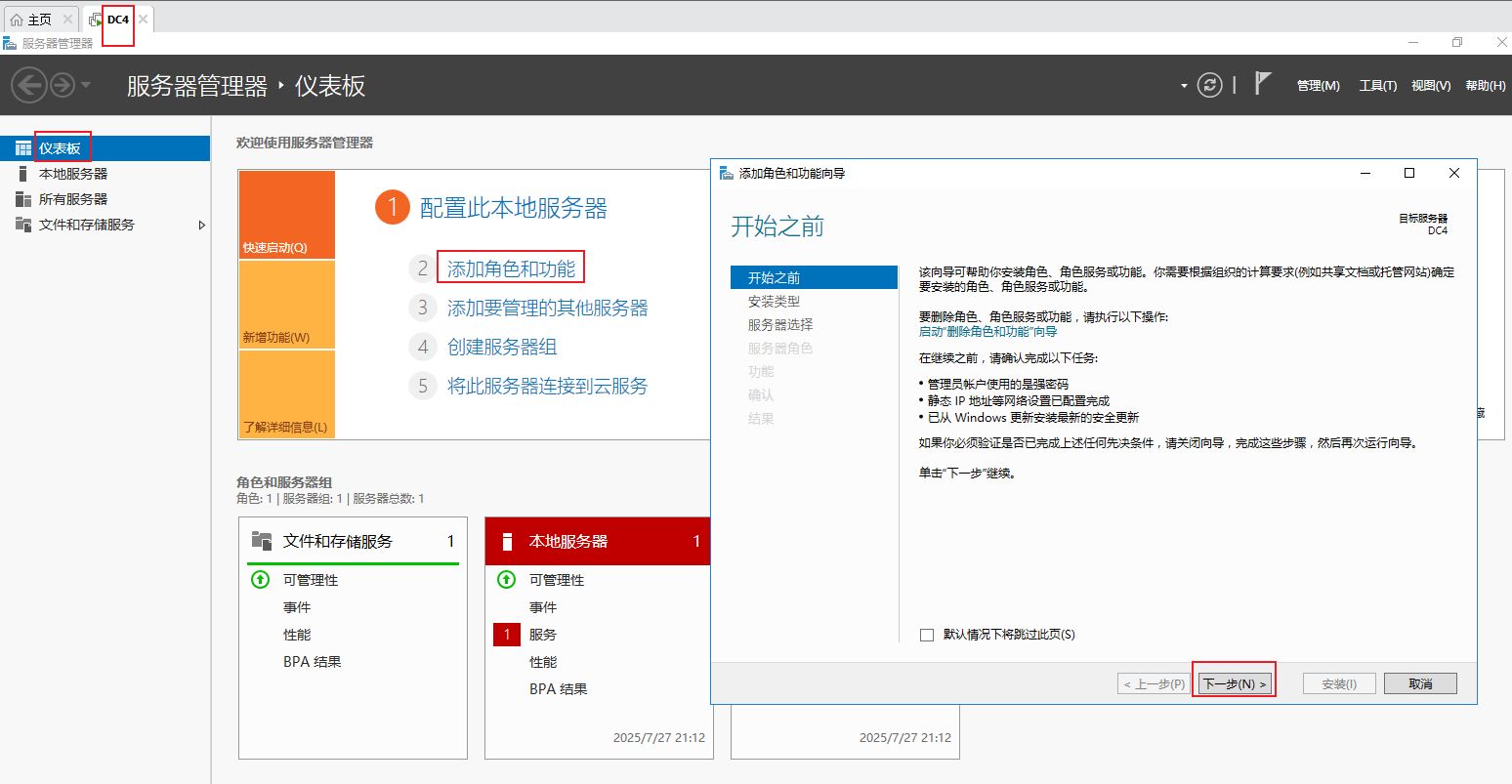

DC4 的预先处理 先克隆一下其它的虚拟机为 DC4

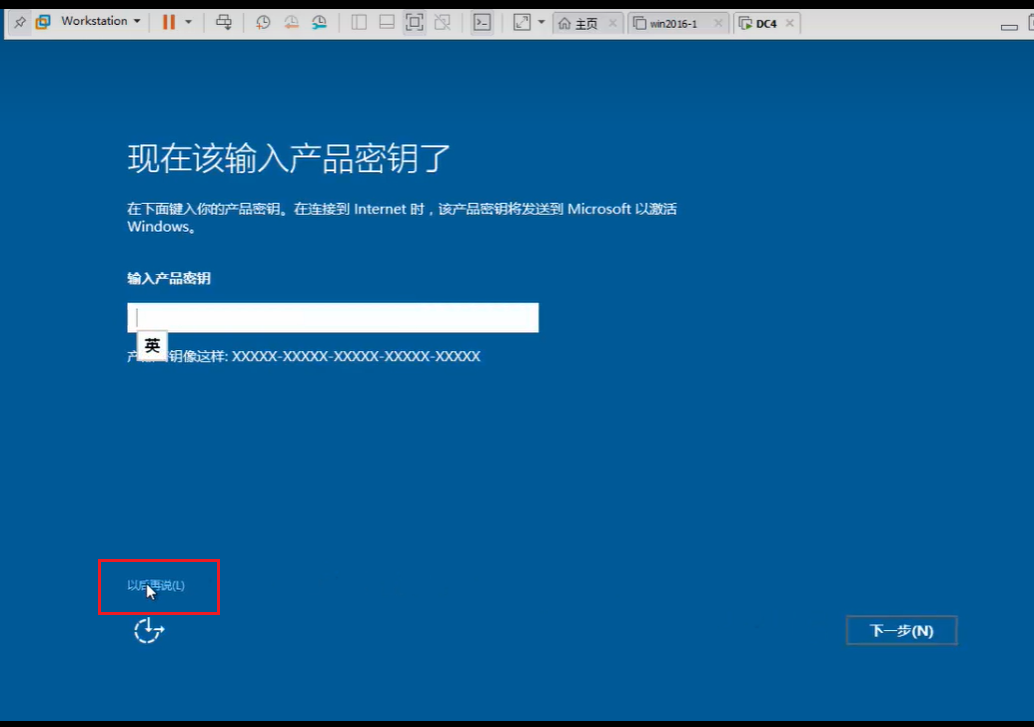

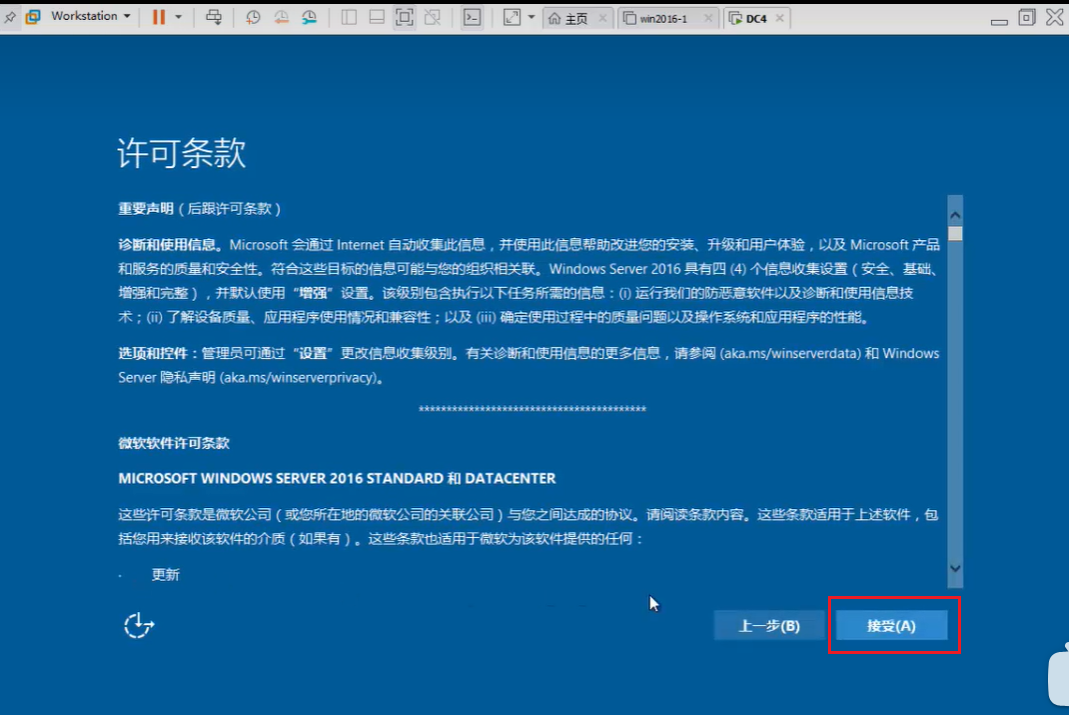

1) 先是进行 sysprep, 方法 见 /node-admin/22707 涉及到设置登录密码(管理员密码符合14位,四种(大写,小写,数据,特殊字符)当中的三种,且不能为空)

2) 计算机修改名称,(不用加域),,重启

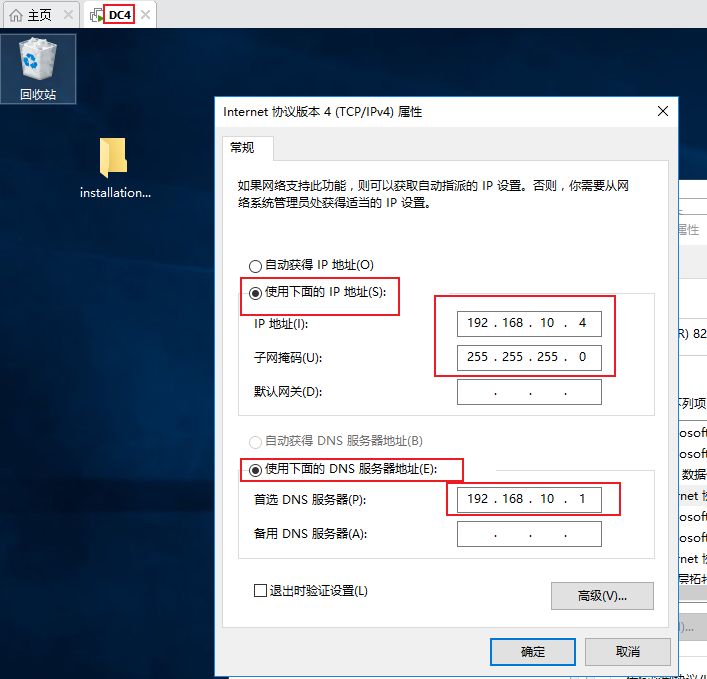

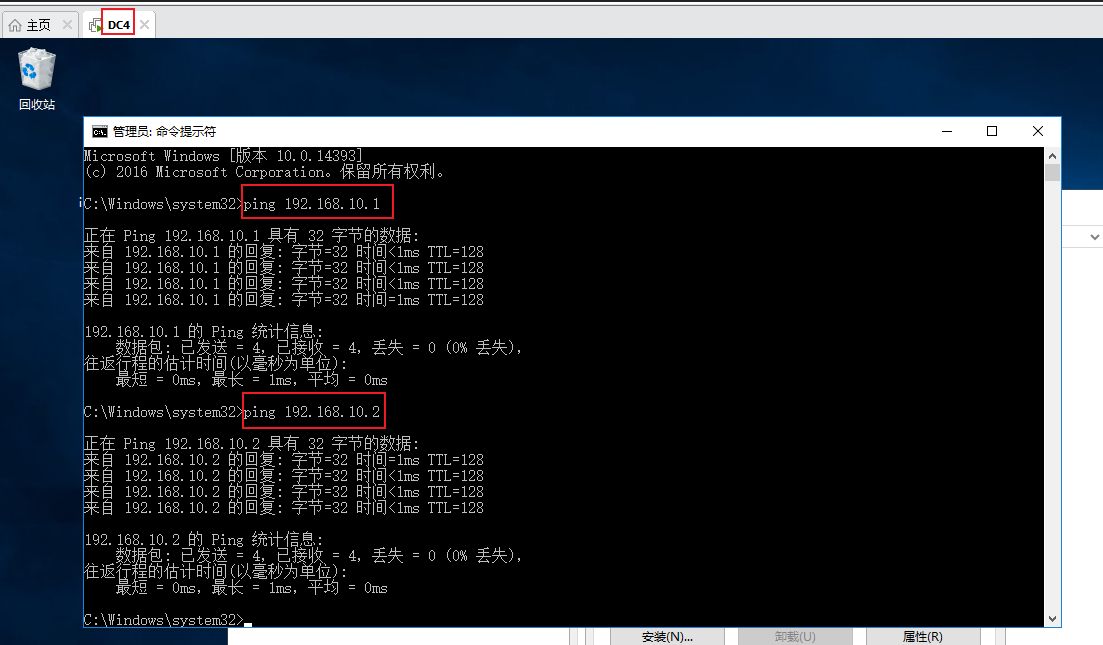

3) 计算机修改ip 为192.168.10.4 ,防火墙关闭,,再重启,看 与 DC1 192.168.10.1 和 DC2 192.168.10.2 和 DC2 192.168.10.3 之间 能不能ping 通

我们先要到一台已经成为预控制器上的机器上,制作安装介质

也就是说我们要将活动目录域服务器数据库存储到安装介质里面

然后将安装介质复制在U盘里或者是通过网络共享的方式

然后再安装额外的域控制器

在安装dc4的时候

我们要从安装介质上读取活动目录域服务器数据库,,,这种方式可以大幅度降低对网络造成的负担

利用安装介质来安装额外的域控制器

DC1 第一台读写的普通的域控制器

DC2 第二台读写的普通的域控制器,,,,通过网络安装

DC3 只读的域控制器,,,,通过网络安装

今天 DC4 是利用安装介质来进行安装

想要 普通的 可读写的域控制器,,,,, 可以到DC1 或DC2 上面去进行制作安装介质

想要 只读域控制器,,,,, 可以到DC1 或DC2 或DC3 (它是只读域控制器)上面去进行制作安装介质

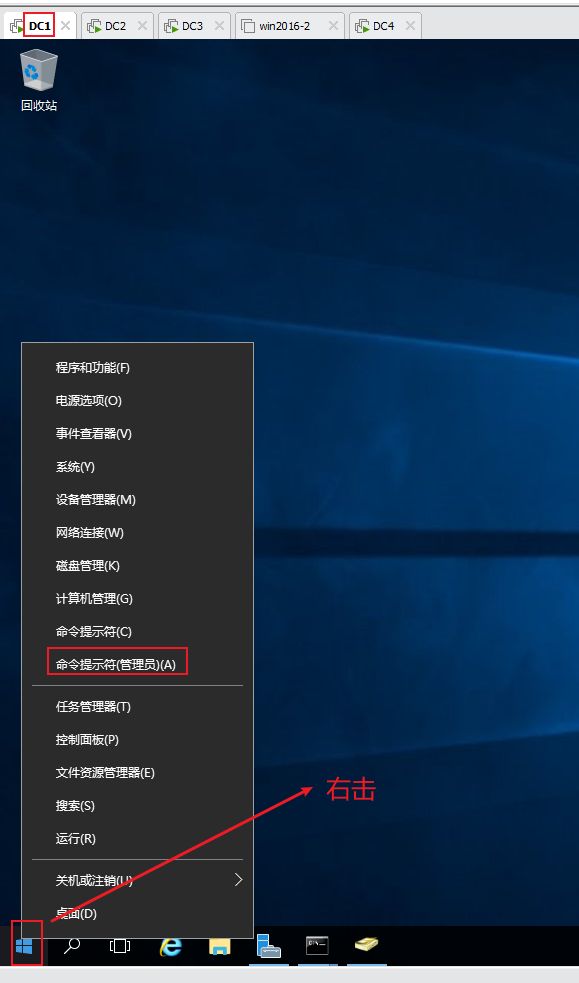

我们在DC1 上面制作域控制器吧

通过命令的方式来制作安装介质

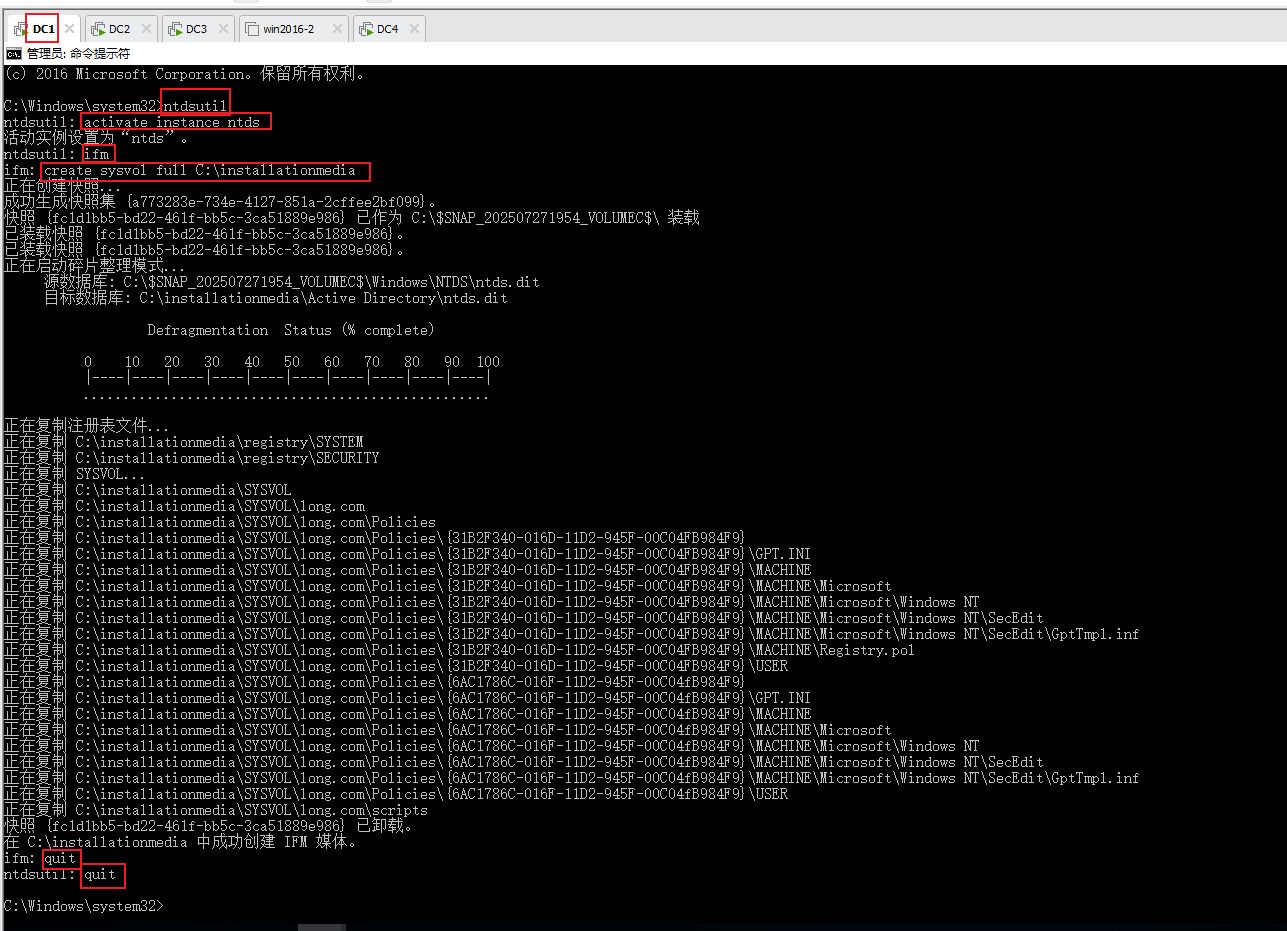

C:\Windows\system32>ntdsutil

ntdsutil: activate instance ntds

ntdsutil: ifm

ifm: create sysvol full C:\installationmedia

ifm: quit

ntdsutil: quit

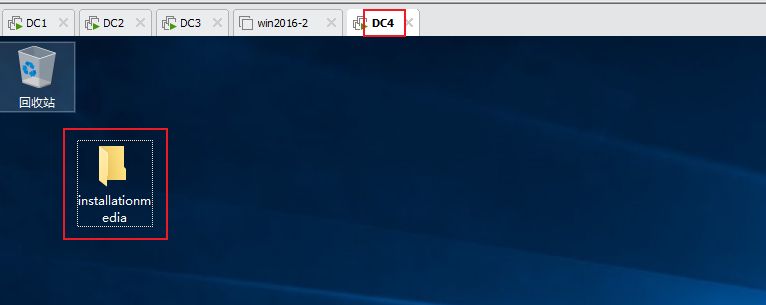

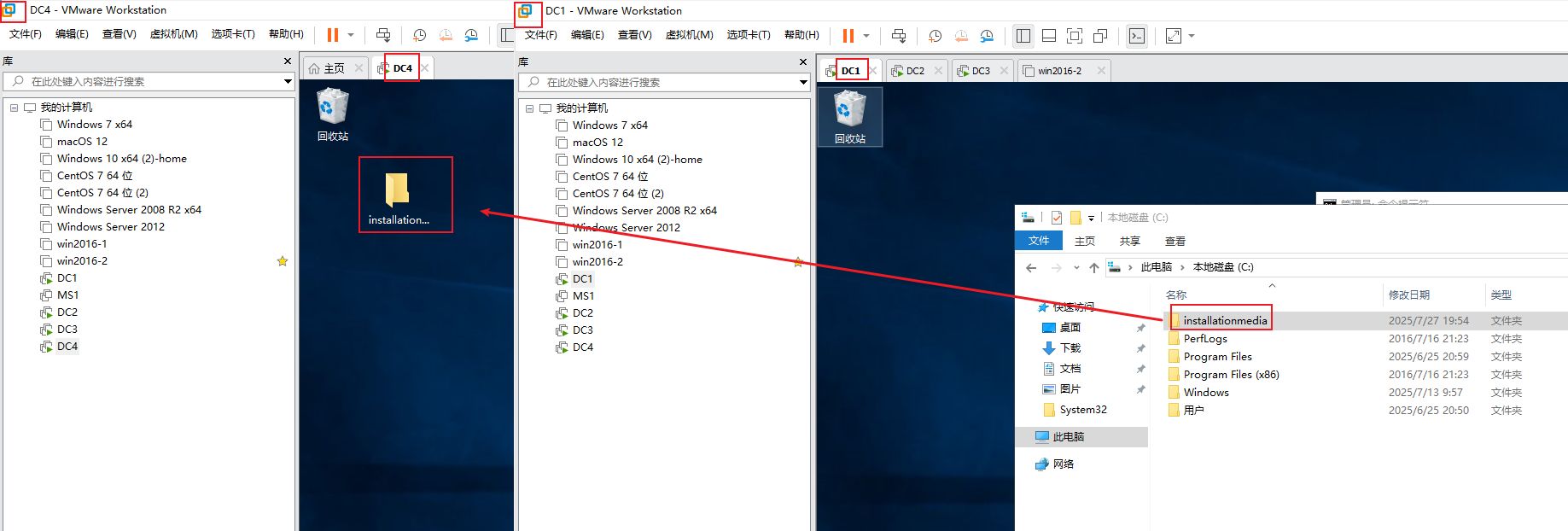

把 这个文件夹 C:\installationmedia 先从 DC1 复制到宿主机,,再从宿主机复制到 DC4的桌面

也可以弄成两个 vmware(再打开一个vmware窗口,然后DC4拖到新窗口),,

然后把 installationmedia 从DC1 拖到DC4

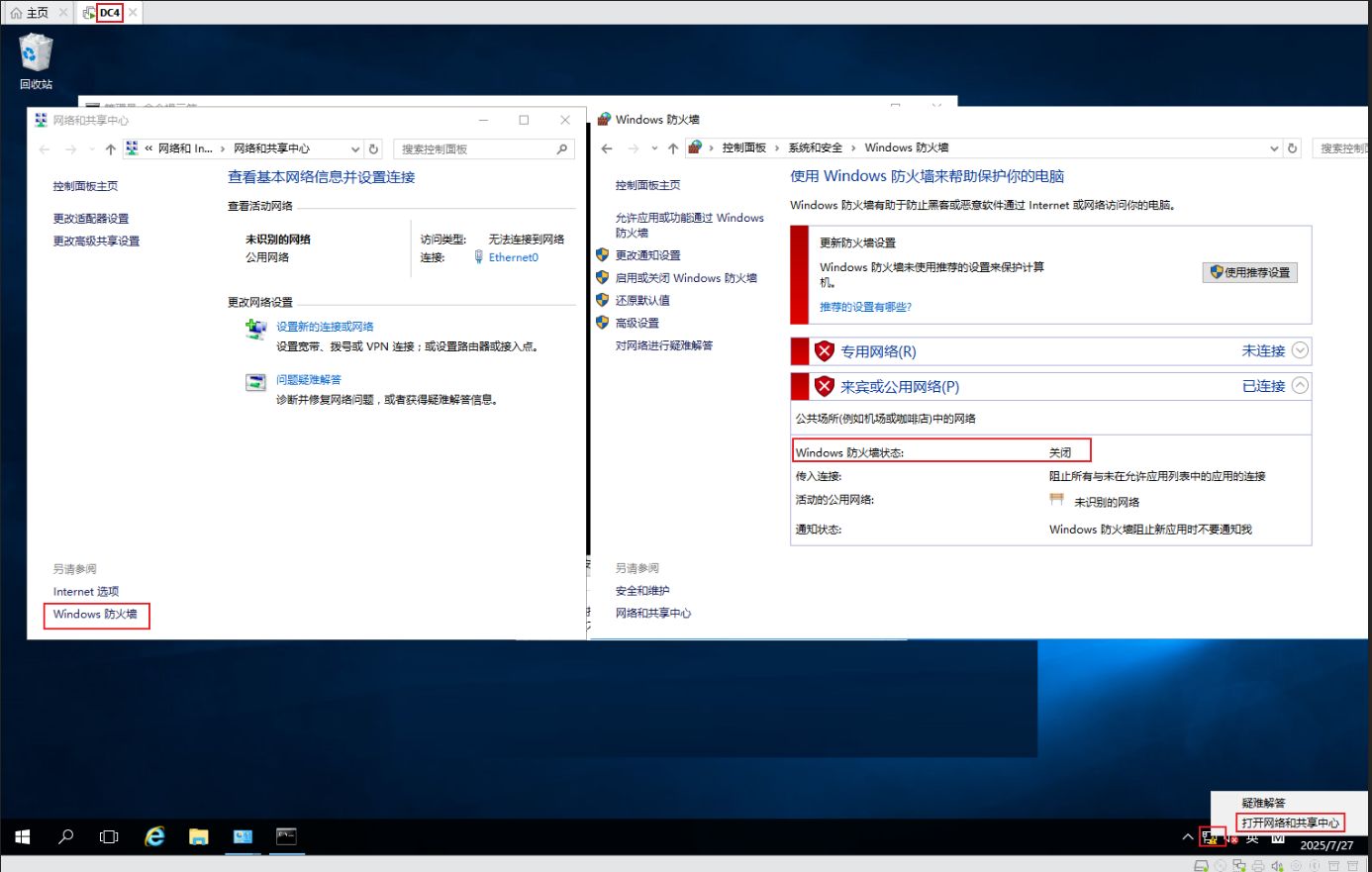

DC4 的网络

DC4 上能 ping 通 DC1 DC2

DC1 防火墙关闭

DC2 防火墙关闭

DC3 防火墙关闭

DC4 防火墙关闭

DC1 可以ping 通 DC4

保证网络畅通之后,我们在DC4上进行域控制器的安装

先在DC4上进行AD域服务的安装 (在安装之前要配置ip地址,与其它域控制器是否相互ping通,计算机名称等)

因为前面安装了三个了,这里就截第一张图和最后一张图

P15

3-7 安装额外的域控制器与RODC (三)

P16

3-8 安装额外的域控制器与RODC (四)

P17

3-9 转换服务器角色

P18

3-10 创建子域

P19

3-11 熟悉多台域控制器的情况

P20

4-1 管理用户账户和组

P21

4-2 在成员服务器上管理本地账户和组

P22

4-3 使用AGUDLP原则管理域组

P23

5-1 文件系统与共享

P24

5-2 设置资源共享

P25

5-3 访问网络共享资源

P26

5-4 使用卷影副本

P27

5-5 认识NTFS权限 共享+NTFS

P28

5-6 认识NTFS权限文件优于文件夹

P29

5-7 认识NTFS权限继承、累加、拒绝优先

P30

5-8 复制和移动文件及文件夹

P31

5-9 利用NTFS权限管理数据

P32

5-10 压缩文件

P33

5-11 加密文件系统(一)

P34

5-12 加密文件系统(二)

P35

6-1 认识基本磁盘

P36

6-2 认识动态磁盘

P37

6-3 管理基本磁盘

P38

6-4 建立动态磁盘卷(MS1)

P39

6-5 维护动态卷(MS1)

P40

6-6 管理磁盘配额(MS1)

P41

6-7 碎片整理和优化驱动器

P42

7-1 DNS服务

P43

7-2 添加DNS服务器

P44

7-3 部署主DNS服务器的DNS区域

P45

7-4 配置DNS客户端并测试主DNS服务器

P46

7-5 部署唯缓存DNS服务器

P47

7-6 部署辅助DNS服务器

P48

7-7 部署委派域

P49

7-8 部署存根区域

P50

8-1 DHCP服务

P51

8-2 安装DHCP服务器角色

P52

8-3 授权DHCP服务器

P53

8-4 管理DHCP作用域

P54

8-5 保留特定的IP地址

P55

8-6 配置DHCP选项

P56

8-7 DHCP中继代理

P57

8-8 配置超级作用域

P58

8-9 配置DHCP客户端和测试

P59

8-10 维护DHCP数据库

P60

8-11 监视DHCP服务器的运行

P61

9-1 WWW与FTP服务器

P62

9-2 安装Web服务器(IIS)角色

P63

9-3 创建Web网站

P64

9-4 管理Web网站的目录

P65

9-5 架设多个Web网站

P66

10-1 创建和访问FTP站点

P67

10-2 创建虚拟目录

P68

10-3 安全设置FTP服务器

P69

10-4 创建虚拟主机

P70

10-5 实现AD环境下多用户隔离FTP

P71

12-1 NAT服务器

P72

12-2 安装“路由和远程访问”服务器

P73

12-3 NAT客户端计算机配置和测试

P74

12-4 外部网络主机访问内部Web服务器

P75

13-1 SSL网站安全连接

P76

13-2 安装证书服务并架设独立根CA

P77

13-3 DNS与测试网站准备

P78

13-4 让浏览器计算机信任CA

P79

13-5 在Web服务器上配置证书服务 OK 有大用

P80

13-6 测试SSL安全连接