今天上午服务器被ddos攻击,还好对方只是使用了一台电脑,没有搞成千上万个木马来,要不然那服务器直接就垮了。在网上找了教程,成功解决。于是把本次防御ddos的方法记录一下了。

查看攻击IP

首先使用以下代码,找出攻击者IP

netstat -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -nr

将会得出类似如下的结果:

1 114.226.9.132

1 174.129.237.157

1 58.60.118.142

1 Address

1 servers)

2 118.26.131.78

3 123.125.1.202

3 220.248.43.119

4 117.36.231.253

4 119.162.46.124

6 219.140.232.128

8 220.181.61.31

2311 67.215.242.196

netstat -n | awk '/^tcp/ {n=split($(NF-1),array,":");if(n<=2)++S[array[(1)]];else++S[array[(4)]];++s[$NF];++N} END {for(a in S){printf("%-20s %s\n", a, S[a]);++I}printf("%-20s %s\n","TOTAL_IP",I);for(a in s) printf("%-20s %s\n",a, s[a]);printf("%-20s %s\n","TOTAL_LINK",N);}'

上面这个命令也可以查 而且更好用

netstat -na | awk '{print $5}' | sed -n '/[0-9]*\.[0-9]*\.[0-9]*\.[0-9]*\:.*/p' | cut -d':' -f1 | sort | uniq -c | sort -nr | head -1000

上面这个命令也可以查 而且更好用 没有最好用 只有更好用

前面的数字表示IP连接的次数,可见最后一个IP 67.215.242.196连接服务器2311次,每个IP几个、十几个或几十个连接数都还算比较正常,如果像上面成百上千肯定就不正常了。

解决方法,使用DDoS deflate+iptables

DDoS deflate是一款免费的用来防御和减轻DDoS攻击的脚本。它通过netstat监测跟踪创建大量网络连接的IP地址,在检测到某个结点超过预设的限制时,该程序会通过APF或IPTABLES禁止或阻挡这些IP.

安装DDoS deflate

wget http://www.inetbase.com/scripts/ddos/install.sh //下载DDoS deflate

chmod 0700 install.sh //添加权限

./install.sh //执行

执行到最后,出现版权信息 按q退出

配置DDoS deflate

下面是DDoS deflate的默认配置位于/usr/local/ddos/ddos.conf ,默认如下:

##### Paths of the script and other files

PROGDIR="/usr/local/ddos"

PROG="/usr/local/ddos/ddos.sh"

IGNORE_IP_LIST="/usr/local/ddos/ignore.ip.list" //IP地址白名单

CRON="/etc/cron.d/ddos.cron" //定时执行程序

APF="/etc/apf/apf"

IPT="/sbin/iptables"

##### frequency in minutes for running the script

##### Caution: Every time this setting is changed, run the script with --cron

##### option so that the new frequency takes effect

FREQ=1 //检查时间间隔,默认1分钟

##### How many connections define a bad IP? Indicate that below.

NO_OF_CONNECTIONS=150 //最大连接数,超过这个数IP就会被屏蔽,一般默认即可

##### APF_BAN=1 (Make sure your APF version is atleast 0.96)

##### APF_BAN=0 (Uses iptables for banning ips instead of APF)

APF_BAN=1 //使用APF还是iptables。推荐使用iptables,将APF_BAN的值改为0即可。

##### KILL=0 (Bad IPs are'nt banned, good for interactive execution of script)

##### KILL=1 (Recommended setting)

KILL=1 //是否屏蔽IP,默认即可

##### An email is sent to the following address when an IP is banned.

##### Blank would suppress sending of mails

EMAIL_TO="root" //当IP被屏蔽时给指定邮箱发送邮件,推荐使用,换成自己的邮箱即可 "958186957@qq.com"

##### Number of seconds the banned ip should remain in blacklist.

BAN_PERIOD=600 //禁用IP时间,默认600秒,可根据情况调整

用户可根据给默认配置文件加上的注释提示内容,修改配置文件。

查看/usr/local/ddos/ddos.sh文件的第117行

netstat -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -nr > $BAD_IP_LIST

修改为以下代码即可!

netstat -ntu | awk '{print $5}' | cut -d: -f1 | sed -n '/[0-9]/p' | sort | uniq -c | sort -nr > $BAD_IP_LIST

下面的关于iptables的设置与DDoS deflate无关,一般的linux 都安装了它,可以暂时无视它

iptables防火墙

iptables是Linux上常用的防火墙软件,下面vps侦探给大家说一下iptables的安装、清除iptables规则、iptables只开放指定端口、iptables屏蔽指定ip、ip段及解封、删除已添加的iptables规则等iptables的基本应用。

安装iptables防火墙

如果没有安装iptables需要先安装,CentOS执行:

yum install iptables

清除已有iptables规则

iptables -F

iptables -X

iptables -Z

开放指定的端口

#允许本地回环接口(即运行本机访问本机)

iptables -A INPUT -s 127.0.0.1 -d 127.0.0.1 -j ACCEPT

# 允许已建立的或相关连的通行

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

#允许所有本机向外的访问

iptables -A OUTPUT -j ACCEPT

# 允许访问22端口

iptables -A INPUT -p tcp --dport 22 -j ACCEPT

#允许访问80端口

iptables -A INPUT -p tcp --dport 80 -j ACCEPT

#允许FTP服务的21和20端口

iptables -A INPUT -p tcp --dport 21 -j ACCEPT

iptables -A INPUT -p tcp --dport 20 -j ACCEPT

#如果有其他端口的话,规则也类似,稍微修改上述语句就行

#禁止其他未允许的规则访问

iptables -A INPUT -j REJECT (注意:如果22端口未加入允许规则,SSH链接会直接断开。)

iptables -A FORWARD -j REJECT

屏蔽IP

#如果只是想屏蔽IP的话“3、开放指定的端口”可以直接跳过。

#屏蔽单个IP的命令是

iptables -I INPUT -s 123.45.6.7 -j DROP

#封整个段即从123.0.0.1到123.255.255.254的命令

iptables -I INPUT -s 123.0.0.0/8 -j DROP

#封IP段即从123.45.0.1到123.45.255.254的命令

iptables -I INPUT -s 124.45.0.0/16 -j DROP

#封IP段即从123.45.6.1到123.45.6.254的命令是

iptables -I INPUT -s 123.45.6.0/24 -j DROP

查看已添加的iptables规则

iptables -L -n

v:显示详细信息,包括每条规则的匹配包数量和匹配字节数

x:在 v 的基础上,禁止自动单位换算(K、M)

n:只显示IP地址和端口号,不将ip解析为域名

删除已添加的iptables规则

将所有iptables以序号标记显示,执行:

iptables -L -n --line-numbers

比如要删除INPUT里序号为8的规则,执行:

iptables -D INPUT 8

iptables的开机启动及规则保存

CentOS上可能会存在安装好iptables后,iptables并不开机自启动,可以执行一下:

chkconfig --level 345 iptables on

将其加入开机启动。

CentOS上可以执行:service iptables save保存规则。

另外更需要注意的是Debian/Ubuntu上iptables是不会保存规则的。

需要按如下步骤进行,让网卡关闭是保存iptables规则,启动时加载iptables规则:

创建/etc/network/if-post-down.d/iptables 文件,添加如下内容:

#!/bin/bash

iptables-save > /etc/iptables.rules

执行:chmod +x /etc/network/if-post-down.d/iptables 添加执行权限。

创建/etc/network/if-pre-up.d/iptables 文件,添加如下内容:

#!/bin/bash

iptables-restore < /etc/iptables.rules

执行:chmod +x /etc/network/if-pre-up.d/iptables 添加执行权限。

关于更多的iptables的使用方法可以执行:iptables --help或网上搜索一下iptables参数的说明。

使用ddos.sh

使用“-h”选项显示该命令的提供的选项和功能简介

因为安装的时候默认就执行了: ./ddos --cron 了,所以我们什么也不需要做了

NO_OF_CONNECTIONS=3 #这里为了方便测试,设置为3。生产环境下,几十到几百都可以理解为正常,上千肯定就是不正常了,除非是应用内部各个服务器之间的通信

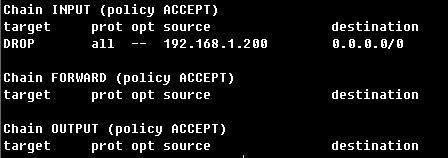

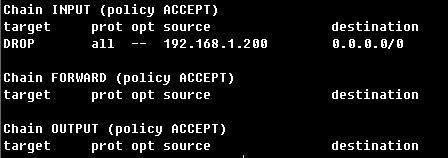

通过一台固定ip的机器ssh连接该服务器,当连接到超过3甚至更多时,不会立刻显示连不上,因为ddos.sh默认一分钟运行一次,当过不到一分钟时,会发现连接掉了,查看部署了防ddos软件的服务器上可以看到iptables的策略中多了:

DROP all -- 31.210.16.29.broad.cs.gd.dynamic.163data.com.cn anywhere

说明确实生效了,当10分钟后,iptables上这条策略会被取消的

来自 http://www.centoscn.com/CentosSecurity/CentosSafe/2013/1017/1867.html

http://www.jb51.net/hack/41543.html

http://www.aliyun.com/zixun/content/2_6_518775.html

http://www.2cto.com/Article/201305/215957.html

这玩意连FTP上传过多也屏蔽…

如何解决 试调整最大连接数

卸载 DDoS deflate ,如果你不想用.

wget http://www.inetbase.com/scripts/ddos/uninstall.ddos

chmod 0700 uninstall.ddos

./uninstall.ddos

另外如果总是会收到以下类似的邮件提示的话 (在本页面的前面也有提示)

Banned the following ip addresses on Tue Aug 5 01:32:01 BST 2008

1120 with 1120 connections

请查看/usr/local/ddos/ddos.sh文件的第117行

netstat -ntu | awk ‘{print $5}’ | cut -d: -f1 | sort | uniq -c | sort -nr > $BAD_IP_LIST

修改为以下代码即可!

netstat -ntu | awk ‘{print $5}’ | cut -d: -f1 | sed -n ‘/[0-9]/p’ | sort | uniq -c | sort -nr > $BAD_IP_LIST

来自 http://www.aliyun.com/zixun/content/2_6_518775.html

DDOS Deflate 脚本 – 利用 Iptables 或 SPF 防范攻击

星期四 二月 24th, 2011 由 黄忠留言 »

一个很有效的、通过Advanced Policy Firewall (APF) 或者 iptables 防止DDOS攻击的脚本:

(D)DoS Deflate

安装方法:

wget http://www.inetbase.com/scripts/ddos/install.sh

chmod 0700 install.sh

./install.sh

安装后,脚本会每分钟运行一次,屏蔽的IP地址10分钟后自动解封。

这些参数也可以在配置文件 /usr/local/ddos/ddos.conf 中修改

设置永不屏蔽的IP地址白名单 /usr/local/ddos/ignore.ip.list

DDOS Deflate 的目前版本是 0.6,在我测试的 centos 上运行时不能正常解析出IP地址

修复方法:

打开脚本文件 /usr/local/ddos/ddos.sh

修改原来的代码:

netstat -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -n

替换为

netstat -ntu | grep ':' | awk '{print $5}' | awk '{sub("::ffff:","");print}' | cut -f1 -d ':' | sort | uniq -c | sort -nr

备注:安装ddos deflate后,在系统的cron job里,会自动加上了命令/usr/local/ddos/ddos.sh >/dev/null 2>&1

来自 http://www.huangzhong.ca/zh/ddos-deflate-spf-iptables/

Linux(Centos)防DDOS攻击软件-DDoS-Deflate

(D)DoS-Deflate是一款免费的用来防御和减轻DDoS攻击。它通过netstat监测跟踪创建大量网络连接的IP地址,在检测到某个结点超过预设的限制时,该程序会通过APF或IPTABLES禁止或阻挡这些IP.

DDoS-Deflate安装及配置

1、安装

| chmod 0700 install.sh ./install.sh |

2、配置

配置文件是 /usr/local/ddos/ddos.conf ,默认有如下配置

| FREQ=1 NO_OF_CONNECTIONS=150 APF_BAN=0 KILL=1 BAN_PERIOD=600 |

配置参数的解释:

FREQ=1 ;检测时间间隔,默认是一分钟,如果修改这个要重新设置Cron Job

NO_OF_CONNECTIONS=150 ;最大连接数,超过这个就会禁止IP

APF_BAN=1 ;使用APF设置为1,使用iptables设置为0

KILL=1 ;是否禁止IP

EMAIL_TO=”root” ;邮件通知,写上接收邮件的邮箱

BAN_PERIOD=600 ;禁止IP时长,默认是600秒

IP地址白名单:/usr/local/ddos/ignore.ip.list

卸载

| chmod 0700 uninstall.ddos ./uninstall.ddos |

查看IP

| netstat -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -n |

可以参考:

http://www.huzs.net/?p=1526

来做测试,看能否封掉IP.

如下图,192.168.1.200就被封掉了:

DDoS deflate–简单解决VPS被DDOS/CC攻击

我想现在大家接触VPS久了,也知道互联网上被DDOS,CC是家常便饭,在没有硬防的情况下,寻找软件代替是最直接的方法,比如用iptables,但是iptables不能在自动屏蔽,只能手动屏蔽,今天我给大家介绍的就是一款可以自动屏蔽DDOS,CC,SYN攻击的软件:DDoS Deflate。

DDoS deflate官方地址:http://deflate.medialayer.com/

DOS DEFLATE是一个轻量级的bash shell脚本,以协助用户阻止DDOS攻击,它利用下面的命令创建一个连接到服务器的IP地址列表,以及与他们连接总数。它是在软件层面上的简单和最容易安装的解决方案之一。

如何查看是否被攻击

在VPS中输入上面的命令查看

?

1 | netstat-ntu | awk'{print $5}'| cut-d: -f1 | sort| uniq-c | sort-n

|

下面是安装教程

?

1 2 3 | wget http://www.inetbase.com/scripts/ddos/install.sh

chmod0700 install.sh

./install.sh

|

安装完以后,你会看到一大篇协议,按q退出即可 :

安装后文件说明 安装目录为:/usr/local/ddos/

ddos.conf ? DDoS-Deflate 的配置文件,其中配置防止ddos时的各种行为

ddos.sh ? DDoS-Deflate 的主程序,使用shell编写的,整个程序的功能模块

ignore.ip.list ? 白名单,该文件中的ip超过设定的连接数时,也不被 DDoS-Deflate 阻止

LICENSE ? DDoS-Deflate 程序的发布协议

下面是配置文件的中文说明 大家可以根据配置文件进行修改,默认也可以

?

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 | PROGDIR=”/usr/local/ddos”

PROG=”/usr/local/ddos/ddos.sh”

IGNORE_IP_LIST=”/usr/local/ddos/ignore.ip.list”

CRON=”/etc/cron.d/ddos.cron”

APF=”/etc/apf/apf”

IPT=”/sbin/iptables”

FREQ=1

NO_OF_CONNECTIONS=150

APF_BAN=1

KILL=1 //是否屏蔽IP,默认即可

EMAIL_TO=”root” //这里是邮箱,可以替换成你的邮箱

BAN_PERIOD=600

|

查看/usr/local/ddos/ddos.sh文件的第117行

?

1 | netstat-ntu | awk'{print $5}'| cut-d: -f1 | sort| uniq-c | sort-nr > $BAD_IP_LIST

|

修改为以下代码即可!

?

1 | netstat-ntu | awk'{print $5}'| cut-d: -f1 | sed-n '/[0-9]/p'| sort| uniq-c | sort-nr > $BAD_IP_LIST

|

卸载

?

1 2 3 | wget http://www.inetbase.com/scripts/ddos/uninstall.ddos

chmod0700 uninstall.ddos

./uninstall.ddos

|

白名单设置

有时候默认的白名单经常有失误,为了避免这个情况,我们可以手工设置白名单的ip,然后强制不允许修改

?

1 2 3 | vim /usr/local/ddos/ignore.ip.list //手工设置白名单IP

chattr +i /usr/local/ddos/ignore.ip.list //强制不允许修改

chattr -i /usr/local/ddos/ignore.ip.list //解除不允许修改

|

常见问题