You are here

kali 安装 aircrack-ng merlin chatgpt 有大用 有大大用

aircrack-ng

原理是:

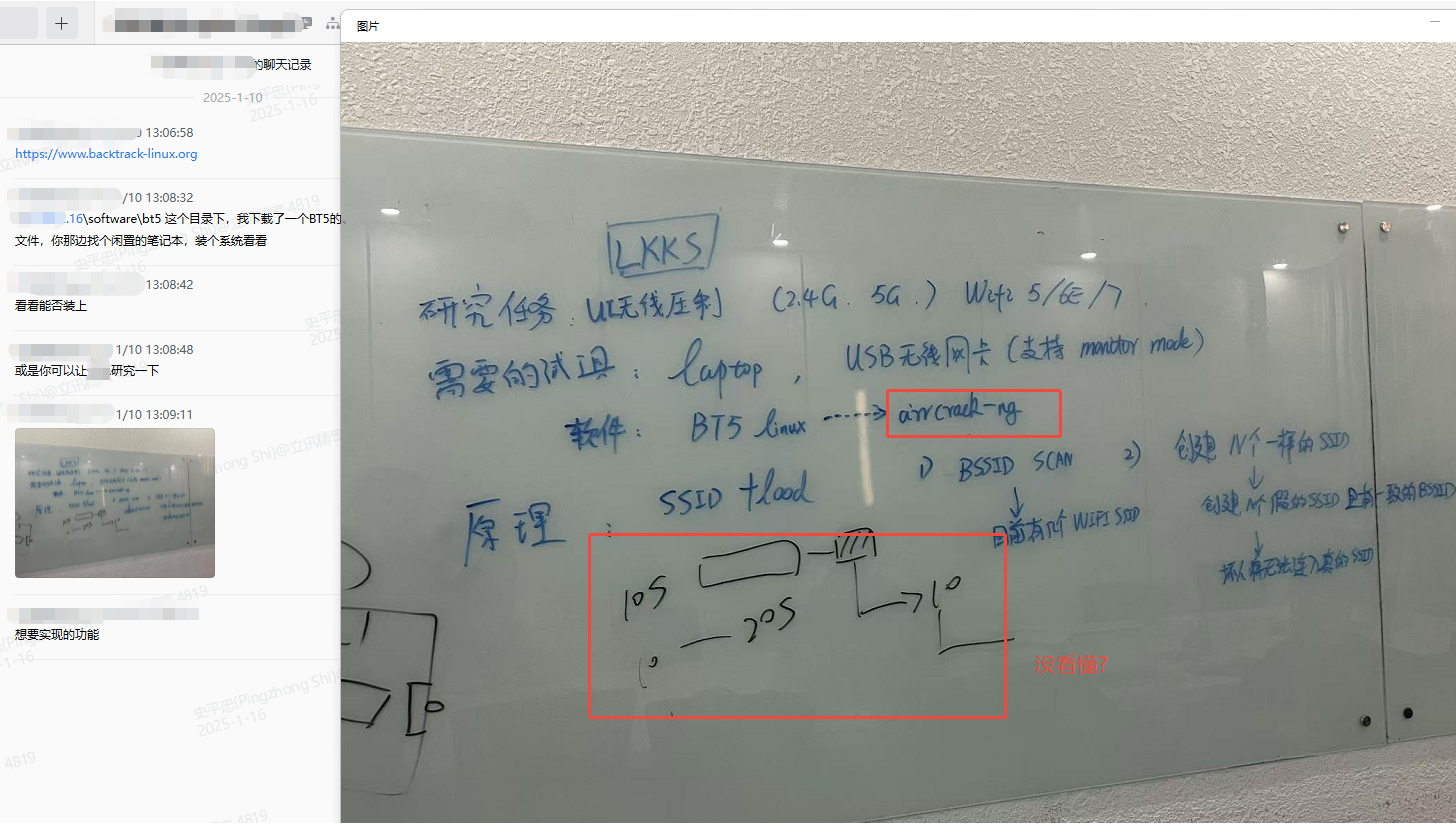

找台电脑安装BT5这个系统,通过aircrack-ng 这个工具,检测当前环境有多少无线信号,然后把授权的加到白名单,检测到非授权的,比如testwifi,然后使用ssid flood 释放相同的ssid 100个,每10秒或是20秒检测一次,只要检测非授权的ssid ,就释放大量的

在 Kali Linux 上安装 Aircrack-ng 是相对简单的,通常可以通过以下几种方法来完成。下面将提供对每种方法的详细说明。

方法 1: 使用 APT 包管理器

更新系统: 在终端中,首先更新您的包列表,以确保您安装的是最新版本的 Aircrack-ng:

bashsudo apt update sudo apt upgrade安装 Aircrack-ng: 使用 apt 命令安装 Aircrack-ng:

bashsudo apt install aircrack-ng验证安装: 安装完成后,可以通过以下命令来验证 Aircrack-ng 是否成功安装:

bashaircrack-ng --version #这个命令好像不行

方法 2: 从源代码安装

如果您希望获取最新的功能或修复,可以从源代码编译 Aircrack-ng:

安装依赖项: 在终端中输入以下命令来安装编译所需的工具和库:

bashsudo apt install build-essential libssl-dev libnl-3-dev libnl-genl-3-dev从 GitHub 克隆源代码:

bashgit clone https://github.com/aircrack-ng/aircrack-ng.git cd aircrack-ng编译和安装: 接下来编译并安装 Aircrack-ng:

bashmake sudo make install设置环境变量(如果需要): 有时需要设置 PATH 环境变量,可能在

~/.bashrc中添加以下行:bashexport PATH=$PATH:/usr/local/bin然后运行:

bashsource ~/.bashrc验证安装: 安装后再次检查版本:

bashaircrack-ng --version

方法 3: 使用 Kali 预装的工具

Kali Linux 通常默认预装了 Aircrack-ng 工具集,因此您可能不需要手动安装。可以直接在终端输入 aircrack-ng 以查看是否可以运行。

小贴士:

确保您使用的是具有 root 权限的用户,或者在命令前加上

sudo。安装完成后,可以通过丰富的幫助文檔来了解如何使用工具,例如输入

man aircrack-ng查看帮助文档。

按照上述步骤,您应该能够在 Kali Linux 上成功安装和配置 Aircrack-ng。

下面的可以不用看了

Aircrack-ng 是一套用于无线网络安全评估和渗透测试的工具,特别着重于针对 WEP 和 WPA/WPA2 加密协议的安全性检查。它被广泛应用于评估无线网络的安全性。以下是其主要组件和功能的简要概述:

主要组件

aircrack-ng:主要程序,用于通过捕获的数据包破解 WEP 和 WPA/WPA2-PSK 的加密密钥。

airmon-ng:用于启用无线接口的监控模式,以便捕获原始数据包。

airodump-ng:一个数据包嗅探器,可以从无线网络捕获数据包并记录供后续分析。

aireplay-ng:一个用于向无线网络注入数据包的工具,有助于捕获破解加密所需的数据。

airdecap-ng:一个用于解密 WEP/WPA/WPA2 数据包的工具。

packetforge-ng:允许用户创建自定义数据包以便于注入进行测试。

使用场景

渗透测试:安全专家使用 Aircrack-ng 来测试自身无线网络的脆弱性。

教育用途:它常在学术环境中用于教授网络安全和伦理黑客技术。

研究:研究人员可能会使用它来探索无线安全方面的弱点。

破解 WPA/WPA2-PSK 的基本流程

设置监控模式:使用 airmon-ng 将网络接口设置为监控模式。

捕获 WPA 握手:利用 airodump-ng 定位目标网络并捕获握手数据包。

执行字典攻击:使用 aircrack-ng 和一个字典文件尝试从捕获的握手中破解 WPA/WPA2 的密码。

法律与伦理考量

虽然 Aircrack-ng 是一个强大的网络安全工具,但仅应在法律和伦理的框架内使用。未经授权访问网络是非法且不道德的。请确保您在测试非您自己拥有的系统时获得明确的许可。

安装

Aircrack-ng 通常可以在各种操作系统上安装,包括 Linux、Windows 和 macOS。在基于 Debian 的 Linux 发行版上,可以使用以下命令轻松安装:

bashsudo apt-get install aircrack-ng

总结

Aircrack-ng 是任何从事网络安全工作者的重要工具,使用户能够评估和加强无线网络的安全性。请务必负责任和合法地使用此工具。